未经许可,不得转载。

前言

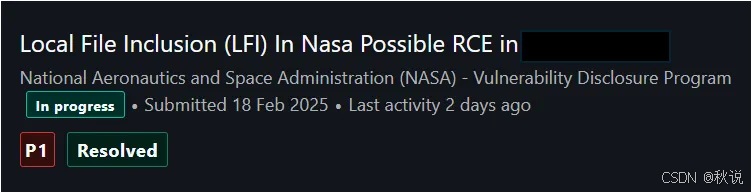

在本文中,我将详细介绍如何发现并成功利用一个本地文件包含(LFI) 漏洞,最终在 Bugcrowd 上获得 P1 级别的严重性评级。

正文

在深入漏洞细节之前,我们先来了解一下本地文件包含(LFI) 是什么。

本地文件包含(LFI)是一种服务器端漏洞,允许攻击者通过应用程序包含本地文件。当 Web 应用程序在动态加载文件时未对输入进行充分验证,便可能导致该漏洞的产生。成功利用 LFI,攻击者可读取敏感系统文件、获取源代码,甚至在某些情况下实现远程代码执行(RCE)。

常见的 LFI 测试 Payload 示例:

../../../../etc/passwd

../../<

订阅专栏 解锁全文

订阅专栏 解锁全文

1053

1053

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?