未经许可,不得转载。

本文涉及的所有漏洞均已修复。

文章目录

前言

几个月前,我发现了一个严重的漏洞,利用这一漏洞,攻击者只需几次简单点击,便能潜在地访问企业内部网络、社交媒体账户(如 Twitter),以及最常见的商业通讯工具,如 Yammer 和 Slack 团队。

我将这个漏洞命名为 Ticket Trick。

使用 @公司邮箱 进行注册

Slack、Yammer 和 Facebook Workplace 等主流商业通讯工具要求员工使用公司邮箱(@公司邮箱)进行注册。一旦员工点击发送到公司内部邮箱的验证链接,他们便能加入公司团队并访问内部通讯。

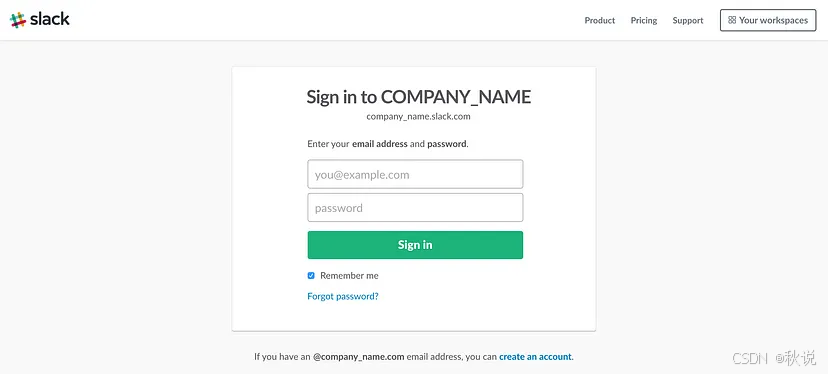

对于Slack,在默认设置下,使用相同的公司邮箱地址的用户,可以加入同一个团队:

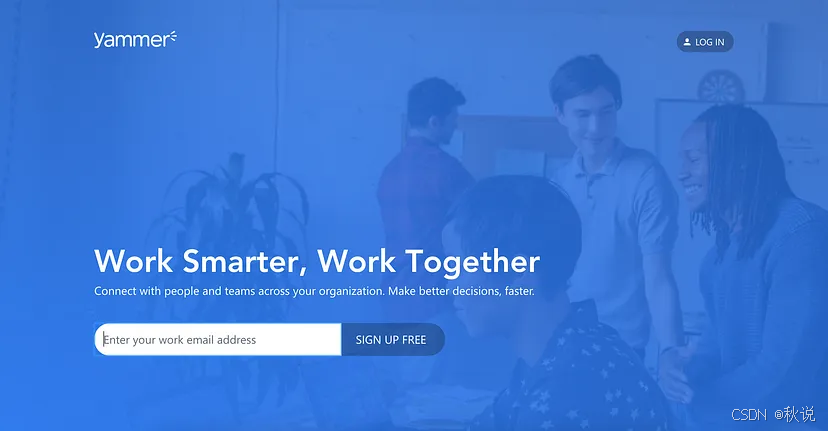

对于Yammer,所有拥有公司邮箱的人,都会自动加入同一个团队:

问题追踪器

这一切始于我发现绕过 GitLab 身份验证的方法,任何拥有有效的 @gitlab.com 邮箱地址的人都能加入他们的团队。

订阅专栏 解锁全文

订阅专栏 解锁全文

6万+

6万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?