文章目录

前言

HTTP协议在Web应用程序的运行中至关重要,然而在不同技术中实现HTTP解析器可能为HTTP异步攻击打开窗口,导致潜在的安全漏洞。

本文将从负载均衡器、反向代理等实例出发,做详细说明。

路径名操纵实现反向代理等规则绕过

函数差异性

Web 服务器中的路径名操纵所产生的可利用漏洞,主要由trim()或strip()函数导致。【strip()与trim()本质相同】

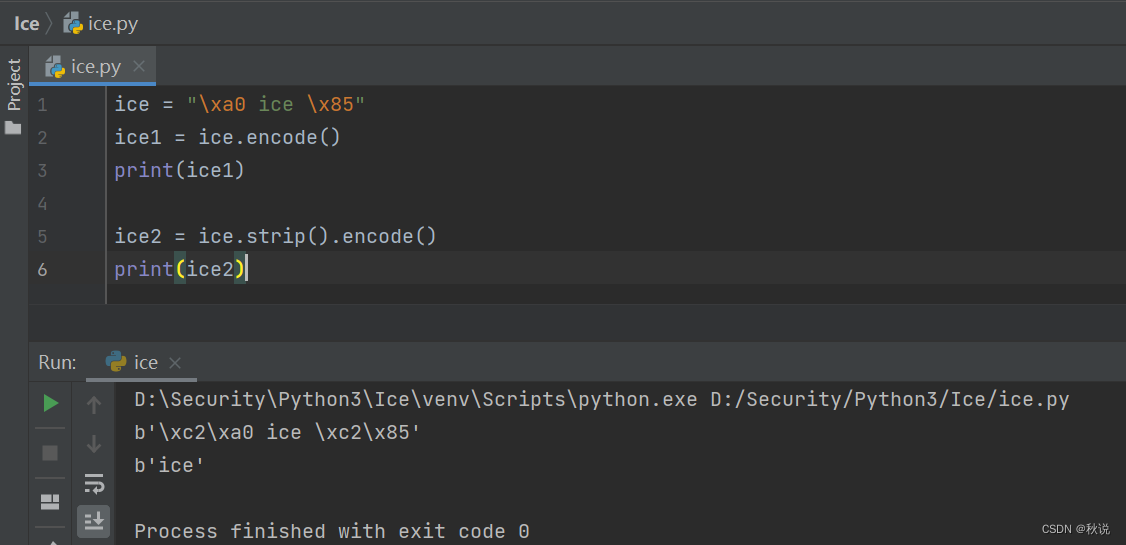

不同的语言在调用相应的strip()函数时会删除不同的字符。例如:Python使用strip()函数删除\x85字符:

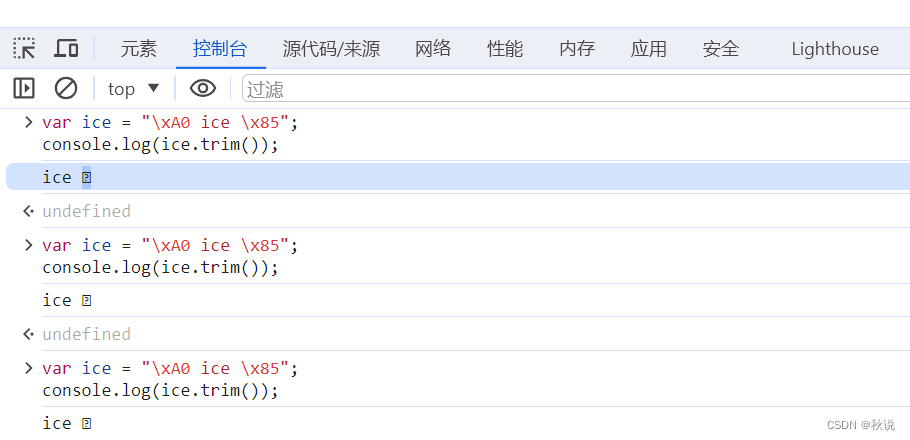

而JavaScript的trim()函数则不会删除它:

同时也可以看到,在Node.js规则中\xa0将被删除,这在稍后将被利用。

Nginx ACL规则

在Nginx中,Location规则充当路由和处理传入 HTTP

订阅专栏 解锁全文

订阅专栏 解锁全文

677

677