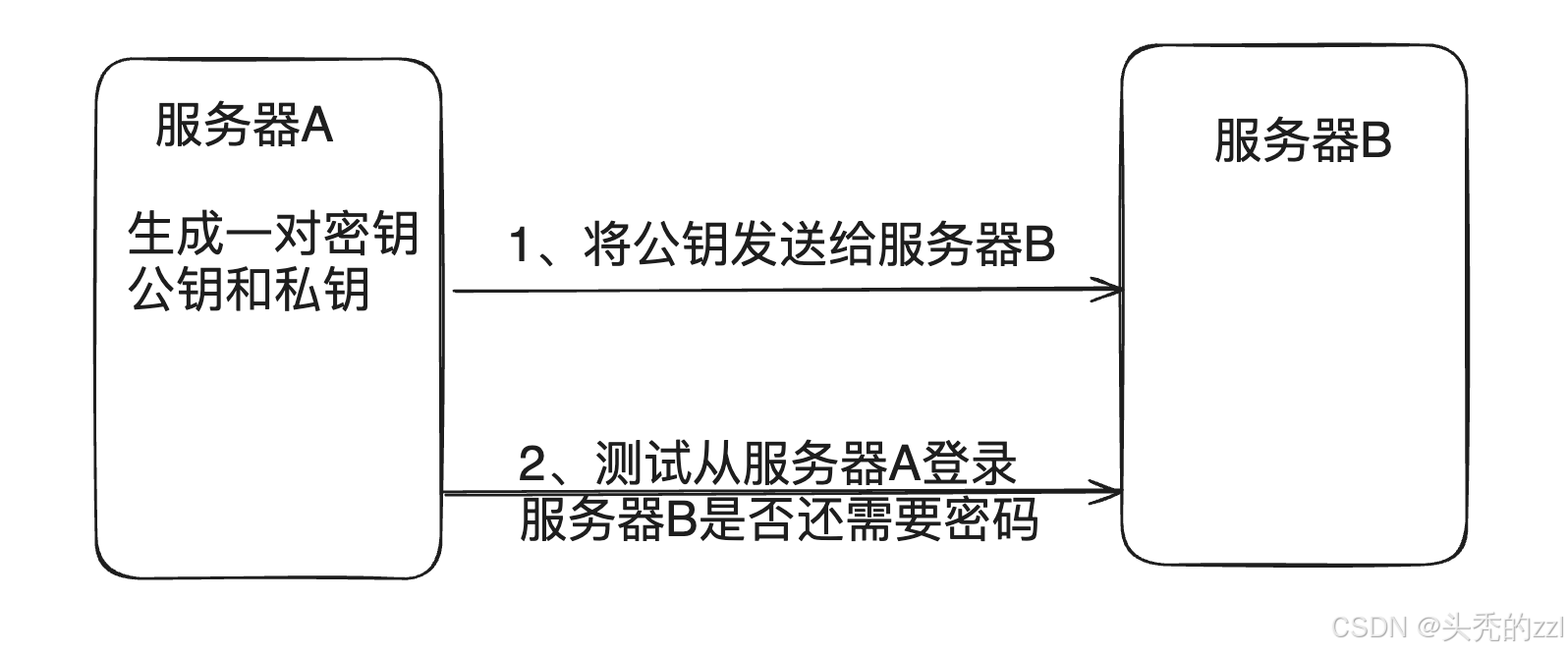

1、免密登录

1、在服务器A上生成一对密钥

[root@server-1 ~]# ssh-keygen

Generating public/private rsa key pair.

# 生成的密钥对默认保存的位置

Enter file in which to save the key (/root/.ssh/id_rsa):

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /root/.ssh/id_rsa.

Your public key has been saved in /root/.ssh/id_rsa.pub.

The key fingerprint is:

SHA256:y8NF/DbgK9m1S+JahBVlGSIP7qXGlFo0Cgk79i18SUA root@server-1

The key's randomart image is:

+---[RSA 2048]----+

| .oE. = o.+o |

| ..o + B +. |

| + o = B |

| . + o B B o |

| + = S + = |

| o + * + o |

| B = o |

| = o . |

| ... . |

+----[SHA256]-----+

[root@server-1 ~]# ls /root/.ssh/

id_rsa id_rsa.pub known_hosts

id_rsa.pub 生成的公钥文件

id_rsa 生成的私钥文件

known_hosts 首次远程登录其他服务器保存的远程服务器的公钥

2、将公钥拷贝给另一个服务器

[root@server-1 ~]# ssh-copy-id 192.168.1.102

/usr/bin/ssh-copy-id: INFO: Source of key(s) to be installed: "/root/.ssh/id_rsa.pub"

The authenticity of host '192.168.1.102 (192.168.1.102)' can't be established.

ECDSA key fingerprint is SHA256:FOjAVNiEZDE1Fsyc2IlnrjfC1G4Z3UpWthHVqBki5uo.

ECDSA key fingerprint is MD5:bb:7a:73:a8:f7:ab:52:eb:ab:cc:b6:93:39:f4:11:56.

Are you sure you want to continue connecting (yes/no)? yes

/usr/bin/ssh-copy-id: INFO: attempting to log in with the new key(s), to filter out any that are already installed

/usr/bin/ssh-copy-id: INFO: 1 key(s) remain to be installed -- if you are prompted now it is to install the new keys

root@192.168.1.102's password:

Number of key(s) added: 1

Now try logging into the machine, with: "ssh '192.168.1.102'"

and check to make sure that only the key(s) you wanted were added.

[root@server-1 ~]# ssh 192.168.1.102

Last login: Thu Mar 21 20:59:38 2024 from bogon

# 查看第二台服务器中保存的公钥信息

[root@bogon ~]# cat /root/.ssh/authorized_keys

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQDBMsxREekrxcAtfJzbJmRi373Qsm/Y6MIsaVg9iiUudmV7Z5WKiqyHiamu/e1/2aBRNcVy0LYeJxPhpkCPBgke34Cah7z7JqLeMLOByatCl6EvIibnIQhWytkGqE5zsPE6kcuxY+J+HysLwDrOfv1CMw/I/gJLJ3QiViF1Lmt2fQEQ7CnWtEBv038aJ8ieiuzxcpIUHEsJu6GYjF+BAOwiZ7WvnQxHUKrkv7aPhLBf/kNc72qGGkviFYAw3FBBHvOyaO69SoBmjM4fejhnwypTCyn7nbWirlDz8OWWiUvEFGdxLtCs0AiZ/2m0twYzZFQRJJymAbOmEJpn4iQF7/Gd root@server-1

2、配置远程登录欢迎信息

1、配置输入密码前的登录信息

当前输入用户后,并没有显示任何欢迎信息,而是直接弹出输入密码提示。

[root@server-1 ~]# ssh 192.168.1.102

root@192.168.1.102's password:

2、修改sshd配置文件,/etc/ssh/banner 里面定义了欢迎的信息

[root@server-1 ~]# vi /etc/ssh/sshd_config

Banner /etc/ssh/banner

3、定义欢迎的信息

[root@server-1 ~]# vi /etc/ssh/banner

_oo0oo_

088888880

88" . "88

(| -_- |)

0\ = /0

___/'---'\___

.' \\\\| |// '.

/ \\\\||| : |||// \\

/_ ||||| -:- |||||- \\

| | \\\\\\ - /// | |

| \_| ''\---/'' |_/ |

\ .-\__ '-' __/-. /

___'. .' /--.--\ '. .'___

."" '< '.___\_<|>_/___.' >' "".

| | : '- \'.;'\ _ /';.'/ - ' : | |

\ \ '_. \_ __\ /__ _/ .-' / /

====='-.____'.___ \_____/___.-'____.-'=====

'=---='

^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^

佛祖保佑 iii 永不宕机

4、重启sshd服务

[root@server-1 ~]# systemctl restart sshd

5、使用其他服务器测试登录本服务器

[root@bogon ~]# ssh 192.168.1.101

_oo0oo_

088888880

88" . "88

(| -_- |)

0\ = /0

___/'---'\___

.' \\\\| |// '.

/ \\\\||| : |||// \\

/_ ||||| -:- |||||- \\

| | \\\\\\ - /// | |

| \_| ''\---/'' |_/ |

\ .-\__ '-' __/-. /

___'. .' /--.--\ '. .'___

."" '< '.___\_<|>_/___.' >' "".

| | : '- \'.;'\ _ /';.'/ - ' : | |

\ \ '_. \_ __\ /__ _/ .-' / /

====='-.____'.___ \_____/___.-'____.-'=====

'=---='

^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^

佛祖保佑 iii 永不宕机

root@192.168.1.101's password:

Last login: Thu Mar 21 21:15:40 2024 from server-2

[root@server-1 ~]#

1、配置输入密码后的欢迎信息

可以修改 /etc/motd 文件,定义 ssh 成功登录后的欢迎信息。

[root@server-1 ~]# vi /etc/motd

⠰⢷⢿⠄

⠀⠀⠀⠀⠀⣼⣷⣄

⠀⠀⣤⣿⣇⣿⣿⣧⣿⡄

⢴⠾⠋⠀⠀⠻⣿⣷⣿⣿⡀

🏀 ⠀⢀⣿⣿⡿⢿⠈⣿

⠀⠀⠀⢠⣿⡿⠁⠀⡊⠀⠙

⠀⠀⠀⢿⣿⠀⠀⠹⣿

⠀⠀⠀⠀⠹⣷⡀⠀⣿⡄

⠀⠀⠀⠀⣀⣼⣿⠀⢈⣧

2、使用其他服务器测试登录本服务器

[root@bogon ~]# ssh 192.168.1.101

_oo0oo_

088888880

88" . "88

(| -_- |)

0\ = /0

___/'---'\___

.' \\\\| |// '.

/ \\\\||| : |||// \\

/_ ||||| -:- |||||- \\

| | \\\\\\ - /// | |

| \_| ''\---/'' |_/ |

\ .-\__ '-' __/-. /

___'. .' /--.--\ '. .'___

."" '< '.___\_<|>_/___.' >' "".

| | : '- \'.;'\ _ /';.'/ - ' : | |

\ \ '_. \_ __\ /__ _/ .-' / /

====='-.____'.___ \_____/___.-'____.-'=====

'=---='

^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^

佛祖保佑 iii 永不宕机

root@192.168.1.101's password:

Last login: Thu Mar 21 21:21:40 2024 from server-2

⠰⢷⢿⠄

⠀⠀⠀⠀⠀⣼⣷⣄

⠀⠀⣤⣿⣇⣿⣿⣧⣿⡄

⢴⠾⠋⠀⠀⠻⣿⣷⣿⣿⡀

🏀 ⠀⢀⣿⣿⡿⢿⠈⣿

⠀⠀⠀⢠⣿⡿⠁⠀⡊⠀⠙

⠀⠀⠀⢿⣿⠀⠀⠹⣿

⠀⠀⠀⠀⠹⣷⡀⠀⣿⡄

⠀⠀⠀⠀⣀⣼⣿⠀⢈⣧

[root@server-1 ~]#

3、打包压缩

文件打包

语法 tar -cvf $打包之后的名字 $要打包的文件或者目录

案例: 将/etc目录打包为 etc.tar, 打包通常以 .tar 结尾

[root@server-1 ~]# tar -cvf etc.tar /etc

-c 创建一个新的归档

-v 详细列出已处理的文件,显示打包过程

-f 使用归档文件

# 在当前目录会多出一个etc.tar的包

[root@server-1 ~]# ls

anaconda-ks.cfg cmatrix-1.2a cmatrix-1.2a.tar.gz etc.tar ifcfg-ens33 passwd

# 对比打包后的文件与源文件的大小

[root@server-1 ~]# ll -h

total 29M

-rw-------. 1 root root 1.3K Oct 17 19:58 anaconda-ks.cfg

drwxrwxrwx. 2 500 500 4.0K Mar 14 14:43 cmatrix-1.2a

-rw-r--r--. 1 root root 73K Apr 1 2002 cmatrix-1.2a.tar.gz

-rw-r--r-- 1 root root 29M Mar 21 16:11 etc.tar

-rw-r--r--. 1 root root 404 Mar 14 14:08 ifcfg-ens33

-rw-r--r--. 1 root root 798 Mar 20 11:56 passwd

# 查看/etc目录大小

[root@server-1 ~]# du -sh /etc

32M /etc

# 解包

# 语法: tar -xvf $包名

[root@server-1 ~]# tar -xvf etc.tar

# 打包并压缩,压缩格式为gzip,文件后缀一般为 .tar.gz

-z 使用gzip格式进行压缩

[root@server-1 ~]# tar -czvf etc.tar.gz /etc/

[root@server-1 ~]# ll -h

total 11M

-rw-------. 1 root root 1.3K Oct 17 19:58 anaconda-ks.cfg

drwxrwxrwx. 2 500 500 4.0K Mar 14 14:43 cmatrix-1.2a

-rw-r--r--. 1 root root 73K Apr 1 2002 cmatrix-1.2a.tar.gz

-rw-r--r-- 1 root root 10M Mar 21 16:28 etc.tar.gz

-rw-r--r--. 1 root root 404 Mar 14 14:08 ifcfg-ens33

-rw-r--r--. 1 root root 798 Mar 20 11:56 passwd

[root@server-1 ~]# du -sh /etc/

32M /etc/

# 解压缩

[root@server-1 ~]# tar -xf etc.tar.gz

# 生成一个10G大文件

[root@server-1 ~]# dd if=/dev/zero of=/test.txt bs=1024M count=10

10+0 records in

10+0 records out

10737418240 bytes (11 GB) copied, 70.9733 s, 151 MB/s

# 使用gzip单独压缩一个文件

# 语法: gzip $filename,压缩后默认源文件会被删除

[root@server-1 ~]# gzip /test.txt

[root@server-1 ~]# ll -h /test.txt*

-rw-r--r-- 1 root root 10M Mar 21 20:43 /test.txt.gz

# gzip解压缩,解压缩后默认压缩文件会被删除

[root@server-1 ~]# gzip -d /test.txt.gz

[root@server-1 ~]# ll -h /test.txt*

-rw-r--r-- 1 root root 10G Mar 21 20:43 /test.txt

4、Typora配置腾讯云COS图床

图床一般是指储存图片的服务器,有国内和国外之分。国外的图床由于有空间距离等因素决定访问速度很慢影响图片显示速度。国内也分为单线空间、多线空间和cdn加速三种。

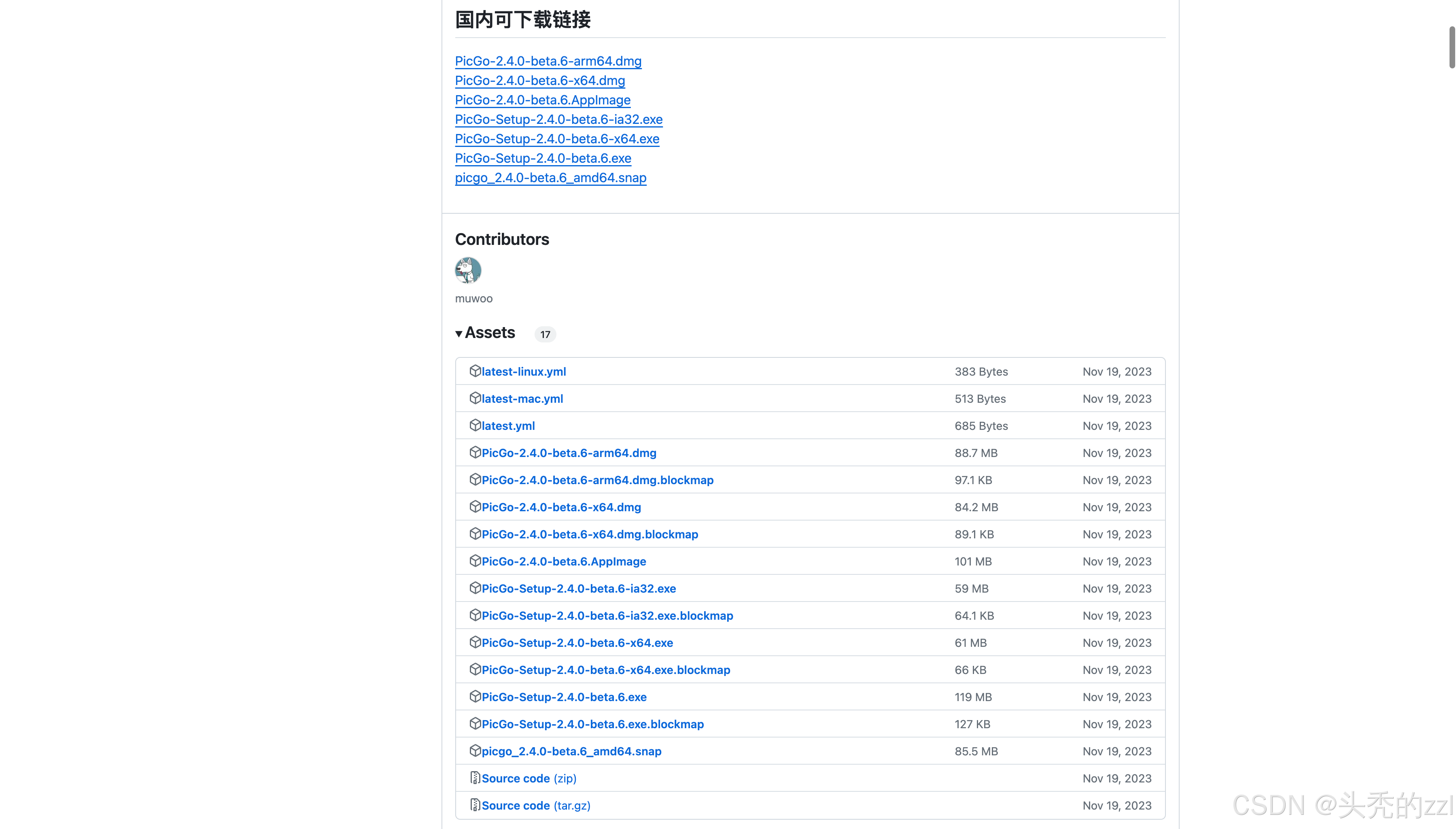

1、PicGo安装与配置

PicGo简单点说就是一个图床上传工具,我们主要就是借助这个软件进行上传

下载地址: Releases · Molunerfinn/PicGo · GitHub

下载完成后,安装PicGo

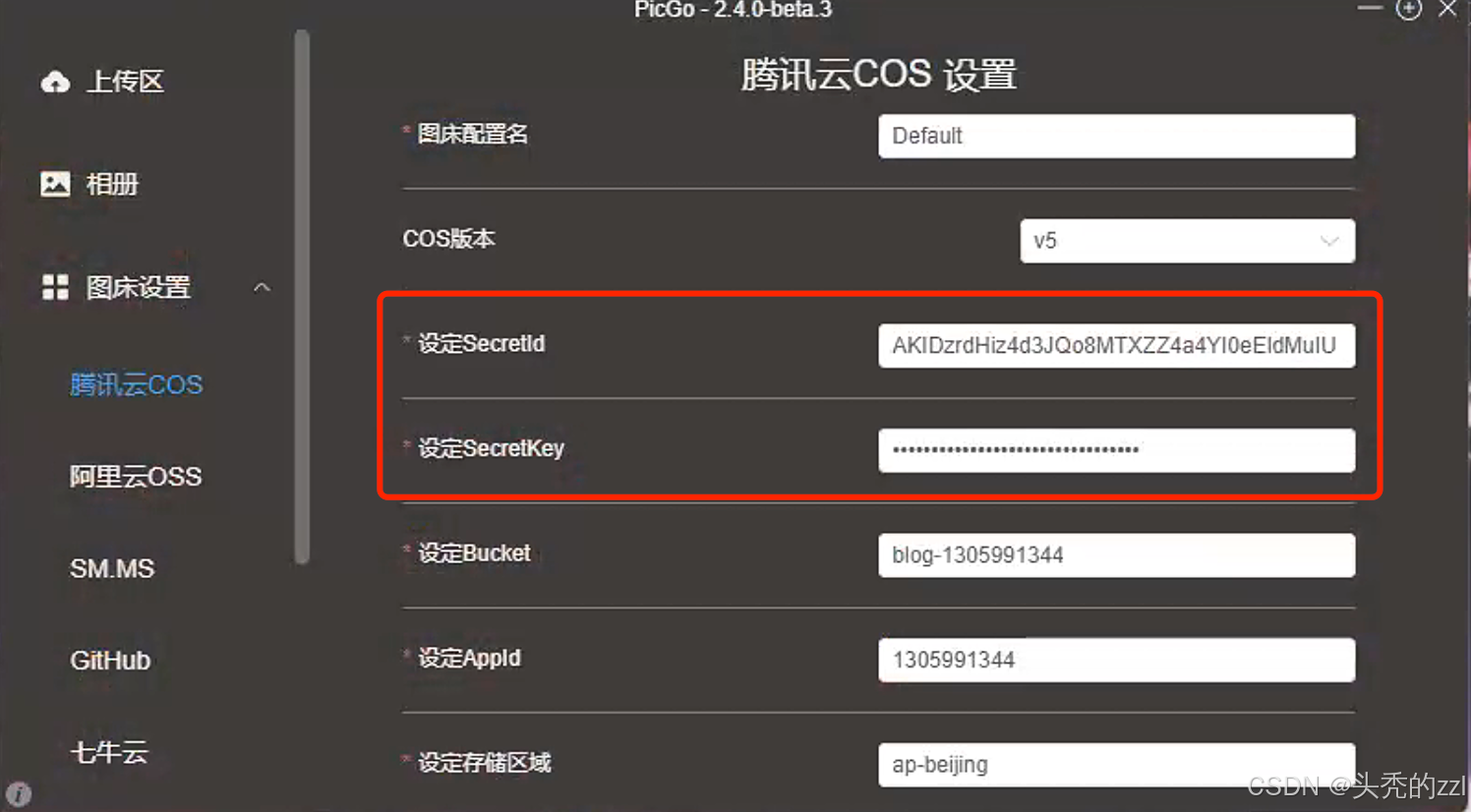

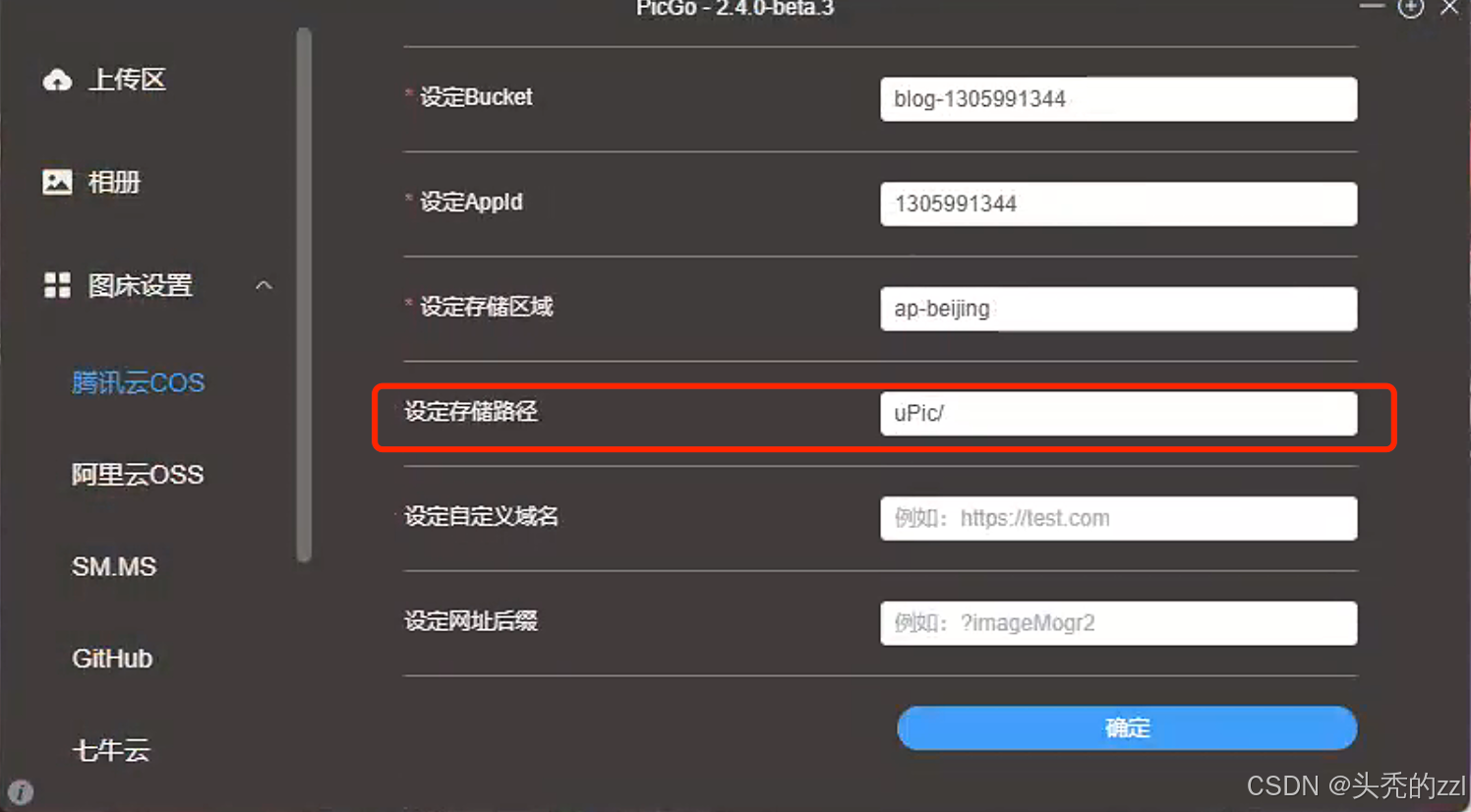

安装完成后,打开PicGo,点击图床设置===>腾讯云COS

Scretld、SecretKey 需要登录腾讯云进行获取

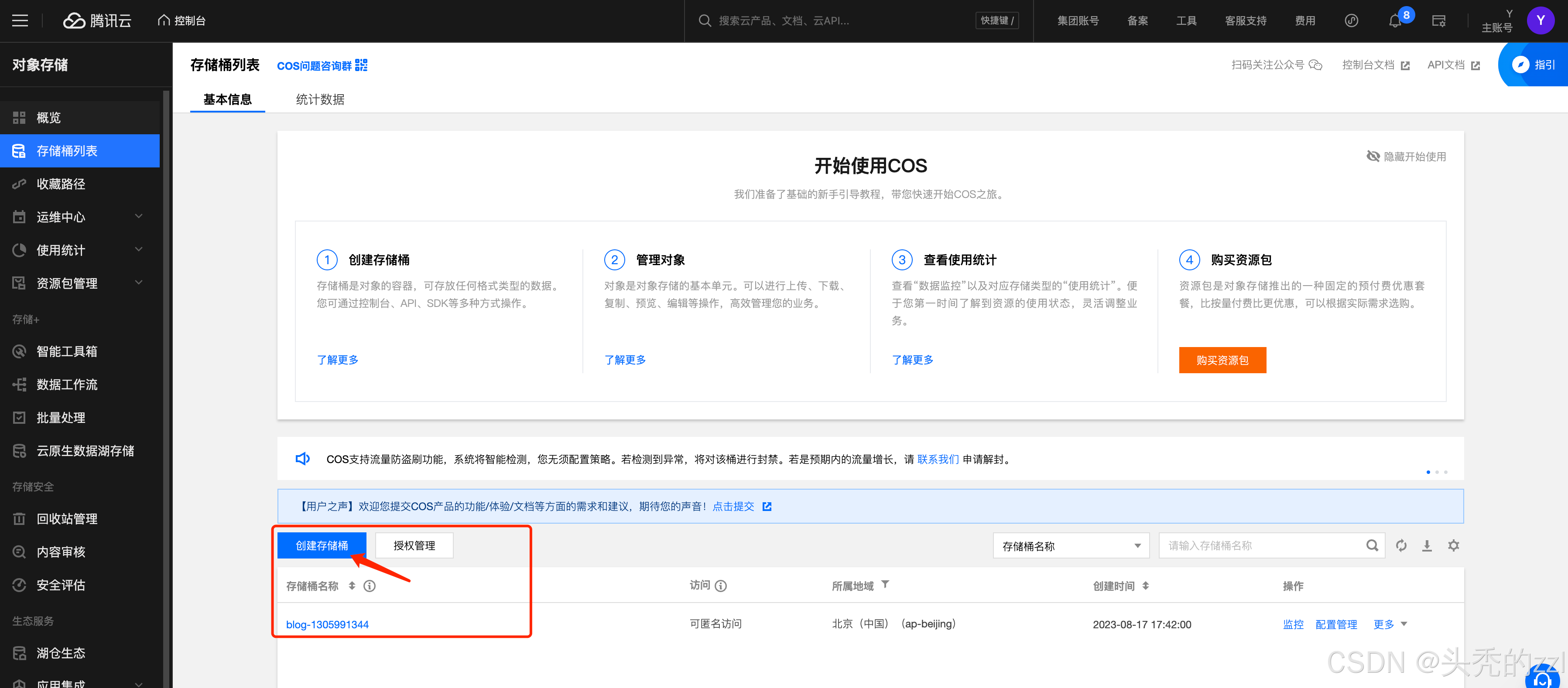

Bucket需要在腾讯云==>对象存储控制台进行创建;AppID及设定存储区域根据创建的Bucket进行配置

存储路径==>进入创建好的bucket中,创建对应的文件夹即可,然后保存确定。

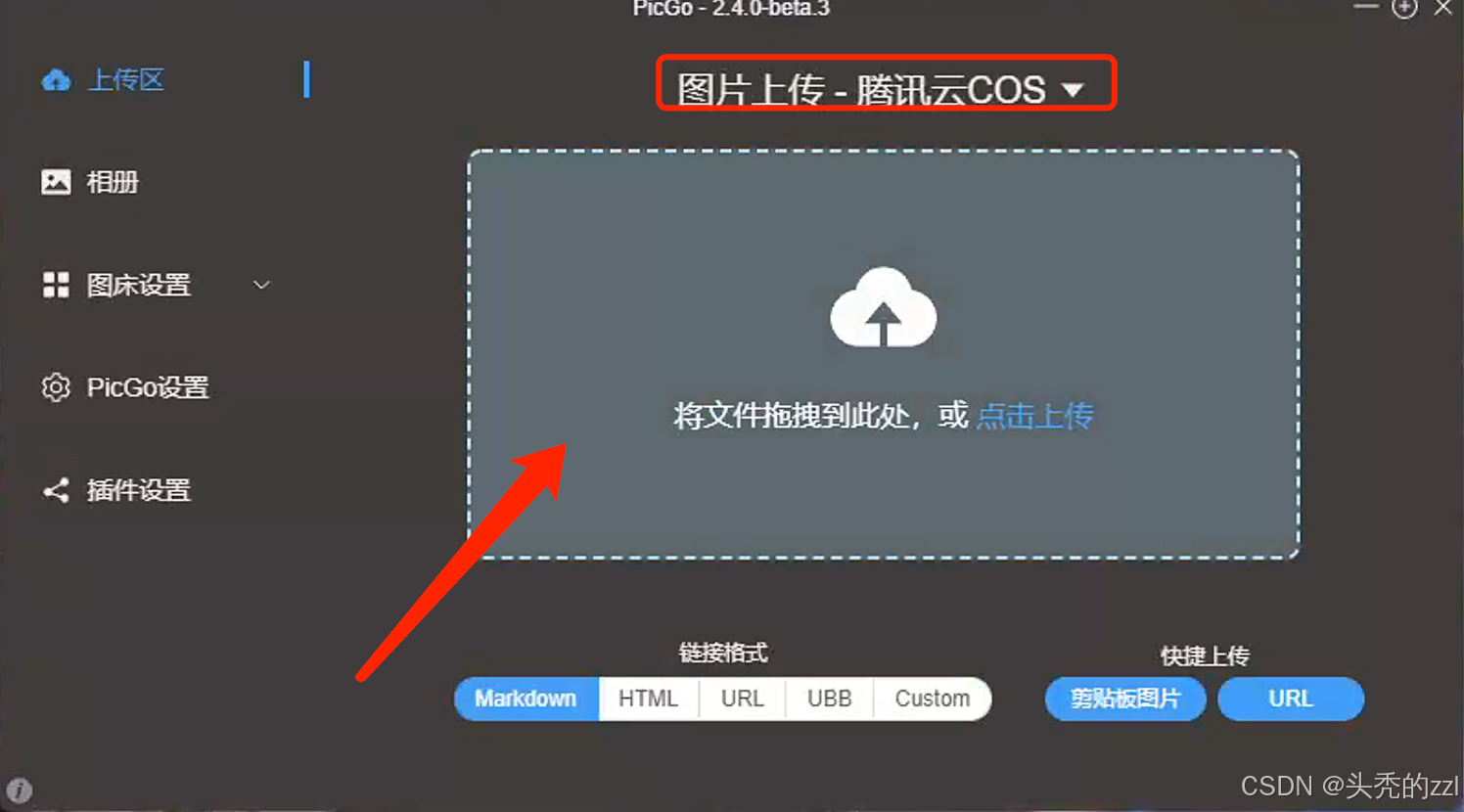

图床验证:选择配置好的图床,然后拖拽照片上传进行测试

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?