挺简单的一个测试站,开始思路错了,一直去网上找WordPress的漏洞,看有没有什么能利用的,未果,因为这个测试站有些地方并不完善,有的漏洞利用不了,菜鸡的我连弱口令都没猜对,没知识就是这么悲哀。

下面记录一下全过程。。。。

1、wpscan扫描(毫无卵用的步骤)

扫描到主题:twentyseventeen

但是并没有插件:

扫描一下主题的漏洞,然而版本太老没有扫到:

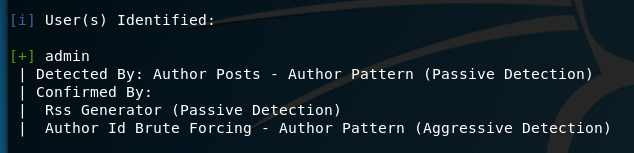

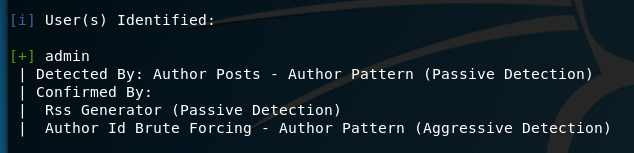

枚举一下user id:

看来wpscan也只能到这了。

挺简单的一个测试站,开始思路错了,一直去网上找WordPress的漏洞,看有没有什么能利用的,未果,因为这个测试站有些地方并不完善,有的漏洞利用不了,菜鸡的我连弱口令都没猜对,没知识就是这么悲哀。

下面记录一下全过程。。。。

扫描到主题:twentyseventeen

但是并没有插件:

扫描一下主题的漏洞,然而版本太老没有扫到:

枚举一下user id:

看来wpscan也只能到这了。

2697

2697

6349

6349

2456

2456

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?