漏洞原理

漏洞信息

Apache Shiro是美国阿帕奇(Apache)软件基金会的一套用于执行认证、授权、加密和会话管理的Java安全框架。 Apache Shiro 1.5.2之前版本中存在安全漏洞。攻击者可借助特制的请求利用该漏洞绕过身份验证。

漏洞危害

攻击者可借助特制的请求利用该漏洞绕过身份验证。

影响范围

Apache Shiro <1.5.2

漏洞POC

构造恶意请求/xxx/..;/admin/,即可绕过权限校验,访问到管理页面。

漏洞复现

方法一:

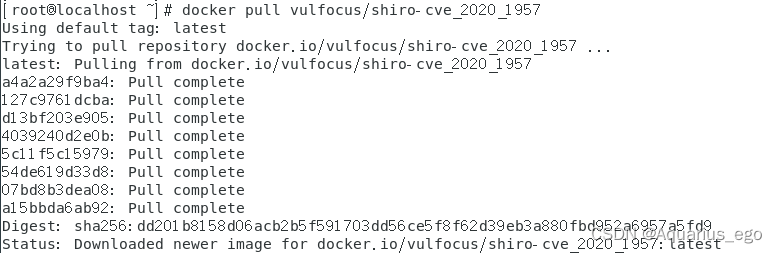

直接拉取镜像

docker pull vulfocus/shiro-cve_2020_1957

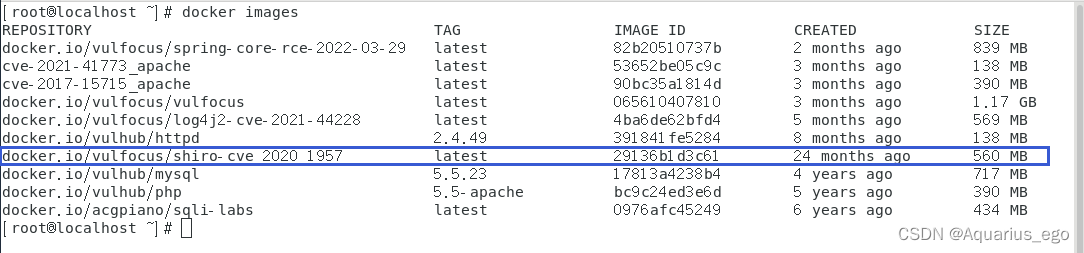

docker images

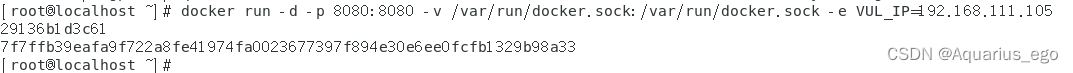

docker run -d -p 8080:8080 -v /var/run/docker.sock:/var/run/docker.sock -e VUL_IP=192.168.111.105 29136b1d3c61

-v /var/run/docker.sock:/var/run/docker.sock 为 docker 交互连接。

-e DOCKER_URL 为 Docker 连接方式,默认通过 unix://var/run/docker.sock

本文详细介绍了Apache Shiro的安全漏洞CVE-2020-1957,该漏洞允许攻击者通过特制请求绕过身份验证。内容包括漏洞原理、危害、影响范围、PoC以及两种漏洞复现方法,同时提供了修复建议。建议受影响的用户升级到最新版本以避免风险。

本文详细介绍了Apache Shiro的安全漏洞CVE-2020-1957,该漏洞允许攻击者通过特制请求绕过身份验证。内容包括漏洞原理、危害、影响范围、PoC以及两种漏洞复现方法,同时提供了修复建议。建议受影响的用户升级到最新版本以避免风险。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1184

1184

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?