原文教材 与 参考资料:

Boneh Dan , Shoup Victor . A Graduate Course in Applied Cryptography[J].

该书项目地址(可以免费获取):http://toc.cryptobook.us/

博客为对该书的学习笔记,并非原创知识,帮助理解,整理思路。

11.6 门限解密

门限解密提出的动机:

1. 密钥服务器存储的sk, 如果遭受盗用攻击,那么将威胁所有在该服务器存储密钥的用户安全。

2. 如果将密钥分割为若干个部分,每次解密需要多个服务器均等的参与解密,那么如果有一方不参与解密,该解密过程将会失败,这种方案易用性和时效性不强,所以并不现实。

3. 采用门限的方式,任何的达到门限的参与者就可以完成解密。

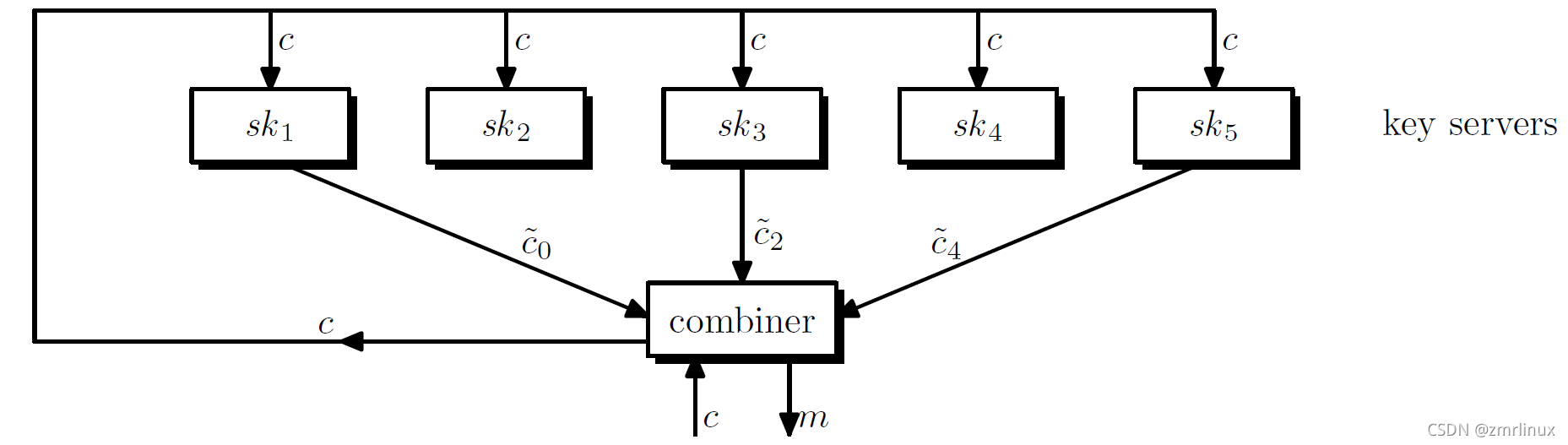

门限解密的系统模型如下:

需要使用combiner 将部分密文组合,进而解密所有的明文信息,这最终达到了不在同一个处理器上恢复出全部的密钥信息,不过随着s的不断增大,算法效率会降低,(例如SS的次数越高计算复杂度越高)

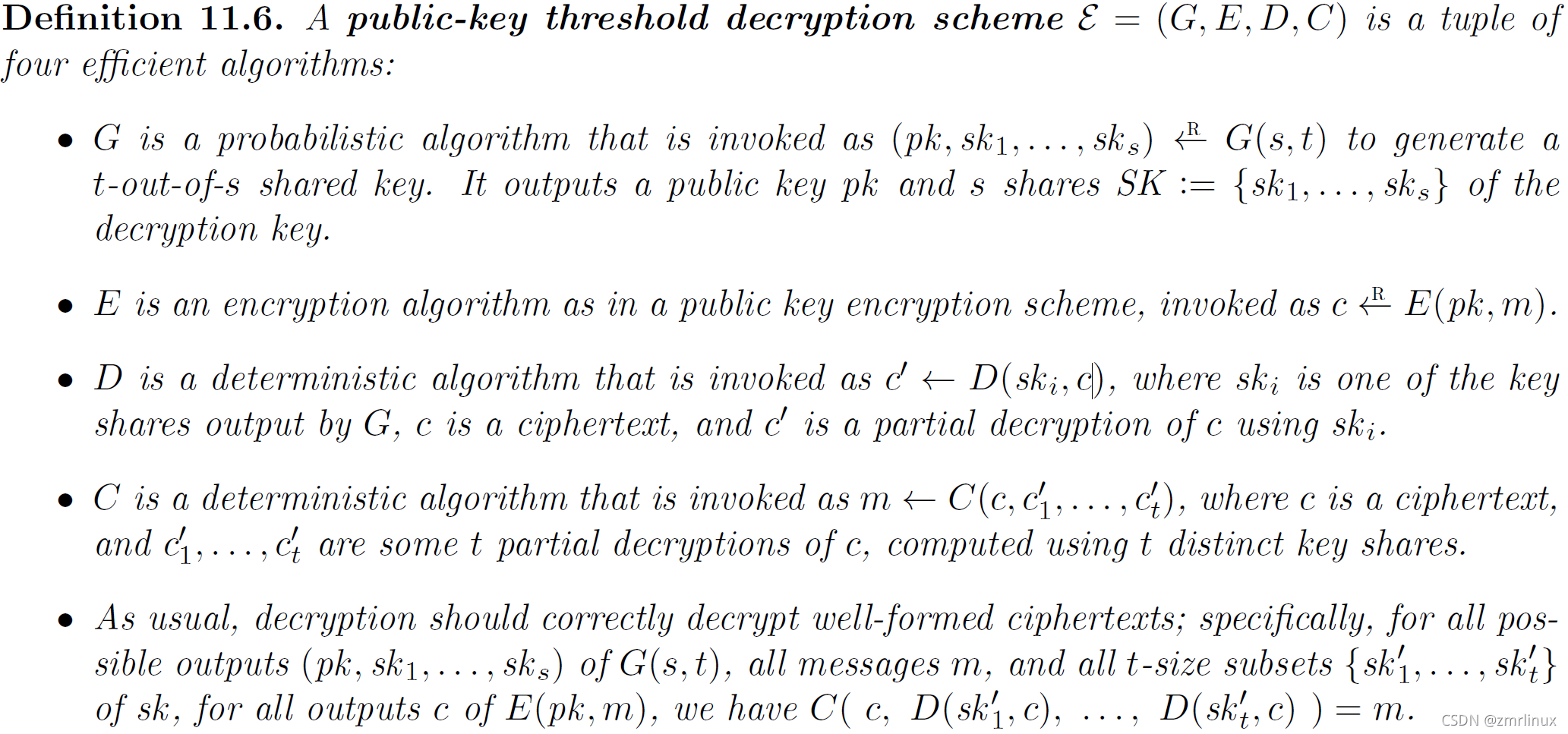

下面给出门限解密的形式化定义:

11.6.1 Shamir'

介绍了门限解密的概念及其实现方式,包括Shamir的秘密分享协议和EIGamal门限解密方案。重点阐述了如何通过门限解密提高系统的安全性,并给出了EIGamal门限解密方案的语义安全性证明。

介绍了门限解密的概念及其实现方式,包括Shamir的秘密分享协议和EIGamal门限解密方案。重点阐述了如何通过门限解密提高系统的安全性,并给出了EIGamal门限解密方案的语义安全性证明。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

753

753

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?