玄机靶场地址:https://xj.edisec.net/

第一章 应急响应-Linux日志分析

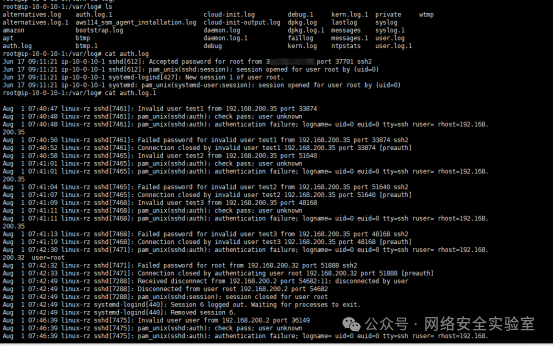

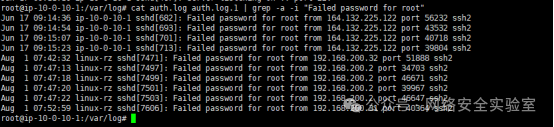

1.有多少IP在爆破主机ssh的root帐号,如果有多个使用","分割2.ssh爆破成功登陆的IP是多少,如果有多个使用","分割

3.爆破用户名字典是什么?如果有多个使用","分割

4.登陆成功的IP共爆破了多少次

5.黑客登陆主机后新建了一个后门用户,用户名是多少在 Linux 系统下,日志默认存放位置目录为:/var/log/

系统日志配置文件:/etc/rsyslog.conf

相关文件关系如下表:

日志文件 |

文件说明 |

/var/log/cron |

记录了系统定时任务相关的日志。 |

/var/log/cups |

记录打印信息的日志。 |

/var/log/dmesg |

记录了系统在开机时内核自检的信息,也可以使用 dmesg 命令直接查看内核自检信息。 |

/var/log/maillog |

记录邮件信息。 |

/var/log/message |

记录系统重要信息的日志。这个日志文件中会记录 Linux 系统的绝大多数重要信息,如果系统出现问题时,首先要检查的就应该是这个日志文件。 |

/var/log/btmp |

记录错误登录日志,这个文件是二进制文件,不能直接 vim 查看,而要使用 lastb 命令查看。 |

/var/log/lastlog |

记录系统中所有用户最后一次登录时间的日志,这个文件是二进制文件,不能直接 vim ,而要使用 lastlog 命令查看。 |

/var/log/wtmp |

永久记录所有用户的登录、注销信息,同时记录系统的启动、重启、关机事件。同样这个文件也是一个二进制文件,不能直接 vim ,而需要使用 last 命令来查看。 |

/var/run/utmp |

记录当前已经登录的用户信息,这个文件会随着用户的登录和注销不断变化,只记录当前登录用户的信息。同样这个文件不能直接 vim ,而要使用 w , who , users等命令来查询。 |

/var/log/secure |

记录验证和授权方面的信息,只要涉及账号和密码的程序都会记录,比如 SSH 登录,su 切换用户,sudo 授权,甚至添加用户和修改用户密码都会记录在这个日志文件中。 |

比较重要的几个日志:

登录失败记录:/var/log/btmp ,对应命令:lastb

最后一次登录:/var/log/lastlog ,对应命令:lastlog

登录成功记录:/var/log/wtmp ,对应命令:last

登录日志记录:/var/log/secure

目前登录用户信息:/var/run/utmp ,对应命令:w 、 who 、 users

历史命令记录:history ,其中仅清理当前用户:history -c

1.有多少IP在爆破主机ssh的root帐号,如果有多个使用","分割

第一题是看有多少IP在爆破,这里我们需要查一下登录日志,可以查/var/log/secure或者auth.log,先进/var/log目录,看一下有auth.log和auth.log.1,查看一下发现auth.log里没有日志,应该是在auth.log.1里。另外,爆破的话在日志里会显示 "Failed password for root" 。所以我们可以搜索 "Failed password for root" ,然后提取出用户名。这里需要用到grep、awk、sort、uniq等命令,这些命令具体用法后面有总结。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

458

458

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?