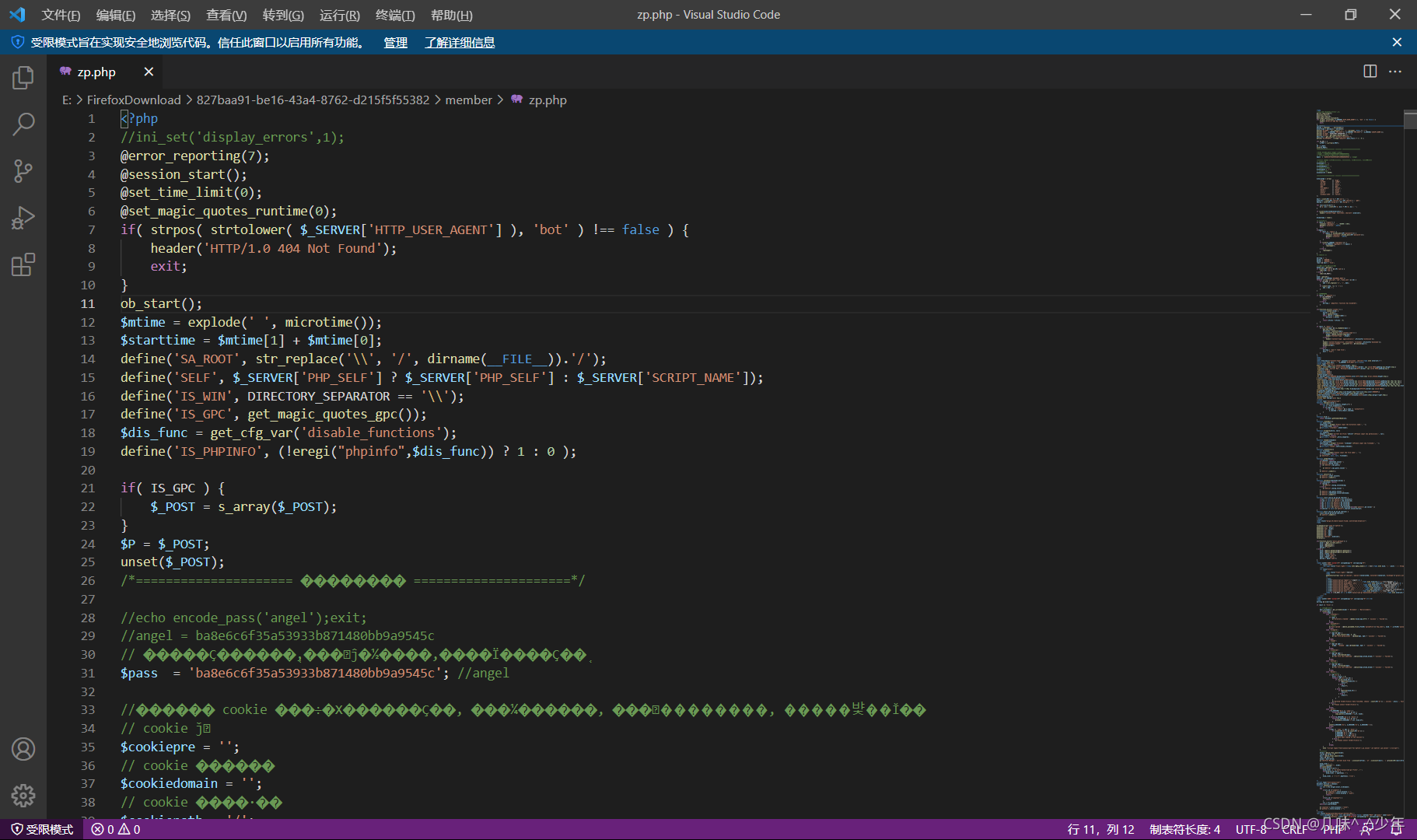

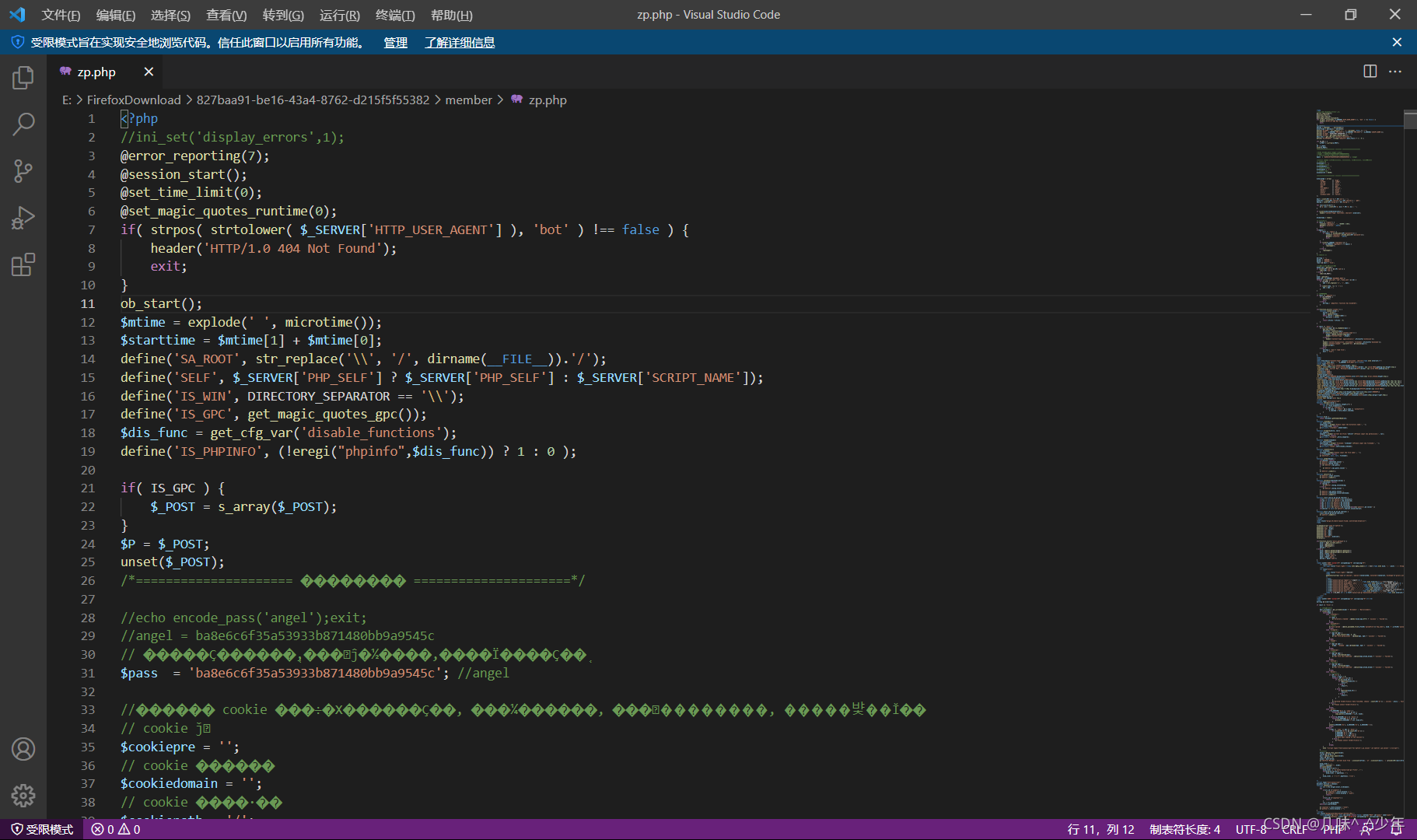

下载后是一些PHP文件,既然是webshell后门就用D盾扫描一下。

扫描出来的有两个级别5的,但是题目既然说是后门,其中有一个说明里就是已知后门,我就想先看看这个,结果这里面都是一下base64编码的东西,解码后并没有找到MD5的passWord,所以只能再看看第一个,结果一下就开到了pass的值是一个MD5格式的。那这个就是flag了。

$pass = 'ba8e6c6f35a53933b871480bb9a9545c'; //angel

博客内容涉及对PHP后门文件的分析,通过D盾扫描发现两个级别5的疑似后门。重点检查了其中一个,里面包含base64编码,解码后未找到MD5的passWord。进一步分析第一个后门,发现了MD5格式的pass值,即`ba8e6c6f35a53933b871480bb9a9545c`,被认定为flag。

博客内容涉及对PHP后门文件的分析,通过D盾扫描发现两个级别5的疑似后门。重点检查了其中一个,里面包含base64编码,解码后未找到MD5的passWord。进一步分析第一个后门,发现了MD5格式的pass值,即`ba8e6c6f35a53933b871480bb9a9545c`,被认定为flag。

下载后是一些PHP文件,既然是webshell后门就用D盾扫描一下。

扫描出来的有两个级别5的,但是题目既然说是后门,其中有一个说明里就是已知后门,我就想先看看这个,结果这里面都是一下base64编码的东西,解码后并没有找到MD5的passWord,所以只能再看看第一个,结果一下就开到了pass的值是一个MD5格式的。那这个就是flag了。

$pass = 'ba8e6c6f35a53933b871480bb9a9545c'; //angel

1519

1519

2515

2515

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?