了解burpsuite

Burp Suite是用于攻击web应用程序的集成平台。包含了许多工具,并为这些工具设计了许多接口,以促进加快攻击应用程序的过程。所有的工具都共享一个能处理并显示HTTP消息,持久性,认证,代理,日志,警报的可扩展的框架。

在一个工具处理HTTP请求和响应时,它可以选择调用其他任意的 Burp 工具。例如,代理记录的请求可被Intruder用来构造一个自定义的自动攻击的准则,也可被 Repeater 用来手动攻击,也可被 Scanner 用来分析漏洞,或者被 Spider(网络爬虫)用来自动搜索内容。

Burpsuite主要有如下模块/功能:

1.Target,显示目标站点目录结构

2.Proxy,是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

3.Spider,是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

4.Scanner,是一个高级工具,执行后,它能自动地发现web 应用程序的安全漏洞。

5.Intruder,是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

6.Repeater,是一个靠手动操作来触发单独的HTTP 请求,并分析应用程序响应的工具。

7.Sequencer,是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

8.Decoder,是一个进行手动执行或对应用程序数据者智能解码编码的工具。

9.Comparer,通常是通过一些相关的请求和响应得到两项数据的一个可视化的“差异”。

10.Extender,可以让你加载Burp Suite的扩展,使用你自己的或第三方代码来扩展Burp Suit的功能。

11.Options,对Burp Suite的一些设置

配置burp和设置IE代理

在预备知识中我们了解到,burp在浏览器(客户端)是以代理的方式存在。因此,如果想要我们发送的包被burp截断,就需要双方协商好一个监听端口。

首先,双击打开桌面的burp进入主界面。

1.设置burp监听端口:

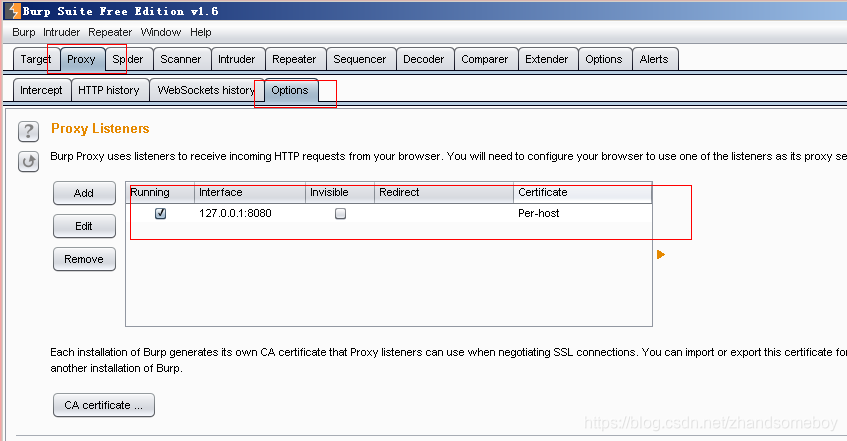

选择proxy(代理),进入之后选择options。我们看到在Proxy listeners处burp为我们默认添加了一个本地8080端口处的监听项。

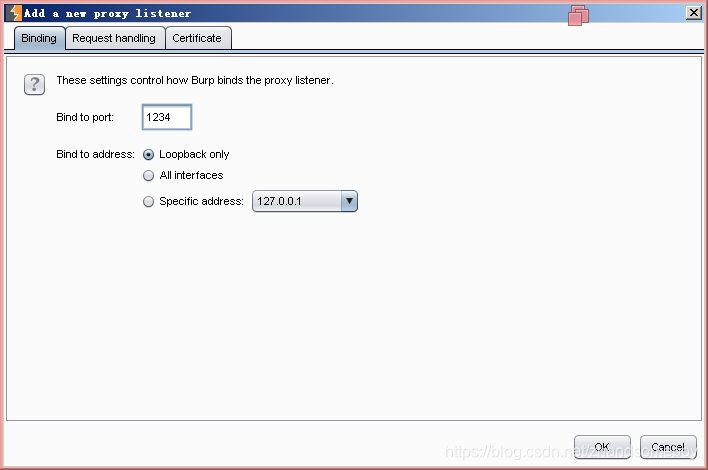

当然,你完全可以自拟一个新的监听端口,在左侧点击ADD即可设置

当然,你完全可以自拟一个新的监听端口,在左侧点击ADD即可设置

2.设置IE代理

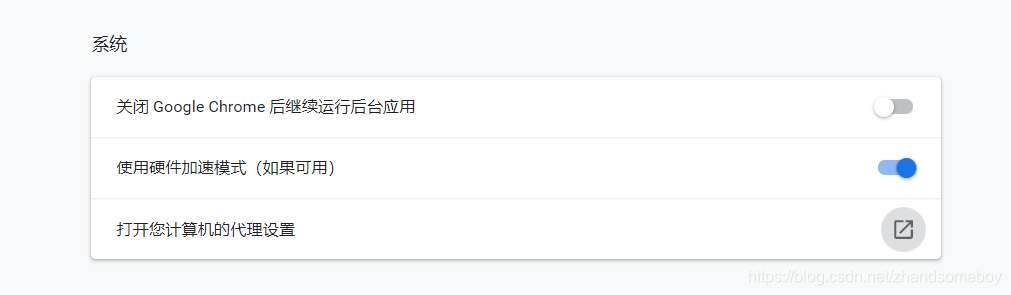

打开Google浏览器的设置,找到高级选项,打开之后会找到这样的选项

选择打开代理设置

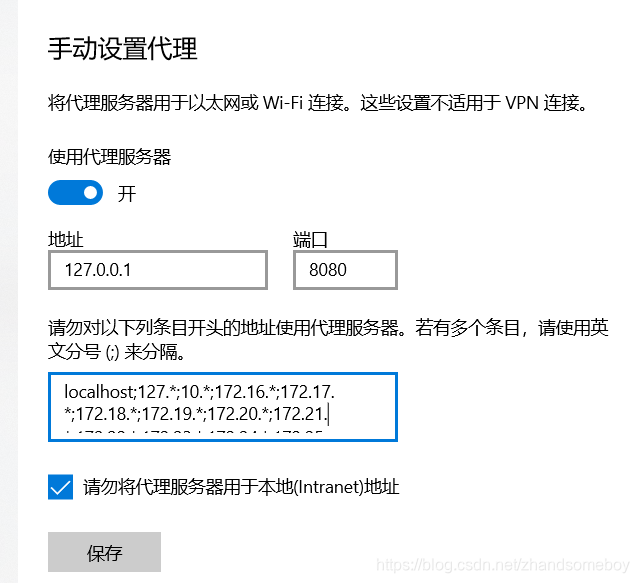

配置代理地址及端口并保存。

这时候我们就已经建立了基本配置。

3.测试一下

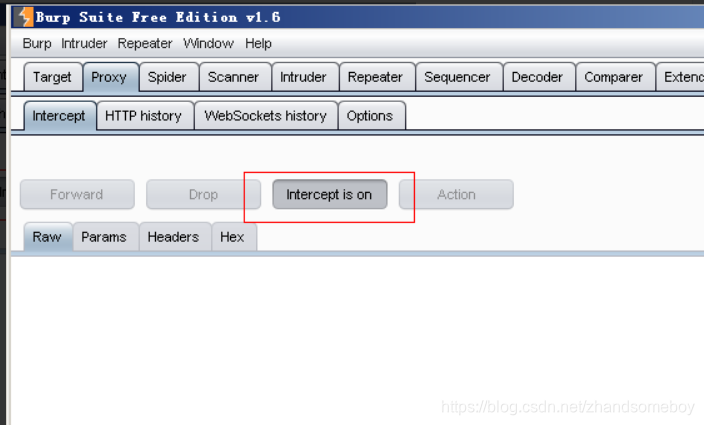

在burp中打开intercept is on.

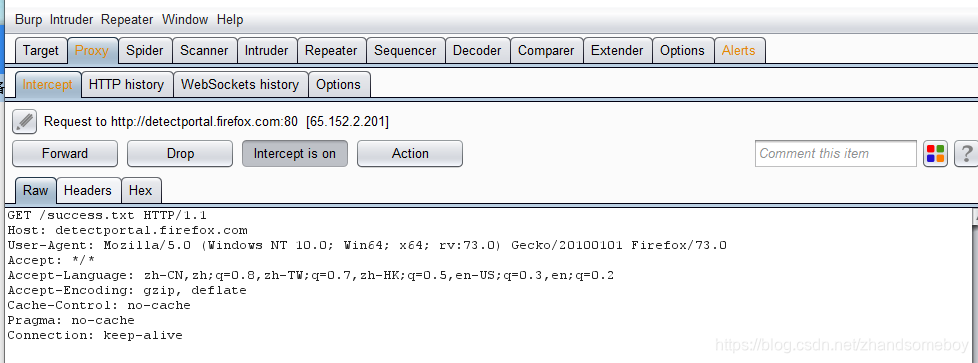

用浏览器随意打开一个网页 ,我们会看到

这表明我们已经成功的截获了来自浏览器的请求。

点击forward就可以把这个请求发送给服务器,服务器会将结果返回给浏览器中,并将响应在burp中记录下来。Drop会将这个包丢掉,即不会发送到服务器端。

BurpSuite是一款集成平台,用于攻击web应用程序,包含多种工具并设计有接口,加速攻击过程。核心模块包括Target、Proxy、Spider、Scanner等,适用于枚举、扫描、自动化攻击等场景。

BurpSuite是一款集成平台,用于攻击web应用程序,包含多种工具并设计有接口,加速攻击过程。核心模块包括Target、Proxy、Spider、Scanner等,适用于枚举、扫描、自动化攻击等场景。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?