警告

请勿使用本文提到的内容违反法律。

本文不提供任何担保。

一、复习文件解析漏洞

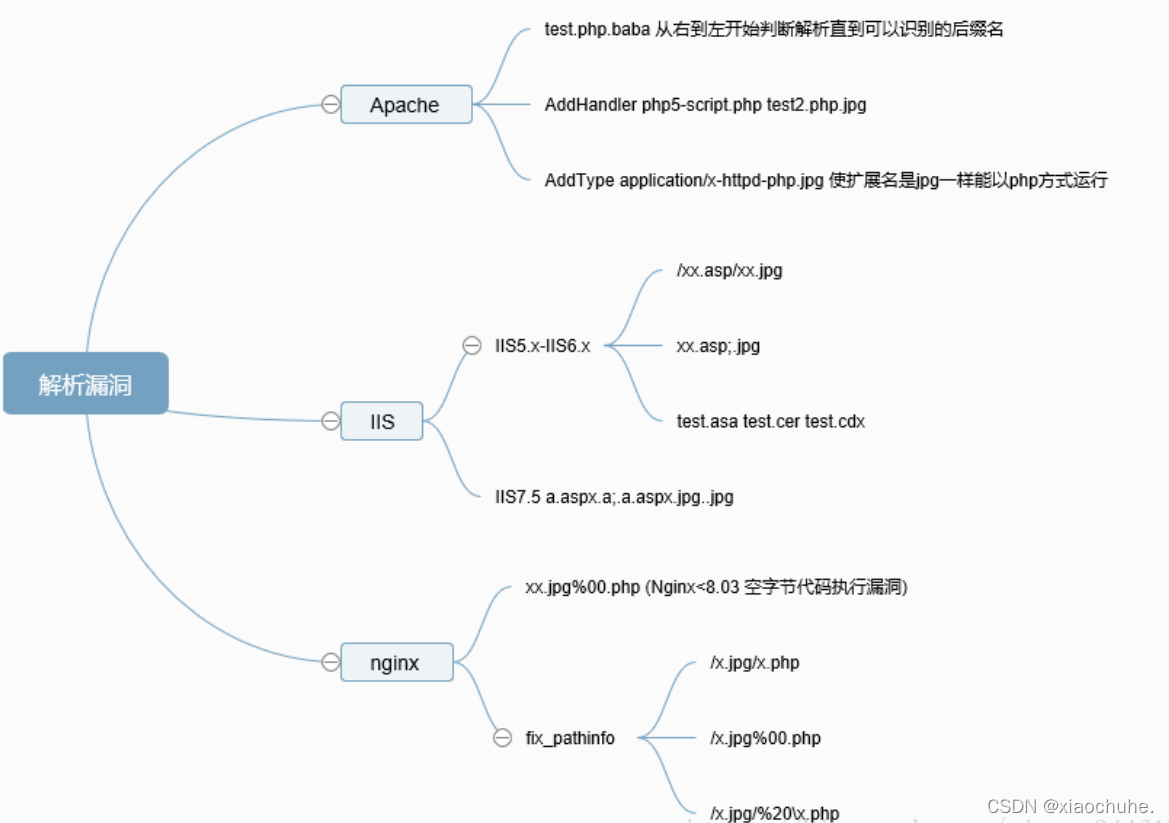

解析漏洞,是指中间件(Apache、nginx、iis等)在解析文件时出现了漏洞,从而,黑客可以利用该漏洞实现非法文件的解析。

(一)Apache解析漏洞

- Apache解析文件规则是

从右到左。例如shel.php.gix.ccc,apache会先识别ccc,ccc不被识别,则识别gix,以此类推,最后会被识别为php来运行。- 文件解析漏洞总结-Apache

警告

请勿使用本文提到的内容违反法律。

本文不提供任何担保。

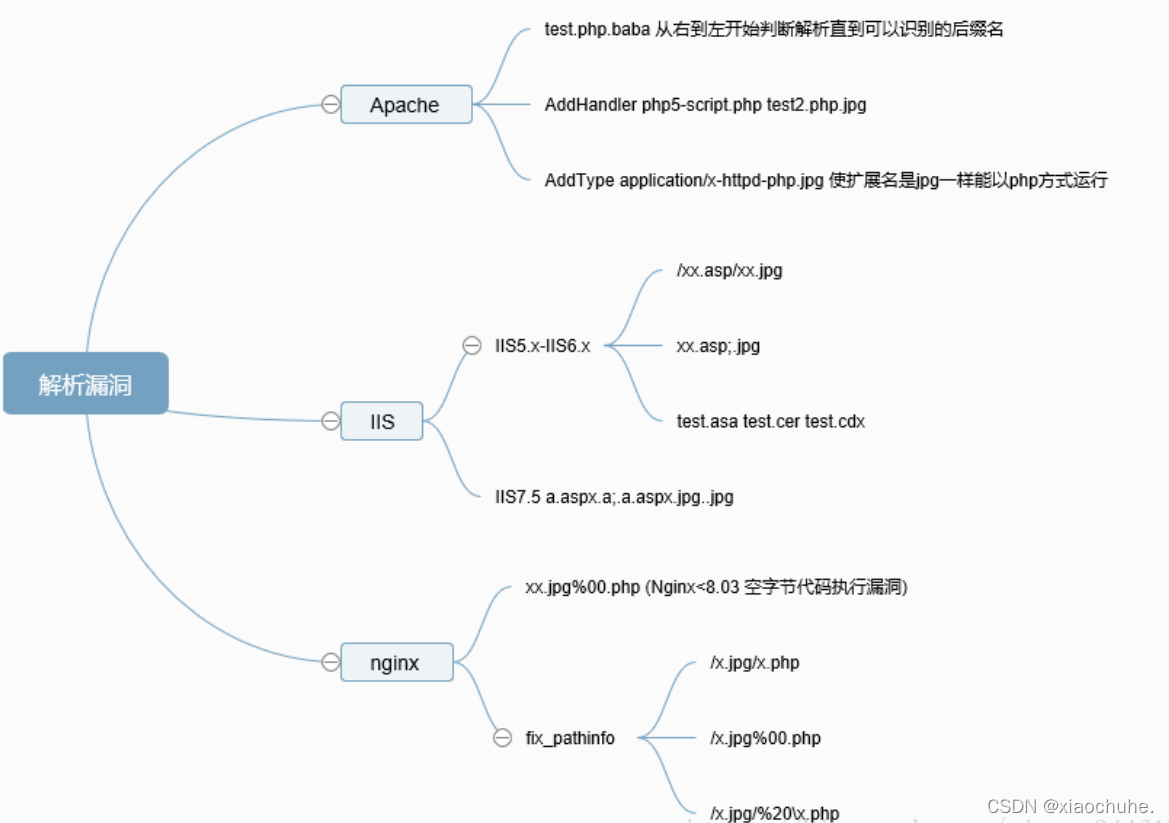

解析漏洞,是指中间件(Apache、nginx、iis等)在解析文件时出现了漏洞,从而,黑客可以利用该漏洞实现非法文件的解析。

- Apache解析文件规则是

从右到左。例如shel.php.gix.ccc,apache会先识别ccc,ccc不被识别,则识别gix,以此类推,最后会被识别为php来运行。- 文件解析漏洞总结-Apache

9383

9383

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?