课程准备:

1、KALI系统

https://pan.quark.cn/s/5ea1ec302d16

2、VMware虚拟机

https://pan.quark.cn/s/aa869ffbf184

3、Metasploitable2靶场

https://pan.quark.cn/s/5effb2207f02

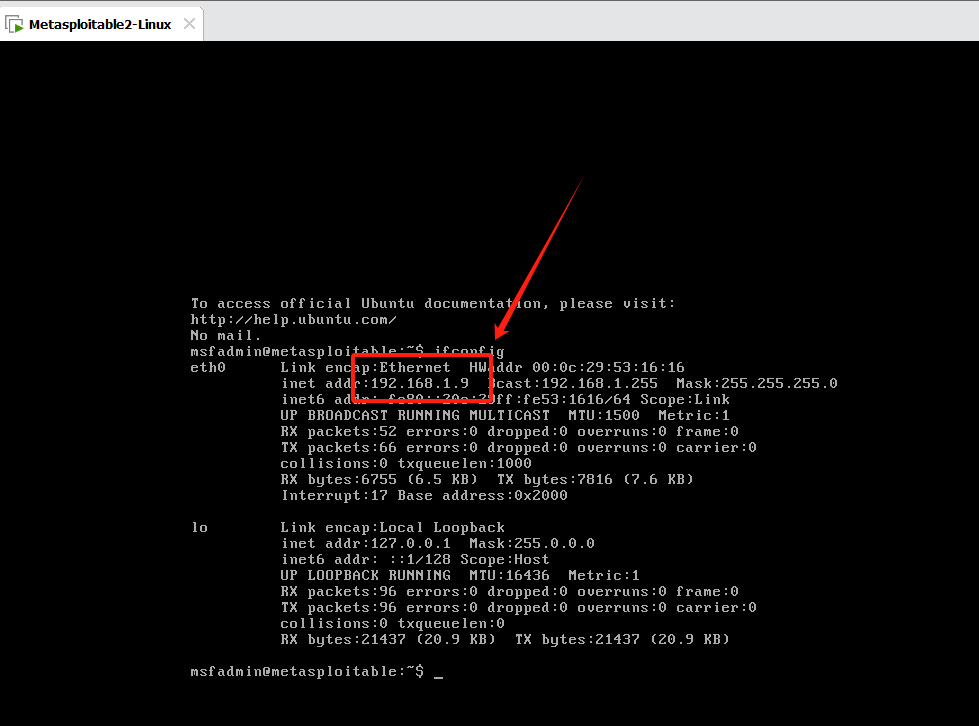

打开靶场,IP地址:192.168.1.9

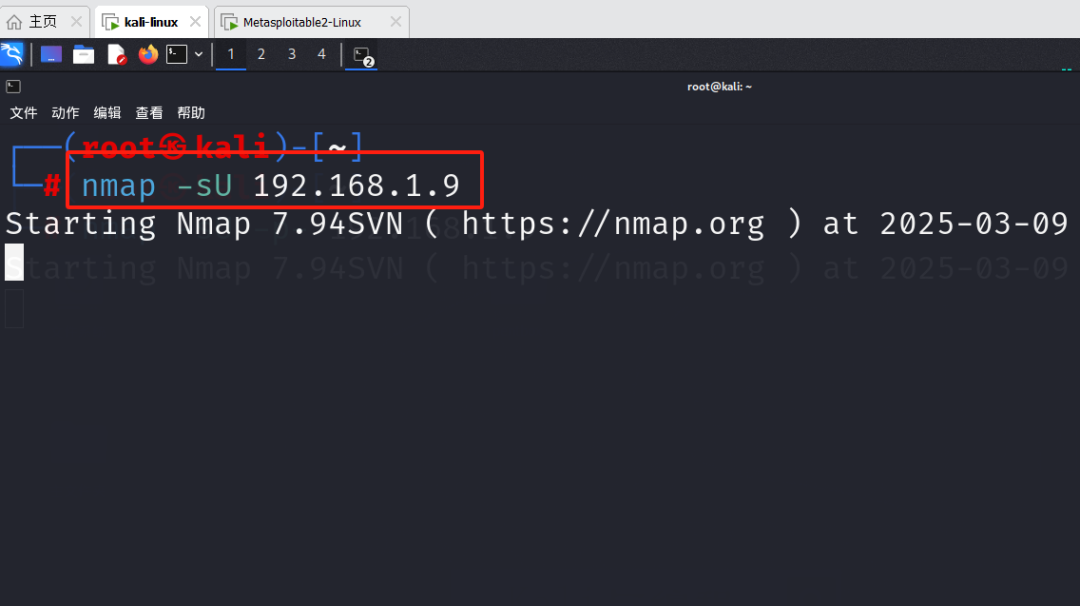

1、基本 UDP 扫描

nmap -sU 192.168.1.9

这将扫描 Metasploitable 2 的所有常见 UDP 端口。

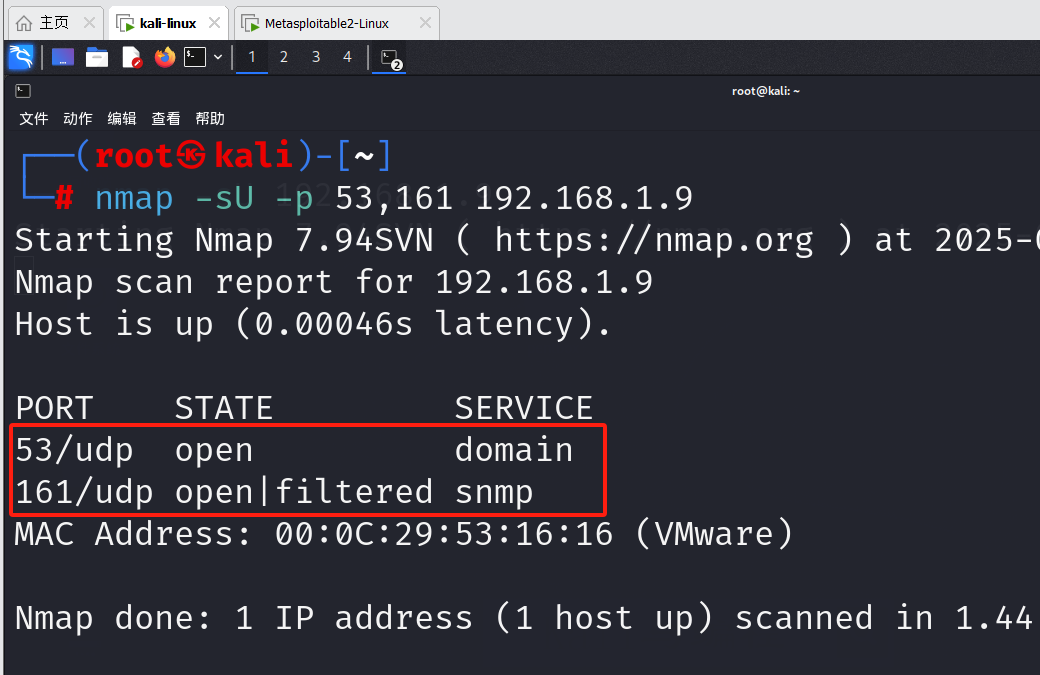

2、扫描特定 UDP 端口

例如,扫描 DNS(53)和 SNMP(161)端口

nmap -sU -p 53,161 192.168.1.9

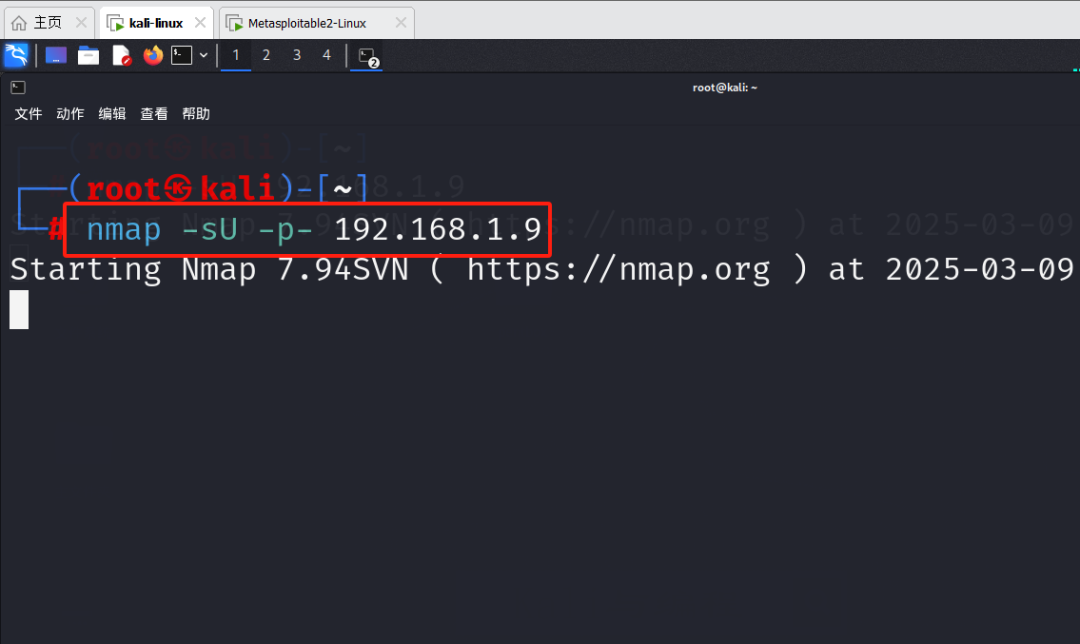

3、扫描所有 UDP 端口

扫描所有 65535 个 UDP 端口(速度较慢)

nmap -sU -p- 192.168.1.9

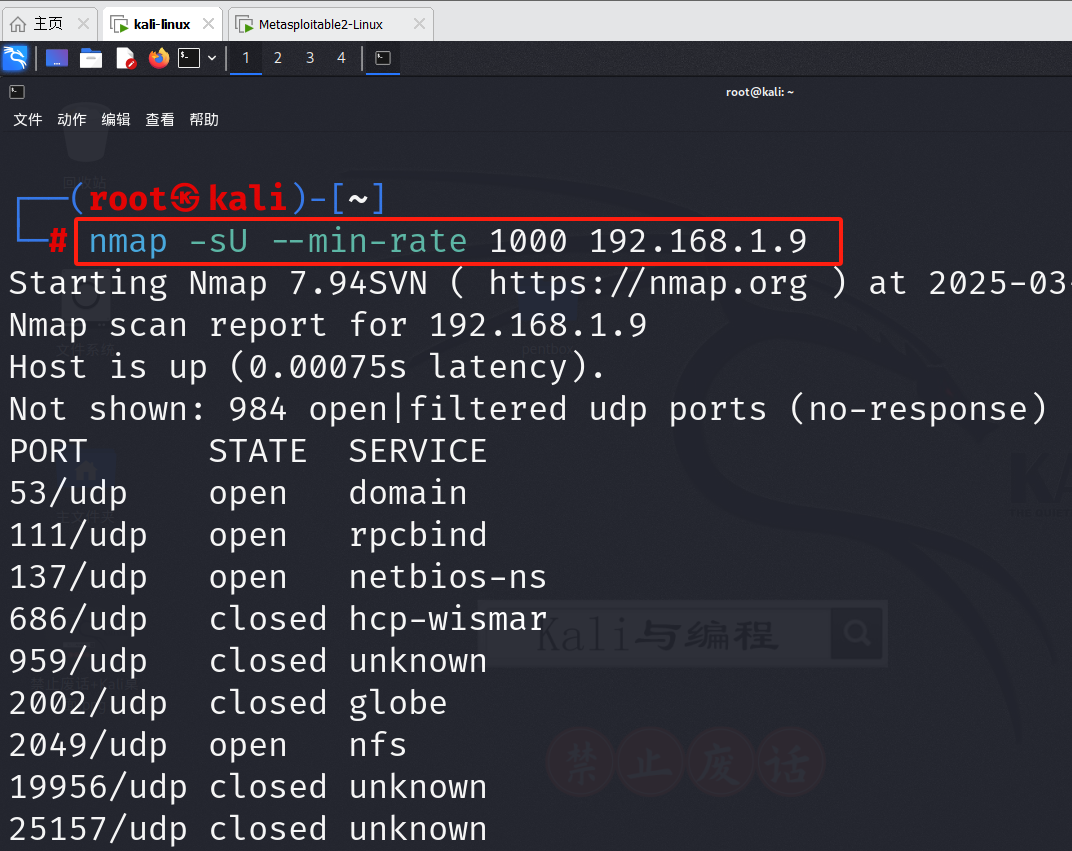

4、提高扫描速度

使用 --min-rate 参数提高扫描速度

nmap -sU --min-rate 1000 192.168.1.9

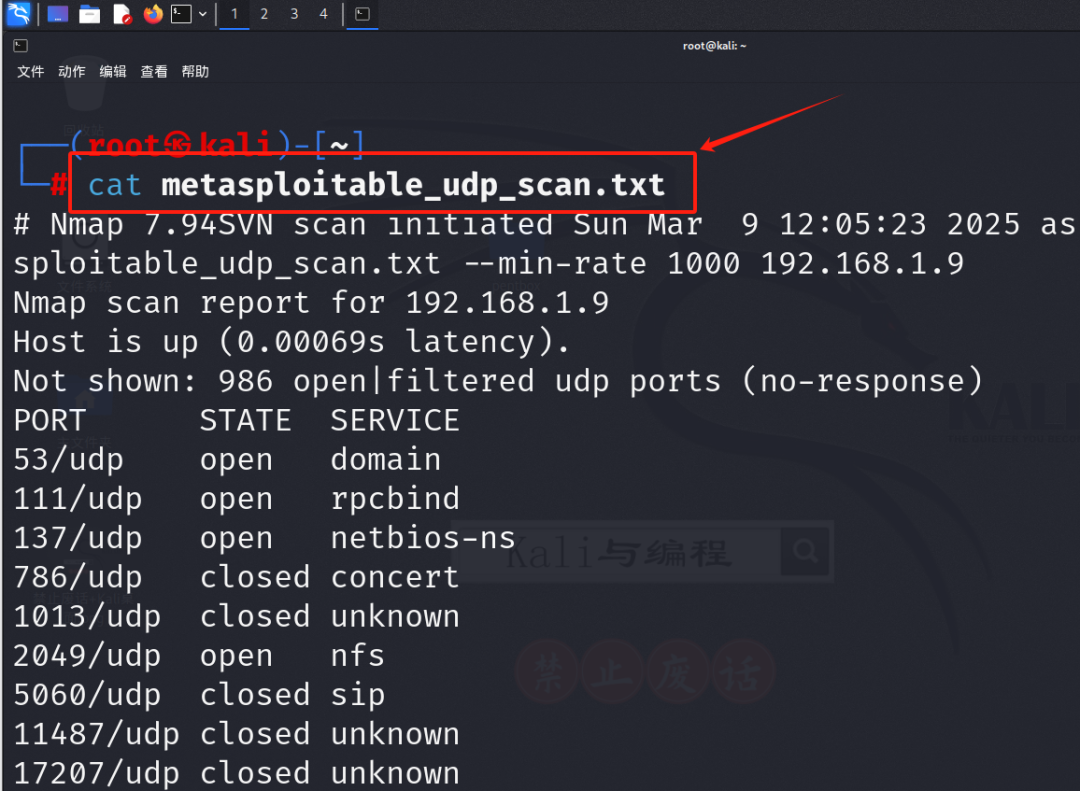

5、保存扫描结果

将扫描结果保存到文件

nmap -sU -oN metasploitable_udp_scan.txt --min-rate 1000 192.168.1.9

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?