Windows server服务器远程桌面实现发送邮件的方法

方法如下:

该方法支持支持联通,移动,电信手机,且是免费短信。【干货】另外易信、139邮箱和飞信等都可以实现免费的短信和邮箱发送,无需接入其他api/sdk即可实现登陆即可发送短信(鉴于现在智能手机都有短信拦截,注意使用时加白名单即可)

实现步骤:

1.联通、移动、电信,手机免费开通手机邮箱,同时开通邮件短息提醒。

移动手机访问以下网址开通手机邮箱:http://mail.10086.cn/

联通手机访问以下网址开通手机邮箱:http://mail.wo.com.cn/mail/login.action

电信手机访问以下网址开通手机邮箱:http://webmail21.189.cn/webmail/

2.以下为发送邮件的VBS脚本,修改为你的手机号和邮箱密码,将以下内容复制到记事本,保存为扩展名为vbs的文件。前两行防弹窗,第三行延迟100ms

Set shell = Wscript.Createobject("wscript.shell")

Call shell.run("E:\Program_Files\Login\Loginip.bat", 0)

wscript.sleep 100

NameSpace = "http://schemas.microsoft.com/cdo/configuration/"

Set Email = CreateObject("CDO.Message")

Email.From = "发送邮箱地址"

Email.To = "接收邮箱地址"

Email.Subject = "有人登陆Web服务器,注意检查登陆者是否合法!"

Set fso=CreateObject("Scripting.FileSystemObject")

x="E:\Program_Files\Login\message.log"

Set myfile=fso.OpenTextFile(x,1,True)

c=myfile.readall

myfile.Close

Email.Textbody = c

With Email.Configuration.Fields

.Item(NameSpace&"sendusing") = 2

.Item(NameSpace&"smtpserver") = "邮箱服务器地址"

.Item(NameSpace&"smtpserverport") = 邮箱服务器端口

.Item(NameSpace&"smtpauthenticate") = 1

.Item(NameSpace&"sendusername") = "发送邮箱的账号"

.Item(NameSpace&"sendpassword") = "发送邮箱的密码"

.Update

End With

Email.Send

3.记录登陆者ip信息

新建loginip.bat

@echo off

del /a /f /q message.log

date /t >>message.log

time /t >>message.log

whoami >>message.log

netstat -n -p tcp | find ":13389" >>message.log

date /t >>logip.log

time /t >>logip.log

whoami >>logip.log

netstat -n -p tcp | find ":13389" >>logip.log

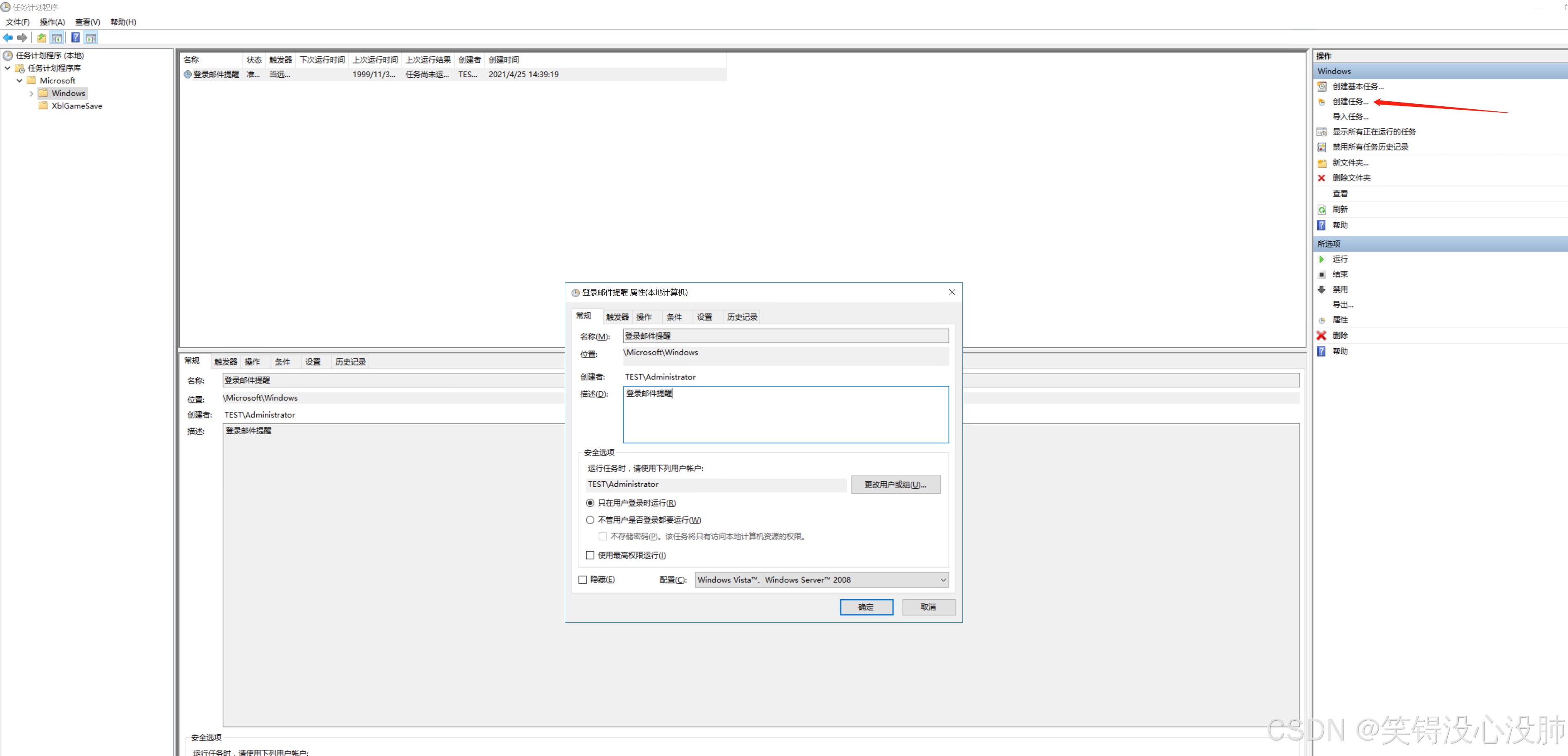

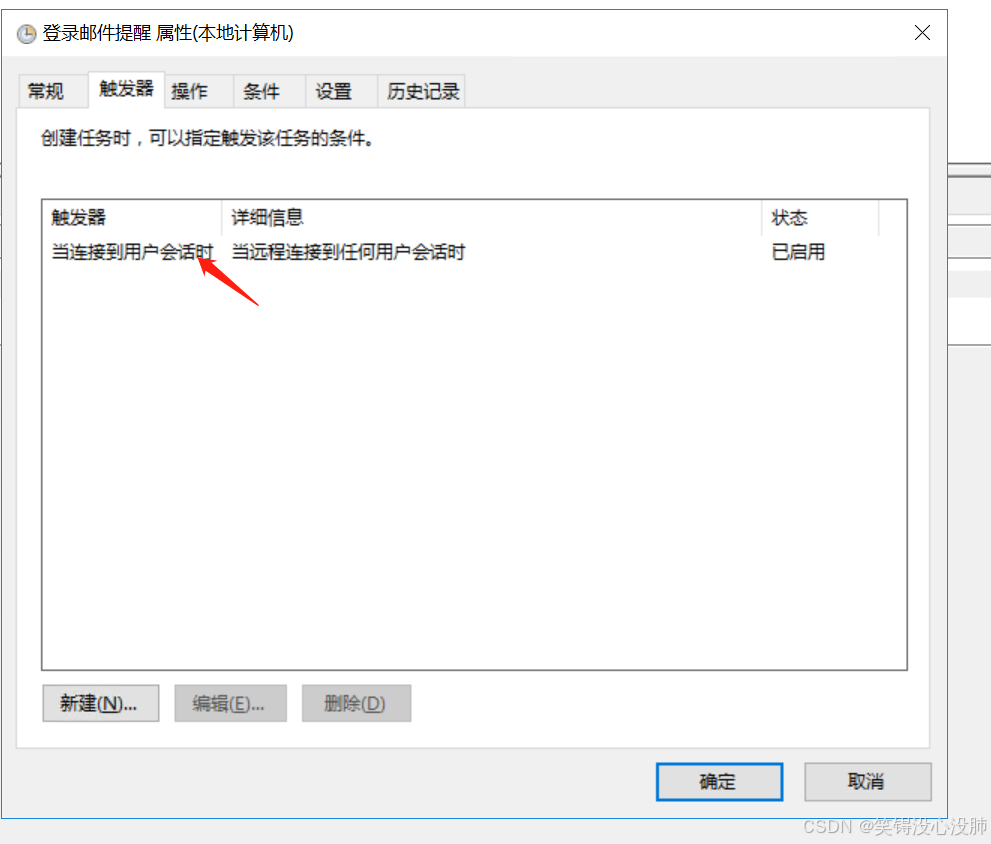

4..在管理工具中打开计划任务,新建计划任务,在触发器选项中新建“当连接到用户会话时”,在操作选项中新建操作。

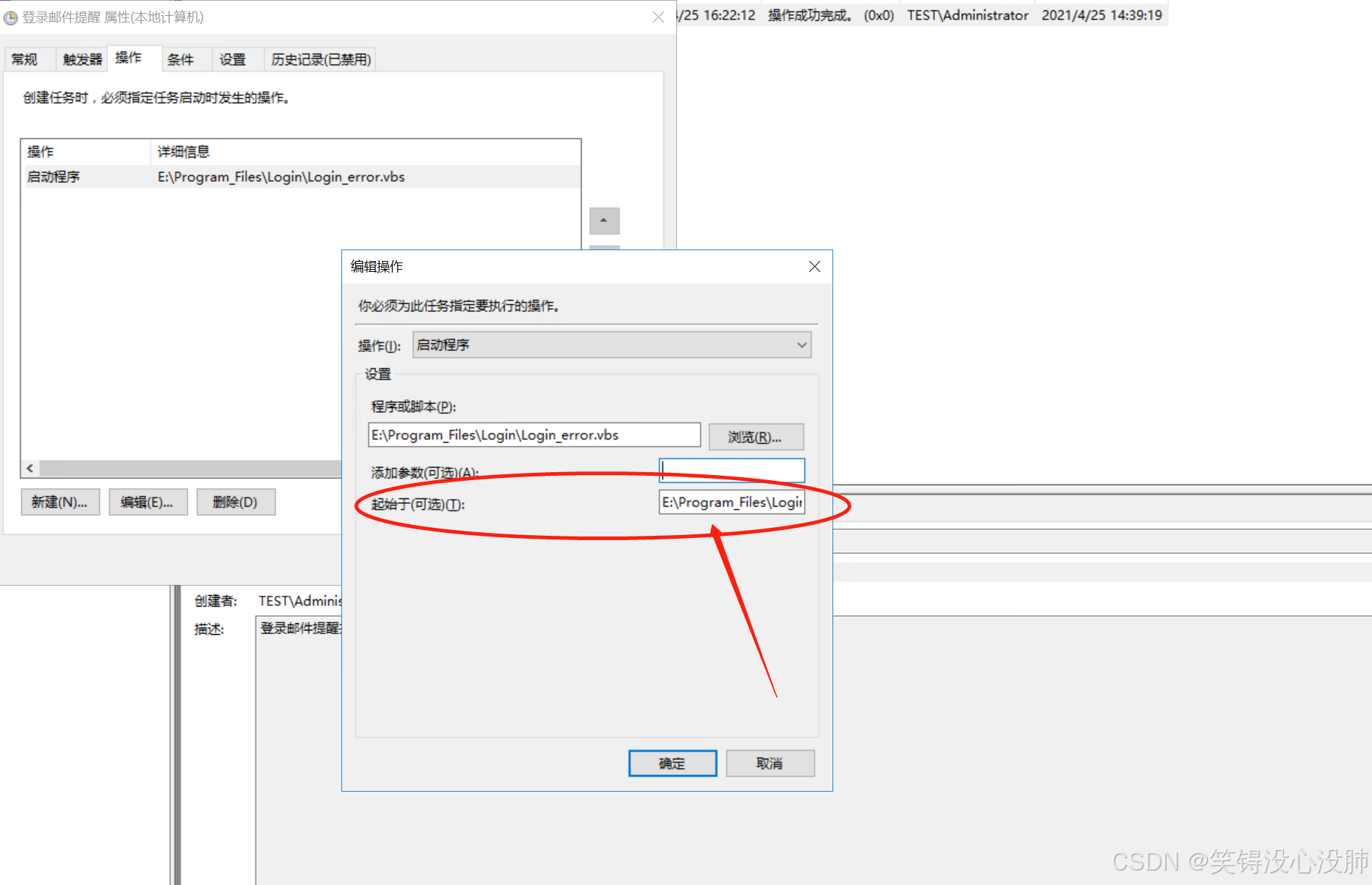

进入到编辑操作界面,“程序或脚本”填入要执行的脚本的路径,“起始于”处填入脚本所在的目录,点击“确定”

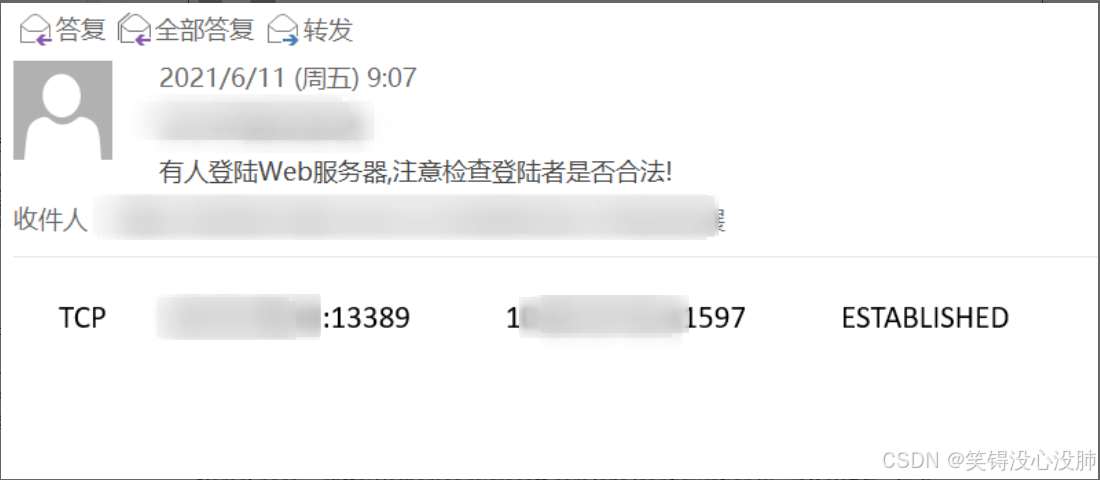

到目前为止,你已经设置好了,服务器登录脚本,只要有人登陆你的服务器,你的服务器就会给你的手机邮箱发送邮件,你的手机邮箱,就会给你的手机发短信通知。

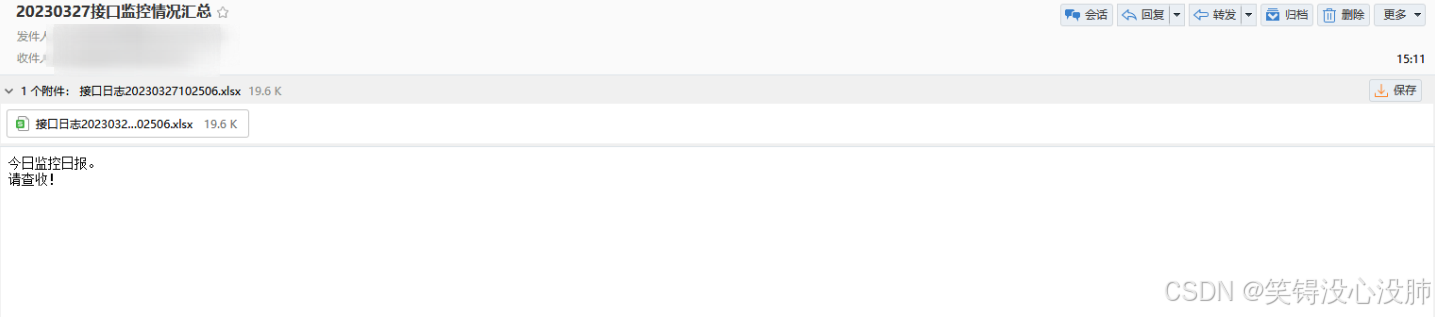

带附件的发送

@echo off

rem ----邮件主题----

set date=%date:~0,4%%date:~5,2%%date:~8,2%

set s=%date%接口监控情况汇总

rem ----邮件内容-----

set body=E:\Test\mail.txt

rem ----邮件服务器地址-----

set server=********

rem ----端口-----

set port=25

rem ----收件邮箱-----

set to=**********

rem ----发件邮箱-----

set f=*********

rem ----编码-----

set charset=gb2312

rem ----邮箱秘钥-----

set pw=********

rem ----附件-----

for /f "delims=" %%i in ('dir %date%.xlsx /s /b') do (set FILES=%%i)

rem for /f %%i in ('dir *.xlsx /b /s') do set/p FILES=%%i,<nul

rem ----执行发送-----

E:\Test\blat3224\full\blat -install %server% %f% 1 %port%

E:\Test\blat3224\full\blat -body %body% -to %to% -attach %FILES% -s %s% -u %f% -pw %pw% -charset %charset%

pause

798

798

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?