无问社区-官网:http://www.wwlib.cn

本期无人投稿,欢迎大家投稿,投稿可获得无问社区AI大模型的使用红包哦!

无问社区:网安文章沉浸式免费看!

无问AI大模型不懂的问题随意问!

全网网安资源智能搜索只等你来!

01后门进程排查

首先需要确定后门运行时的行为,处置目标多数都是以获取目标样本,排查入侵来源,在排查中最高效直接的自然就是用杀软杀毒,如果当前杀软杀不出来,那就多换几个,当然,勒索病毒除外。

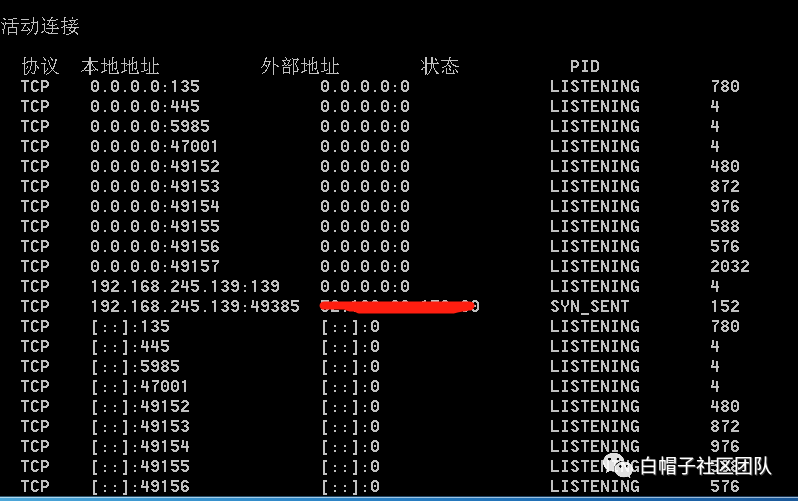

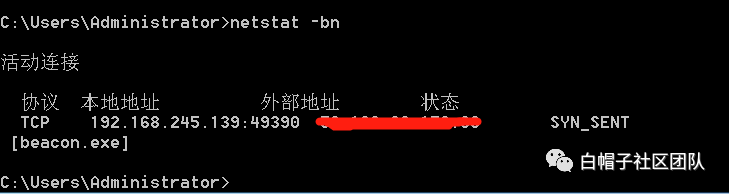

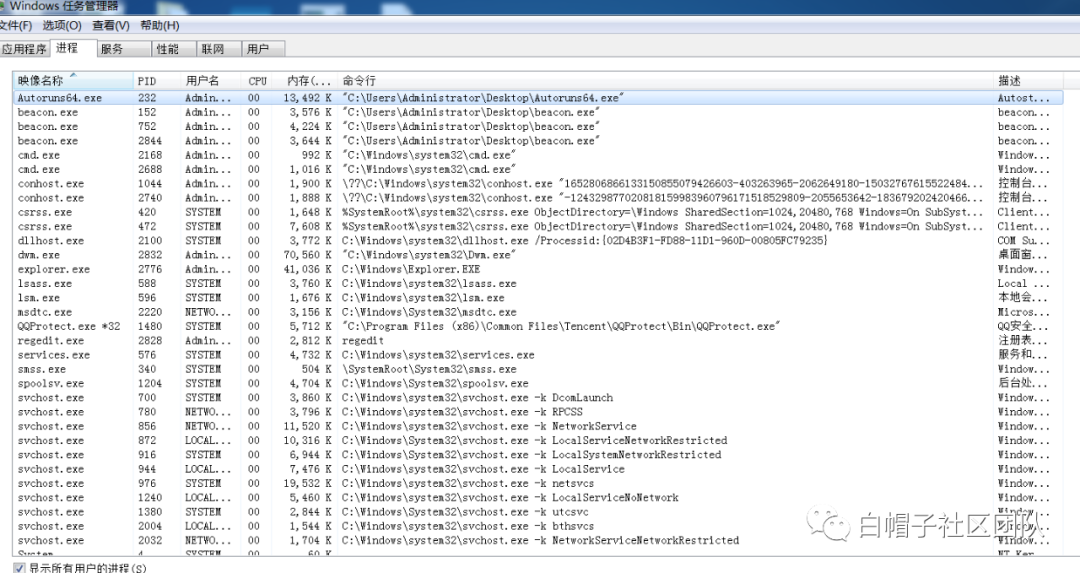

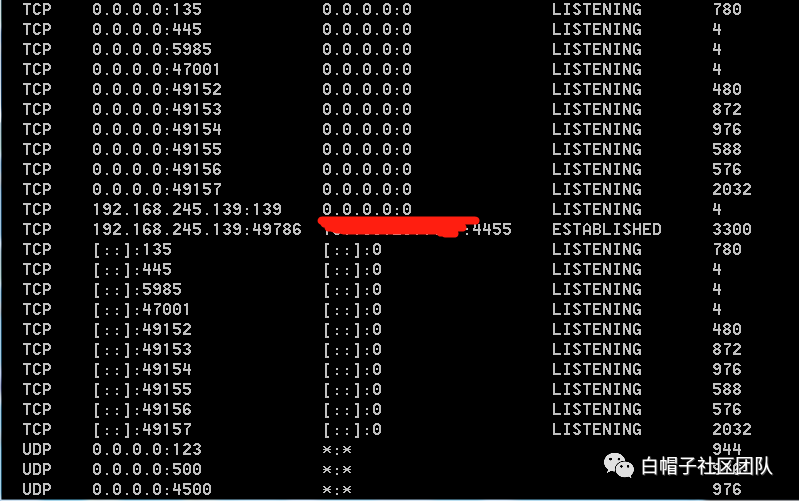

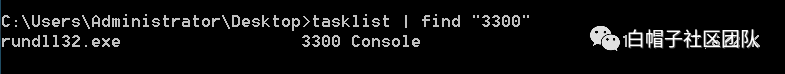

首先需要通过排查端口连接以及进程去确定病毒文件位置

一般来讲,通过上述三种方式都能确定到后门进程/文件。到这一步一般分为两种结果

1、已经确定异常进程并找到了病毒文件

2、发现进程名是正常进程

第一种情况就不多说了,已经取得成功了。那么第二种就稍微有点棘手。

这时需要考虑两种情况

1、正常文件被感染

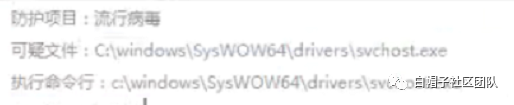

直接对文件进行查杀验证,需要注意的是,有些后门文件会使用系统文件名,路径也极为相似,此时需要关注路径是否正确。

案例1:svchost.exe:

案例2:taskmgr.exe

02进程注入排查

进程注入的特点

通过命令行是无法找到真正的后门文件的

这里提供两种方式进行排查

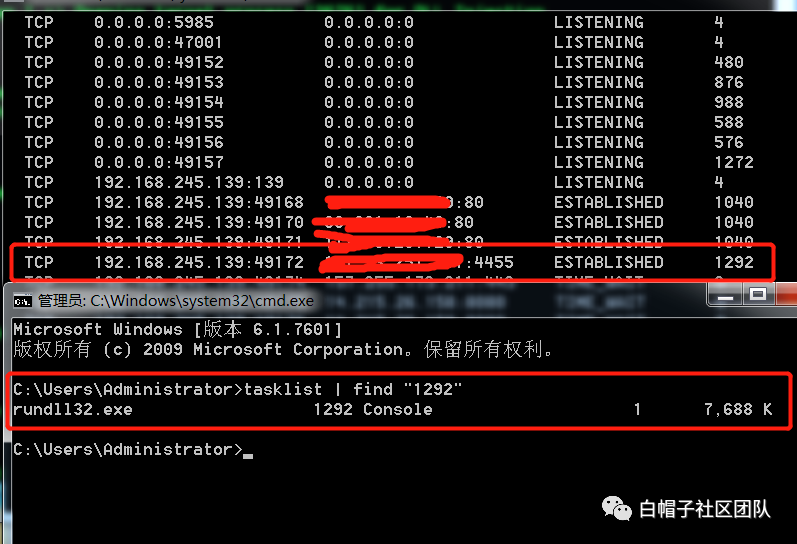

1、通过tasklist查看进程dll,这里要有心理准备,会出现上百个dll让你排查。

2.通过processhack排查

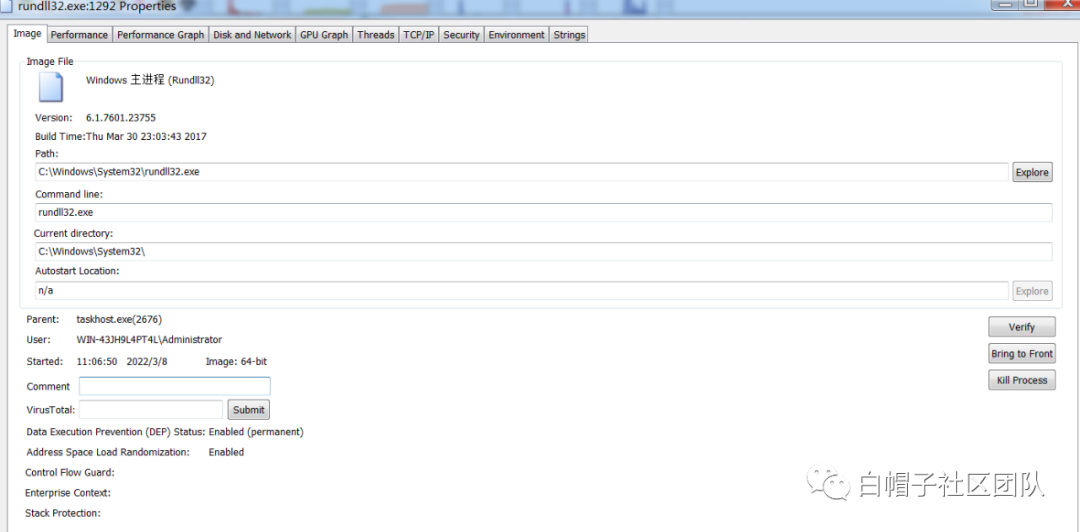

找到创建外连进程的父进程

![]()

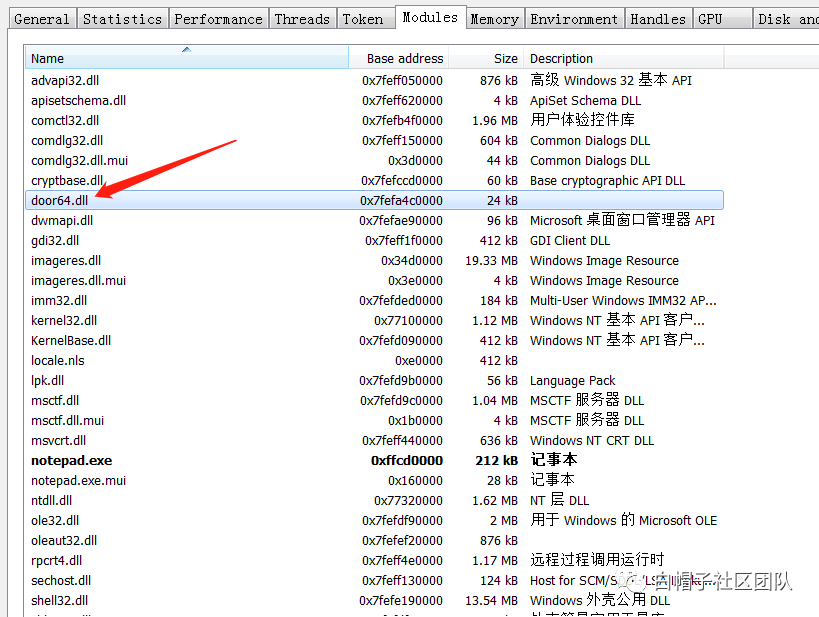

在父进程的modules中可以排查到恶意dll文件。

193

193

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?