目录

CSRF:跨站请求伪造

内网探针(端口字典爆破)--通过远程请求的方式,访问内网其他服务器。

CSRF:跨站请求伪造

定义:

跨站请求伪造,通常缩写为CSRF或者XSRF,举个生活中的例子:就是某个人点了个奇怪的链接,自己什么也没输,但自己的qq号或其他的号就被盗了。即该攻击可以在受害者不知情的情况下以受害者名义伪造请求,执行恶意操作,具有很大的危害性。

举例

目标的支付宝在登陆状态,攻击者给目标发送伪造的支付宝付款连接(连接由支付宝付款的源码伪造)诱导目标去点击。目标点击后,因为目标的支付宝同时也在登陆状态,所以服务器认为是用户的支付宝本身去触发这个转账页面从而实现转账,也就是CSRF攻击。

条件

1、目标用户已经登录了网站,能够执行网站的功能。

2、目标用户访问了攻击者构造的URL。

3、攻击者对目标网站的源码是了解的并且可以进行有效的伪造

CSRF的防护

1、同源检测---查看页面是否有来源,一些页面点击或者直接用url访问是否是一样的效果,如果是一样效果证明没有同源检测(可以进行CSRF)。如果不一样会代表会检测来源,发现是其他地方发送的来的数据包会直接进行报错。

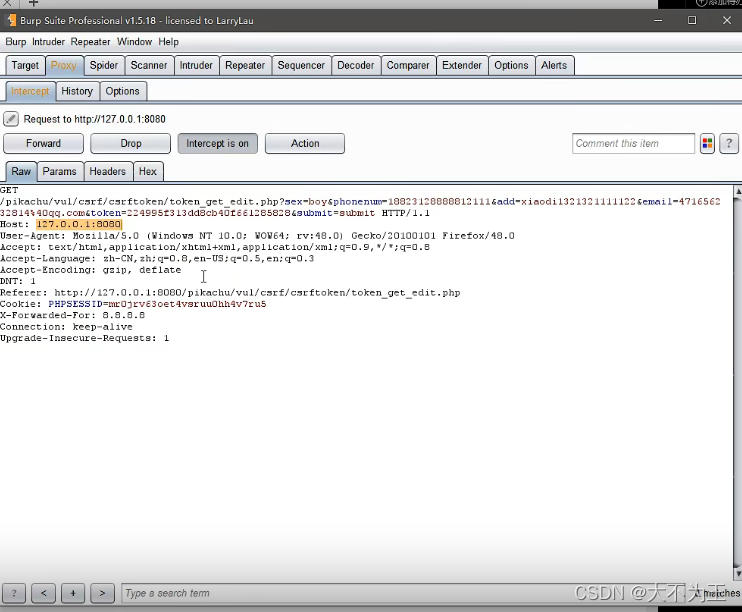

本网站发包同源:

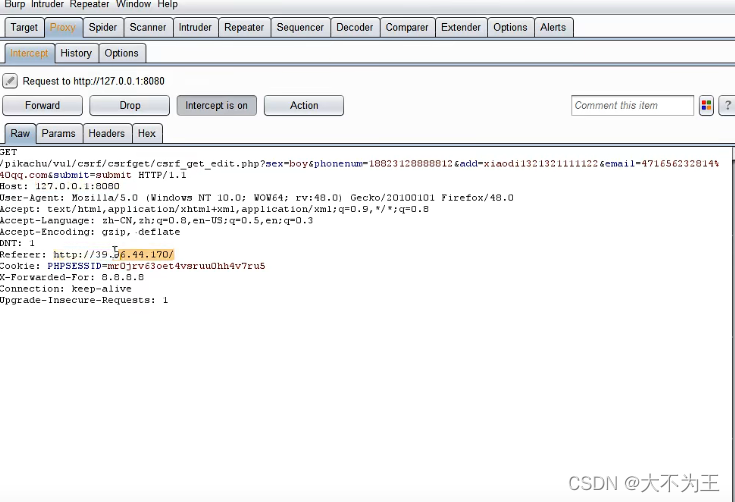

CSRF攻击非同源——二次抓包修改referer可绕过。

2、看凭据有无token---可以理解为一个标识,如果会对比操作 有放弃CSRF攻击

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?