|

1

2

|

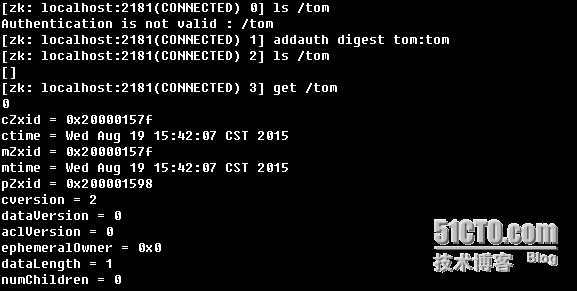

[zk: localhost:2181(CONNECTED) 23]

ls

/tom

Authentication is not valid :

/tom

|

|

1

2

3

4

|

#添加认证之后,即可查看znode /tom

[zk: localhost:2181(CONNECTED) 27] addauth digest tom:tom

[zk: localhost:2181(CONNECTED) 28]

ls

/tom

[]

|

|

1

2

|

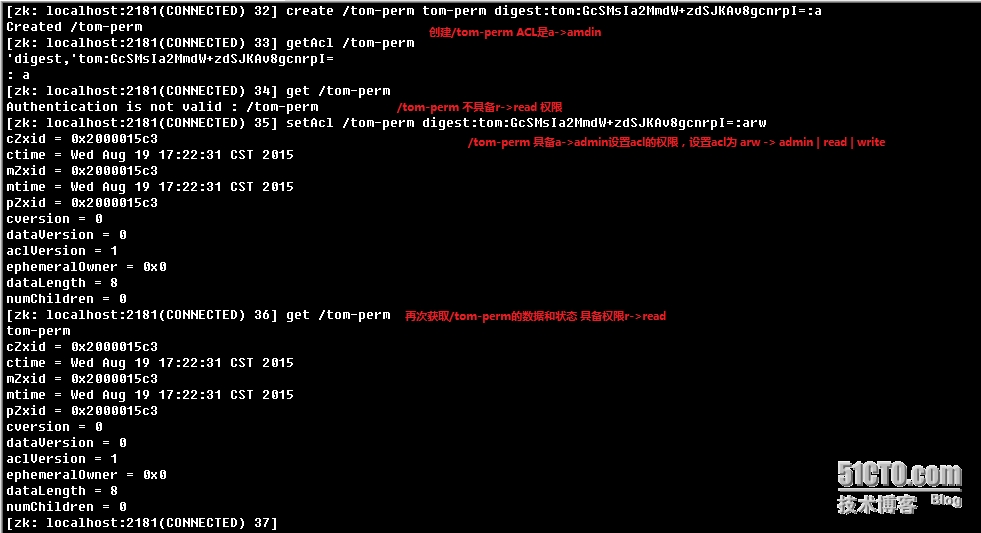

[zk: localhost:2181(CONNECTED) 37] create

/auth

auth auth::rw

Created

/auth

|

|

1

2

3

|

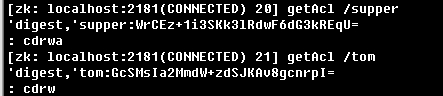

[zk: localhost:2181(CONNECTED) 42] getAcl

/auth

'digest,'

tom:GcSMsIa2MmdW+zdSJKAv8gcnrpI=

: rw

|

|

1

2

3

4

5

|

[zk: localhost:2181(CONNECTED) 0]

ls

/auth

Authentication is not valid :

/auth

[zk: localhost:2181(CONNECTED) 1] addauth digest tom:tom

[zk: localhost:2181(CONNECTED) 2]

ls

/auth

[]

|

|

1

2

3

|

[zk: localhost:2181(CONNECTED) 2] addauth digest supper:admin

[zk: localhost:2181(CONNECTED) 3]

ls

/auth

Authentication is not valid :

/aut

|

|

1

2

3

4

|

java -cp $ZK_CLASSPATH \

org.apache.zookeeper.server.auth.DigestAuthenticationProvider amy:secret

....

amy:secret->amy:Iq0onHjzb4KyxPAp8YWOIC8zzwY=

|

|

1

|

-Dzookeeper.DigestAuthenticationProvider.superDigest=

super

:<base64encoded(SHA1(password))

|

|

1

2

3

4

5

6

7

8

9

10

|

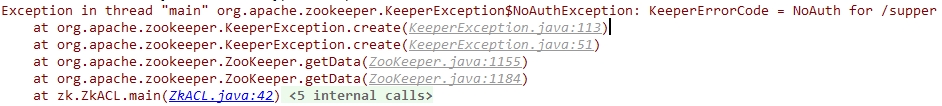

ZooKeeper zooKeeper1 =

new

ZooKeeper(

"192.168.88.153:2181"

,

10000

,

new

Watcher() {

@Override

public

void

process(WatchedEvent event) {

System.out.println(event);

}

});

//zooKeeper1.addAuthInfo("digest", "supper:admin".getBytes());

Stat stat =

new

Stat();

byte

[] supperData = zooKeeper1.getData(

"/supper"

,

true

, stat);

System.out.println(

new

String(supperData) +

","

+ stat);

|

|

1

|

0,8589940093,8589940093,1439970090902,1439970090902,0,0,0,0,1,0,8589940093

|

|

1

2

3

4

5

6

7

8

9

10

|

ZooKeeper zooKeeper2 =

new

ZooKeeper(

"192.168.88.153:2181"

,

10000

,

new

Watcher() {

@Override

public

void

process(WatchedEvent event) {

System.out.println(event);

}

});

zooKeeper2.addAuthInfo(

"digest"

,

"tom:tom"

.getBytes());

stat =

new

Stat();

byte

[] tomData = zooKeeper2.getData(

"/tom"

,

true

, stat);

System.out.println(

new

String(tomData) +

","

+ stat);

|

| 权限 | 描述 | setAcl中的简写 |

| write | 能够设置znode的值 | w |

| read | 能够读取znode的值和列出它的children znode | r |

| create | 能够创建children znode | c |

| delete | 能够删除children znode | d |

| admin | 能够执行setAcl即设置访问控制列表 | a |

| all | 所有权限 | wrcda |

|

1

|

org.apache.zookeeper.server.auth.AuthenticationProvider

|

|

1

|

zookeeper.authProvider.1=secondriver.MyProvider

|

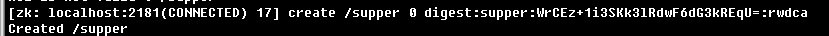

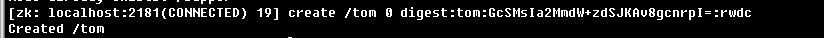

本文详细介绍了Zookeeper作为配置管理服务时的安全要求,包括客户端登录认证、认证方式(如digest)、权限控制(世界权限、认证权限、digest权限、ip权限)以及如何通过zkCli.sh创建znode并设置ACL。通过示例展示了auth认证方式、成功与失败的认证过程,以及客户端验证的方法。同时,阐述了Zookeeper认证的扩展,包括自定义实现AuthenticationProvider接口提供自定义认证方式。

本文详细介绍了Zookeeper作为配置管理服务时的安全要求,包括客户端登录认证、认证方式(如digest)、权限控制(世界权限、认证权限、digest权限、ip权限)以及如何通过zkCli.sh创建znode并设置ACL。通过示例展示了auth认证方式、成功与失败的认证过程,以及客户端验证的方法。同时,阐述了Zookeeper认证的扩展,包括自定义实现AuthenticationProvider接口提供自定义认证方式。

4856

4856

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?