起因

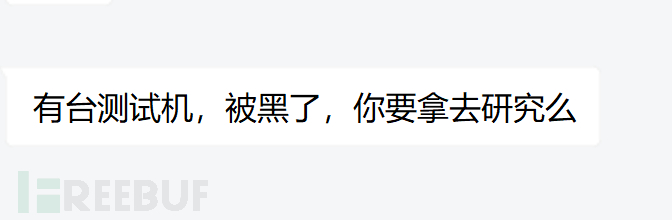

我有一个朋友。。。

过程

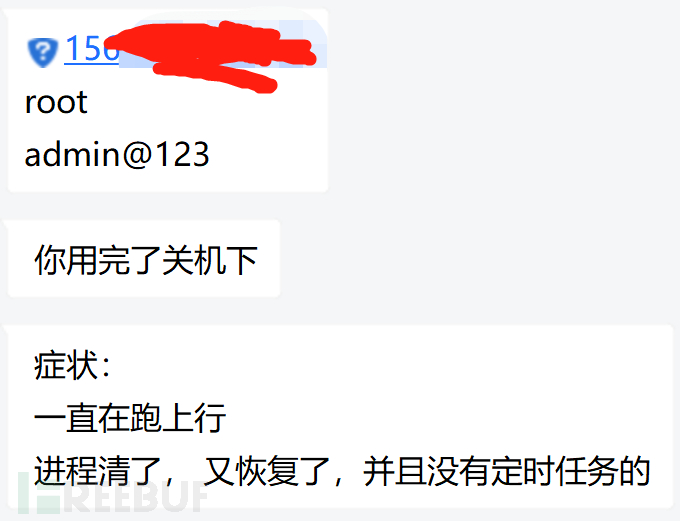

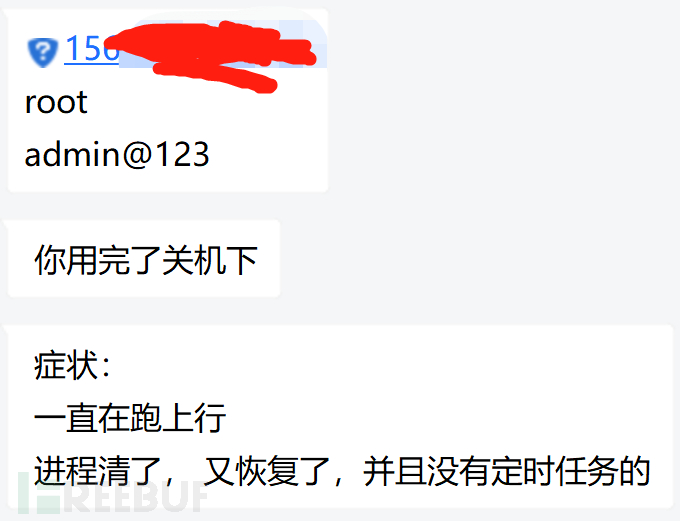

按照这个密码,我觉得90%的可能是被爆破了。随即登录进行排查。

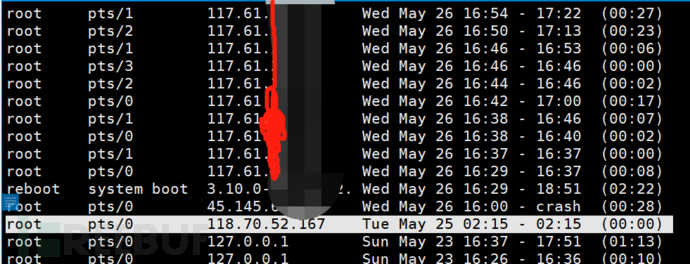

1. 登录行为定位

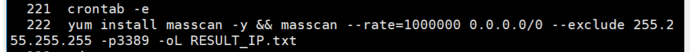

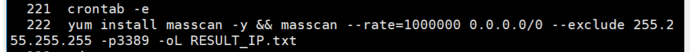

通过history发现在扫描全网3389:

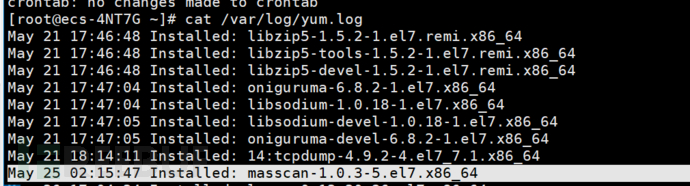

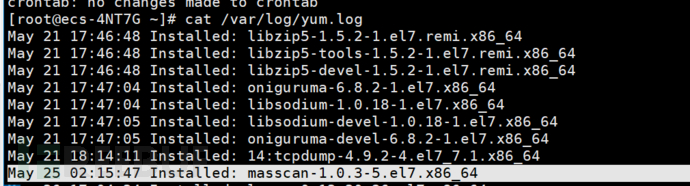

看到此处使用yum安装了masscan,果断查看yum日志。

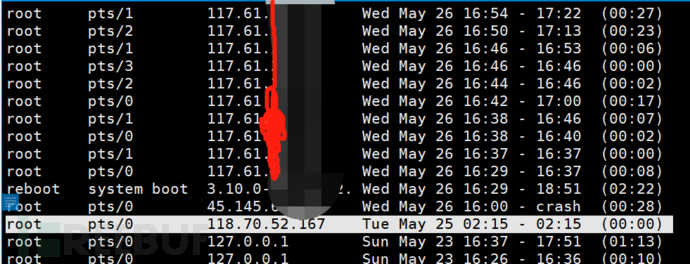

发现了时间点,通过此时间点对登录者进行定位。

118.70.52.167 越南 河内 河内市

我有一个朋友。。。

按照这个密码,我觉得90%的可能是被爆破了。随即登录进行排查。

1. 登录行为定位

通过history发现在扫描全网3389:

看到此处使用yum安装了masscan,果断查看yum日志。

发现了时间点,通过此时间点对登录者进行定位。

118.70.52.167 越南 河内 河内市

870

870

489

489

3746

3746

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?