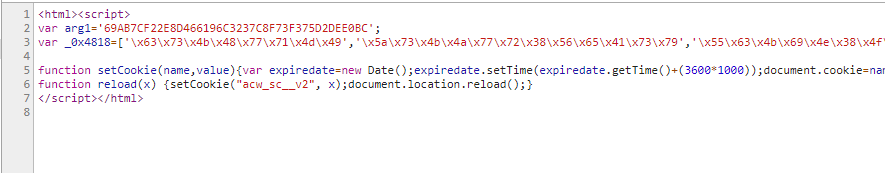

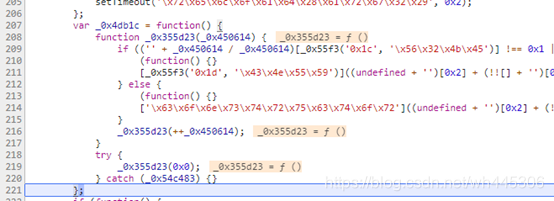

最近网上挺火的一段加密混淆JS,格式化展开后有300多行,目的是解析生成一个cookie,不携带cookie,就不能加载网页源码,典型的反爬虫操作。 看后觉得好使的请记得点赞哦!烧鸡么么哒!谢谢:)

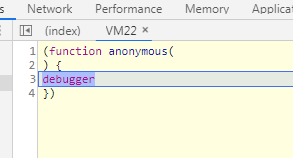

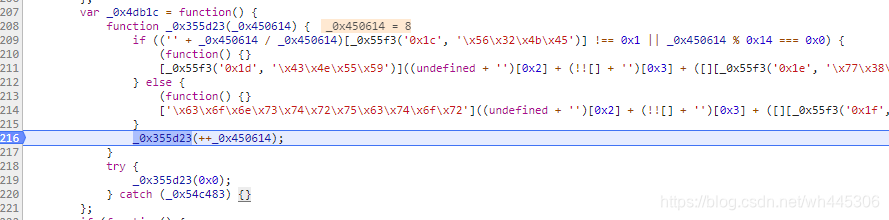

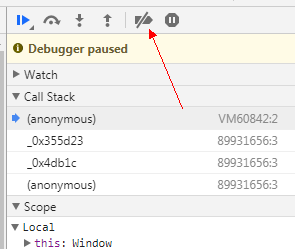

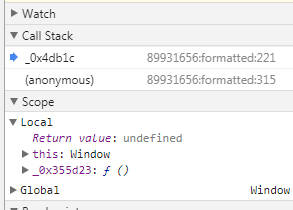

JS会自动监视是否打开了调试器,如果打开了,就会调用下面这个很恶劣的递归死循环函数,从0开始累加调用,不断弹出debugger窗口,直到你电脑卡死,浏览器崩溃

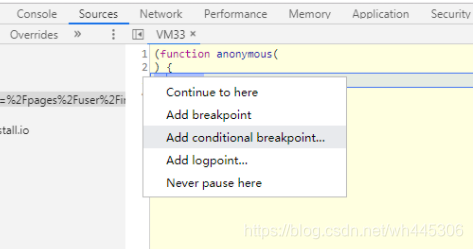

第一种反调试解决方法: 条件断点法(注:不适合上面这段JS)

设置条件断点,轻松过。

具体操作:在 3 这个数字上面点击右键,选择 Add conditional breakpoint,然后输入 false,并回车。这样就设置了一个条件断点。

第二种反调试解决方法:禁用断点法(适合这种)

禁用断点法:

点击面板上的这个 按钮,目的是禁用所有断点,这样就不会debugger了。但是这样一来你也没办法打断点调试了。

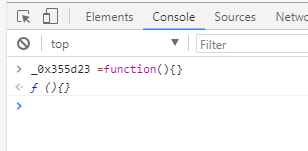

第三种反调试解决方法:置空函数法(适合这种)

本文介绍了一段流行的加密混淆JS代码,该代码用于生成cookie并实施反爬虫策略。文章详细解析了三种反调试解决方法:条件断点法、禁用断点法和置空函数法,帮助读者有效应对JS反调试。

本文介绍了一段流行的加密混淆JS代码,该代码用于生成cookie并实施反爬虫策略。文章详细解析了三种反调试解决方法:条件断点法、禁用断点法和置空函数法,帮助读者有效应对JS反调试。

2068

2068

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?