前言:今天没有前言,主播要累死了,拐友们自行观看就行

目录

一.SSH远程管理

1.1.SSH的定义

SSH(secure shell)是一种安全通道协议,主要用来实现字符界面的远程登录,远程复制等功能。ssh协议对通信双方的数据传输进行了加密处理,其中包括用户登录时输入的用户口令,ssh是建立在应用层和传输层基础上的安全协议。

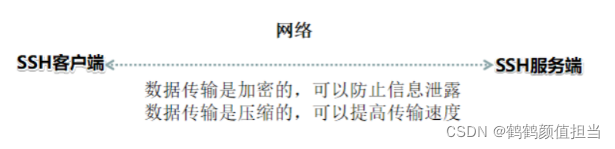

1.2.SSH的优点

![]()

1.数据传输是加密的,可以防止信息泄漏

2.数据传输是压缩的,可以提高传输速度

1.3.常见的ssh协议

客户端

Linux Client:ssh, scp, sftp,sloginWindows Client:xshell, MobaXterm,putty, securecrt, sshsecureshellclient

服务端

OpenSSH是实现SSH协议的开源软件项目,适用于各种UNIX、 Linux 操作系统。Centos 7系统默认已安装openssh相关软件包,并将sshd 服务添加为开机自启动。(执行"systemctl start sshd"命令即可启动sshd 服务)

客户端: Linux Client: ssh, scp, sftp,slogin Windows Client:xshell, MobaXterm,putty, securecrt, sshsecureshellclient

OpenSSH 是实现SSH协议的开源软件项目,适用于各种UNIX、 Linux 操作系统。

Centos 7系统默认已安装openssh相关软件包,并将sshd 服务添加为开机自启动。

执行"systemctl start sshd"命令即可启动sshd 服务

sshd 服务默认使用的是TCP的22端口,安全协议版本sshv2,出来2之外还有1(有漏洞)

1.4SSH的配置文件

sshd服务的默认配置文件是/etc/ssh/sshd_config ssh_config

和sshd_config都是ssh服务器的配置文件,

二者区别在于前者是针对客户端的配置文件,后者则是针对服务端的配置文件。

1.5SSH服务端的功能

ssh服务端主要包括两个服务功能ssh远程链接和sftp服务

作用:

SSHD 服务使用 SSH协议可以用来进行远程控制,或在计算机之间传送文件。

相比较之前用 Telnet 方式来传输文件要安全很多,因为 Telnet 使用明文传输,SSH 是加密传输。

二.SSHD的服务

2.1远程登陆

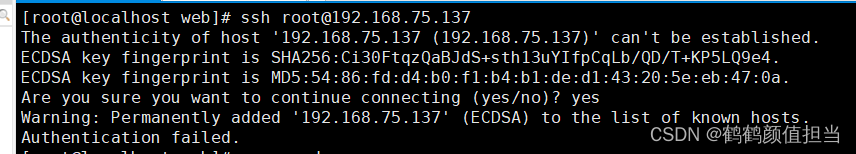

**登录 方法一:**

ssh [远程主机用户名] @[远程服务器主机名或IP地址] -p port

当在 Linux 主机上远程连接另一台 Linux 主机时,如当前所登录的用户是 root 的话,当连接另一台主机时也是用 root 用户登录时,可以直接使用 ssh IP,端口默认即可,如果端口不是默认的情况下,需要使用-p 指定端口。RSA算法基于一个十分简单的数论事实:将两个大素数相乘十分容易,但是想要对其乘积进行因式分 解却极其困难,因此可以将乘积公开作为加密密钥。

**登录方法二**

ssh -l [远程主机用户名] [远程服务器主机名或IP 地址] -p port

-l :-l 选项,指定登录名称。

-p:-p 选项,指定登录端口(当服务端的端口非默认时,需要使用-p 指定端口进行登录)

2.2sshd服务支持登录验证方式

1.密码验证:

以服务器中本地系统用户的登录名称、密码进行验证。这种方式使用最为简便,但从客户机角度来看,正在连接的服务器有可能被假冒,从服务器角度来看,当遭遇密码暴力破解攻击时防御能力比较弱。

18位 密码复杂性(大写、小写、字符、数字) 端口(1023以上叫做高位端口1922) 做好安全.

2.密钥对验证:

要求提供相匹配的密钥信息才能通过验证,通常先在客户机中创建一对密钥文件(公钥和私钥),然后将公钥文件放到服务器中的指定位置。远程登录时,系统将使用公钥、私钥进行加密/解密关联验证,增强了远程管理的安全性。

1.公钥和私钥是成对生成的,这两个密钥互不相同,可以互相加密和解密;

2.不能根据一个密码来推算出另一个密钥;

3.公钥对外公开,私钥只有私钥的持有人才知道。

当密码验证、密钥对验证都启用时,服务器将优先使用密钥对验证。对于安全性要求较高的服务器,建议将密码验证方式禁用,只允许启用密钥对验证方式;若没有特殊要求,则 两种方式都可启用

3.免密登录

ssh-agent bash #将公钥添加管理

在客户端操作 ssh-add

2.3构建密钥对验证的SSH

1.公钥和私钥的关系:

1.在非对称加密技术中,有两种密钥,分为私钥和公钥,私钥是密钥对所有者持有,不可公布,

2.公钥用来给数据加密,用公钥加密的数据只能使用私钥解

构建密钥对验证的SSH原理:

首先ssh通过加密算法在客户端产生密钥对(公钥和私钥),公钥发送给服务器端,自己保留私钥,如果要想连接到带有公钥的SSH服务器,客户端SSH软件就会向SSH服务器发出请求,请求用联机的用户密钥进行安全验证。SSH服务器收到请求之后,会先在该SSH服务器上连接的用户的家目录下寻找事先放上去的对应用户的公用密钥,然后把它和连接的SSH客户端发送过来的公用密钥进行比较。如果两个密钥一致,SSH服务器就用公钥加密"质询"(challenge)并把它发送给SSH客户端。

3.总结

shd服务数据传输是加密的,可以防止信息泄漏,数据传输是压缩的,可以提高传输速度。密钥对比密码验证更加安全可靠。

SSH(Secure Shell)是一种用于安全远程登录和数据传输的协议,其优点在于数据加密和压缩。常见的SSH客户端包括Linux命令行工具和Windows的MobaXterm等,而服务端通常使用OpenSSH。SSH配置文件有sshd_config和ssh_config,分别对应服务端和客户端。SSH支持密码和密钥对验证,其中密钥对验证更安全。构建密钥对后,可以通过ssh-agent添加公钥实现免密登录。sshd服务提供远程登录和SFTP服务,确保了传输安全,推荐在高安全需求环境中禁用密码验证,仅使用密钥对验证。

SSH(Secure Shell)是一种用于安全远程登录和数据传输的协议,其优点在于数据加密和压缩。常见的SSH客户端包括Linux命令行工具和Windows的MobaXterm等,而服务端通常使用OpenSSH。SSH配置文件有sshd_config和ssh_config,分别对应服务端和客户端。SSH支持密码和密钥对验证,其中密钥对验证更安全。构建密钥对后,可以通过ssh-agent添加公钥实现免密登录。sshd服务提供远程登录和SFTP服务,确保了传输安全,推荐在高安全需求环境中禁用密码验证,仅使用密钥对验证。

5497

5497

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?