声明

本文旨在明确学习资源的合法使用范围,强调其仅用于学习和个人发展目的,严禁任何非法用途。使用者需对自身行为负责,任何违反法律的行为与本人无关。如有侵权,请联系本人删除。

网址:aHR0cHM6Ly9kZXd1LmNvbS8=

主要获取页面查询的酒店信息

接口:aHR0cHM6Ly9hcHAuZGV3dS5jb20vYXBpL3YxL2g1L2NvbW1vZGl0eS1waWNrLWludGVyZmFjZXMvcGMvcGljay1ydWxlLXJlc3VsdC9mZWVkcy9pbmZv

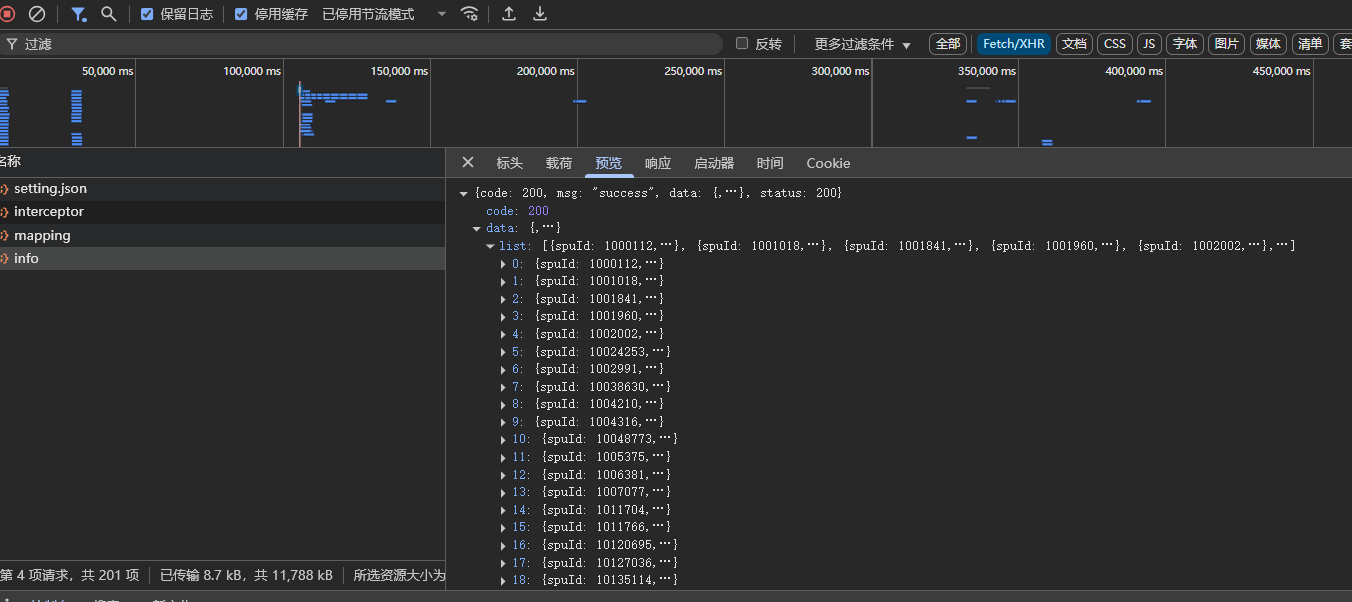

一、定位接口

刷新页面,查看网络抓包

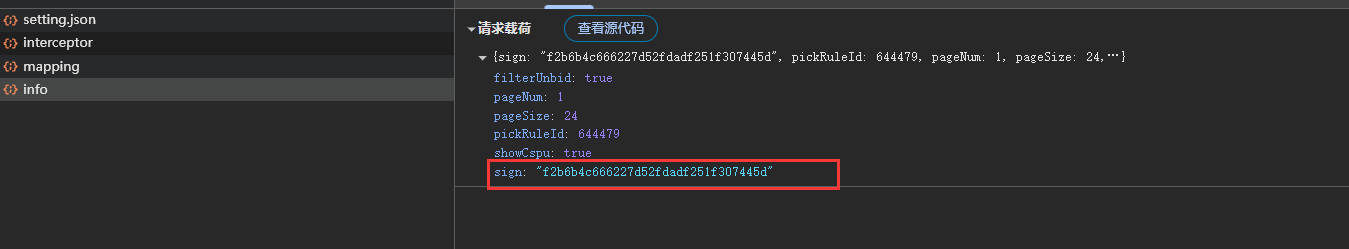

查看加密值

二、定位加密值

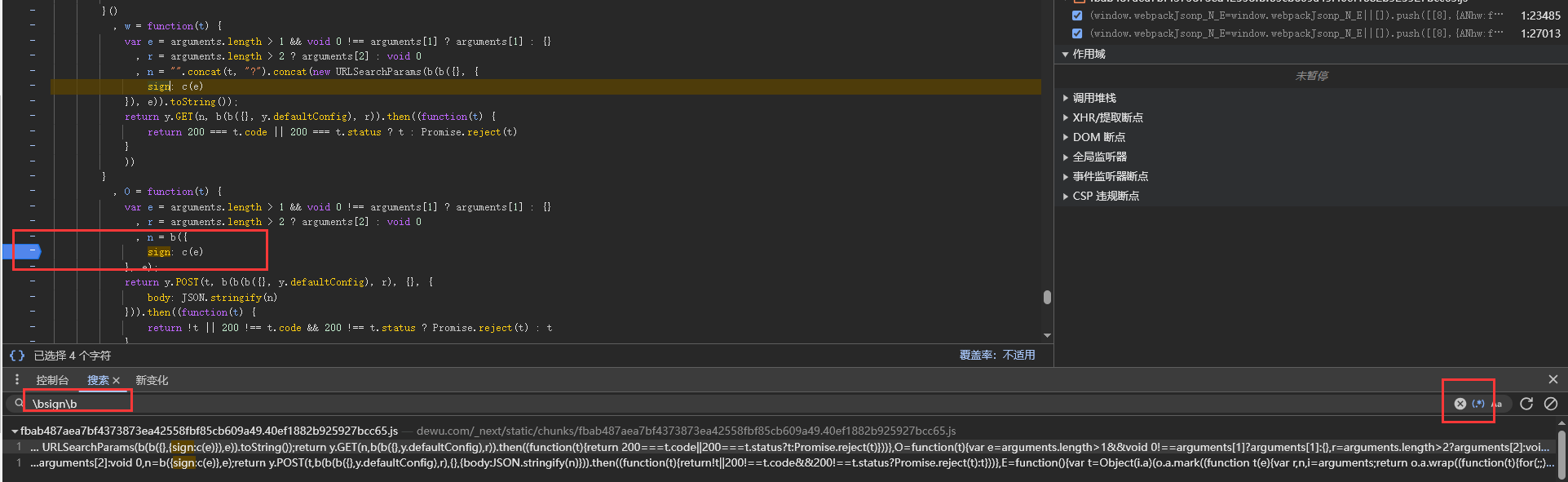

打开全局搜索,使用正则表达式搜索, 输入 \bsign\b:

定位到目标后打上断点

订阅专栏 解锁全文

订阅专栏 解锁全文

2263

2263

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?