渗透测试靶机—Tr0ll

打开靶机,登录页面,平平无奇。

开始渗透

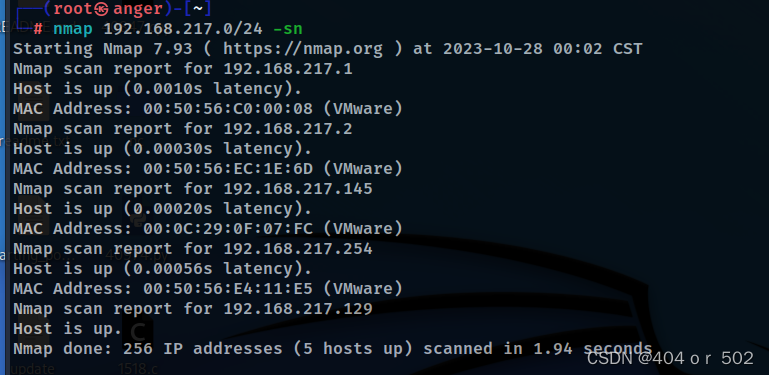

nmap先扫一波

- 探测到ip:192.168.217.145

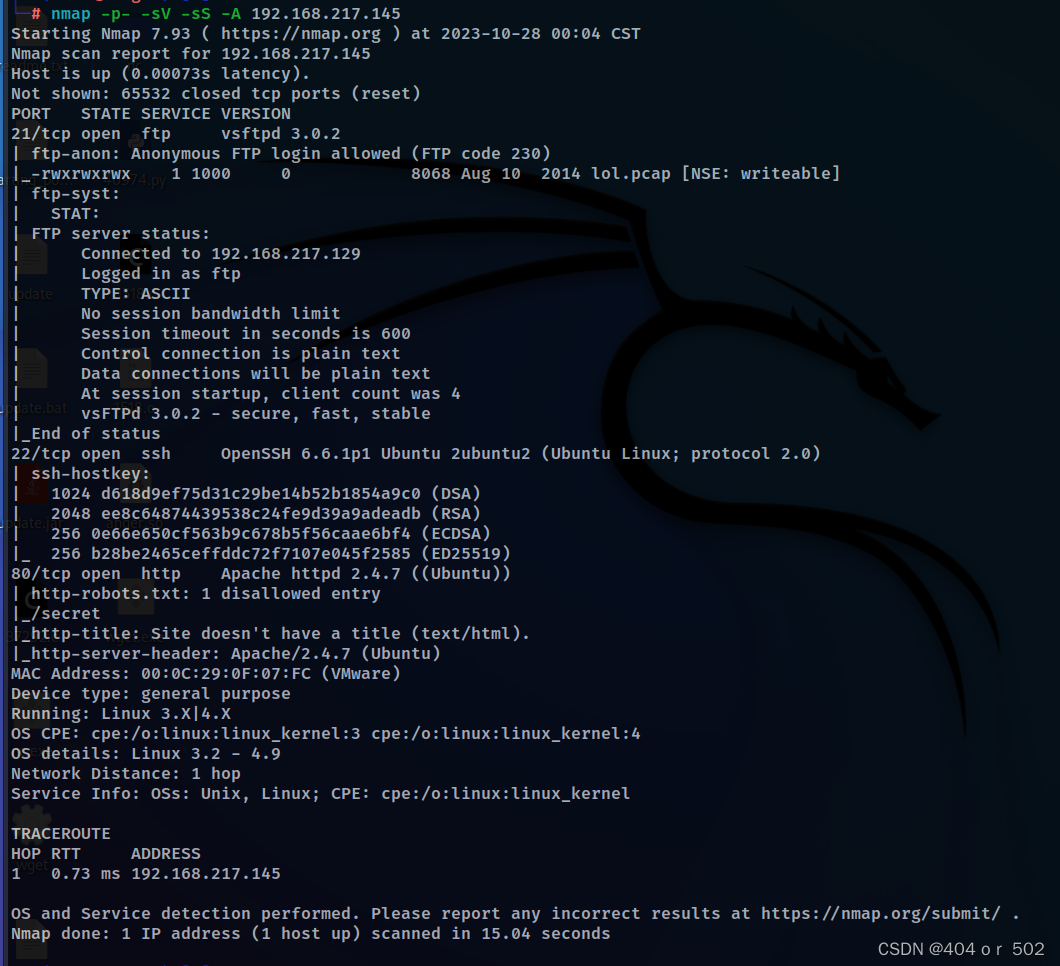

- 继续探测

- 这里发现了21,22,80端口开启,并且其中存在ftp匿名登录,那么优先选择ftp来寻找线索:

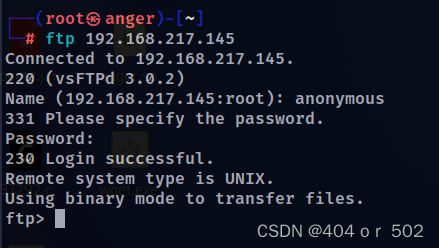

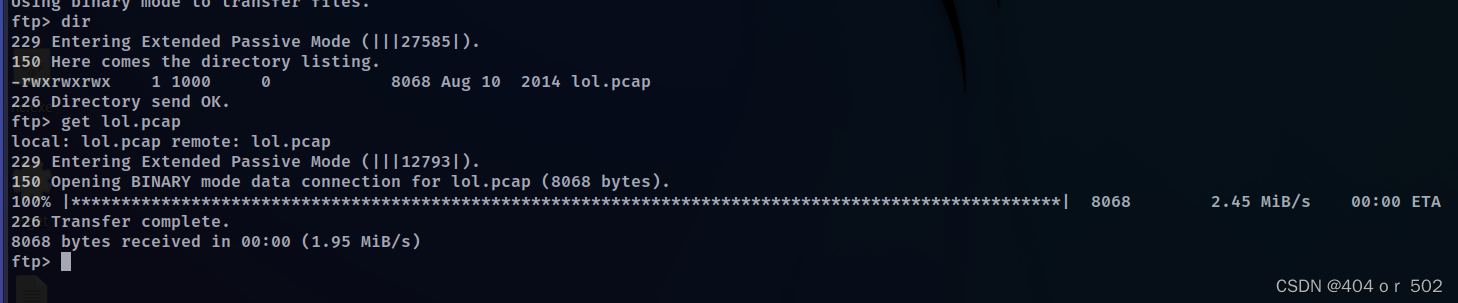

- 直接匿名登录ftp

- 继续尝试获取里面的内容,这里直接选择下载文件到本地,因为这里是pcap的后缀,下载到本地后就可以尝试使用wireshark来进行破解

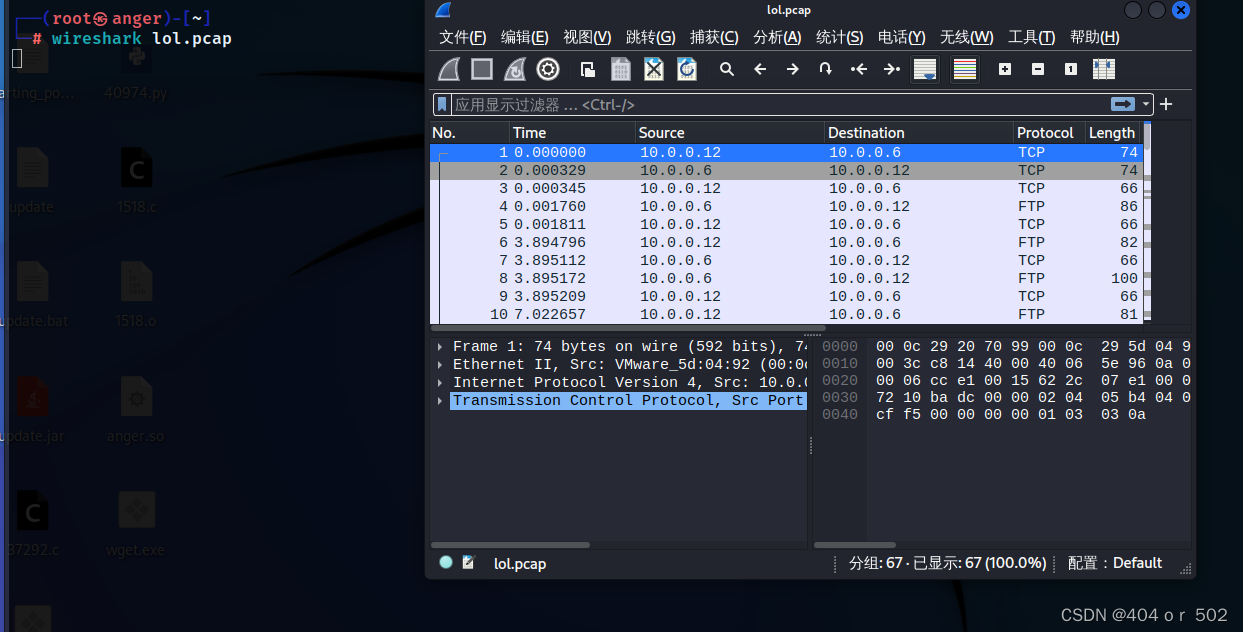

- 下载完成,那么就直接wireshark选择当前文件夹下的pcap文件

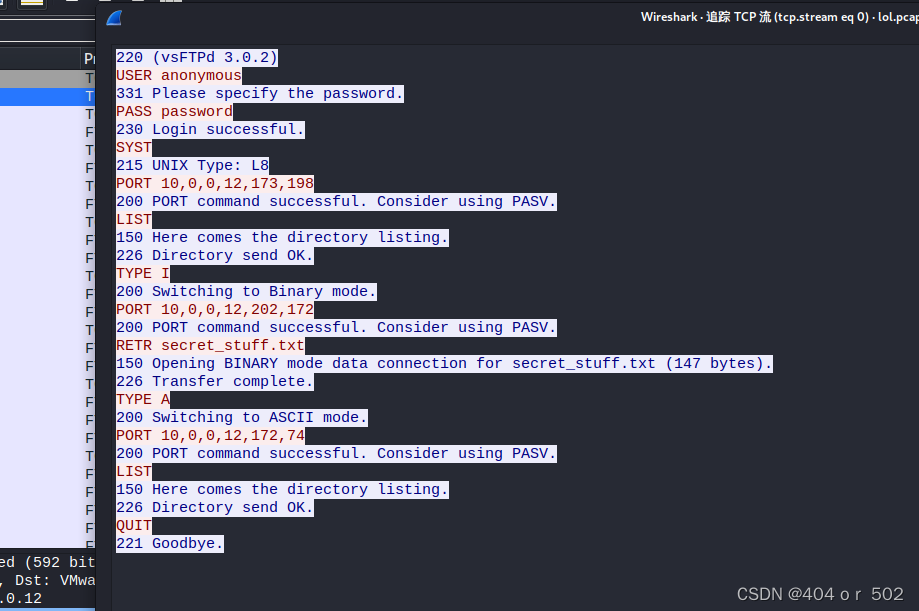

- 包里的内容主要存在一个三次握手信息,这里直接选择追踪流,查看响应内容

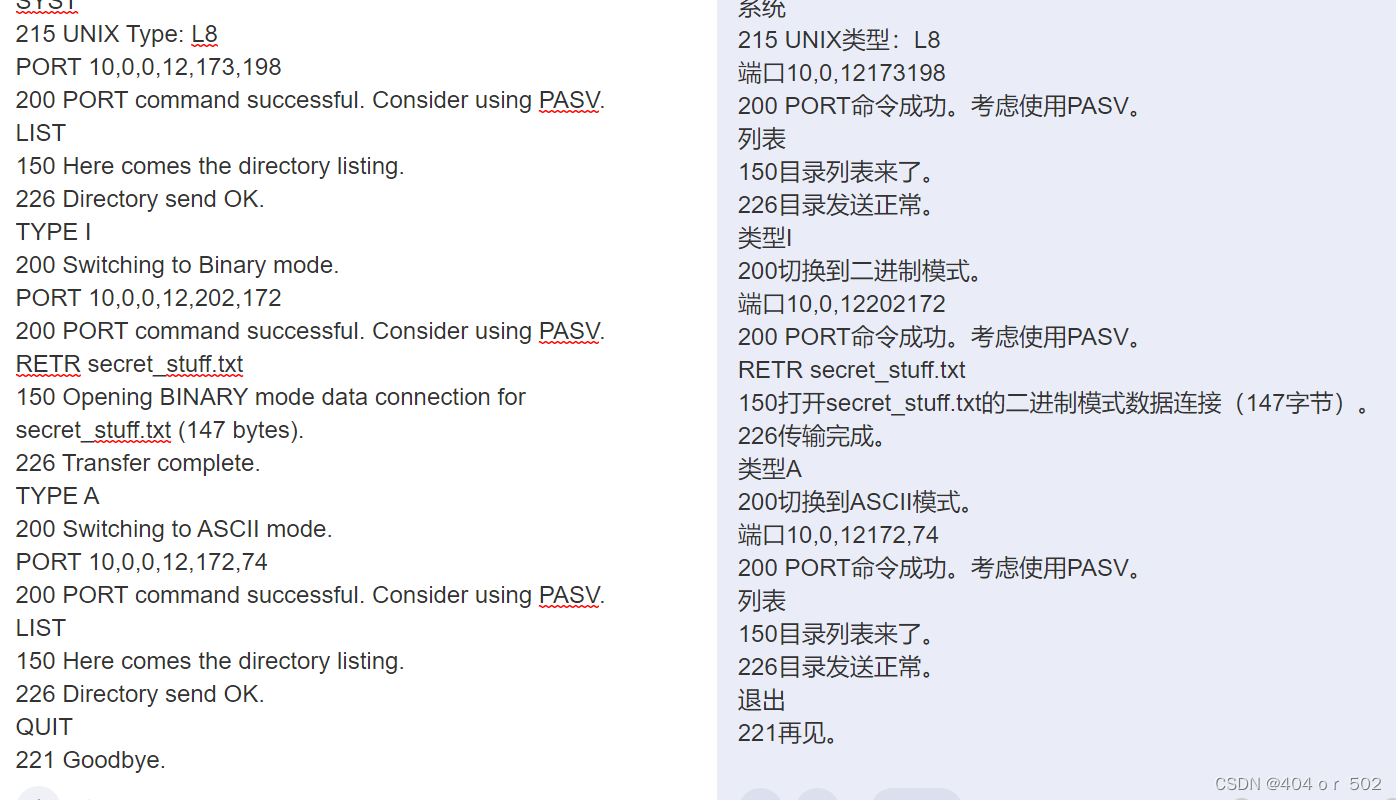

- 这里获取到的密文通过翻译获取到有用信息:secret_stuff.txt

- 回到kali,查看pcap包里面并没有其他特别的的内容&#x

本文详细描述了在渗透测试中使用Tr0ll靶机进行攻击的过程,包括NMAP扫描、FTP匿名登录、Wireshark分析、提权尝试(如SSH爆破和利用计划任务漏洞),展示了多种提权方法,如反弹shell、创建root可执行程序和写入sshrsa。

本文详细描述了在渗透测试中使用Tr0ll靶机进行攻击的过程,包括NMAP扫描、FTP匿名登录、Wireshark分析、提权尝试(如SSH爆破和利用计划任务漏洞),展示了多种提权方法,如反弹shell、创建root可执行程序和写入sshrsa。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?