Word文档进行XXE攻击

原文出处:干货

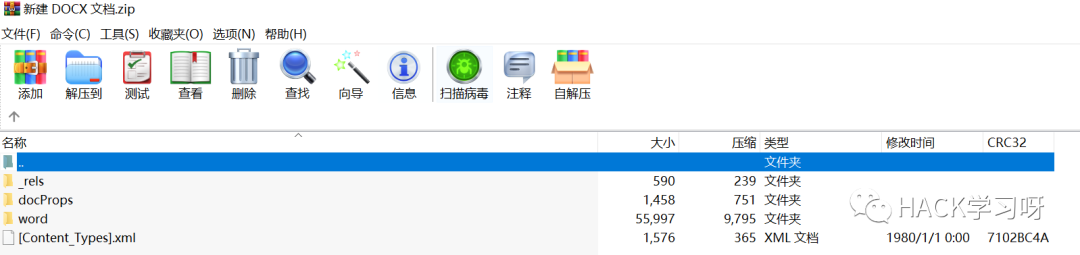

1.了解一下DOCX文档的构造

使用DOCX文档进行XXE攻击,看上去似乎非常高级,其实它的原理是非常简单的。DOCX文档其实就是把一堆的XML文件按照一定的格式压缩在一起。在上篇文章中我们提到了一种远程加载文档模板进行攻击的方法,那个姿势的操作过程中,我们就有对settings.xml.rels文件中的内容进行编辑。事实上,你只需要把DOCX文档的后缀改为ZIP,并解压出其中的文件,就可以清晰地看到DOCX文档的“真实面貌“。

如下图,可以清晰的看到DOCX文档的实际构成

那么既然是XML文档,我们知道XXE攻击的实质就是后端在处理XML相关数据的时候也执行了我们的恶意XML语句,那么有没有一种可能,我们把恶意语句嵌入到DOCX文档中的某些XML文件里,设法让目标网站触发呢?答案是可行的。

这个姿势的关键点在于,既然DOCX文档是由XML压缩而成的,那么网站的一些功能,比方说在线阅读DOCX文档,在线解析DOCX文档等等功能,一定绕不开解析DOCX文档里的XML文件。所以那种网盘在线阅读DOCX文档、网站在线解析DOCX文档、邮件系统传输DOCX文档等等功能都有可能存在这类漏洞,平时漏洞挖掘的时候记得多留个心眼。

下面就开始正式介绍利用的姿势

第一个回显位置

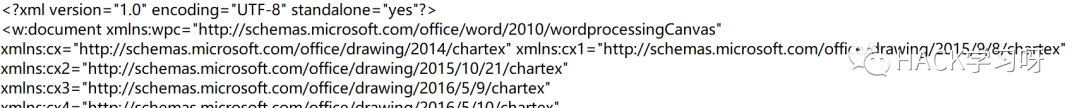

这个位置ord/document.xml文件中

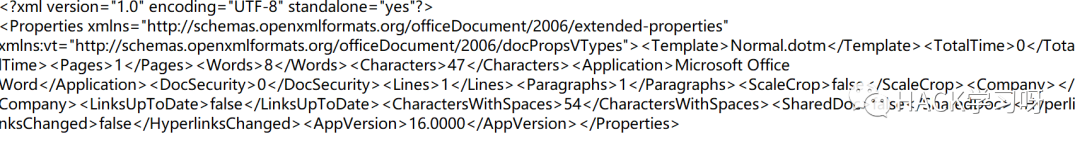

把它打开后发现是这样的

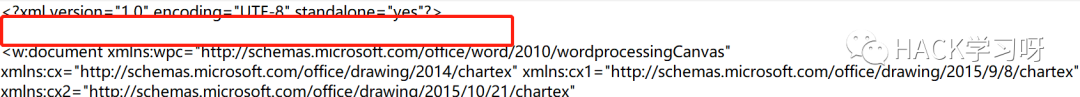

第一个位点在文档声明的下方,也就是这个位置

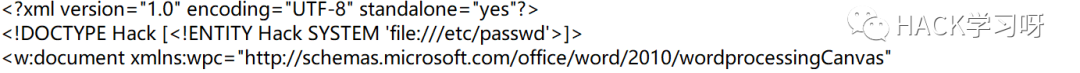

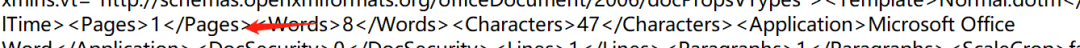

可以嵌入恶意代码,比方说

随后将这个压缩包的后缀名修改为DOCX,就得到了一个用于XXE攻击的DOCX文档

第二个回显位置

这个姿势学习自先知社区的“你回来吗”师傅。这位师傅发现了在线浏览或者转换DOCX文档的功能处还有一个回显点,即文章的页码。

这个功能点所处的位置是docProps/app.xml

可以清楚的看到控制页码的标签是<Pages>

在Pages标签中嵌入XXE攻击语句即可

随后将这个压缩包的后缀名修改为DOCX,就得到了一个用于XXE攻击的DOCX文档

2.利用Word OLE功能进行XXE攻击

这个姿势同样学习自先知社区的“你回来吗”师傅。这个手法主要用于攻击Libreoffice,Libreoffice是很多Word转PDF网站的常客,实战情况下有机会遇到。

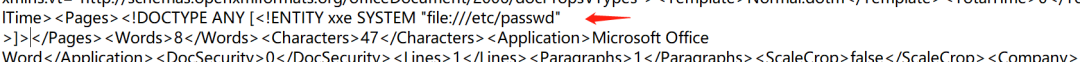

按照上篇OLE+LNK钓鱼的姿势,先创建一个OLE对象先。

接下来这一步原文的师傅是用MAC上的Word来实现的,我一开始复现的时候一时半会还没找到Windows环境下在哪有这个功能点,细看了一波终于被我找到了。

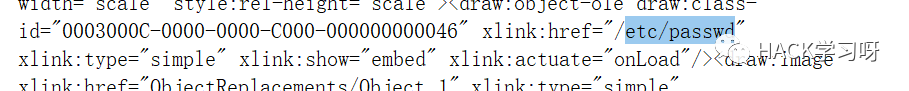

这个文件名的绝对路径可以自己填,插入好之后将这个文档先保存为.odt格式

然后老样子,把它后缀改为.zip格式再修改其中的XML文件,在content.xml中找到第一个xlink:href,其中的路径修改为你想要读的文件

最后把它重新改成Docx格式即可

本文介绍了如何通过XXE攻击利用Word文档的XML结构,包括在document.xml和app.xml中的回显位置,以及利用WordOLE功能针对Libreoffice的攻击。重点讲解了如何嵌入恶意代码和利用在线功能触发漏洞。

本文介绍了如何通过XXE攻击利用Word文档的XML结构,包括在document.xml和app.xml中的回显位置,以及利用WordOLE功能针对Libreoffice的攻击。重点讲解了如何嵌入恶意代码和利用在线功能触发漏洞。

1183

1183

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?