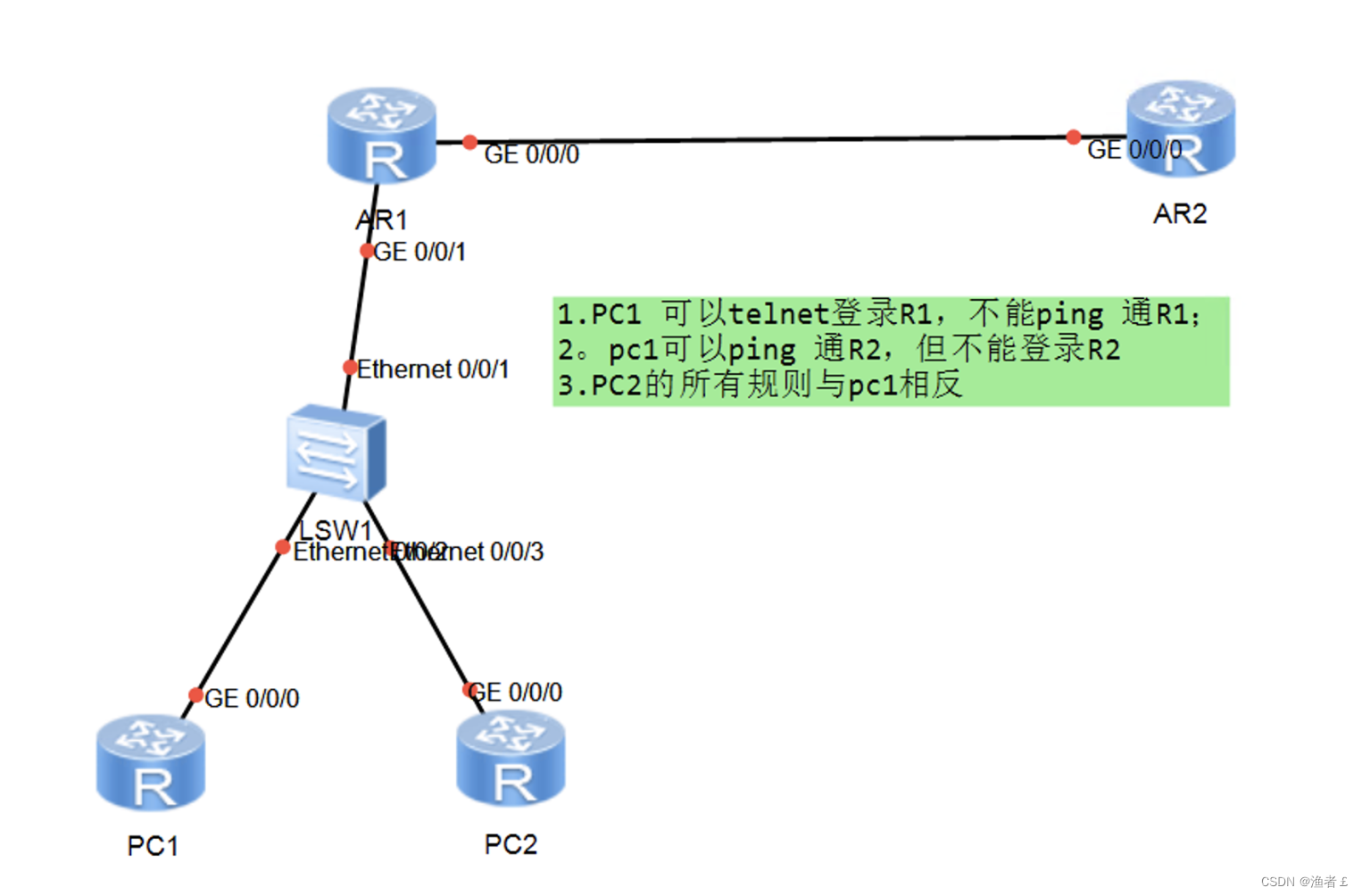

任务描述:

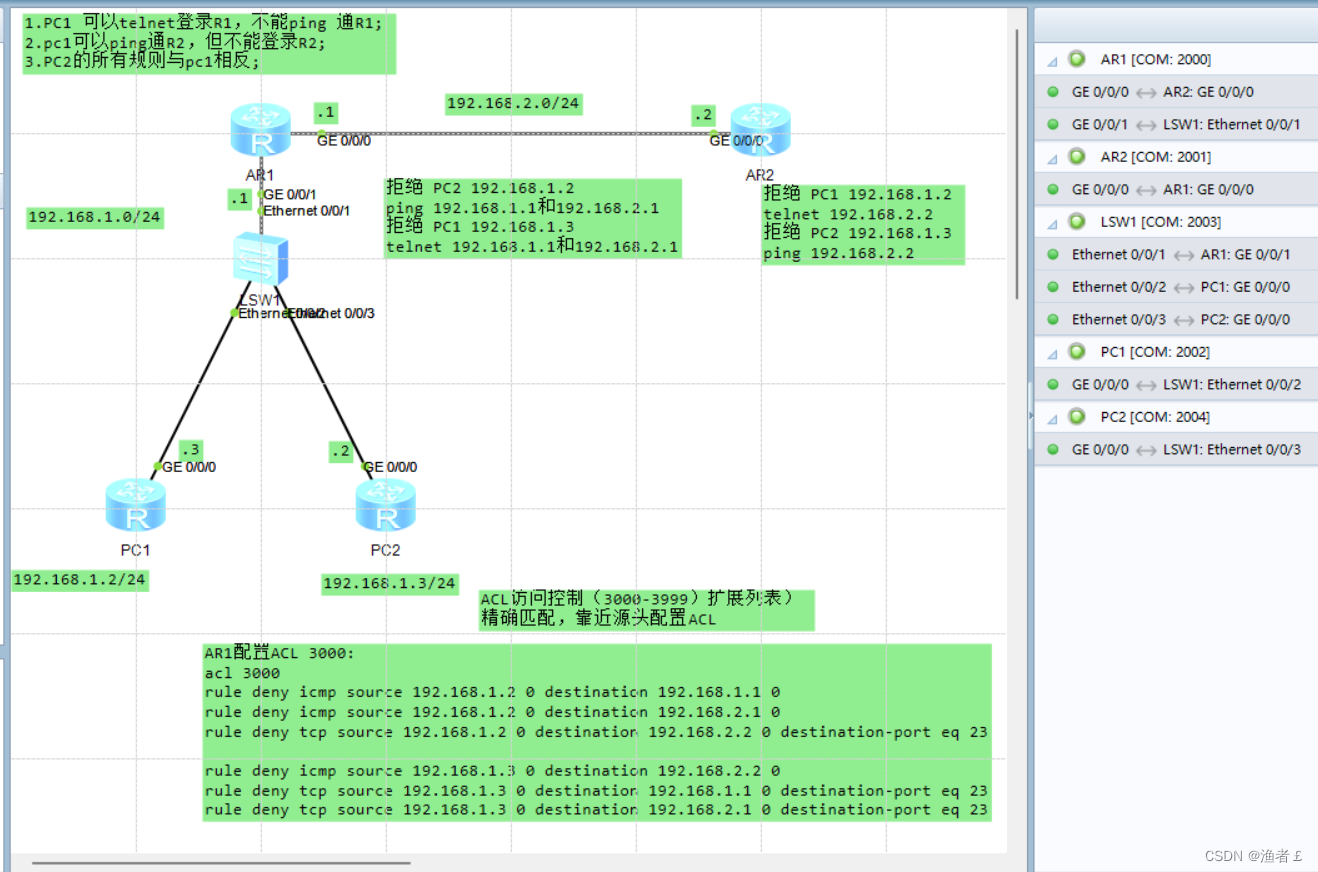

1.PC1 可以telnet登录R1,不能ping 通R1;

2.pc1可以ping 通R2,但不能登录R2;

3.PC2的所有规则与pc1相反;

网段划分:

192.168.1.0/24

AR1 g0/0/1:192.168.1.1/24

PC1:192.168.1.2/24

PC2:192.168.1.3/24

192.168.2.0/24

AR1 g0/0/0:192.168.2.1/24

AR2 g0/0/0:192.168.2.2/24由划分的网段ACL访问控制基础实验的拓扑图:

路由器的基本配置指令及配置说明:

| R1 | R2 | R3(作为电脑PC1使用) | R4(作为电脑PC2使用) |

|---|---|---|---|

| 路由器端口的IP地址配置: | |||

| sys int g0/0/1 |

sys int g0/0/0 |

sys int g0/0/0 |

sys int g0/0/0 |

| R2静态路由访问1.0网段配置: | |||

| ip route-static 192.168.1.0 24 192.168.2.1 | |||

| PC1和PC2网关配置: | |||

| ip route-static 0.0.0.0 0.0.0.0 192.168.1.1 q |

ip route-static 0.0.0.0 0.0.0.0 192.168.1.1 q |

||

aaa管理中定义Telnet远程登录的账号及密码

| R1 | R2 |

|---|---|

| aaa local-user wgyz privilege level 15 password cipher 123456 |

aaa local-user wgyz privilege level 15 password cipher 654321 |

| 服务功能类型并开启服务: | |

| local-user wgyz service-type telnet q |

local-user wgyz service-type telnet q |

| 选择最大运程访问主机数(0~4个) 管理接口上调用认证模式为aaa审计: |

|

| user-interface vty 0 4 authentication-mode aaa q |

user-interface vty 0 4 authentication-mode aaa q |

ACL配置命令(基于目标端口号的需要调用时尽量靠近源头,避免对资源的占用。即选择在AR1上配置ACL访问控制列表):

| R1:(ACL3000 访问控制列表) |

| 创建(A |

该博客详细介绍了ACL访问控制的实验,包括PC1和PC2的网络访问规则,以及路由器和PC的配置。通过标准和扩展ACL实现对不同网段的访问限制,如允许PC1 telnet到R1但禁止ping,允许PC1 ping R2但禁止telnet等。同时,讲解了ACL的匹配规则、配置命令以及如何在接口上调用ACL。

该博客详细介绍了ACL访问控制的实验,包括PC1和PC2的网络访问规则,以及路由器和PC的配置。通过标准和扩展ACL实现对不同网段的访问限制,如允许PC1 telnet到R1但禁止ping,允许PC1 ping R2但禁止telnet等。同时,讲解了ACL的匹配规则、配置命令以及如何在接口上调用ACL。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?