一、企业信息收集

1-1 enscan-0.0.15

链接:https://pan.baidu.com/s/1KzqCH4tp8fcgmqCQ_mgIhA?pwd=sm5j

提取码:sm5j

快速使用

默认公司信息 (网站备案, 微博, 微信公众号, app)

./enscan -n 小米对外投资占股100%的公司 获取孙公司(深度2)

./enscan -n 小米 -invest 100 -deep 2组合筛选

大于51%控股公司、供应商、分支机构,只要ICP备案信息,并且批量获取邮箱信息

./enscan -n 小米 -field icp --hold --supplier --branch --email使用不同渠道

使用天眼查数据源(或可设定为 all 组合多个数据源)

./enscan -n 小米 -type tyc使用多数据源一起收集(暂不支持多渠道+筛选)

./enscan -n 小米 -type aqc,chinaz,qimai,coolapk选项说明

field 获取字段

使用参数 field指定需要查询的信息,可指定多参数一起查询,方便快速收集

-n 小米 -field icp,app支持以下参数

icp 网站备案信息 weibo 微博 wechat 微信公众号 app 应用信息 job 招聘信息 wx_app 微信小程序 copyright 软件著作权 supplier 供应商信息(通过招标书确定)type 获取字段

使用参数 type可以指定需要API数据源

-n 小米 -type tycaqc 爱企查 tyc 天眼查 all 全部查询 aldzs 阿拉丁 (仅小程序) coolapk 酷安市场 (仅APP) qimai 七麦数据(仅APP) chinaz 站长之家(仅ICP备案)

二、域名信息收集

2-1 ICP备案和ssl证书查询

2-41-1 域名备案信息查询

2-1-2 ssl证书查询

2-2 域名信息查询

域名Whois查询 - 站长工具站长之家-站长工具提供whois查询工具,汉化版的域名whois查询工具。

https://whois.chinaz.com/

其他查询网站:

中国万网域名WHOIS信息查询地址:

https://whois.aliyun.com/

西部数码域名WHOIS信息查询地址:

https://whois.west.cn/

新网域名WHOIS信息查询地址:

http://whois.xinnet.com/domain/whois/index.jsp

纳网域名WHOIS信息查询地址:

http://whois.nawang.cn/

中资源域名WHOIS信息查询地址:

https://www.zzy.cn/domain/whois.html

三五互联域名WHOIS信息查询地址:

https://cp.35.com/chinese/whois.php

新网互联域名WHOIS信息查询地址:

http://www.dns.com.cn/show/domain/whois/index.do

美橙互联域名WHOIS信息查询地址:

https://whois.cndns.com/

爱名网域名WHOIS信息查询地址:

https://www.22.cn/domain/

易名网域名WHOIS信息查询地址:

https://whois.ename.net/

2-3 SEO信息查询

2-4 IP解析

IP/IPv6查询,服务器地址查询 - 站长工具快速查询用户的IP和浏览器、操作系统。可以批量查询IP地址所在地,可以解析域名的多个IP地址。已完美支持IPv6查询。

https://ip.chinaz.com/ip查询 查ip 网站ip查询 同ip网站查询 iP反查域名 iP查域名 同ip域名

https://site.ip138.com/

2-5 子域名收集

2-5-1 在线收集子域名子域名查询 - 站长工具子域名查询 https://tool.chinaz.com/subdomain/

https://tool.chinaz.com/subdomain/

2-5-2 子域名收集工具

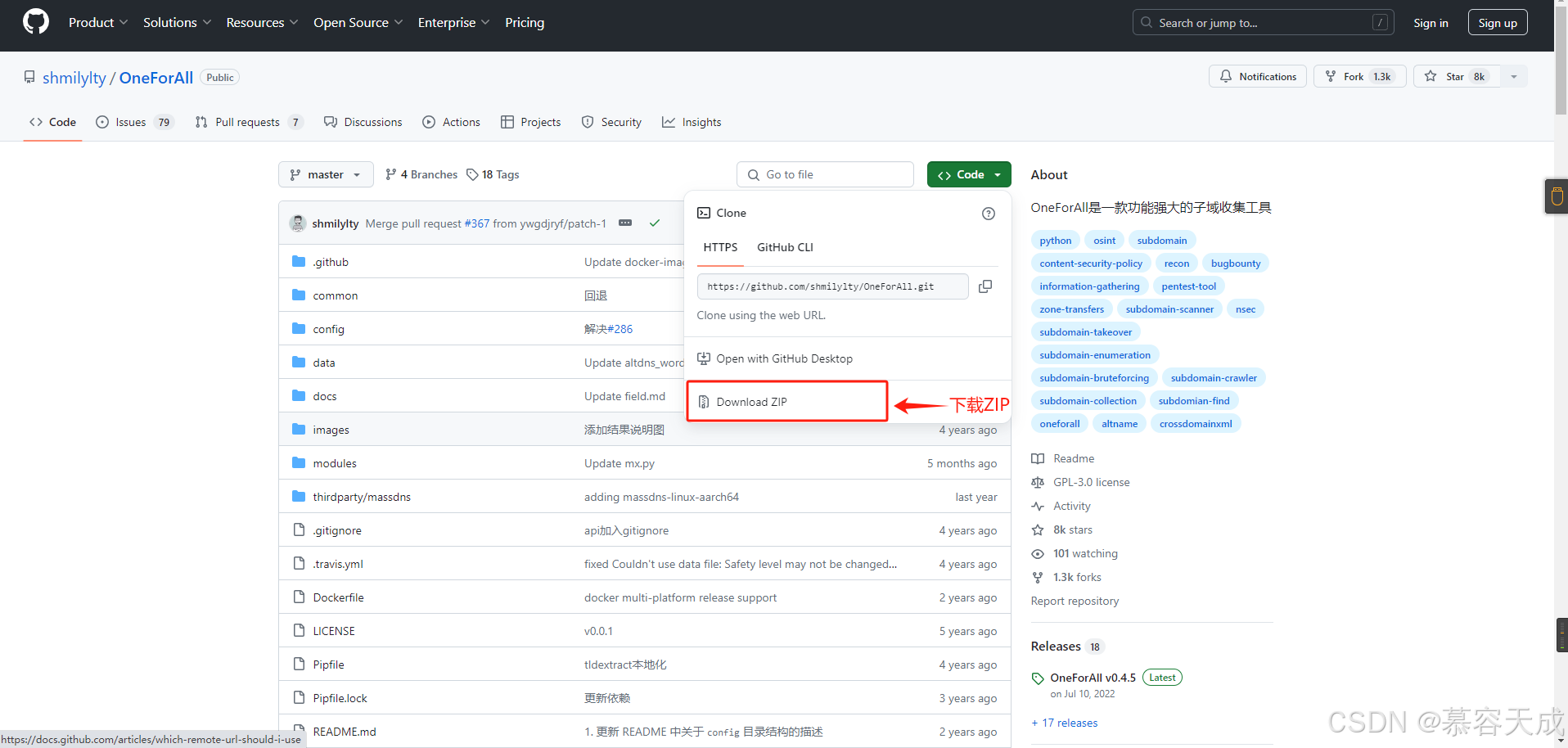

2-1 OneForAll-master(二级域名收集)

1、收集某站的子域名

python oneforall.py --target example.com run

2、收集每个域名的子域名

python oneforall.py --targets ./domains.txt run

3、只导出存活的子域结果python oneforall.py --target example.com --valid Valid run

4、使用爆破模块进行子域名爆破python oneforall.py --target example.com --brute True run

5、设置结果保存格式为csvpython oneforall.py --target example.com --fmt csv run

6、不使用DNS解析子域python oneforall.py --target example.com --dns False run

7、不使用HTTP请求子域python oneforall.py --target example.com --req False run

8、不检查子域名接管python oneforall.py --target example.com --takeover False run

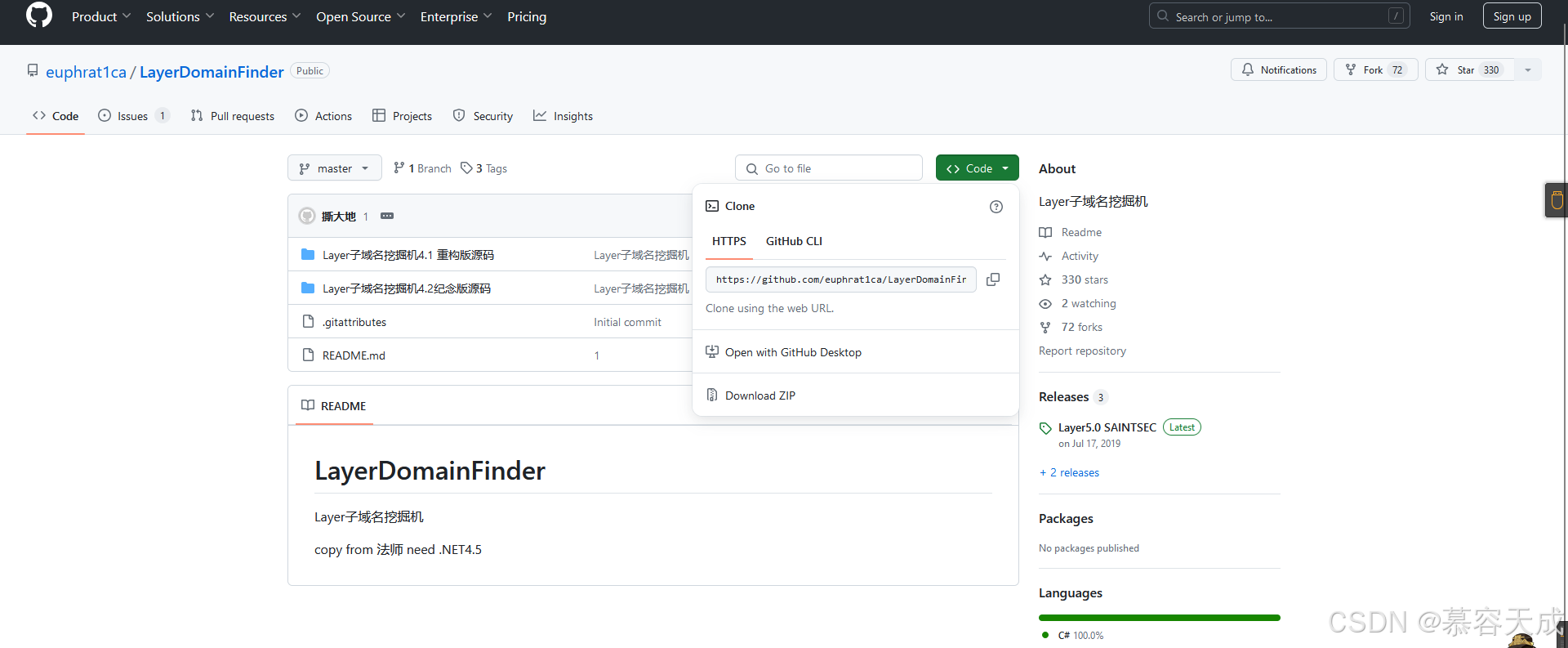

2-2 Layer子域名挖掘机(三级域名收集)

链接:https://pan.baidu.com/s/19kG1xcnU0v2-eUnyuxr7yg?pwd=hcdh

提取码:hcdh

三、端口扫描

3-1 常用端口

ftp 21

ssh\sftp 22

telnet 23 # 很多交换机、路由器会用到telnet来进行管理,主要是用来做远程主机管理的

smtp 25 # 发邮件

pop3 110 # 收邮件

dns 53

smb 445 # 微软的文件共享,netstat -an -p tcp|findstr "LISTENING" windows必开,139端口也是windows做共享的

https 443

http 80

apache 80 443

nginx 80 443

tomcat 8080

weblogic 7001

mysql 3306

mssql 1433

oracle 1521

postgresql 5432

redis 6379

mongdb 27017

vnc 5900 # 远程控制工具

IIS 80

jboss 8080

rdp == remote desktop protocol 3389

3-2 nmap安装及使用技巧总结

3-2-1 主机发现

1. 全面扫描 / 综合扫描nmap -A 192.168.1.1032. Ping 扫描nmap -sP 192.168.1.1/243. 免 Ping 扫描,穿透防火墙,避免被防火墙发现nmap -P0 192.168.1.1034. TCP SYN Ping 扫描nmap -PS -v 192.168.1.103nmap -PS80,10-100 -v 192.168.1.103 (针对防火墙丢弃 RST 包)5. TCP ACK Ping 扫描nmap -PA -v 192.168.1.1036. UDP Ping 扫描nmap -PU -v 192.168.1.1037. ICMP Ping Types 扫描nmap -PU -v 192.168.1.103(ICMP ECHO)nmap -PP -v 192.168.1.103(ICMP 时间戳 )nmap -PM -v 192.168.1.103(ICMP 地址掩码 )8. ARP Ping 扫描nmap -PR -v 192.168.1.1039. 列表 扫描nmap -sL -v 192.168.1.10310. 禁止方向域名解析nmap -n -sL -v 192.168.1.10311. 方向域名解析nmap -R -sL -v 192.168.1.10312. 使用系统域名解析系统nmap --system-dns 192.168.1.2 192.168.1.10313. 扫描 IPV6 地址nmap -6 IPv6 14. 路由跟踪nmap --traceroute -v www.sunbridgegroup.com15. SCTP INIT Ping 扫描nmap -PY -v 192.168.1.103

3-2-2 端口扫描

1. 时序扫描nmap -T(0-5) 192.168.1.1032. 常用扫描方式nmap -p 80 192.168.1.103n

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?