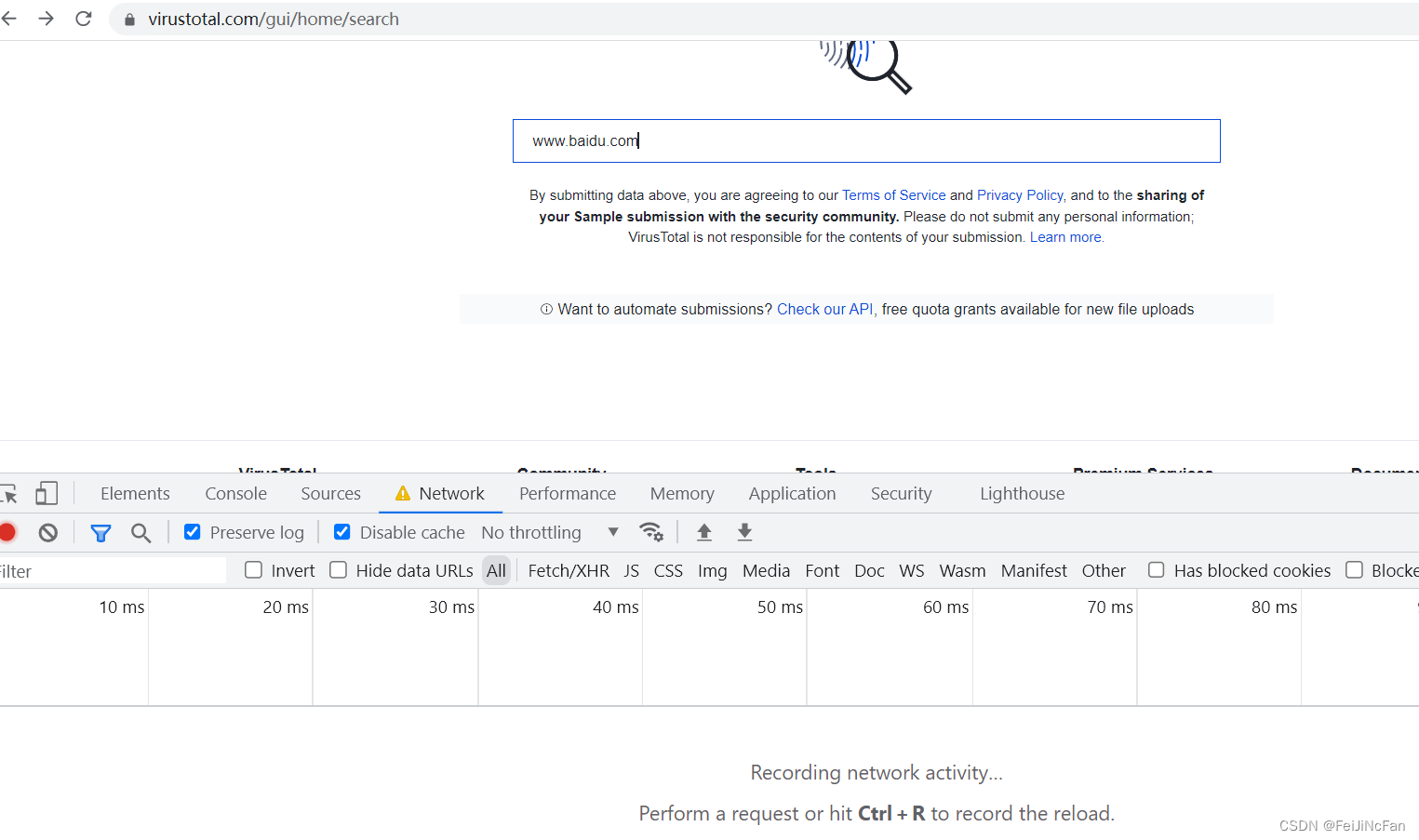

0x01接口分析

url:https://www.virustotal.com/gui/home/search

点击搜索后,观察数据包的请求头

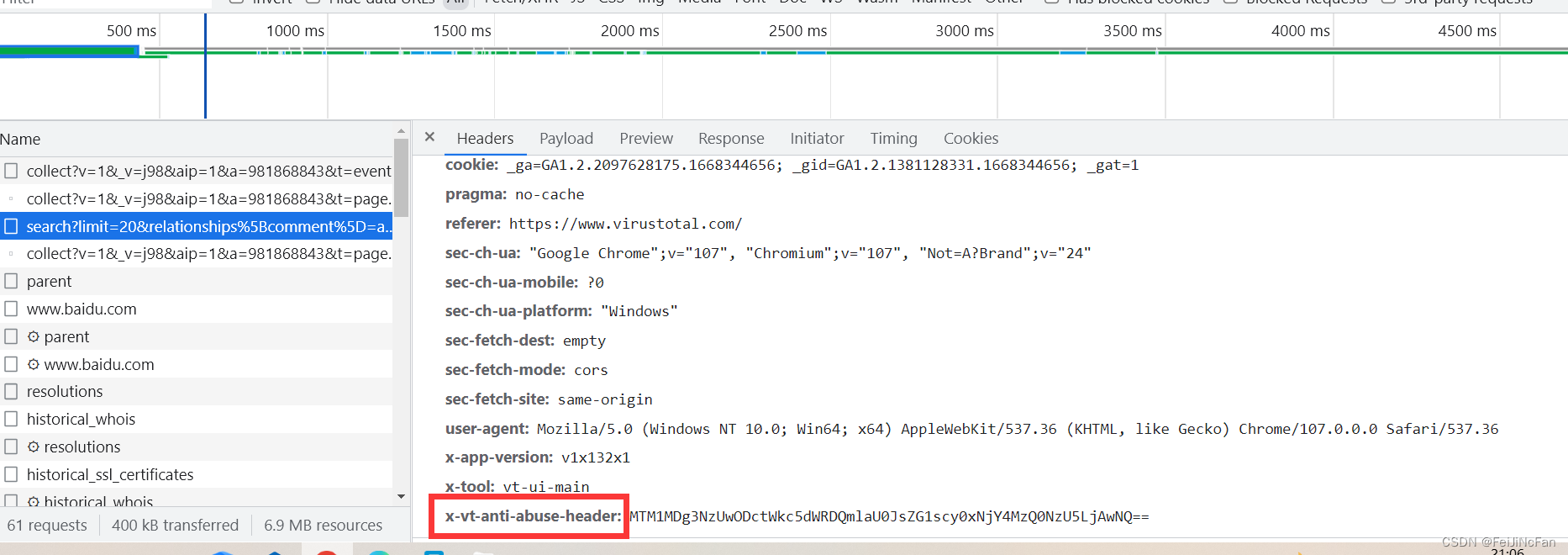

0x02参数分析

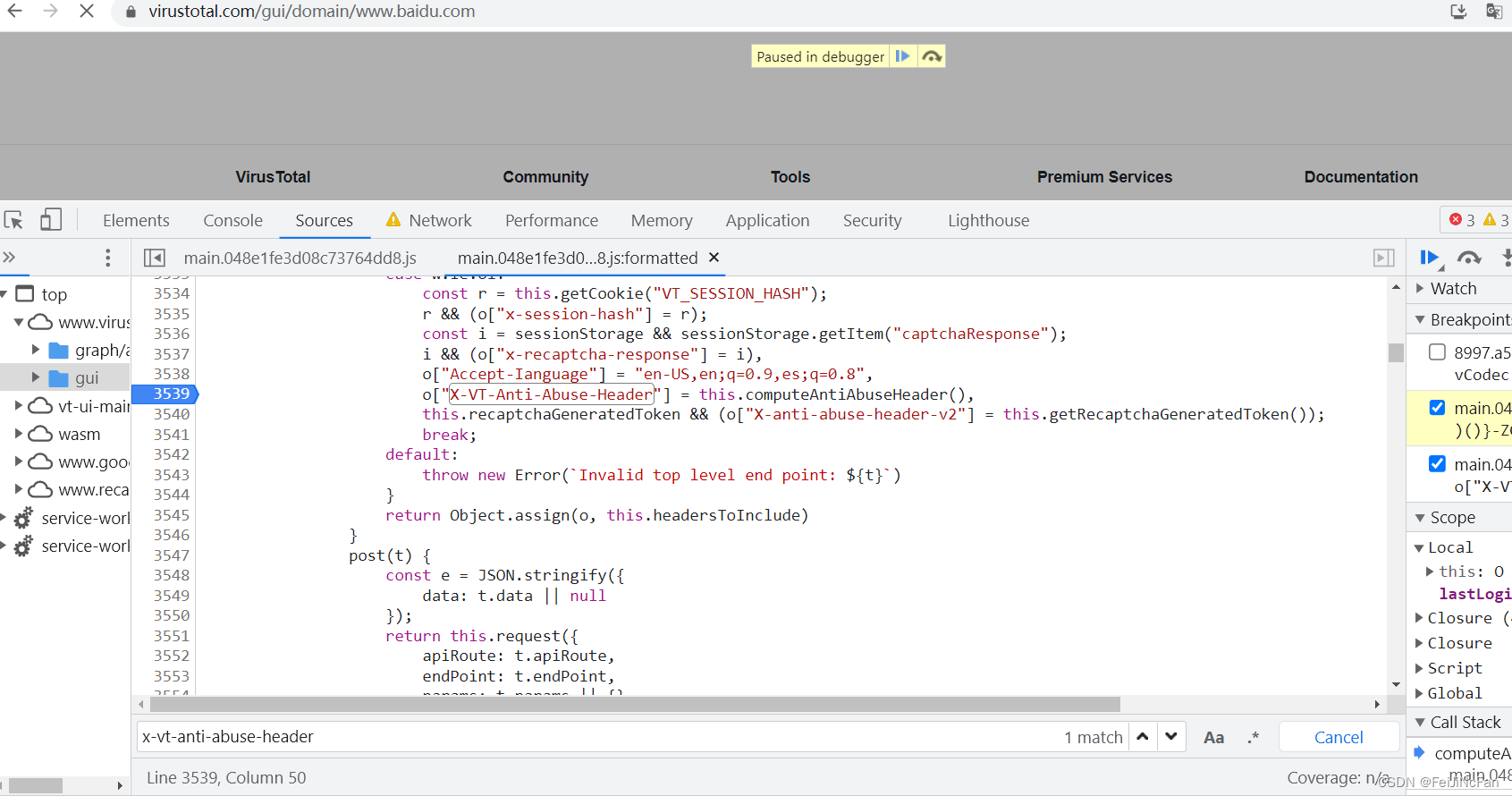

观察下x-vt-anti-abuse-header的生成

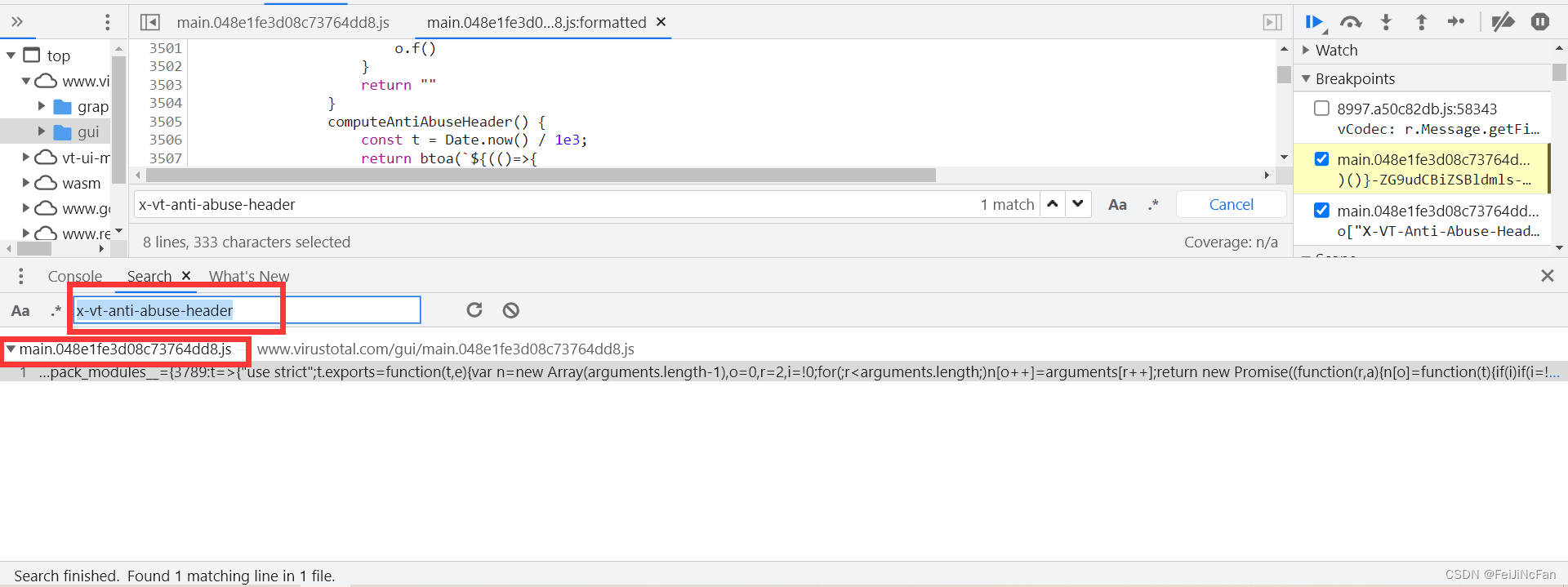

全局搜索后只有 下面这个js文件中含有,跟进去看看

接着做两个操作 1是在这个文件里按ctrl + f 复制刚才的关键词;2是点击格式化.

之后在所有出现的地方下断点,当然要结合具体情况明显不是的地方可以跳过,但建议在经验丰富之后这样操作。

然后请求一次,触发断点。

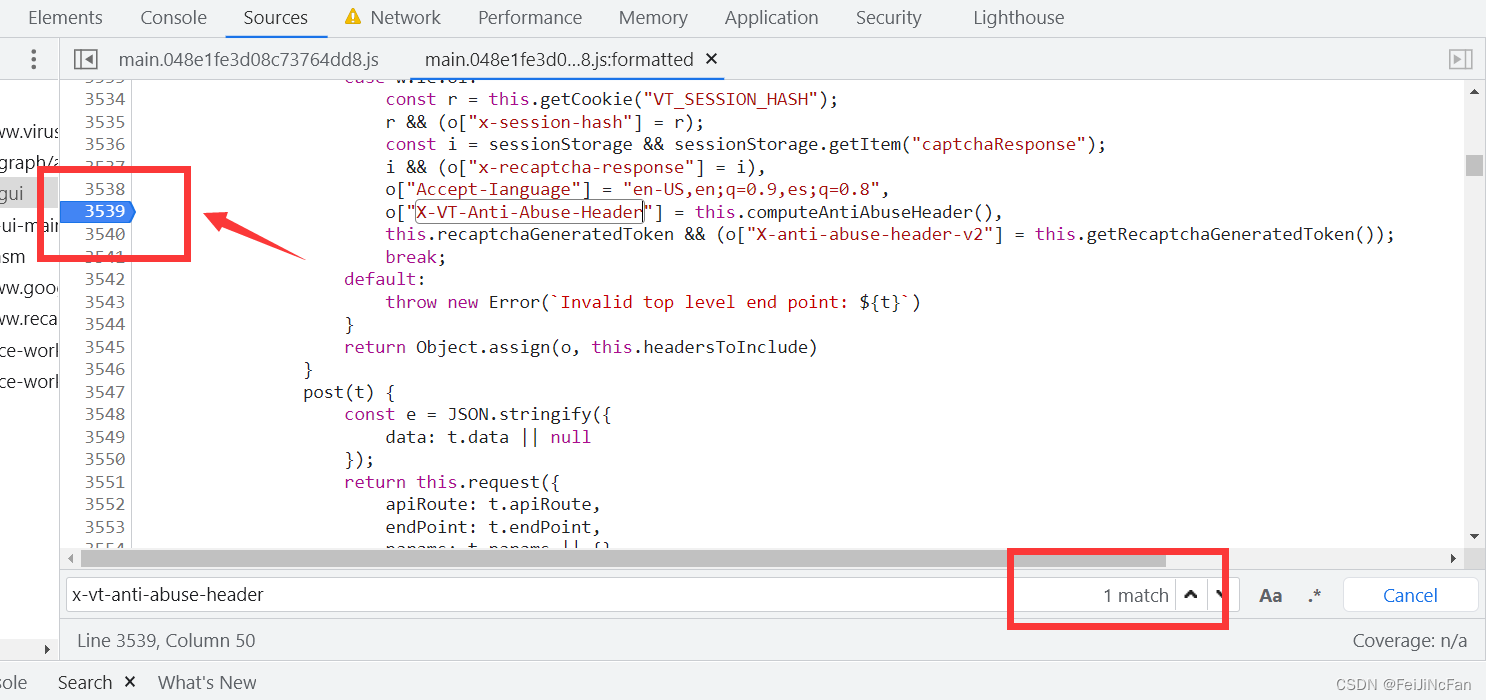

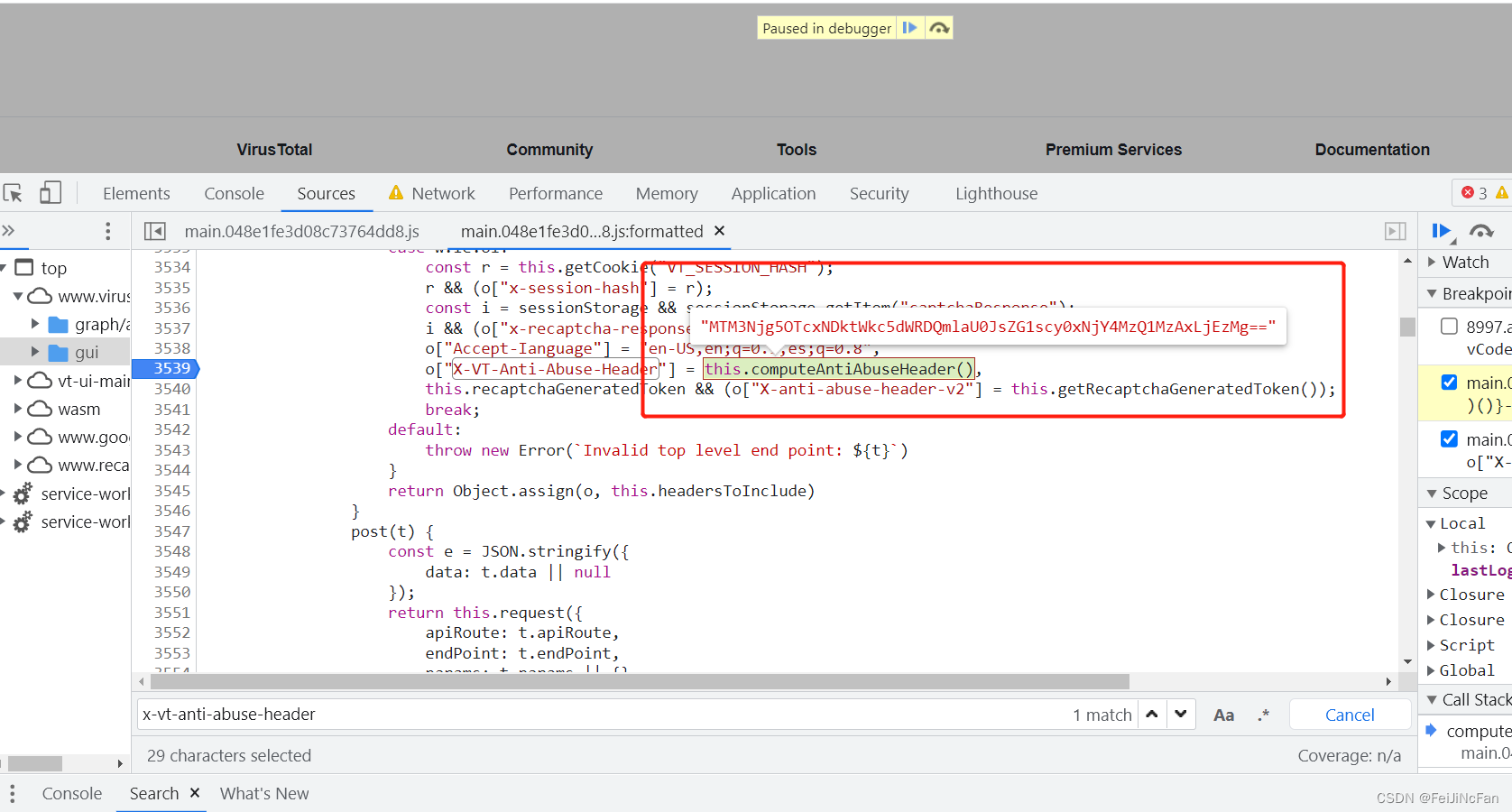

鼠标划一下this.compute()这个函数,可以看到返回了。

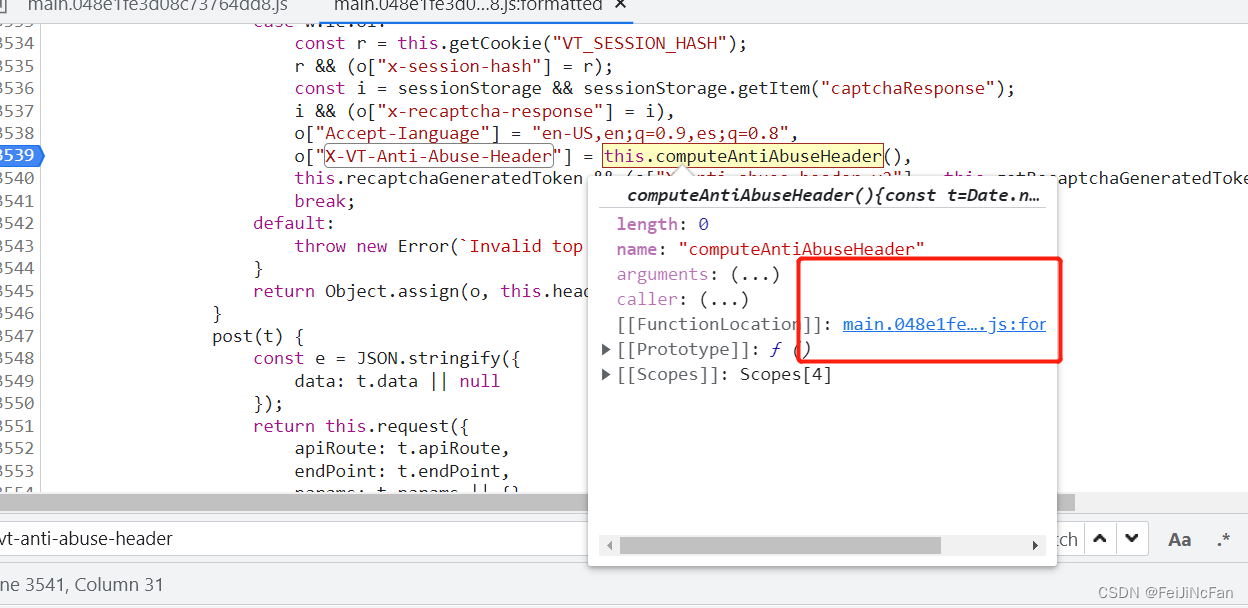

然后跟进下compute()实现的函数.

接下来有个技巧,就是在函数返回的地方或者调用函数的地方下个断点

按f8,确实停在了这里。

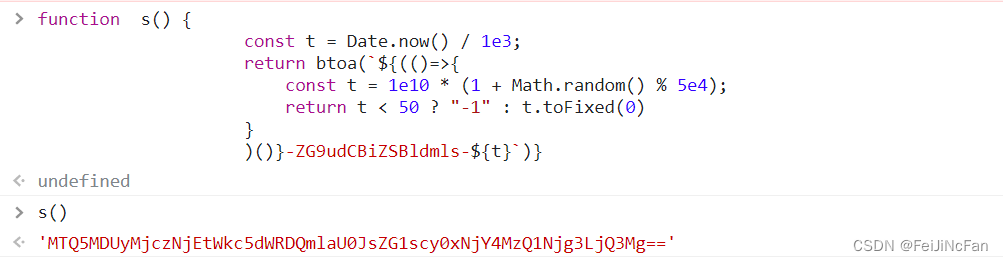

现在复制这个函数到console运行看看。

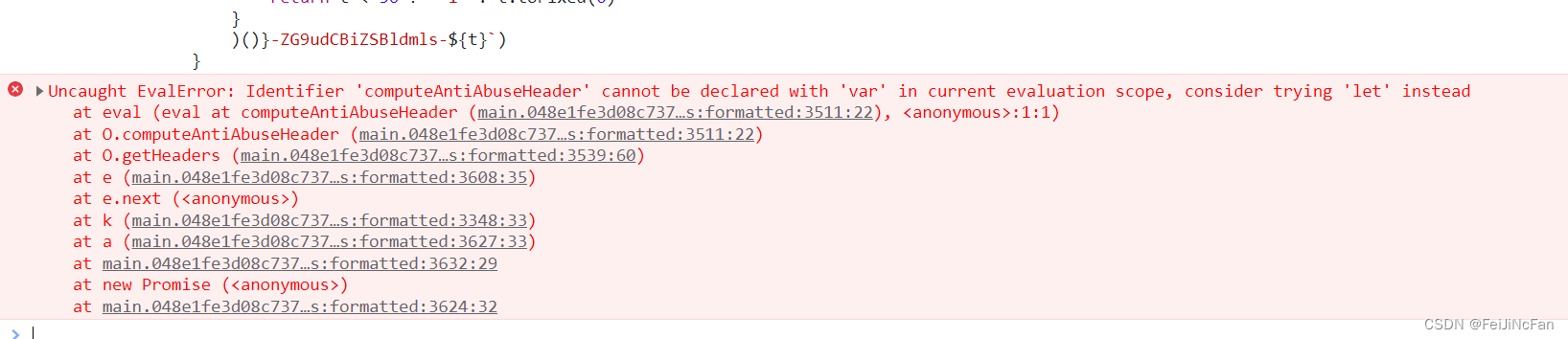

报错了

重命名一下。

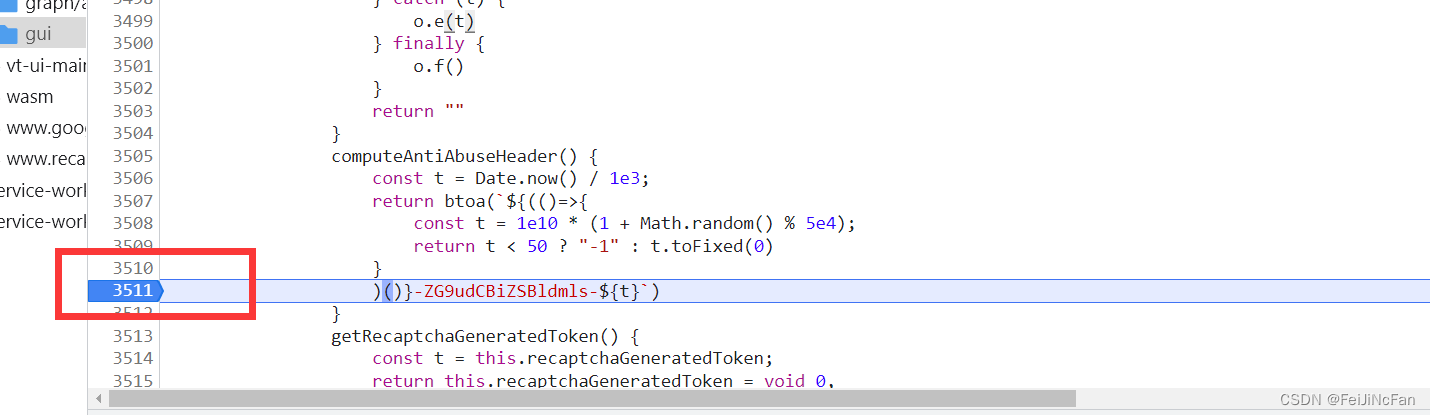

接下来还原这个函数就行了。

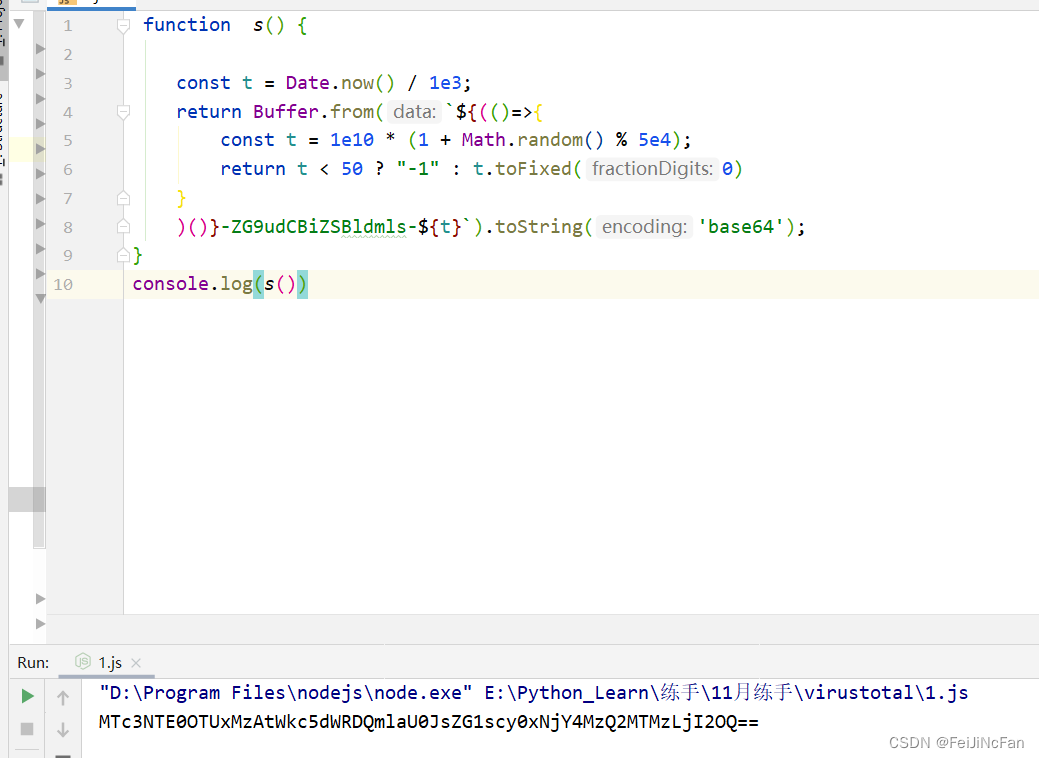

0x03还原生成函数

可以选择用其他语言重写,或者直接js实现一下。注意btoa和atob是浏览器内置的方法,可以用Buffer来代替一下,或者使用chrome来执行一下js。

js代码

function s() {

const t = Date.now() / 1e3;

return Buffer.from(`${(()=>{

const t = 1e10 * (1 + Math.random() % 5e4);

return t < 50 ? "-1" : t.toFixed(0)

}

)()}-ZG9udCBiZSBldmls-${t}`).toString('base64');

}

console.log(s())

0x04本地运行

如下则成功。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?