1.什么是数据认证,有什么作用,有哪些实现的技术手段?

数据认证是指对数据的真实性和完整性进行验证和鉴定的过程,以确认数据的来源和准确性。

作用:提高数据的可信度和有效性,保证数据的准确性和完整性;

实现技术的手段:加密技术。

2.什么是身份认证,有什么作用,有哪些实现的技术手段?

身份认证是指验证用户身份信息的过程,以确定用户的身份是否真实合法。

作用:保证系统的安全性,防止非法用户的访问和操作;

实现技术的手段:口令认证。

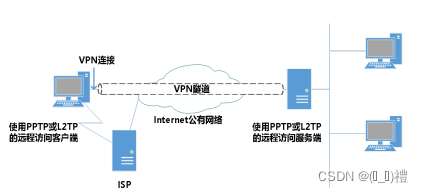

3.什么VPN技术?

VPN技术指的是虚拟专用网络(Virtual Private Network)技术,是一种利用公共网络架设专用网络的技术。它通过在公共网络上建立加密隧道,将用户与服务器之间的通信变成加密数据传输,从而保证数据传输的安全性和机密性。

4.VPN技术有哪些分类?

业务结构分:

Client to LAN(access vpn)(客服端连入远程局域网)

LAN TO LAN (site to site)

网络层次划分:

| 应用层 | SSL VPN等 |

| 传输层 | Sangfor VPN |

| 网络层 | IPSec,GRE等 |

| 数据链路层 | L2F/L2TP、PPTP等 |

5.IPSEC技术能够提供哪些安全服务?

机密性,完整性,数据鉴别,重传保护,不可否认性

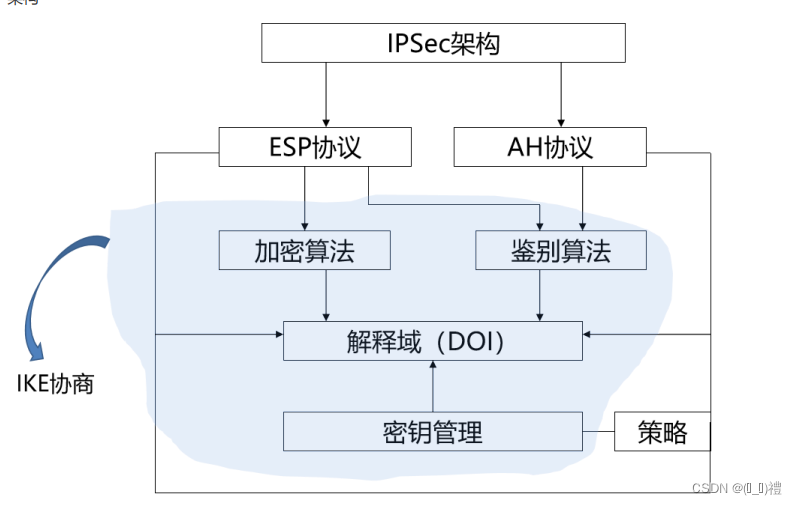

6.IPSEC的技术架构是什么?

7.AH与ESP封装的异同?

ESP:完整性、可用性、机密性

AH:完整性、可用性

AH少加密算法所有没有机密性

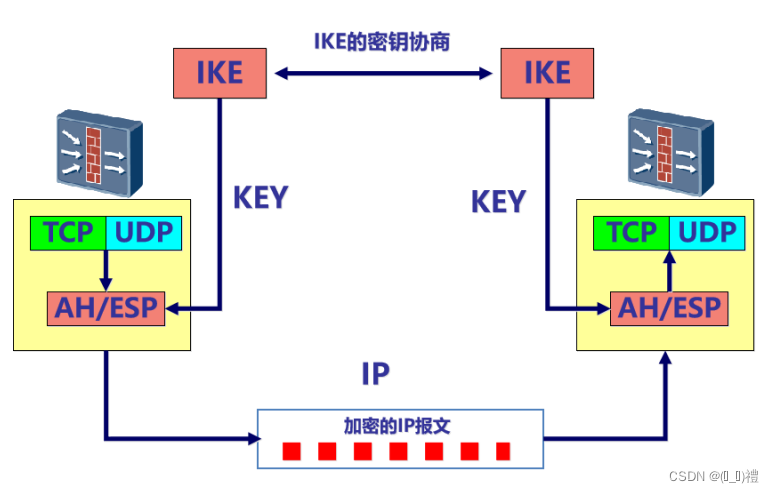

8.IKE的作用是什么?

1,协商封装协议

2,协商加密鉴别算法

3,密钥参数的协商----密钥产生算法,密钥有效期,密钥发布者身份认证,密钥长度,认证算法

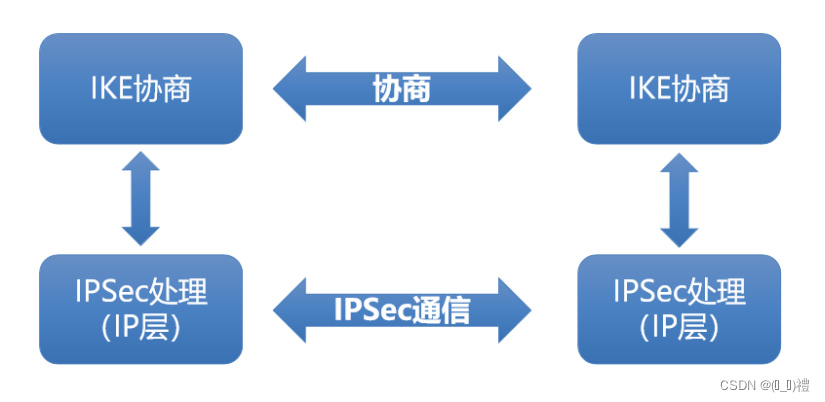

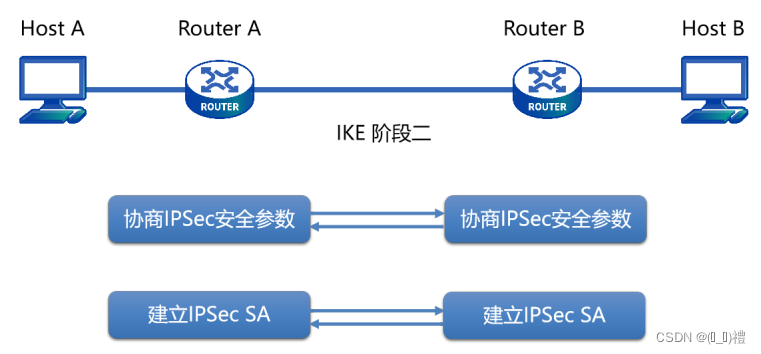

9.详细说明IKE的工作原理?

两个阶段

第一阶段:IKE SA 对等体之间的身份认证,IPSEC之间的密钥生成和交换

第二阶段:IPSEC SA

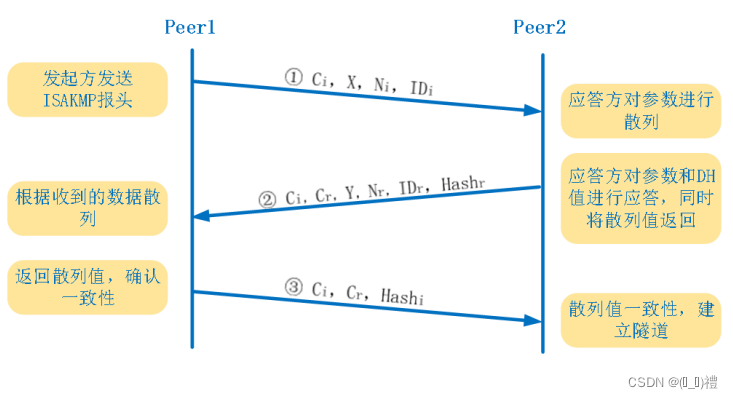

快速模式:

安全参数:封装协议、模式、加密算法、hash算法与认证、密钥有效期

10.IKE第一阶段有哪些模式?有什么区别,使用场景是什么?

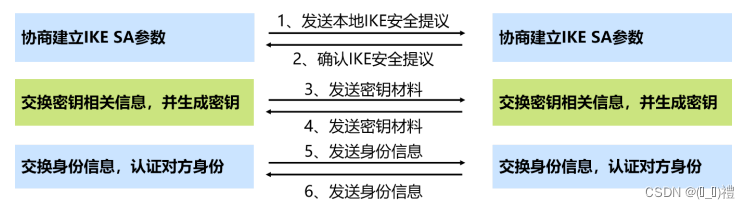

主模式:6个包交互,默认使用IP地址作为身份标识,默认传递自己的接口地址作为身份标识,对方的公网地址作为对端的标识去检查。

安全提议:加密算法、hash算法,身份认证方式、密钥交换算法、密钥有效期

Ci表述的是本地的cookie信息,SAi表示协商的安全策略,SAr对方协商参数的确认,Cr对方的cookie信息的确认,Xi,Yi是交换的公钥信息,Ni是随机数,ID是身份信息,HASH验证信息

适用环境:公网环境

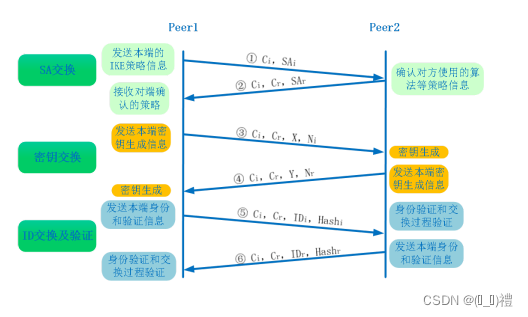

野蛮模式:只进行三个包的交互

X,Y是交互的公钥,Ni和Nr是随机数

两模式对比

| 主模式 | 野蛮模式 |

| 交互六个信息 | 交互三个信息 |

| 以IP地址作为身份ID自动生成本端身份ID和对端身份ID | 可以以多种形式手动或者自动生成本端和对端的身份ID |

| 只基于IP地址来确定预共享密钥 | 基于ID信息(主机名和IP地址)来确定预共享密钥 |

| 较高前4个信息以明文传输,后两个加密,对对端身份进行了保护 | 较低前两个信息以明文传输,最后一个信息进行加密,不保护对端身份 |

| 速度较慢 | 速度较快 |

适用环境:内网环境和专网环境

11.ipsec在NAT环境下会遇到什么问题?

NAT会破环ipsec的完整性,当我们的ipsec没有在企业边界时,ipsec的通信地址会被边界NAT设备做地址转换。

12.详细分析NAT环境下IPSEC的兼容问题(厂商遵循标志协议)

第一阶段的主模式:第5、6包的认证ID,由于NAT的破坏无法完成身份认证。

第一阶段的野蛮模式:由于ID可以自定义为字符串,NAT无法破坏,可以正常完成第一阶段身份认证。

第二阶段AH的传输模式与隧道模式:AH协议会校验外层IP地址,无论是传输还是隧道NAT都会转换外层 头IP地址,所以完整性都会被破坏,AH协议无法与NAT兼容。

第二阶段ESP的隧道模式与传输模式:ESP不会对外层IP做认证或校验,所以完整性算法不会被NAT破 坏,但是TCP校验会失败。

结论:ipsec的AH协议不支持NAT,ESP仅有隧道模式支持,传输模式不支持NAT,并且标准 的IKE SA的主模式是用IP地址作为身份ID的,nat会破坏IP地址故而不支持主模式,仅支持野蛮模式

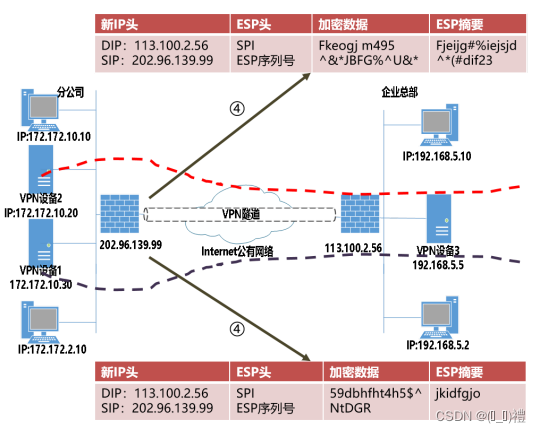

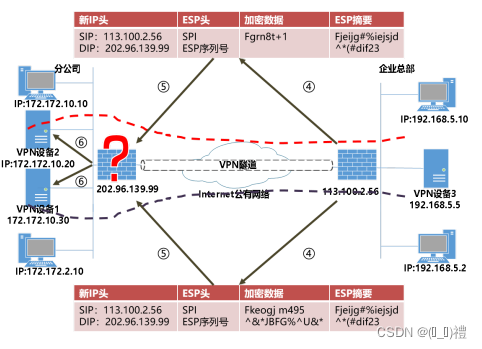

13.多VPN的NAT环境下ipsec会有哪些问题?如何解决?

ESP加密数据----ESP协议没有端口号

解决方法:在ESP前面再套一层UPD

14.描述NHRP的第三阶段工作原理?

NHRP:下一跳解析协议

NHRP的第三阶段通过解析请求和使用本地和广域网缓存来确定数据包的下一跳NBMA地址,以实现数据包转发

15.IPSEC是否支持动态协议?为什么?

IPSEC不支持动态协议,因为它只是一种静态加密协议,不会自动更新和调整路由表。但是,可以使用其他协议来建立动态路由表,如BGP、OSPF等,这些协议可以与IPsec配合使用来建立安全的VPN连接。

16.DSVPN的工作原理及配置步骤?

其主要原理是利用mGRE结合NHRP来建立分支之间的直接隧道,当设备转发一个IP报文时,根据路由表将IP报文传给下一跳的出接口mGRE隧道接口,mGRE在NHRP映射表中查找获取下一跳地址映射的对端公网地址。

配置总部和分支的公网IP地址;

配置总部和分支的ISP的路由,确保分支能够到达总部的公网IP地址;

配置分支与总部的IPSec VPN;

启动NHRP协议,使得分支能够动态学习到其他分支的信息;

配置mGRE接口,使得分支之间可以建立直接的隧道;

配置分支之间的动态路由协议,使得分支之间可以通过mGRE隧道直接通信;

验证DSVPN是否正常工作

443

443

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?