首先根据题目的提示,我们用dirsearch扫目录,扫到备份文件www.zip。

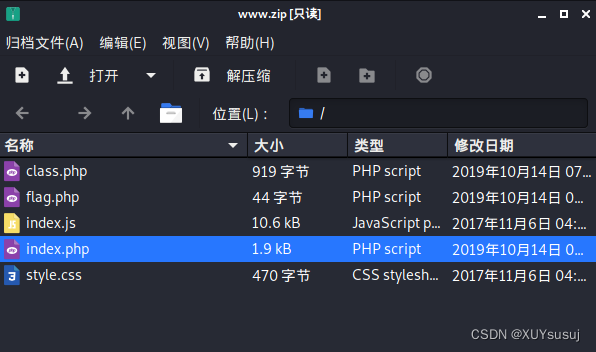

于是,我们直接回到网页,然后拼接www.zip于是我们就下载了源码,

打开flag.php,发现是个假文件

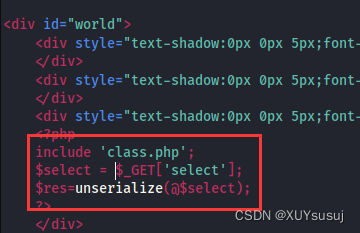

打开index.php,

发现一段php文件,包含class.php文件,用get的方式传入一个select参数,并将结果反序列化(unserialize)

打开class.php文件进行审计

<?php

include 'flag.php';

error_reporting(0);

class Name{

private $username = 'nonono';

private $password = 'yesyes';

public function __construct($username,$password)

本文详细讲述了在PHP编程中遭遇的安全挑战,通过分析`class.php`文件,理解了如何利用反序列化技巧绕过`__wakeup`并获取私有变量。核心内容涉及构造payload、php反序列化机制以及绕过方法。

本文详细讲述了在PHP编程中遭遇的安全挑战,通过分析`class.php`文件,理解了如何利用反序列化技巧绕过`__wakeup`并获取私有变量。核心内容涉及构造payload、php反序列化机制以及绕过方法。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7370

7370

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?