2022 年 4 月 12 日,Apache 官方公布 S2-062 远程代码执

行漏洞安全公告,漏洞编号为 CVE-2021-31805。

一、漏洞描述

Apache Struts 是一个免费的开源 MVC 框架,用于创建

优雅的现代 Java Web 应用程序。它支持约定优于配置,可使

用插件架构进行扩展,并附带支持 REST、AJAX 和 JSON 的插

件。

由于对 CVE-2020-17530(S2-061)的修复不完整,导致输

入验证不正确。如果开发人员使用 %{…}语法应用强制 OGNL

解析,某些特殊的 TAG 属性仍然可以执行双重解析。对不受信

任的用户输入使用强制 OGNL 解析可能会导致远程代码执行。

二、影响范围

用户认证:不需要用户认证

触发方式:远程

配置方式:开发人员使用 %{…}语法应用强制 OGNL 解析

影响版本:

Struts 2.0.0 - Struts 2.5.29

不受影响版本:

Struts 2.5.30 或更高版本

利用难度:低

威胁等级:一般

综合评估漏洞利用难度低,具有一定的影响范围,且已经

被黑客公开利用持续全网扫描,根据安全要求,需要紧急修复。

三、安全建议

- 避免使用 %{…}语法应用强制 OGNL 解析,并配置防火墙对应规则

- 升级到 Struts 2.5.30 或更高版本。

升级地址

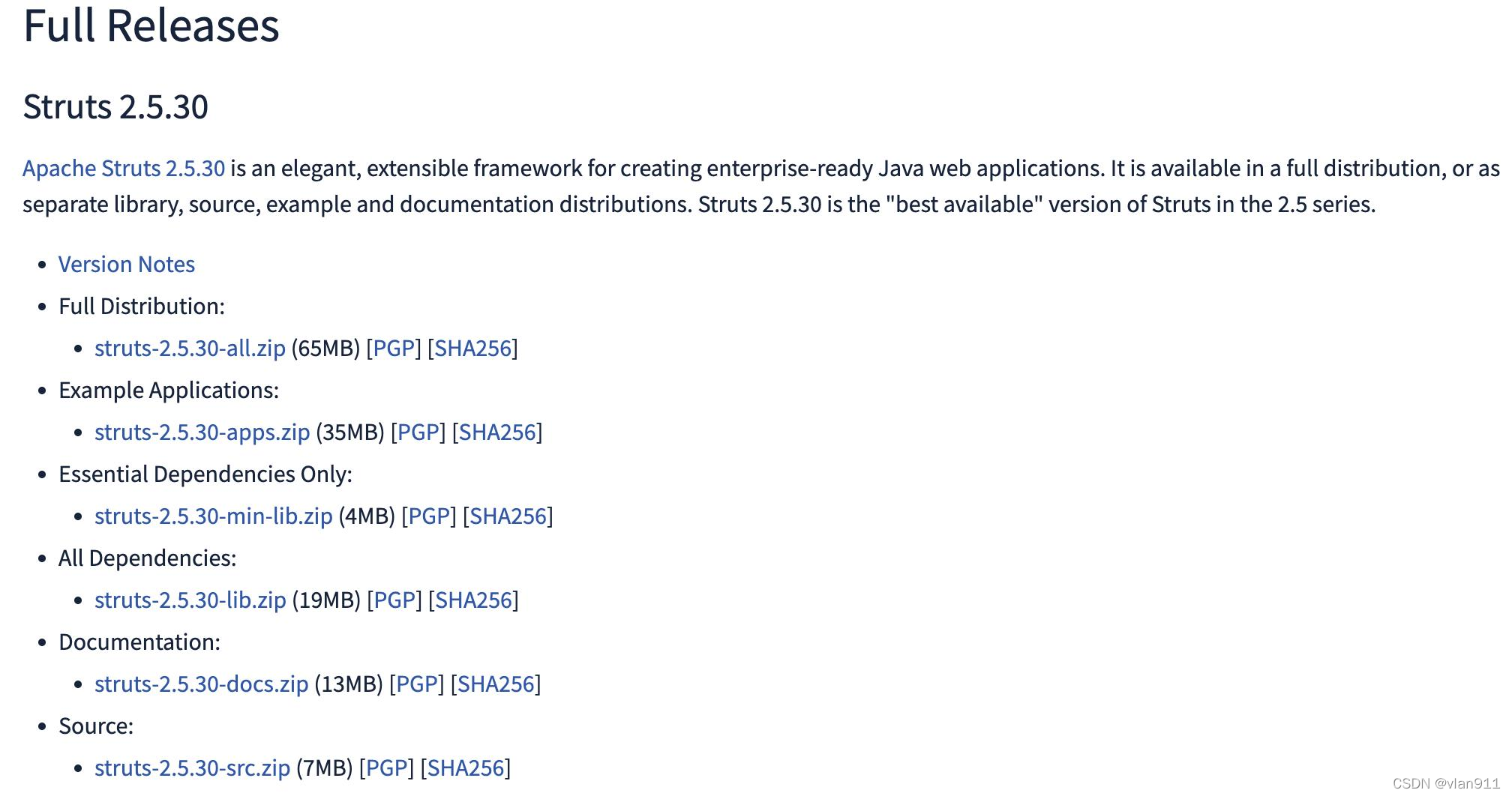

Struts 2.5.30

https://struts.apache.org/download.cgi#struts-ga

本文介绍Apache Struts框架的CVE-2021-31805漏洞详情,涉及强制OGNL解析可能导致的远程代码执行风险,建议开发者避免不当使用%{…}

本文介绍Apache Struts框架的CVE-2021-31805漏洞详情,涉及强制OGNL解析可能导致的远程代码执行风险,建议开发者避免不当使用%{…}

3408

3408

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?