🕶️师兄简介:机械专业,通过自学成功进入IT领域,求学期间实现经济独立,对自学、兼职、计算机、学习规划等有独到见解!「点击了解更多」

🤖师兄致力解决在大学生活与学习中遇到的各种问题.

🎁 公众号「渣师兄」内回复「渣学」可获得超 5T 的新生见面礼!

🔗官方网站: 渣学网 →「zhaxueit.cn」→ 大学生活与学习一站式解决方案.

🙏找师兄帮忙「无偿」请➕💓:zhaxueit

📓进资源群「每日分享」【免费】(坑位有限)也请➕💓:zhaxueit 并备注「进群」

👀个人主页:@渣师兄 ,欢迎关注、私信师兄!

🐐 登高必自卑,行远必自迩.

🍇 我始终坚信越努力越幸运

⭐️ 那些打不倒我们的终将会让我们变得强大

🍑 希望在编程道路上深耕的小伙伴都会越来越好

文章目录

Mysql怎么防止SQL注入

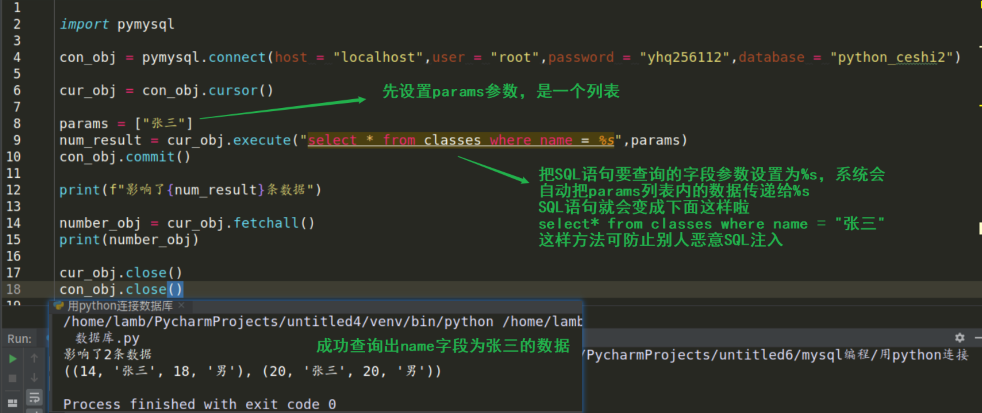

实现点:在利用 cursor 通信兵对象的 execute 方法时,向这个方法内传入第二个参数可有效防止SQL注入(占位符)

实现语法:num_result = cur_obj.execute(SQL语句,params) 其中 params 是一个列表参数,列表内存放着SQL语句要查询的字段名或其他参数

注意:参数列表中可以有多个参数,因此SQL语句中也要有多个占位符与其一一对应,

代码演示:

未完待续…

本文由一名全职爬虫工程师分享,探讨如何防止MySQL中的SQL注入。通过在execute方法中使用参数列表,确保SQL语句的安全性。作者强调了在编程学习过程中记录的重要性,并提供了个人博客和大学作品链接,分享了15W字的学习笔记。

本文由一名全职爬虫工程师分享,探讨如何防止MySQL中的SQL注入。通过在execute方法中使用参数列表,确保SQL语句的安全性。作者强调了在编程学习过程中记录的重要性,并提供了个人博客和大学作品链接,分享了15W字的学习笔记。

7700

7700

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?