upload-labs通关

- 一.什么是upload-labs?

- 二.漏洞

- 三.安装环境

- 四.小试牛刀

-

- 第一关 pass-01 客户端检测绕过(js检测)

- 第二关 pass-02 content-type(服务器端检测–MIME 类型)

- 第三关 上传可解析的文件后缀名

- 第四关 黑名绕过 .htaccess

- 第五关 黑名单 大小写绕过

- 第六关 黑名单 空格绕过

- 第七关 黑名单 点绕过

- 第八关 黑名单 ::$DATA

- 第九关 点 空格绕过黑名单

- 第十关 双写绕过黑名单

- **第十一关 白名单 %00截断**

- 第十二关 白名单 0x00截断

- 第十三关 图片马

- 第十四关 getimagesize()-图片马

- 第十五关 图片马 exif_imagetype()

- 第十六关 二次渲染绕过

- 第十七关 条件竞争

- 第十八关 上传重命名竞争

- 第十九关 黑名单绕过 00截断

- 第二十关 数组绕过

一.什么是upload-labs?

upload-labs是一个使用php语言编写的,专门收集渗透测试过程中遇到的各种上传漏洞的靶场。目前一共19关,每一关都包含着不同上传方式

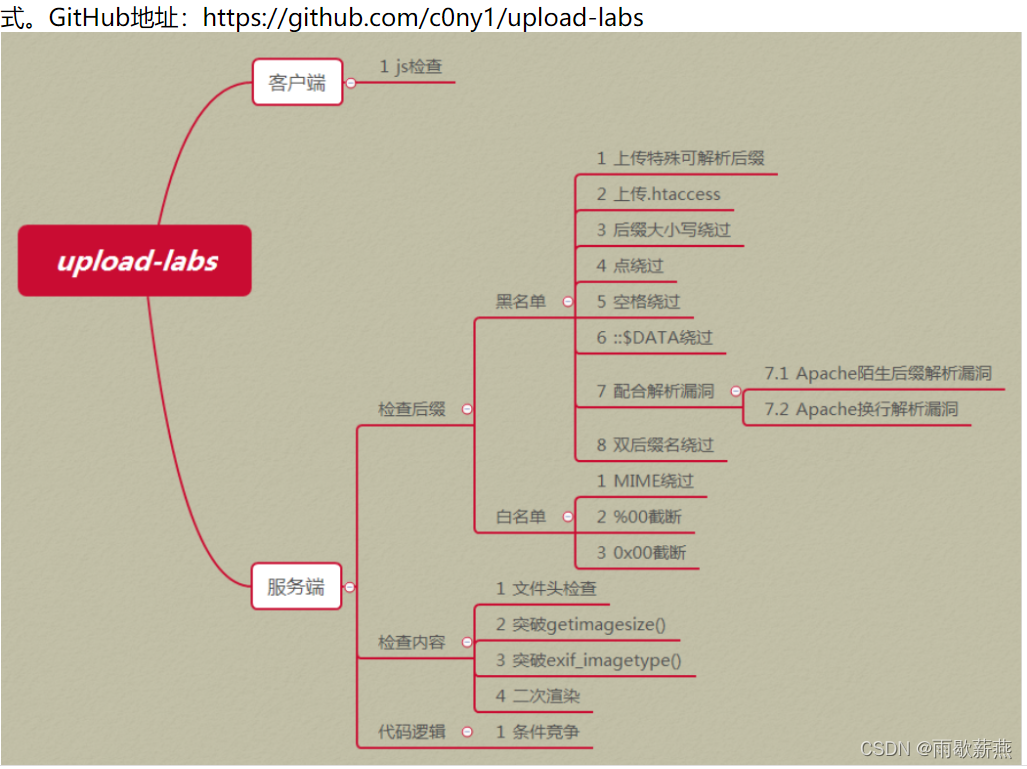

二.漏洞

三.安装环境

文件上传漏洞总结:upload-labs

安装环境:

1.phpstudy

2.upload-labs靶场

3.burp suite 安装(自行安装,忘记保存安装链接了)

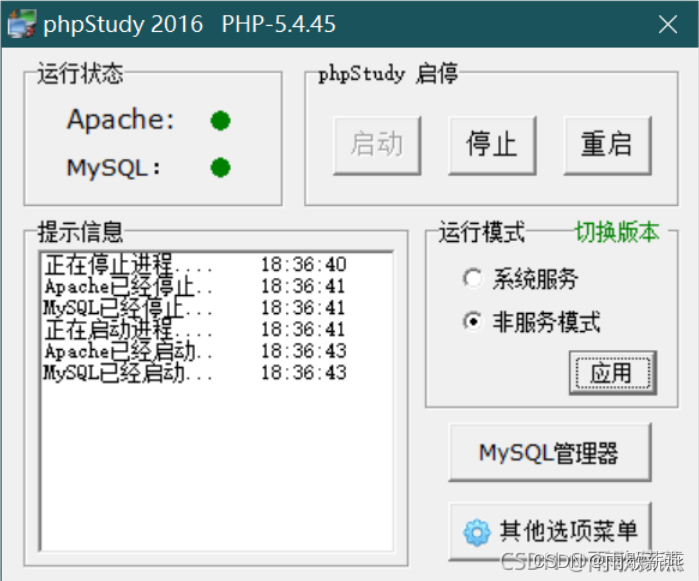

1.phpstudy安装

windows安装网址(本人使用的安装网址):https://www.xp.cn/download.html

Linux 推荐集成环境Xampp,搭建方法参考上篇:

https://blog.youkuaiyun.com/qq_36711453/article/details/83713631

安装成功之后打开phpstudy.exe文件,如图,即安装成功

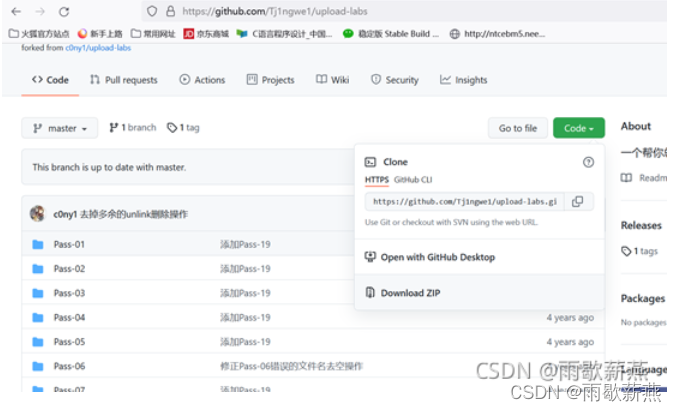

2.upload-labs靶场安装

Upload-labs是一个所有类型的上传漏洞的靶场

项目地址:https://github.com/c0ny1/upload-labs

打开网址

点击download ZIP即可安装

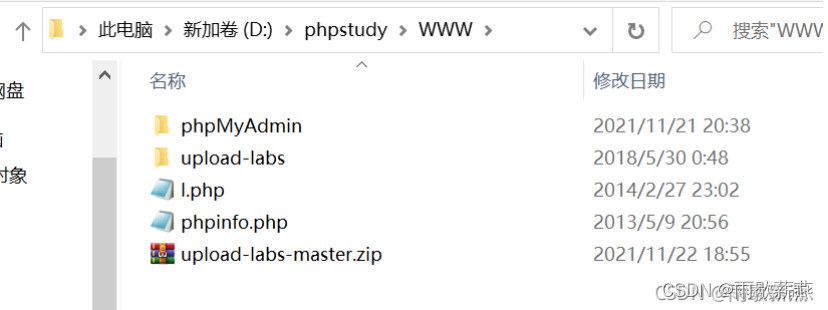

注:upload-labs靶场安装包下载完之后,解压到phpstudy中的www同目录下,并将其名字解压后的文件名中的master去掉:

在浏览器直接打开:

http://localhost/upload-labs/ 或者:http://127.0.0.1/upload-labs/

四.小试牛刀

第一关 pass-01 客户端检测绕过(js检测)

第一关:pass-01 客户端检测绕过(js检测)

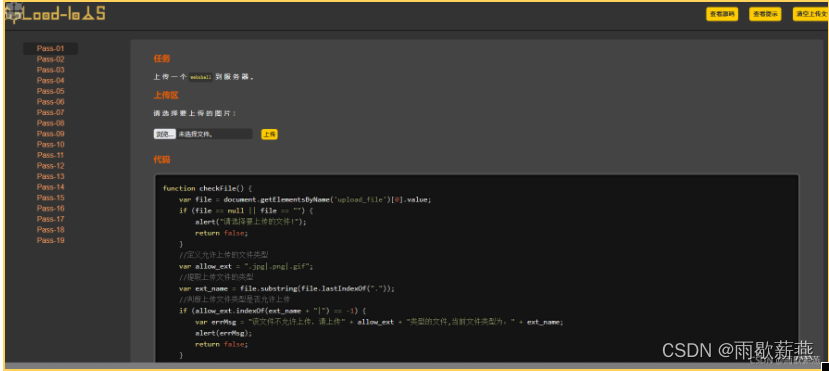

访问Pass-01 ,打开源码:

查看到允许上传的文件后缀为:jpg/png/gif这三种

查看到允许上传的文件后缀为:jpg/png/gif这三种

若想上传一个php文件,直接将该文件的后缀改为以上三种中之一,就可以成功上传。

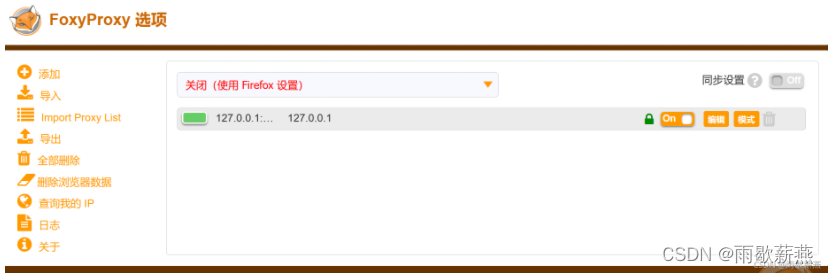

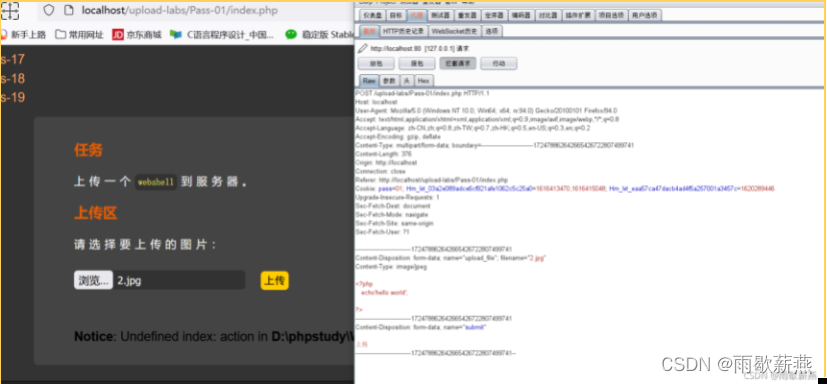

上传文件名后缀为jpg的文件,使用burp suite进行抓包(使用火狐代理服务器插件)

上传文件名后缀为jpg的文件,使用burp suite进行抓包(使用火狐代理服务器插件)

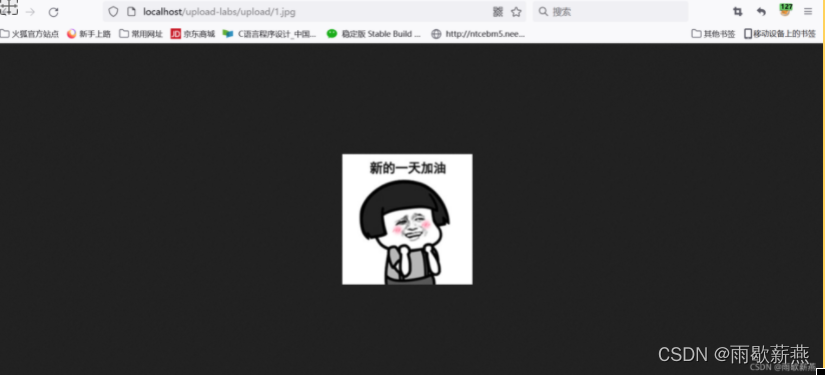

在浏览器打开http://localhost/upload-labs/upload/1.jpg打开可以看到图片,说明文件上传成功

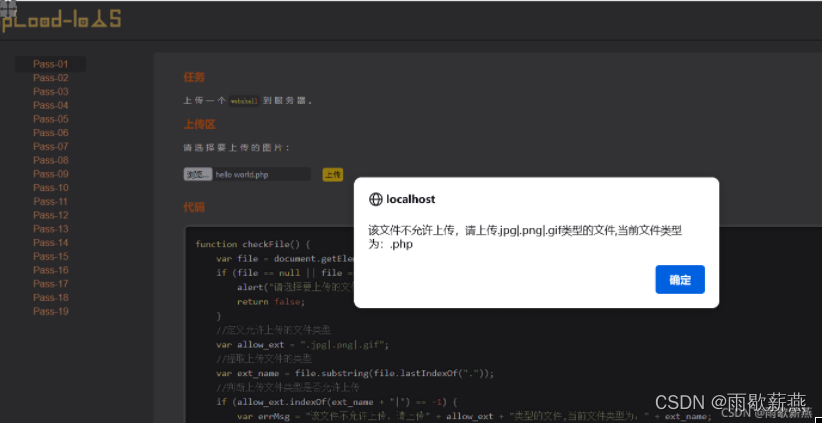

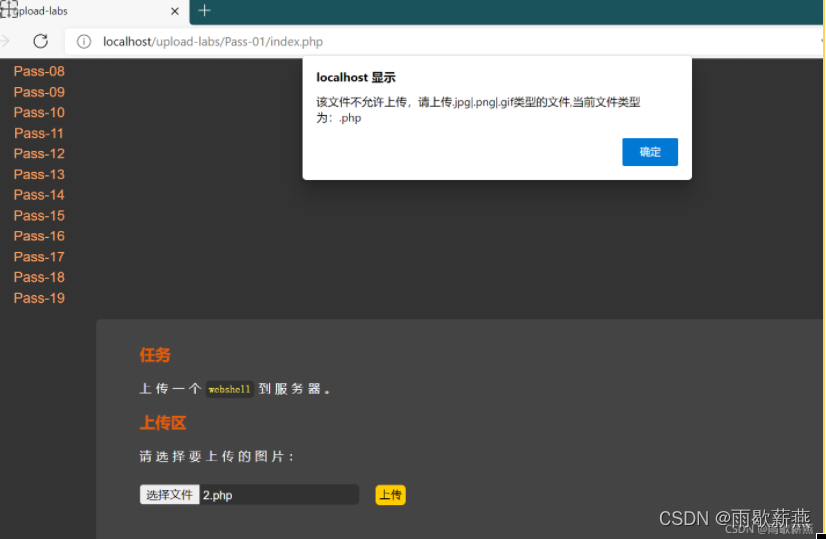

尝试上传文件后缀为php的文件,显然直接上传该文件是不成功的。

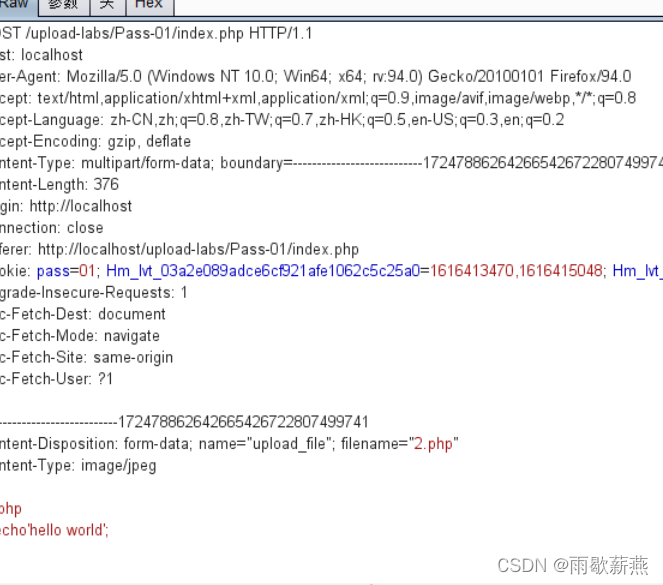

方案:首先,先将该文件名的后缀改为jpg ,使用抓包软件burp ruite进行抓包

将抓到的包的文件名后缀改为php,并进行放包,这样文件就上传成功了

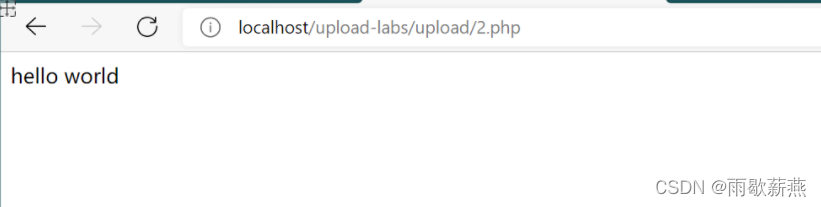

验证:在浏览器打开http://upload-labs/upload/2.php,可以查看到该文件,说明文件上传成功

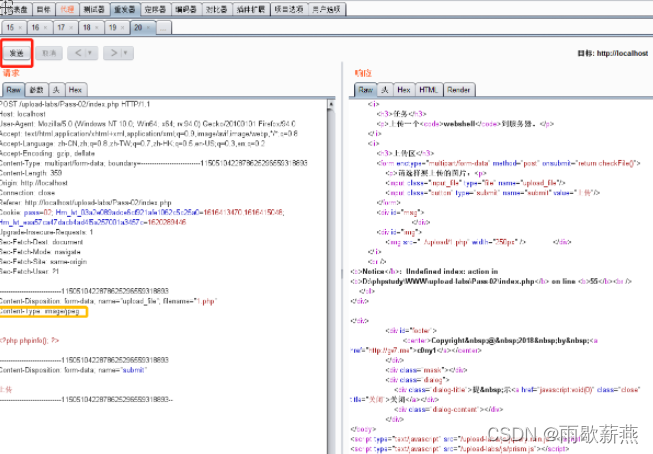

第二关 pass-02 content-type(服务器端检测–MIME 类型)

在HTTP 协议中,使用Content-Type 字段表示文件的MIME 类型。当我们上传文件的时候,抓到HTTP 数据包

常见的媒体格式如下:

进入正题:

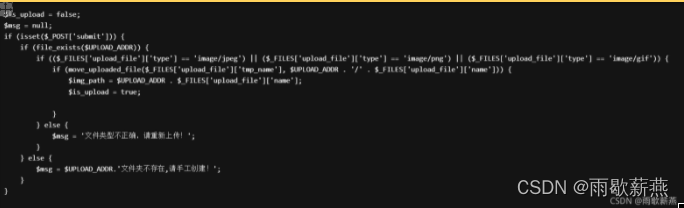

源代码如下:

分析:由该源代码可以看出该服务器端将会对该content-type类型进行检查,从中可以看出image/jpeg image/png image/gif文件类型content-type为以上,文件即可上传成功

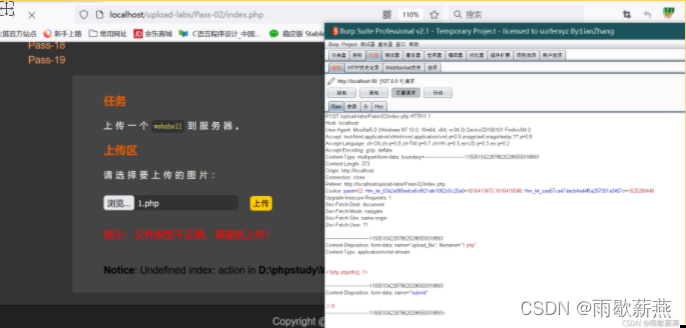

那么解题思路就可以Get到了:

首先先随便下载一个php文件(或者自己写的),打开代理服务器,phpstudy,打开burp suite,将php文件上传,使用burp suite软件进行抓包,因为上传的是Php文件,因此content-type的类型不是服务器认可的类型,那么我们就可以使用burpsuite进行修改该文件类型,并将该文件进行上传。

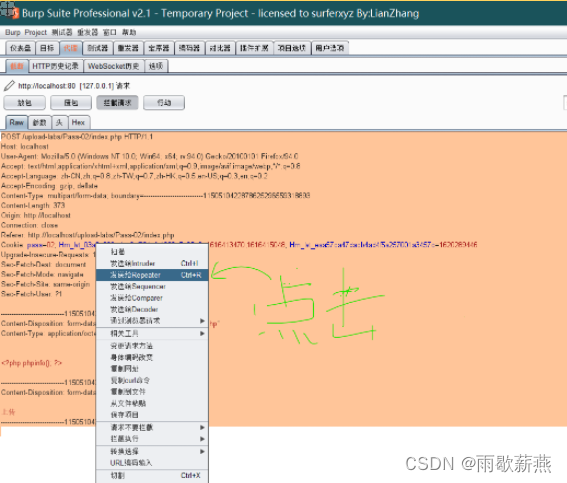

鼠标右键->发送给Repeater

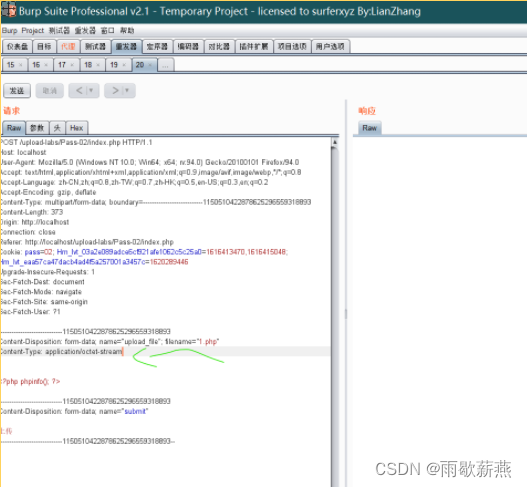

此时文件类型并不是服务器所允许的,那么我们可以尝试更改它的类型,使它可以成功上传

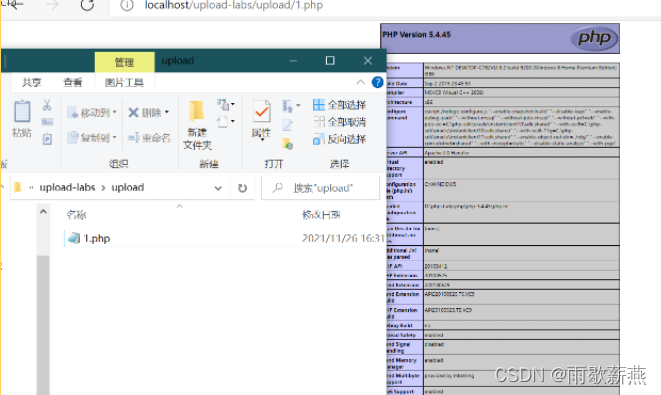

将文件类型修改为image/jpeg并点击发送就可以看到右边的响应数据

最后进行放包,在浏览器打开http://localhost/upload-labs/upload/1.php并打开upload所在文件夹,可以看到该文件上传成功。

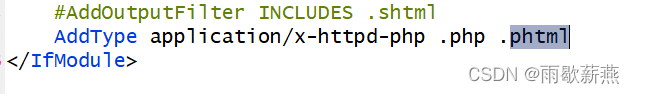

第三关 上传可解析的文件后缀名

上传可解析的文件后缀名

黑名单绕过:本题不允许上传文件名后缀为asp|.aspx|.php|.jsp的文件

虽然用黑名单不允许上传.asp,.aspx,.php,.jsp后缀的文件

但可以上传.phtml .phps .php5 .pht

主要代码如下:

首先查看apache配置文件中的配置是否允许该文件名后缀

首先查看apache配置文件中的配置是否允许该文件名后缀

解决方案:直接将php文件的文件名后缀改为phtml,直接将该文件进行上传,如果出现不能解析php代码,可以采用下面这个靶场:

BUUCTF在线评测

BUUCTF 是一个 CTF 竞赛和训练平台,为各位 CTF 选手提供真实赛题在线复现等服务。

https://buuoj.cn

上传文件之后,很可能文件名会被更改,因此要确定是否上传文件成功,只需要在上传的文件图片那里右键,在新标签页中打开图像,就可以了。

第四关 黑名绕过 .htaccess

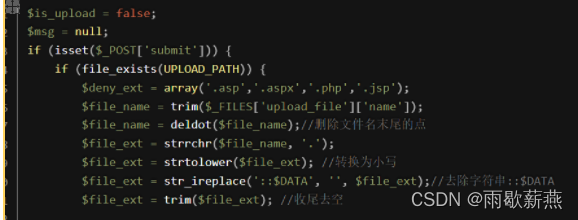

主要代码如下:

$deny_ext中的文件后缀都是不允许的,本题不允许上传文件后缀为phtml,htm,php3…

黑名单中没有禁止.htaccess

了解一下.htaccess

文件上传之 .htaccess文件getshell_buffedon的博客-优快云博客_htaccess文件

https://blog.youkuaiyun.com/weixin_46684578/article/details/119141109

在这里插入代码片

$deny_ext = array(".php",".php5",".php4",".php3",".php2","php1",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2","pHp1",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

那么解决方案就来了:可以先上传一个文件名为.htaccess的文件,该文件内容为:

<FilesMatch “phpinfo.jpg”>

SetHandler application/x-httpd-php

FilesMatch中的文件为允许上传的文件,因此我们只要将php代码写在记事本中,再将其文件名改为phpinfo.jpg,然后再将其上传就可以解决问题啦。

第五关 黑名单 大小写绕过

黑名单中.htaccess已被列出,不允许上传该文件

可以看出,该代码中禁用后缀名为.php|.php5…|pHp…,该代码没有将文件名转化为小写。

但没有禁用.PHP|.Php|.phP

主要代码如下:

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

那么解决方案就出来了:直接将php文件的文件后缀名改为.PHP|.Php|.phP,然后将文件上传就可以了,问题解决。nice!!!

第六关 黑名单 空格绕过

主要代码如下:该黑名单中不仅包含有.htaccess文件,并且还将其文件名转化为小写

因此不能通过更改大小写实现绕过,但是该题目中没有对空格进行首尾进行去空格

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess");

$file_name = $_FILES['upload_file']['name'];

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

那么解决思路就来啦:我们可以直接写一个php文件,然后在php文件后缀名.php在加一个空格,然

本文详细介绍了upload-labs靶场的安装与使用,包括各个关卡的上传漏洞类型和解决方案,如客户端检测绕过、服务器端MIME类型检测、黑名单与白名单绕过等,涉及php、web安全等多个技术领域。

本文详细介绍了upload-labs靶场的安装与使用,包括各个关卡的上传漏洞类型和解决方案,如客户端检测绕过、服务器端MIME类型检测、黑名单与白名单绕过等,涉及php、web安全等多个技术领域。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4318

4318

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?