[ACTF2020 新生赛]Include

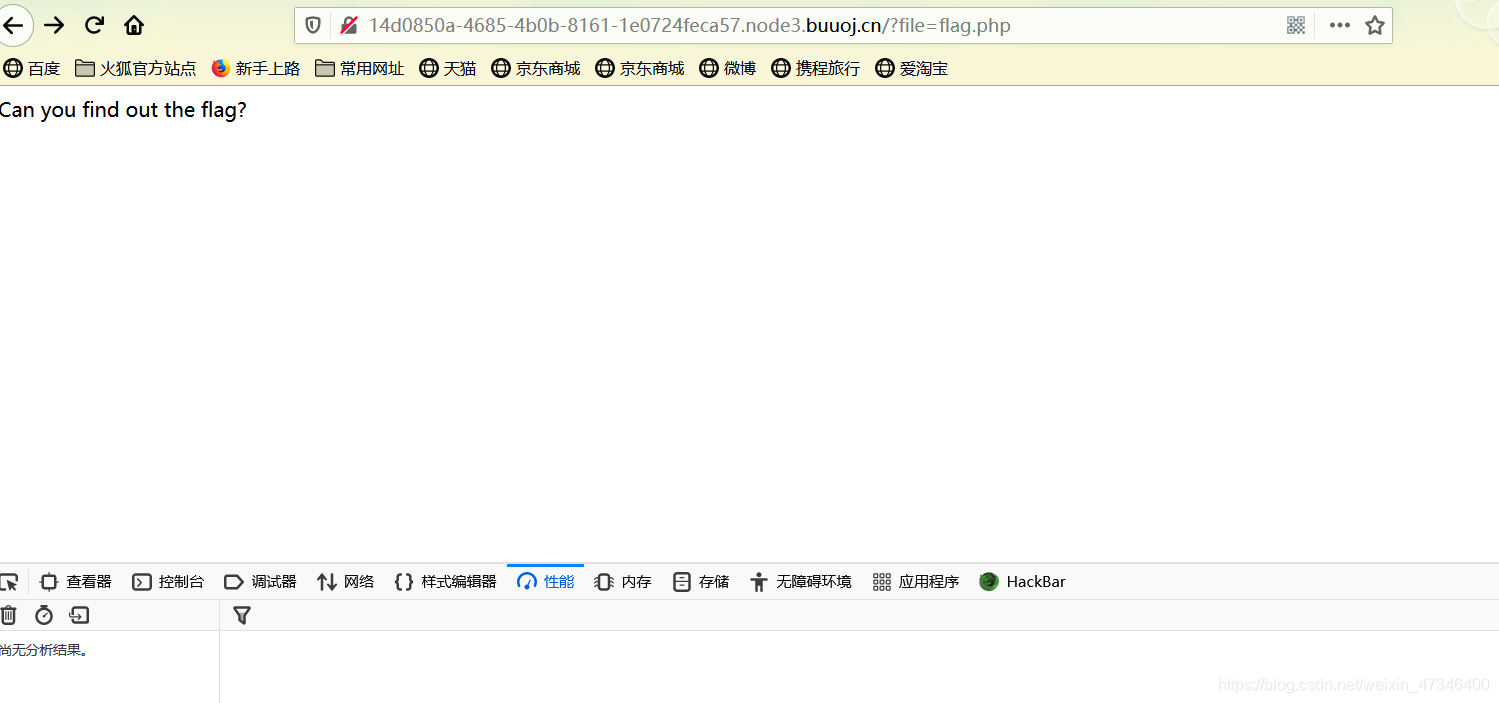

打开靶机发现一个超链接,点击之后出现一段话

“Can you find out the flag?”

解题思路:

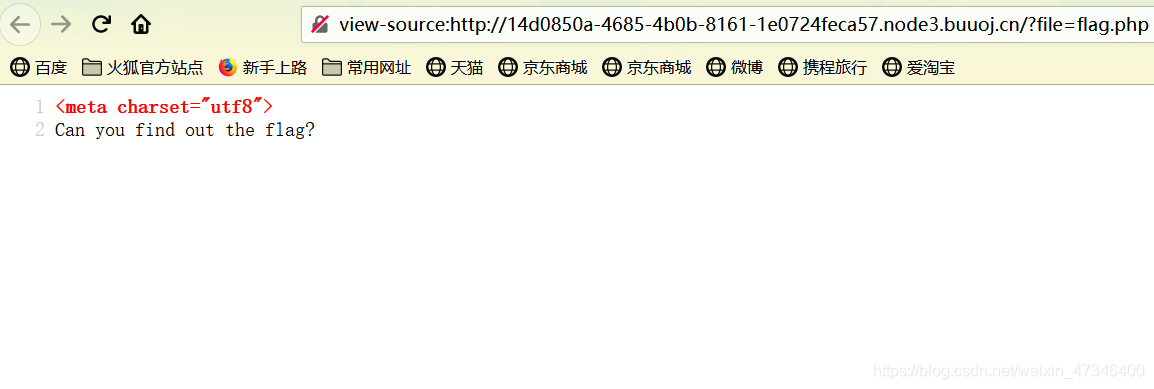

①查看源码注入,无果,

②抓包,无果

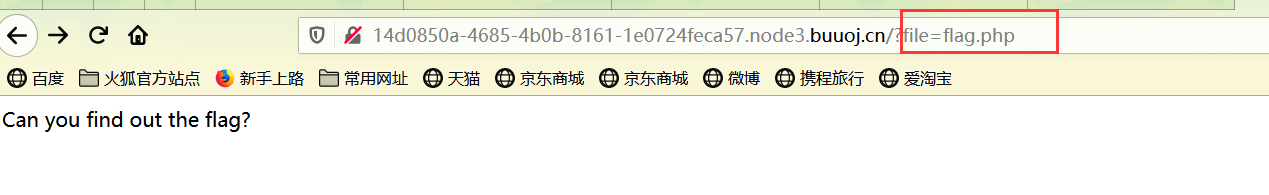

③仔细看url,发现有flag.php

判断此题为PHP伪协议题目

构建payload

php://filter 伪协议

该伪协议读取源代码并进行base64编码输出,不然会直接当做php代码执行就看不到源代码内容了。

php://filter/read=convert.base64-encode/resource=XXX.php

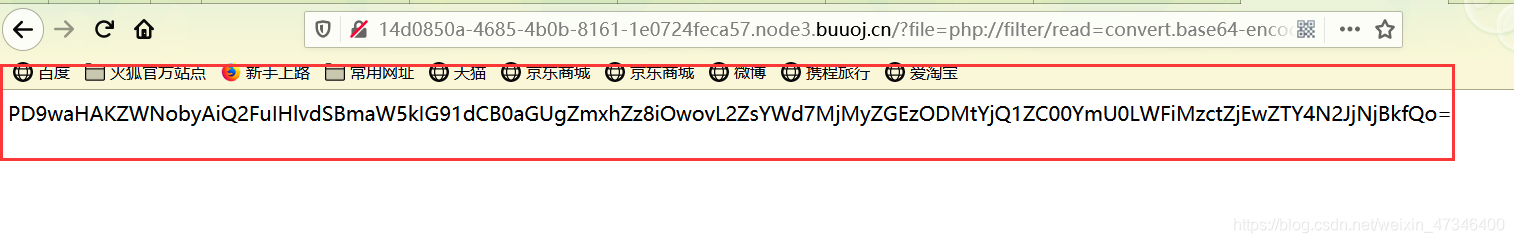

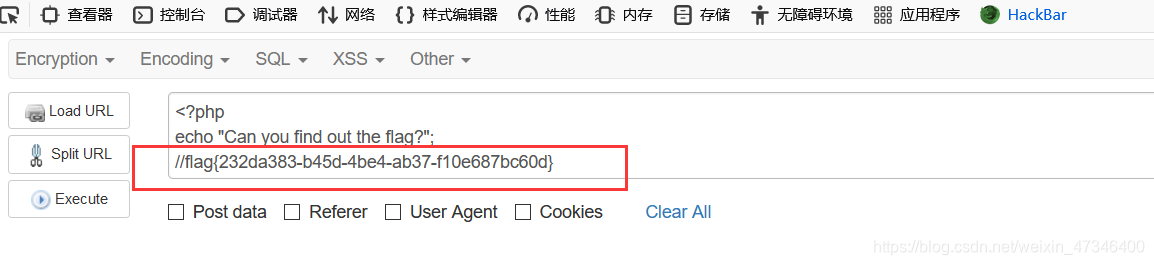

得到base64编码的flag.php,进行解码:

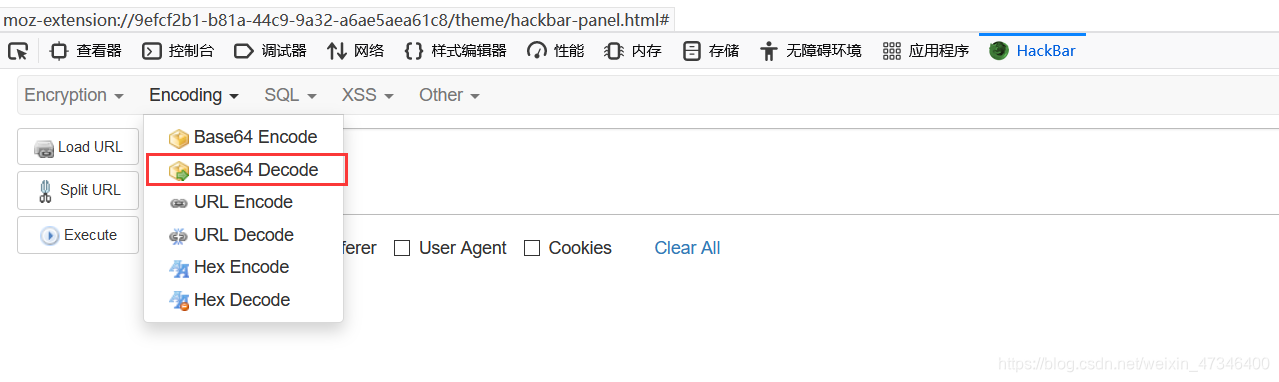

在这使用firefox中的hackbar

成功得到flag

博客讲述了在解决CTF挑战时,通过观察URL发现flag.php,判断为PHP伪协议题目。使用php://filter伪协议读取并Base64编码flag.php内容,然后在Firefox的hackbar中解码得到flag。这是一个关于网络安全和PHP源码获取的实战案例。

博客讲述了在解决CTF挑战时,通过观察URL发现flag.php,判断为PHP伪协议题目。使用php://filter伪协议读取并Base64编码flag.php内容,然后在Firefox的hackbar中解码得到flag。这是一个关于网络安全和PHP源码获取的实战案例。

1355

1355

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?